Minden alkalommal, amikor letölt egy programot az internetről, kénytelen bízni a fejlesztőben, hogy az nem rosszindulatú program. Nincs más mód. De általában ez nem probléma, különösen a híres fejlesztők és szoftverek esetében.

A szoftvereket tároló webhelyek azonban sebezhetőbbek a támadásokkal szemben. A támadók alááshatják a webhely biztonságát, és lecserélhetik a programokat azok rosszindulatú verzióira. A rosszindulatú verzió pontosan úgy néz ki és működik, mint az eredeti, kivéve, hogy van benne hátsó ajtó . Ezzel a hátsó ajtóval a támadó a számítógép különböző részeit irányíthatja. A számítógép bekerül egy botnetbe , vagy ami még rosszabb, a rosszindulatú program megvárja, amíg Ön hitel-/bankkártyáját használja, és ellopja a bejelentkezési adatait. Különösen óvatosnak kell lennie fontos szoftverek, például operációs rendszerek, kriptovaluta pénztárcák vagy más hasonló szoftverek letöltésekor.

Útmutató a Windows-szoftverek digitális aláírással történő hitelesítéséhez

A digitális aláírások védelmet nyújthatnak a mai időkben

A szoftverírók „aláírhatják” termékeiket. Hacsak egy támadó nem tudja ellopni a szoftveríró privát kulcsát, senki nem hamisíthatja meg ezt az aláírást. Sok olyan eset van, amikor több ezer felhasználó töltött le rosszindulatú programokat, és szinte minden esetben, ha ellenőrizték a digitális aláírásokat, észrevették volna, hogy azok érvénytelenek, és a helyzet elkerülhető lett volna. Egy sebezhető webhelyen viszonylag könnyű szoftvert cserélni, de rendkívül nehéz ellopni egy megfelelően tárolt és az internet-hozzáféréstől elkülönített privát kulcsot.

A digitális aláírásokról bővebben a következő cikkben olvashat: Hogyan ellenőrizzük a Linux-szoftverek hitelességét digitális aláírással . Ez a cikk ugyanezt tárgyalja, azzal a különbséggel, hogy Windows segédprogramokat fog használni a letöltések hitelesítésére.

A Gpg4win használata a digitális aláírások ellenőrzésére

Töltse le és telepítse a Gpg4win alkalmazást . Az okos emberek kíváncsiak lesznek, hogyan tudhatják biztosan, hogy ez a szoftver jogos-e. Ez egy jó kérdés, és ha ez a letöltési oldal elromlik, akkor az összes következő lépés hiábavaló lesz.

Szerencsére a Gpg4win fejlesztő minden nehézségen keresztülment, hogy szoftverét hitelesítési hatóság aláírja, és részletesen ismerteti a program ellenőrzésének lépéseit a webhelyen. Bár ugyanazt a titkosítást használják az érvényesség ellenőrzésére, az általános módszer eltérő lesz. Ehhez digitális tanúsítványokat használnak.

Erősítse meg a fájl ellenőrző összegét

Tegyük fel, hogy le szeretné tölteni a Bitcoin Core pénztárcát . Töltse le a Windows x64 futtatható fájlját ( exe , ne zip ). Ezután kattintson a „ Kibocsátási aláírások ellenőrzése ” gombra az SHA256SUMS.asc fájl letöltéséhez . Az első lépés a telepítőfájl kivonatának ellenőrzése.

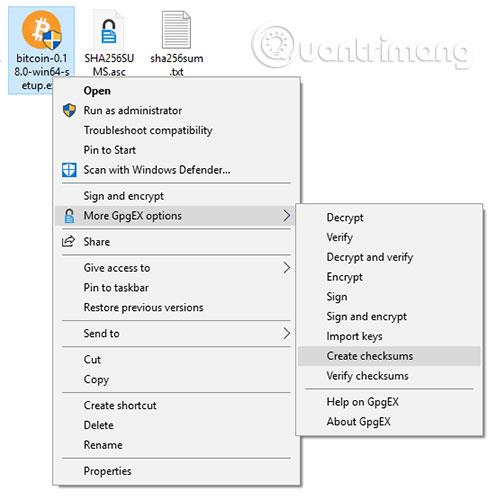

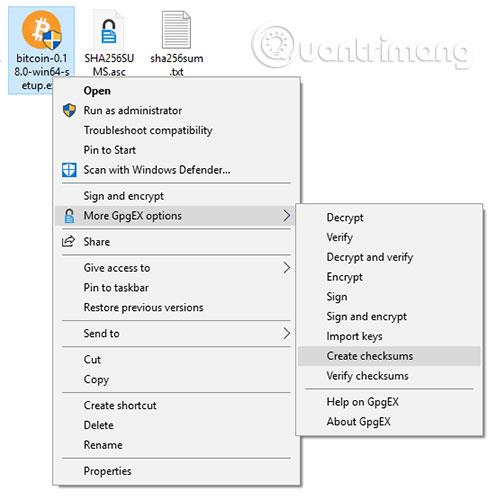

Lépjen a letöltési mappába, és a Gpg4win telepítése után jobb gombbal kattintson egy fájlra, és megjelenik egy új helyi menü. Kattintson jobb gombbal a Bitcoin telepítőfájljára ( az exe , amelyet letöltött), és válassza a További GpgEX-beállítások > Ellenőrző összegek létrehozása lehetőséget , az alábbi képen látható módon.

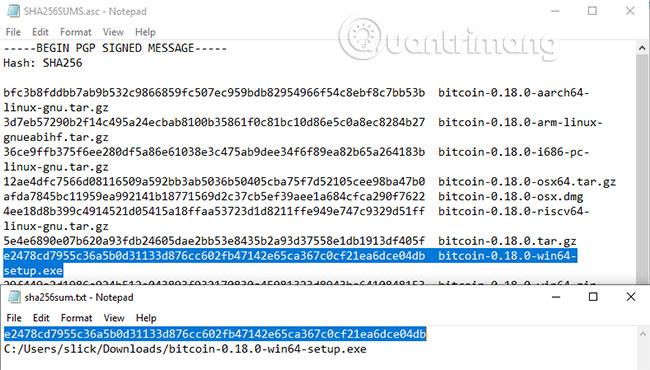

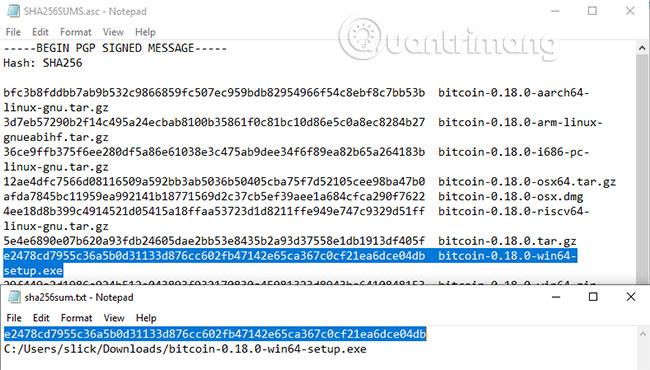

Nyissa meg a létrehozott sha256sum.txt és a letöltött SHA256SUMS.asc fájlokat. Hasonlítsa össze az SHA256 ellenőrző összeget, és azonosnak kell lenniük.

Ellenőrizze az ellenőrzőösszeg lista fájl aláírását

Annak ellenére, hogy a telepítőfájlt és az ellenőrzőösszeg-listát ugyanarról a webhelyről töltötte le, ha egy támadó lecseréli a telepítőfájlt, könnyen lecserélheti az ellenőrzőösszeg-listát is. A hackerek azonban nem hamisíthatják az aláírásokat. Ez megerősíthető egy ismert (legitim) nyilvános kulccsal. Először is le kell töltenie ezt a kulcsot.

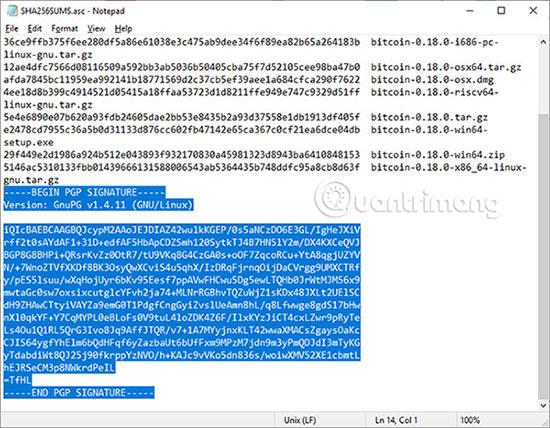

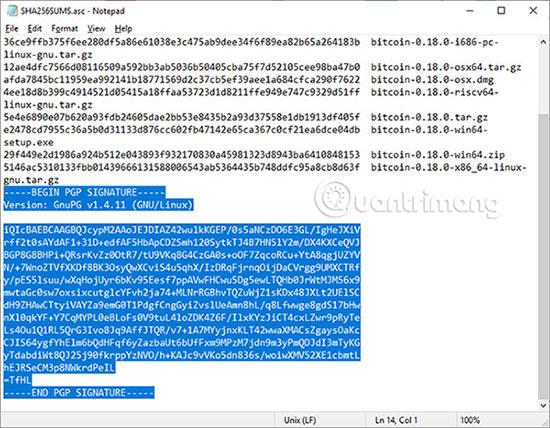

Az aláírási kép így néz ki:

Ez egy soron belüli aláírás (ugyanabban a fájlban található, amelyet érvényesít). Néha ezt az aláírást elválasztják és külön fájlba helyezik. Ha csak egy betűt változtat meg ebben a szövegfájlban, az aláírás a továbbiakban nem lesz érvényes. Így biztosan megtudhatja, hogy a fejlesztő jóváhagyta és aláírta ezeket a pontos, konkrét eszközöket a megfelelő ellenőrző összeggel.

Adja meg a fejlesztői nyilvános kulcsot

A nyilvános kulcsok letölthetők a Bitcoin letöltési oldalának „ Bitcoin Core Release Signing Keys ” szakaszában. Elővigyázatosságból letöltheti őket más forrásból. Ha a támadó lecseréli a jogos kulcsokat a saját magánkulcsára, a megfelelő kulcsokat (és ujjlenyomatokat) megtalálja az összes többi helyen, ahol közzétették vagy megvitatták azokat.

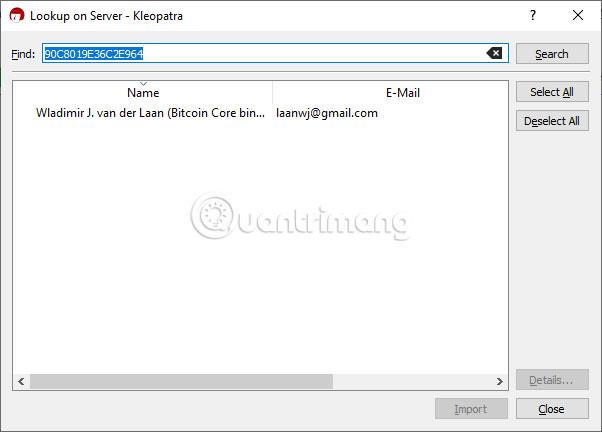

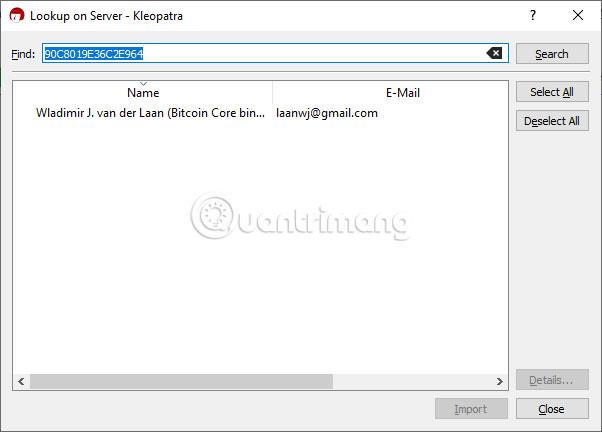

Kattintson a jobb gombbal az SHA256SUMS.asc fájlra , és válassza a Decrypt and Verify lehetőséget . A program azt fogja mondani, hogy nincs nyilvános kulcsa. Kattintson a Keresés gombra.

A keresés eltarthat egy ideig. Jegyezze fel a karakterláncot a Keresés mezőben.

Kimásolhatja és beillesztheti a Google-ba, hogy megtekinthesse azokat a nyilvános kulcsú ujjlenyomatokat, amelyekről törvényes webhelyeken vagy fórumokon vitatkoztak meg. Minél több helyen találja ezt a nyilvános kulcsot, annál biztosabb lehet abban, hogy a jogos tulajdonosé.

Kattintson a kulcsra, majd írja be. Ha nem tudja, hogyan, vagy nem akarja ezt most megtenni, kattintson a Nem gombra a következő üzenetben (intézkedéseket tegyen a kulcs megerősítéséhez).

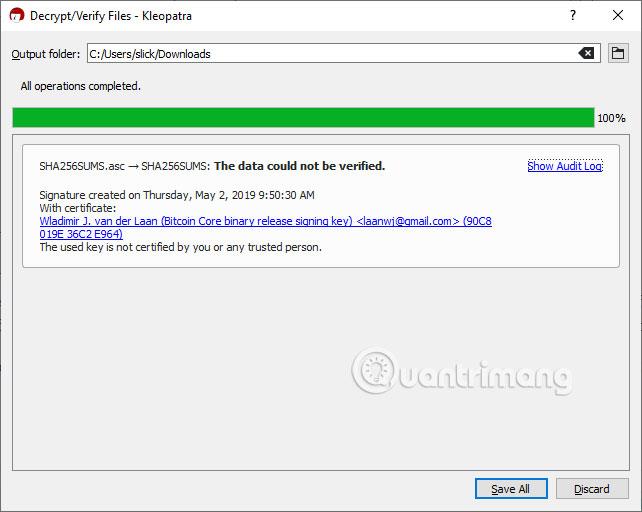

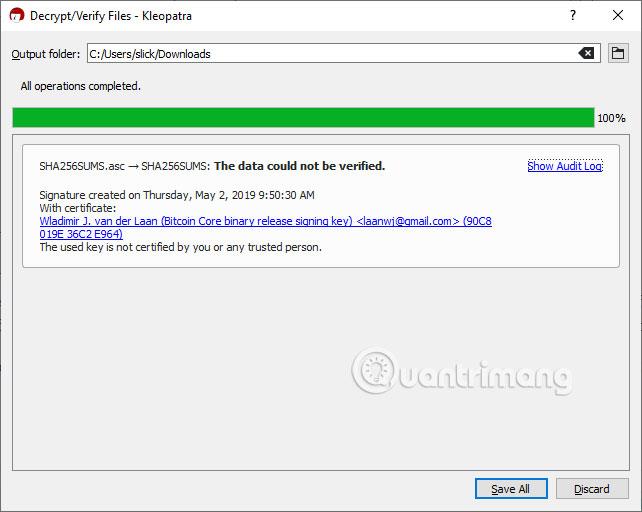

Végül kattintson az Ellenőrzési napló megjelenítése elemre .

A következő képen kiemelve látni fogja a Jó aláírás szöveget .

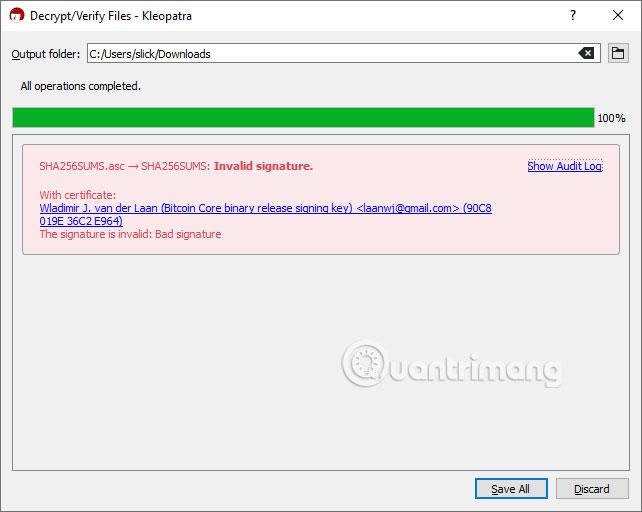

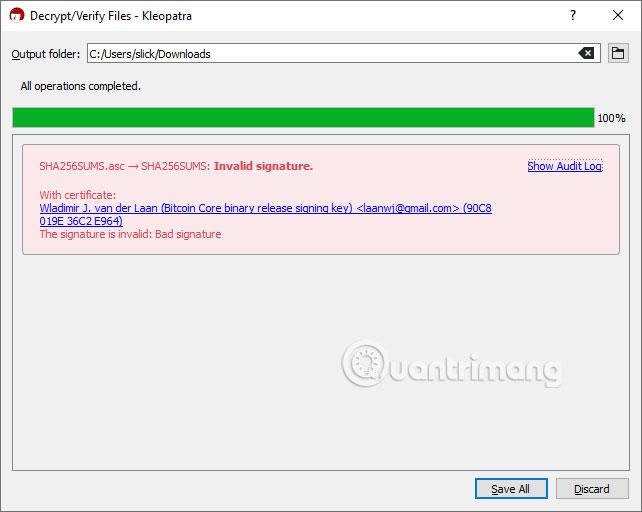

Próbáljon meg csak egy betűt módosítani az SHA256SUMS.asc fájlban, és a következő képen látható eredményt kapja.

Nagyon kevés fejlesztő ad lehetőséget annak ellenőrzésére, hogy a szoftver tőlük származik-e. De általában az érzékeny vagy nagyon fontos adatokat kezelő programok megadják ezt a lehetőséget. Használja a digitális aláírás-ellenőrzési lehetőséget, és egy nap megóvhatja Önt a bajtól.

Remélem sikeres vagy.