Technológiai értelemben a man-in-the-middle (MITM) olyan támadás, amelyet egy harmadik fél (hacker) elfog a szerver és a felhasználó közötti kommunikációs folyamat során. Ahelyett, hogy az adatokat közvetlenül a szerver és a felhasználó között osztanák meg, a kapcsolatokat egy másik tényező megszakítja. A hacker ezután megváltoztatja a tartalmat, vagy hozzáad néhány rosszindulatú programot, amelyet elküldhet Önnek.

1. Man-in-the-Middle támadások

Technológiai értelemben a Man-in-the-middle (MITM) egy olyan támadás, amelyet egy harmadik fél (hacker) blokkol a szerver és a felhasználó közötti kommunikáció során. Ahelyett, hogy az adatokat közvetlenül a szerver és a felhasználó között osztanák meg, a kapcsolatokat egy másik tényező megszakítja. A hacker ezután megváltoztatja a tartalmat, vagy hozzáad néhány rosszindulatú programot, amelyet elküldhet Önnek.

A nyilvános Wi-Fi-t használó felhasználók nagy valószínűséggel a Man-in-the-Middle támadások „áldozatai” lesznek. Ennek az az oka, hogy az információkat és az adatokat nem titkosították. A router "kompromittálódása" esetén az Ön adatait is megtámadják, hackerek hozzáférnek az e-mailjeihez, felhasználónevéhez, jelszavához és privát üzeneteihez stb.

Az olyan nagy e-kereskedelmi webhelyek, mint a PayPal, az eBay vagy az Amazon, mind saját titkosítási technikákat alkalmaznak, de a biztonság kedvéért ne bonyolítson banki ügyletekkel, utalással vagy vásárlással kapcsolatos tranzakciókat. Vásároljon online nyilvános Wi-Fi használata közben.

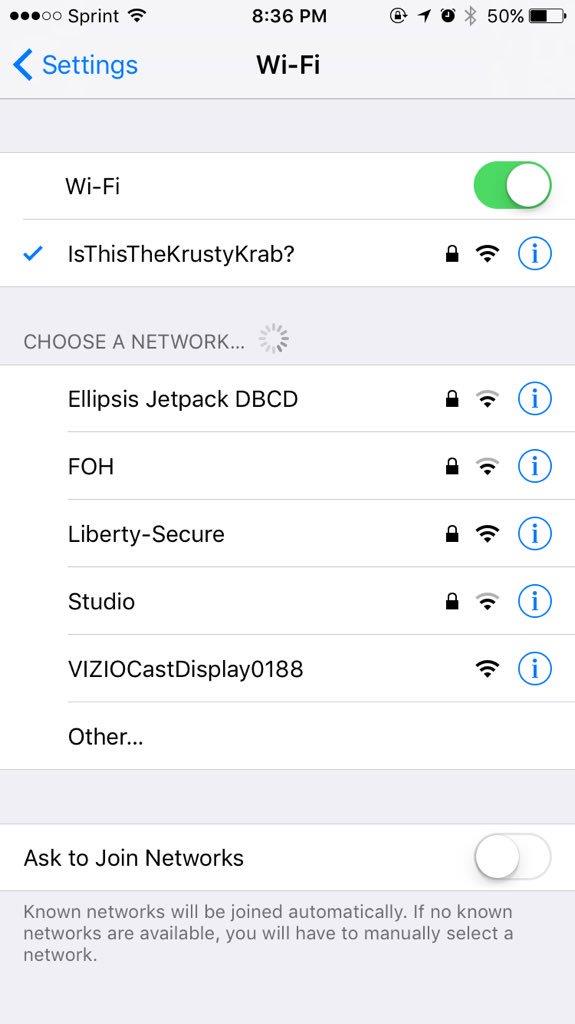

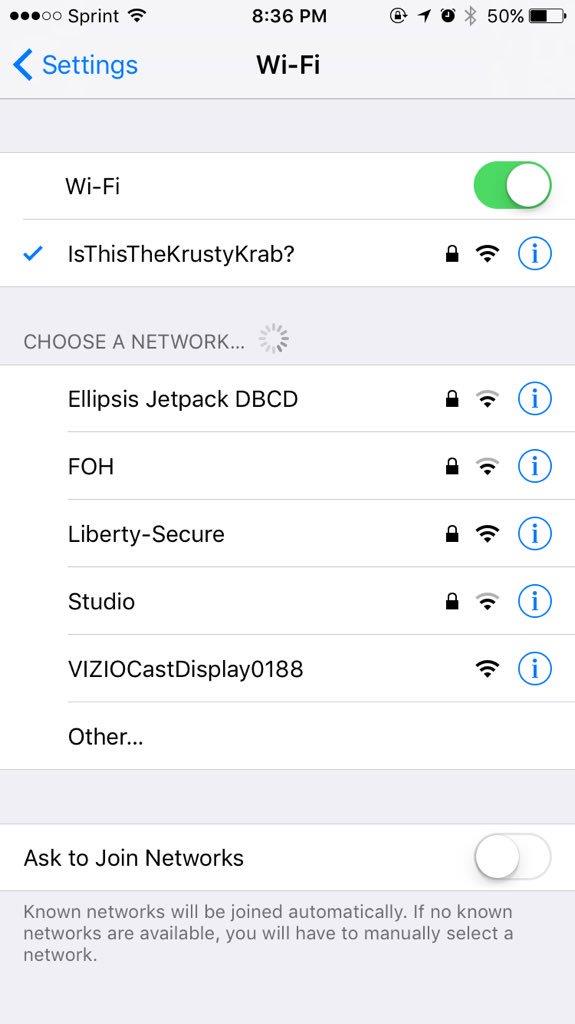

2. Hamis Wifi kapcsolat

A MITM támadásnak ezt a változatát "Evil Twin" -nek is nevezik . Ez a technika elfogja az Ön adatait az átvitel során, megkerülve a nyilvános Wi-Fi Hotspot biztonsági rendszereit.

Néhány évvel ezelőtt a Doctor Who megmutatta a felhasználóknak a technológia "veszélyeit", különösen a rosszindulatú útválasztóhoz való csatlakozás okozta problémákat.

A hamis hozzáférési pont (AP) beállítása nem túl nehéz, és a hackerek is ezzel a módszerrel "csalogatják" a felhasználókat a csatlakozásra és a felhasználói információk lehallgatására. A hackerek bármilyen eszközt használhatnak, amely képes csatlakozni az internethez, például okostelefonokat stb., hogy létrehozzanak egy hamis hálózati hozzáférési pontot (AP). És amikor a felhasználók ehhez a hozzáférési ponthoz csatlakoznak, az elküldött adatokat hackerek támadják meg.

Javasoljuk, hogy virtuális magánhálózatot (VPN) használjon a teljes átvitel, az adatok és az élő felhasználó és a webhely közötti kapcsolat titkosítási szintjének beállításához. Ez részben megakadályozza a hackerek támadását.

További információ:

A Doctor Who a brit BBC által készített sci-fi televíziós sorozat, amelyet 1963-ban kezdtek sugározni. A film fő tartalma egy természetes Idő Lord kalandjairól szól, aki a Doktornak nevezi magát.

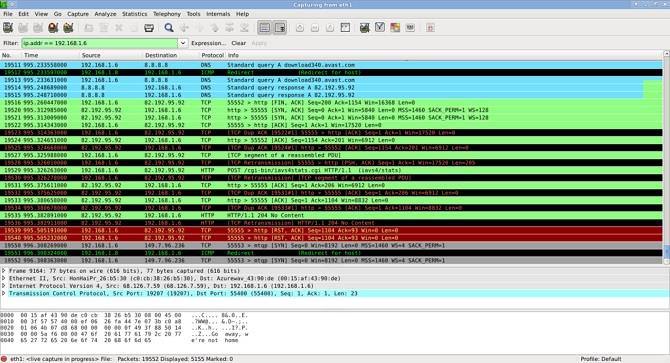

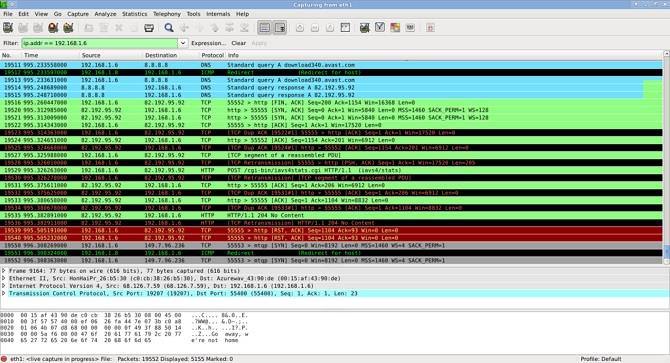

3. Packet Sniffer

A Packet Sniffer vagy a Protocol Analyzer a hálózati rendszerhibák és a kapcsolódó problémák diagnosztizálására és észlelésére szolgáló eszközök. A hackerek a Packet Sniffert használják titkosítatlan adatok lehallgatására és a két fél között kicserélt információk megtekintésére.

Ez a módszer viszonylag egyszerűen használható, és bizonyos esetekben nem tekinthető illegálisnak.

4. Sidejacking (munkamenet-eltérítés)

A Sidejacking a csomagokról való információgyűjtésen alapul (csomagszaglás). Ahelyett azonban, hogy a már meglévő adatokat használnák, a hackerek helyben is használhatják azokat. Még rosszabb, ha megkerül bizonyos szintű titkosítást.

A bejelentkezési adatokat általában titkosított hálózaton keresztül küldik el, és a webhelyen megadott fiókadatok segítségével ellenőrzik.

Ezekre az információkra ezután az Ön készülékére küldött cookie-fájlok segítségével válaszolunk. A hálózati rendszer azonban nincs titkosítva, ezért a hackerek átvehetik az irányítást és hozzáférhetnek bármely személyes fiókhoz, amelybe Ön bejelentkezett.

Míg a „kiberbűnözők ” nem tudják elolvasni a jelszavakat a sidejacking révén, rosszindulatú programokat tölthetnek le adatok támadására, beleértve a Skype-ot is.

Ezenkívül a hackerek ellophatják az Ön személyes adatait. Csak látogassa meg a Facebookot , és minden személyes adata " a hacker tenyerében van " .

A nyilvános hotspotok a leghasznosabb "eszköz" a hackerek számára. Ennek az az oka, hogy a felhasználók aránya meglehetősen magas. Ezért a nagyobb biztonság érdekében telepítse a HTTPS Everywhere segédprogramot böngészőjéhez vagy ingyenes VPN-alkalmazásaihoz.

Ezen túlmenően, ha a Facebookot használja, lépjen a Beállítások => Biztonság => Ahova bejelentkezett, és távolról jelentkezzen ki fiókjából.

Tekintse meg néhány további cikket alább:

- Honnan lehet tudni, hogy a számítógépét hackerek "megtámadják"?

- Hogyan állítsunk be egy szuper erős iPhone-jelszót, amely még a hackereket is "feladja"

- 50 regisztrációs trükk, amellyel igazi Windows 7/Vista "hacker" válhat (1. rész)

Sok szerencsét!