Az IIS (Internet Information Services) mindig az Internet felé néz. Ezért fontos betartani néhány szabályt, hogy minimalizálja a hackelés vagy bármilyen más biztonsági probléma kockázatát.

- Az első szabály a rendszer rendszeres frissítése

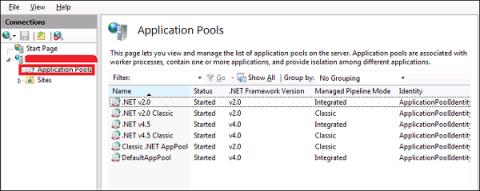

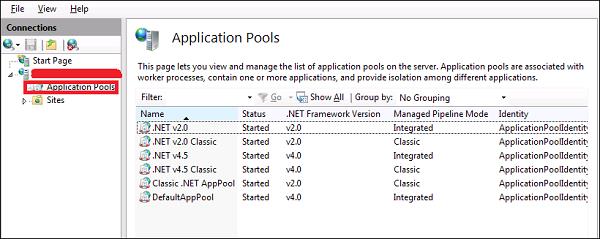

- A második alapelv a különböző alkalmazáskészletek létrehozása (egy vagy több alkalmazást tartalmaz, és több szintű konfigurációt tesz lehetővé a webalkalmazások között). Ezt az alábbi lépések követésével teheti meg.

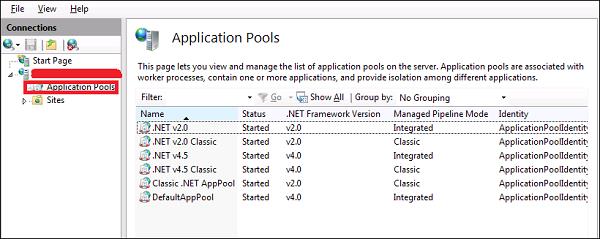

1. lépés: Nyissa meg a Kiszolgálókezelő > Internet Information Services (IIS) kezelő > Alkalmazáskészletek menüpontot .

Nyissa meg a Kiszolgálókezelő > Internet Information Services (IIS) Manager > Alkalmazáskészletek menüpontot

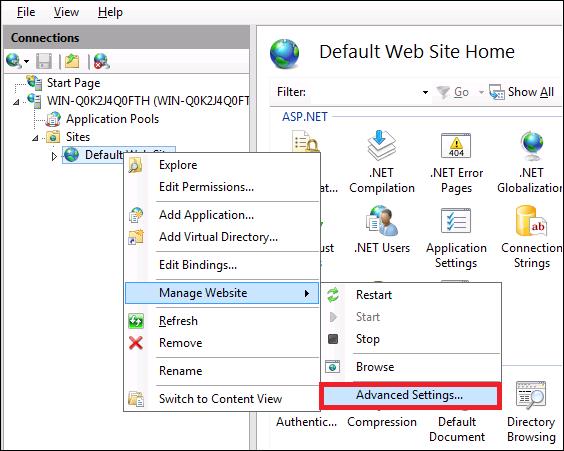

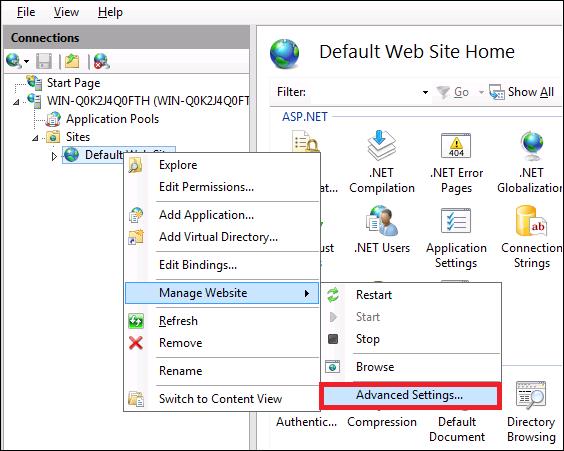

2. lépés: Kattintson a Webhelyek elemre , kattintson a jobb gombbal az Alapértelmezett webhely elemre , és válassza a Webhely kezelése > Speciális beállítások lehetőséget .

Válassza a Webhely kezelése > Speciális beállítások lehetőséget

3. lépés: Válassza az Alapértelmezett készleteket.

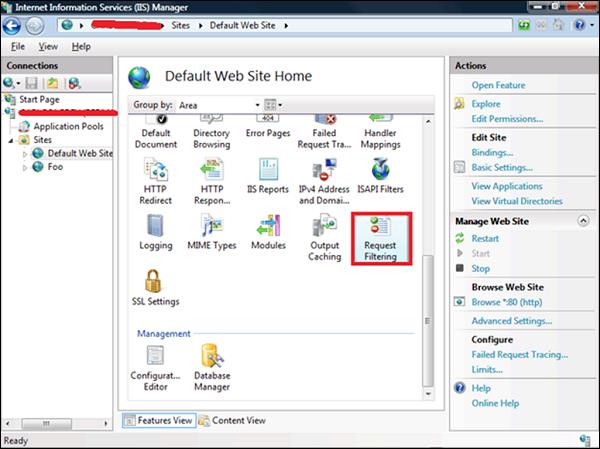

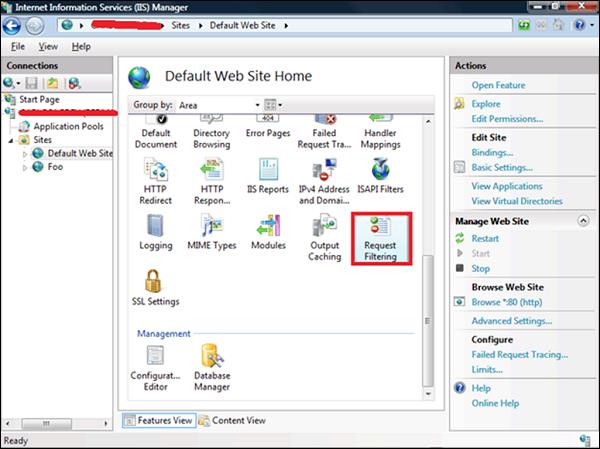

4. lépés: Tiltsa le az OPCIÓK metódust, ezt a Kiszolgálókezelő > Internet Information Services (IIS) kezelő > Szűrés kérése elérési út követésével teheti meg .

Nyissa meg a Kiszolgálókezelő > Internet Information Services (IIS) Manager > Request Filtering menüpontot

5. lépés: A Műveletek panelen válassza az Ige megtagadása lehetőséget , írja be az OPTIONS mezőt az Ige mezőbe , majd kattintson az OK gombra.

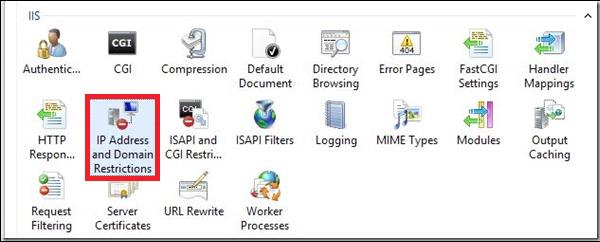

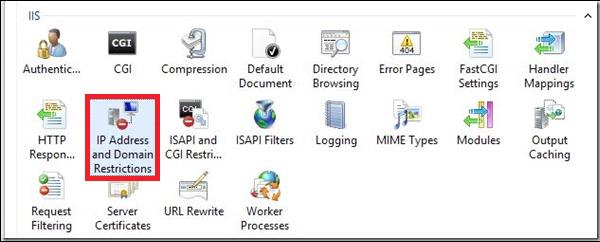

6. lépés : Engedélyezze a dinamikus IP-korlátozások blokkjait az IIS Manager megnyitásával , kattintson duplán az IP-cím és tartománykorlátozások elemre , majd válassza ki a Műveletek panelt .

Kattintson duplán az IP-cím és tartománykorlátozások elemre

7. lépés: Ezután válassza a Dinamikus korlátozási beállítások szerkesztése lehetőséget , módosítsa és állítsa be a dinamikus IP- korlátozási beállításokat szükség szerint, majd kattintson az OK gombra.

8. lépés: Engedélyezze és konfigurálja a kérésszűrési szabályokat. Ehhez lépjen az IIS-kezelőbe , kattintson duplán a Szűrés kérése elemre, váltson át a Szabályok lapra, majd lépjen a Műveletek panelre .

Engedélyezze és konfigurálja a kérésszűrési szabályokat

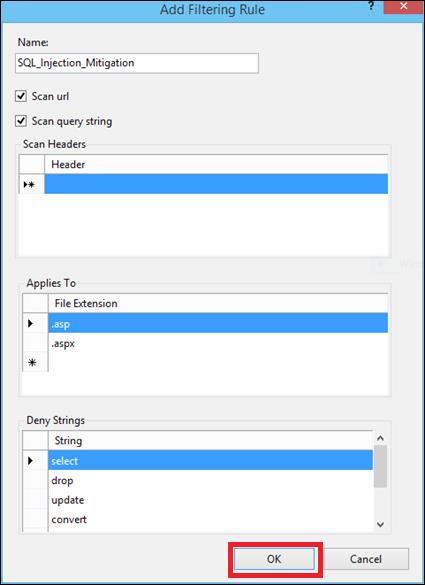

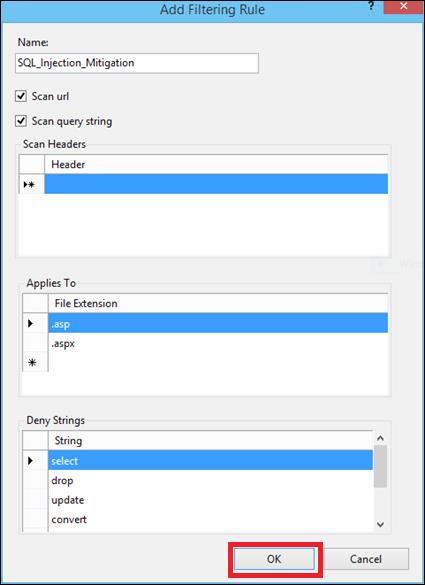

9. lépés: Ezután válassza a Szűrési szabály hozzáadása lehetőséget , állítsa be a kívánt szabályt, majd kattintson az OK gombra.

Válassza a Szűrési szabály hozzáadása lehetőséget

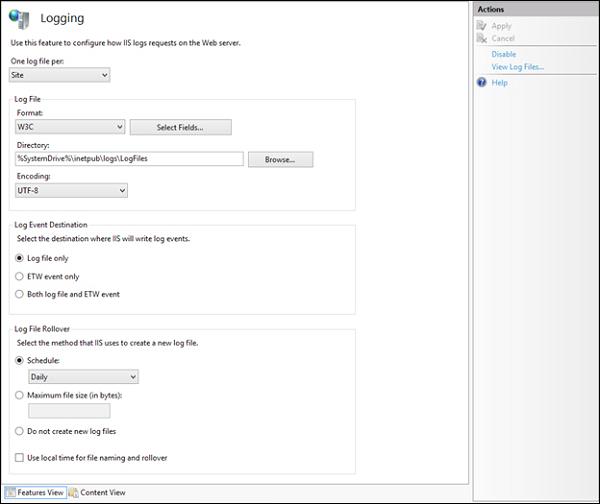

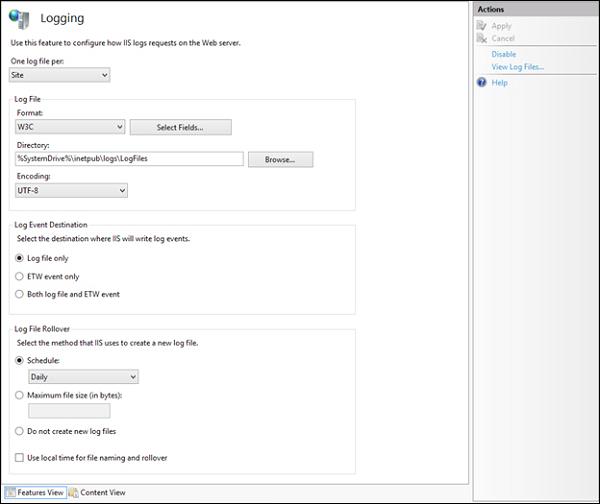

10. lépés : Engedélyezze a naplózást. Ehhez nyissa meg az IIS-kezelőt , válassza ki a konfigurálni kívánt webhelyet, majd válassza a Naplózás lehetőséget.

Naplózás engedélyezése