Sok biztonsági szakértő javasolja a VeraCrypt használatát az érzékeny fájlok védelmére. Nem nehéz megérteni, miért: a VeraCrypt "katonai szintű" fájltitkosítást biztosít a felhasználóknak. Ingyenes, nyílt forráskódú, és minden nagyobb asztali operációs rendszeren elérhető. Bárki használhatja a VeraCrypt alapvető funkcióit a biztonságosan tárolandó fájlokhoz. De ha a fájlbiztonságot a következő szintre szeretné emelni, a VeraCrypt számos fejlett funkcióval is megvédheti Önt.

Partíció vagy külső merevlemez titkosítása

A VeraCrypt használatával titkosíthat egy nem rendszerpartíciót/meghajtót

A felhasználók gyakran hoznak létre titkosított tárolófájlokat a VeraCrypt segítségével. De a program képes teljes meghajtók és partíciók titkosítására is. A Windows-felhasználók titkosíthatják rendszermeghajtóikat és partícióikat.

A VeraCrypt felhasználói minden platformon titkosíthatják az USB-ket és más típusú külső meghajtókat is . Valójában ez az egyik legjobb program az USB-titkosításhoz. A folyamat elindításához nyissa meg a VeraCrypt kötet-létrehozó varázslót . Válassza a Nem rendszerpartíció/meghajtó titkosítása lehetőséget , majd kattintson a Tovább gombra.

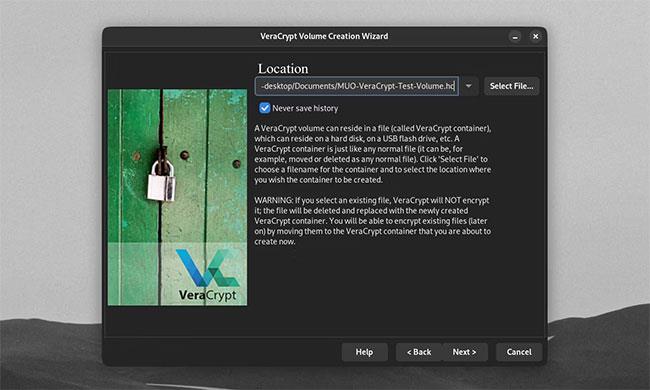

A VeraCrypt kötetlétrehozó varázsló kéri a meghajtó/partíció helyének kiválasztását

A titkosított meghajtó helyének kiválasztásakor a VeraCrypt felkéri, hogy válasszon meghajtót vagy partíciót. Kattintson az Eszköz kiválasztása elemre.

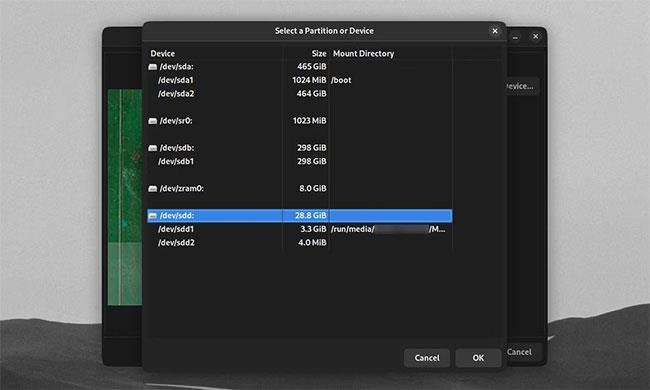

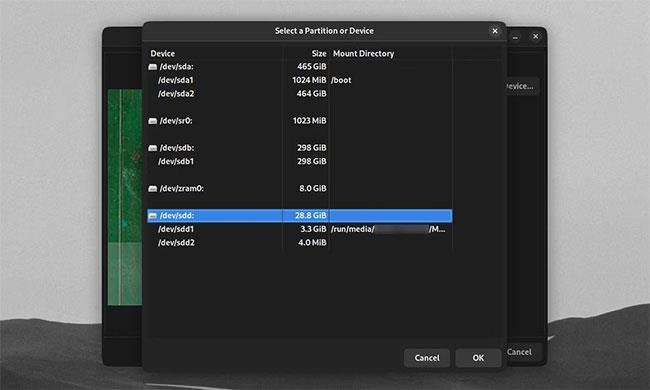

A VeraCrypt ablak partíció vagy eszköz kiválasztását kéri

Lehetősége van egy teljes nem rendszermeghajtó vagy a meghajtón belüli partíció kiválasztására titkosításhoz. Bármely külső merevlemezen több partíciót is létrehozhat. Ezután a meghajtónak csak egy partícióját titkosíthatja. Kattintson az OK gombra , miután kiválasztotta a titkosítandó meghajtót vagy partíciót.

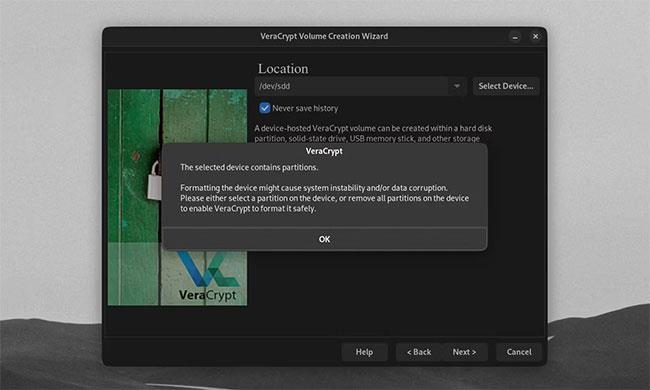

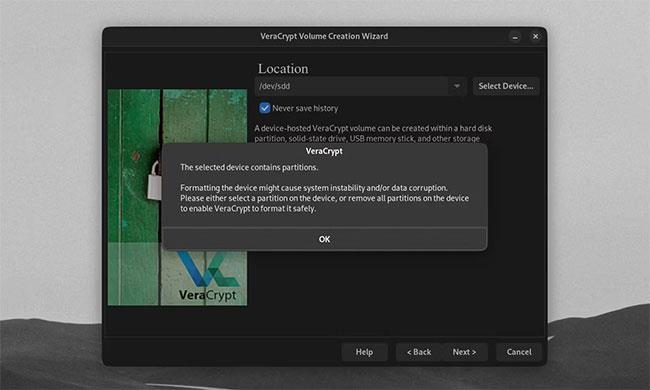

Figyelmeztető felugró ablak az eszköz/partíció titkosításakor

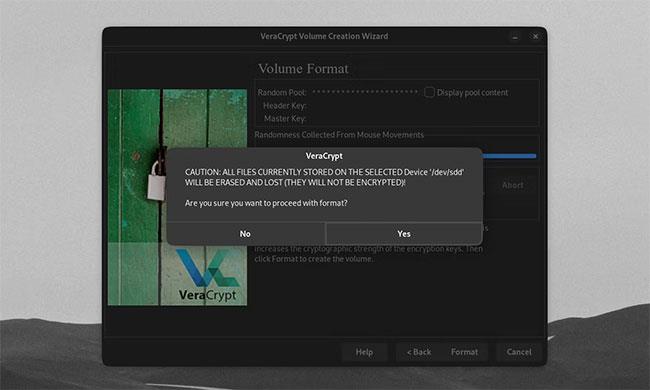

Kérjük, vegye figyelembe, hogy a kiválasztott meghajtók vagy partíciók adatai törlődnek, és a fájljai megsemmisülnek.

Mint minden más fájl vagy meghajtó, a VeraCrypt is érzékeny a nem kívánt adatok törlésére vagy sérülésére. Ezért mindig készítsen biztonsági másolatot a fájlokról.

Csak akkor kattintson az Igen gombra a felugró figyelmeztetésben, ha biztos abban, hogy titkosítja a kiválasztott meghajtót.

A VeraCrypt most arról számol be, hogy egy kiválasztott eszköz több partícióval rendelkezik

Ha több partícióval rendelkező nem rendszermeghajtó titkosítását tervezi, először formázza meg a meghajtót a partíciók törléséhez. Kattintson a Tovább gombra a varázslón.

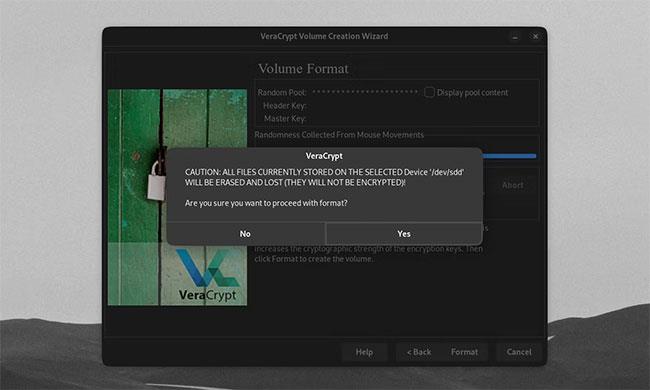

Figyelmeztető felugró ablak a meghajtó/partíció formázásakor

A szokásos módon a VeraCrypt felkéri, hogy válassza ki a meghajtó titkosítását, jelszavát és fájlformátumát. Kattintson a Formázás gombra , majd válassza az Igen lehetőséget , ha készen áll a titkosított külső merevlemez létrehozására.

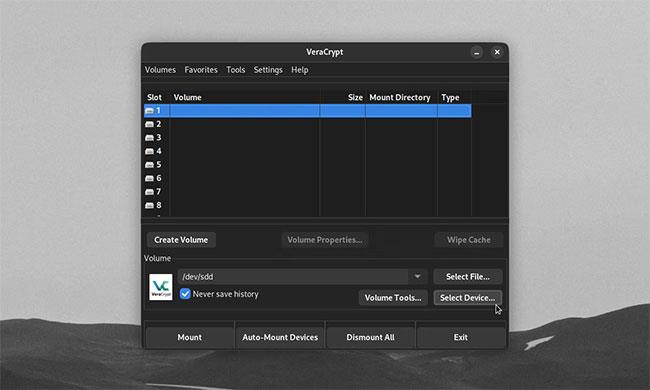

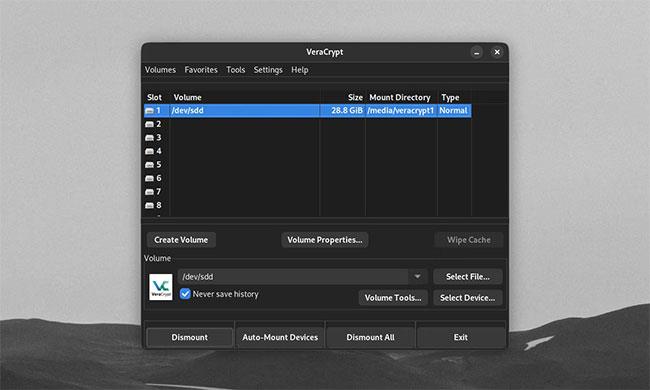

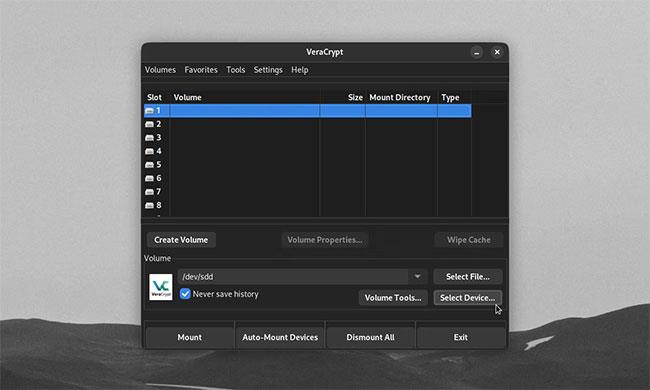

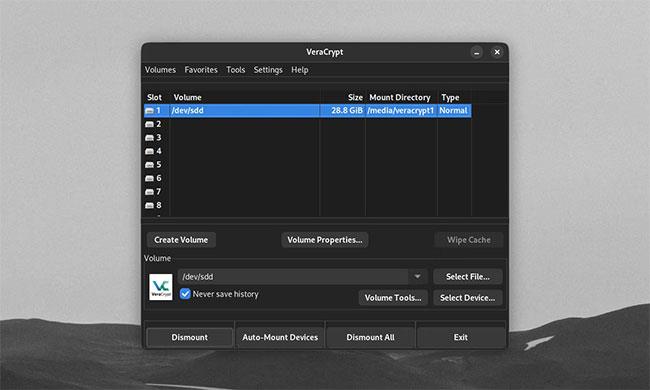

A VeraCrypt fő ablaka az Eszköz kiválasztása gombbal

Miután formázta a titkosított eszközt, a továbbiakban nem lesz elérhető a VeraCrypten kívül. A titkosított eszköz csatlakoztatásához válassza ki azt az Eszköz kiválasztása gombbal , kattintson a Csatlakoztatás elemre , és adja meg jelszavát.

VeraCrypt főablak külső merevlemezzel

A titkosított eszközt bármely más VeraCrypt-kötethez hasonlóan használhatja, és a szokásos módon leválaszthatja. Az eszköz visszafejtéséhez formázza meg a meghajtót/partíciót az asztalon található beépített meghajtókezelő szoftverrel.

Más védelmek használata VeraCrypt kötetekhez

Hozzon létre egy VeraCrypt tesztkötetet

A VeraCrypt alapértelmezett hangerőbeállításai erős jelszóval kombinálva magas szintű biztonságot nyújtanak a legtöbb felhasználó számára. De előfordulhat, hogy ezek nem elegendőek, ha Ön, csapata vagy vállalkozása ki van téve bizonyos fenyegetési szereplőknek. Annak érdekében, hogy értékes adatai biztonságban legyenek, a VeraCrypt még több funkcióval rendelkezik a titkosított kötetek feltörhetetlenné tételéhez.

Használjon titkosítási és hash algoritmusokat

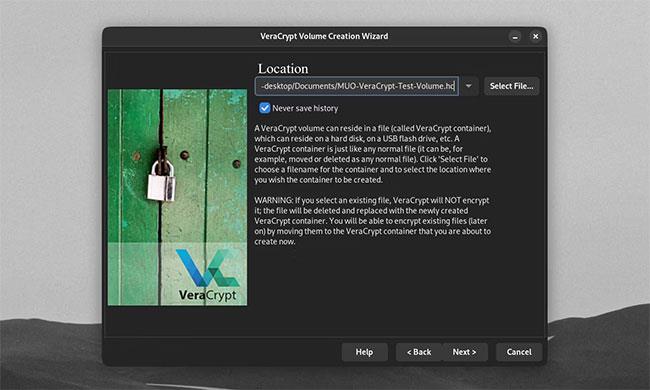

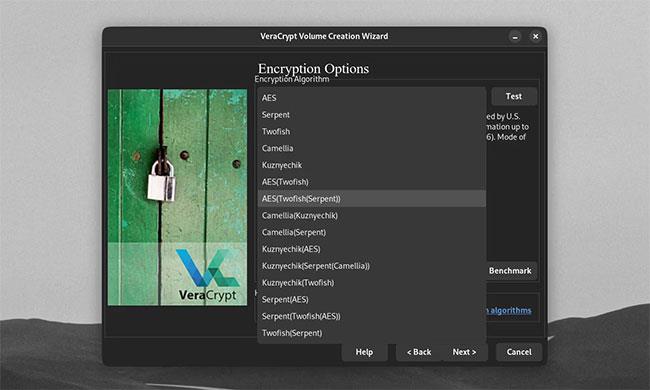

Kötetkészítő varázsló

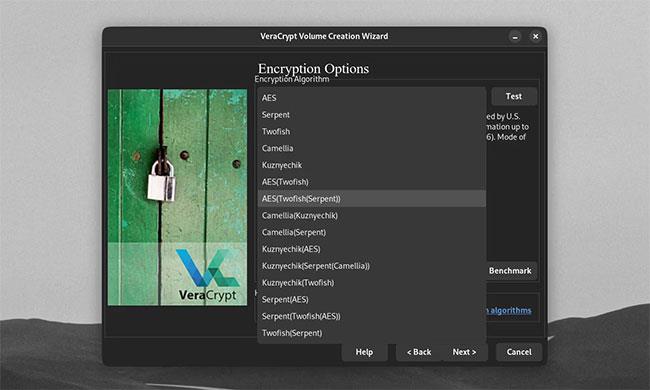

A Kötet-létrehozó varázslóban többféle lehetőség közül választhat a kötet titkosításához és kivonatolásához. Az alapértelmezett AES-algoritmus egy gyakori, de biztonságos titkosítási típus. De szabadon használhat más titkosításokat is, mint például a Twofish és a Serpent. Akár több algoritmust is egymásra rakhatsz.

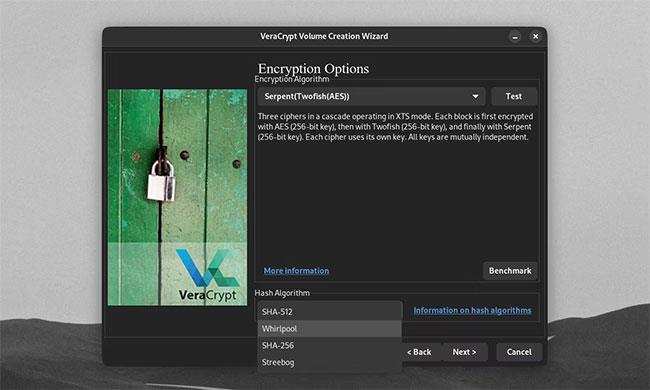

Kódolási lehetőségek

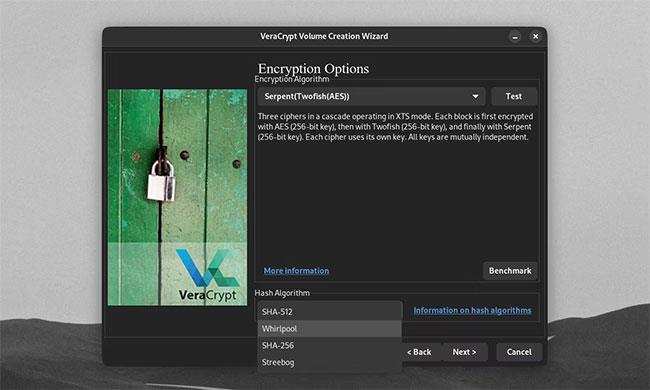

Választhat, hogy algoritmust vagy hash módszert ad-e a jelszavához. A kivonatoló algoritmus meghatározza, hogy a jelszó hogyan alakul át olyan hash-vé, amelyet a VeraCrypt használhat a kötet visszafejtésére. Egy erős kivonatolási módszer, például az SHA-512 vagy a Whirlpool, valamint a magas PIM-szám lelassítja a kötetet érő brute-force támadásokat .

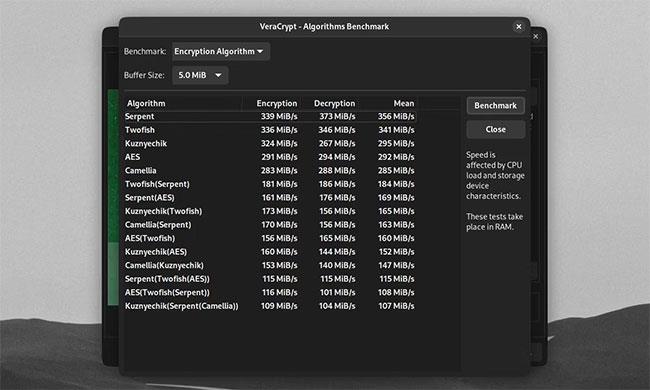

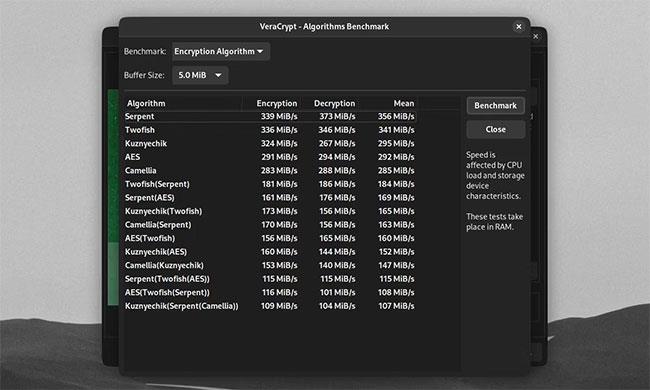

Benchmark ablak a VeraCryptben

A Összehasonlítás lehetőségre kattintva tesztelheti a kivonatolás és a titkosítás sebességét a gépén . A gyorsabb titkosítás és kivonatolási idők rövidebb meghajtó betöltési időt jelentenek, de a lassabb hash idők jobb védelmet jelentenek a brute-force támadásokkal szemben.

Használja a PIM számot

Használja a PIM számot

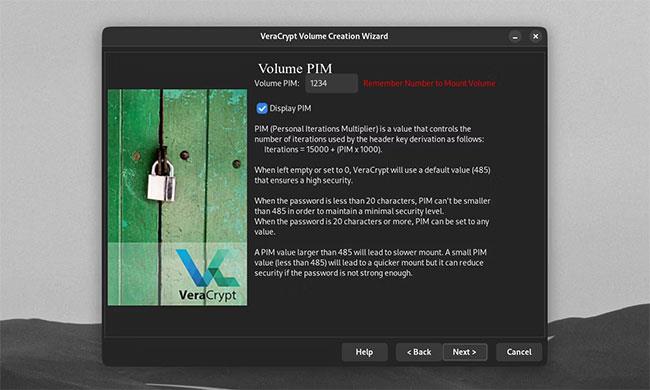

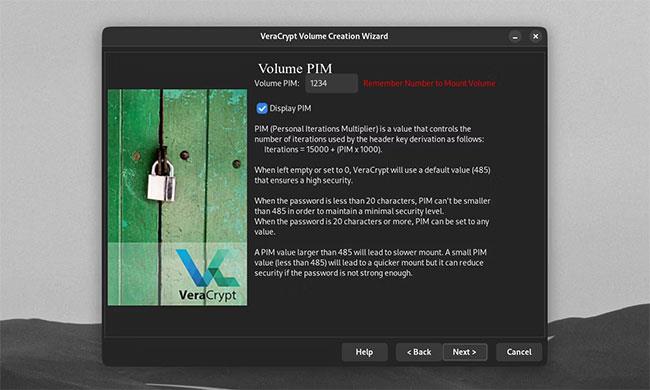

Személyes iterációs szorzó (PIM) szám beállításához a köteten jelölje be a PIM használata jelölőnégyzetet a Kötetjelszó ablakban . A Tovább gombra kattintva megjelenik egy ablak, ahol beállíthatja a kötet PIM-jét.

Jelölje be a PIM használata jelölőnégyzetet

A kötet PIM-je meghatározza, hogy a VeraCrypt-nek hányszor kell kivonatolnia a jelszavát egyszerű szövegből. Az alapértelmezett VeraCrypt kötetjelszó (SHA-512) 500 000-szer lesz kivonatolva. A nagyobb biztonság érdekében a PIM hangerejét még magasabbra állíthatja.

Ügyeljen arra, hogy emlékezzen a kötet PIM-számaira, ha azok nincsenek alapértelmezettre állítva. Rossz PIM szám megadása hibás hash-t eredményez. A VeraCrypt nem tudja visszafejteni a rossz kivonattal rendelkező köteteket, még akkor sem, ha a jelszó helyes.

Kulcsfájlok használata

Kulcsfájlok használata

Még nagyobb biztonságot érhet el, ha olyan fájlokat használ, amelyek kulcsként működnek a titkosított kötethez. Kulcsfájl hozzáadásához a kötethez jelölje be a Kulcsfájlok használata jelölőnégyzetet a Kötetjelszó ablakban , majd kattintson a Kulcsfájlok lehetőségre.

Válassza a Biztonsági token kulcsfájlok képernyőt

A Select Security Token Keyfiles képernyőn beállíthat bármilyen fájl vagy mappa elérési utat a hangerő kulcsfájljaként. A Token Files hozzáadása segítségével beállíthatja a hardver biztonsági kulcsát kulcsfájlként. Ha a kulcsfájlt a kötet meghajtóján kívüli USB-n tartja, az USB fizikai biztonsági kulcsként is működhet. Ha VeraCrypt-re van szüksége egy új kulcsfájl létrehozásához, kattintson a Véletlenszerű kulcsfájl generálása elemre .

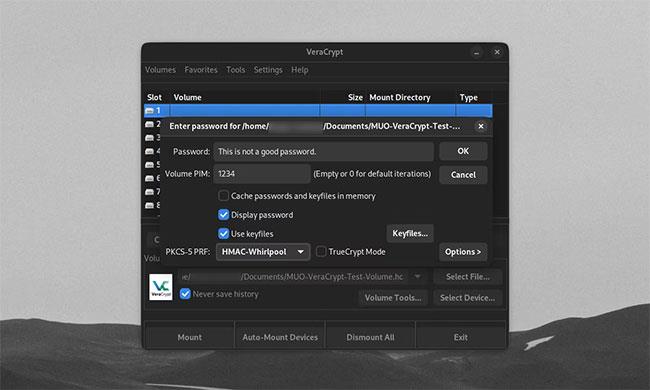

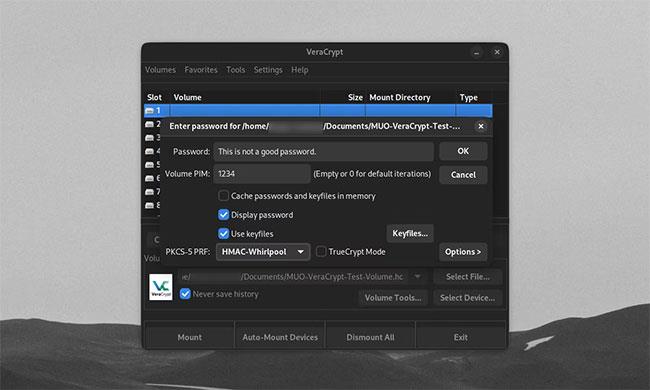

Kattintson a Kulcsfájlok gombra

Ha egy kötetet egyéni Volume PIM-mel és kulcsfájllal szerel fel, jelölje be a PIM használata és a Kulcsfájlok használata jelölőnégyzetet , majd kattintson a Kulcsfájlok gombra. Ez lehetővé teszi a megfelelő PIM- és kulcsfájl, valamint a jelszó megadását a titkosított kötet megnyitásához.

Változtassa meg a meglévő VeraCrypt köteteket

Változtassa meg a meglévő VeraCrypt köteteket

A titkosított kötet létrehozása után továbbra is módosíthatja a visszafejtési módját. Ehhez kattintson a Volume Tools elemre a VeraCrypt főablakában. Lehetősége van módosítani vagy törölni a kötet jelszavát, PIM-jét és kulcsfájlját. Ezt akkor teheti meg, ha gyakran kell módosítania jelszavát.