Ez a cikk a következő modellekre vonatkozik:

- TL-WR541G , TL- WR702N , TL-WR700N , TL-WR841HP , TL-WR340G , TL-WR1043ND , TL-WR1042ND , TL-WDR3600 , TL-WR542G , TL-WR542G , TL-WR542G , TL-WR542G , TL-WR842N1,9-WR84N TL-WR740N , TL-WR 840N , TL-WR841ND, TL-WR810N, TL-WR340GD, TL-WR720N, TL-WR843ND, TL-WR842ND, TL-MR3020, TL-MR3220, TL-MR3040.

1. lépés

Nyisson meg egy webböngészőt , írja be a következő címek egyikét a keresősávba:

http://192.168.1.1 vagy http://192.168.0.1 vagy http://tplinklogin.net

Ezután nyomja meg az entert.

Jegyzet:

A LAN IP-címe a használt modelltől függően változik. A modellinformációk megtalálásához ellenőrizze a készülék alján található címkét.

2. lépés

Írja be a felhasználónevet és a jelszót a bejelentkezési oldalon. Alapértelmezés szerint mindkét cella admin .

3. lépés

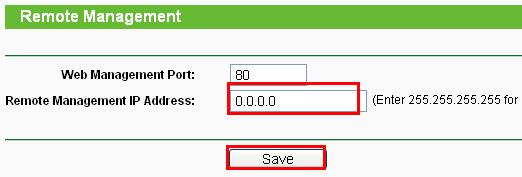

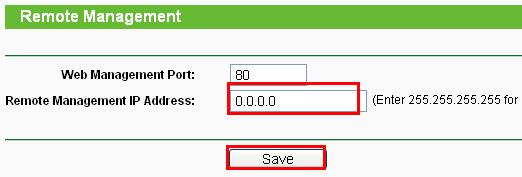

Kattintson a Biztonság elemre, majd a bal oldalon válassza a Távkezelés lehetőséget.

4. lépés

Az alapértelmezett beállításokkal ( 80-as port és 0.0.0.0 IP-cím ) a Remote Management funkció le lesz tiltva.

A funkció engedélyezéséhez módosítsa a távfelügyeleti IP-címet 0.0.0.0- ról egy speciálisan engedélyezett távoli IP-címre.

Szükség esetén a Web Management portot másik portra is módosíthatja, ami szintén fokozott biztonsági intézkedés.

5. lépés

Kattintson a Mentés gombra a beállítások mentéséhez.

A Router eléréséhez meg kell adnia a router WAN IP-címét a böngésző címkeresőjében, vagy és az egyéni portszámot. Például, ha az útválasztó WAN-címe 202.96.12.8 , és a 8080-as portszámot használja , írja be a http://202.96.12.8:8080 címet a böngésző címmezőjébe. A rendszer megkérdezi, hogy mi a router jelszava. A jelszó megadása és sikeres megerősítése után hozzáférhet a Router webes segédprogramjához.

Jegyzet:

- Ha egy adott nyilvános IP-címet használ távfelügyeleti IP-címként, az azt jelenti, hogy csak az adott IP-címet használó számítógépről tud távolról csatlakozni ehhez az eszk��zhöz.

- A 0.0.0.0 távfelügyeleti IP-cím megadása azt jelenti, hogy nem tud távolról csatlakozni ehhez az eszközhöz.

- A 255.255.255.255 távfelügyeleti IP-cím beírása azt jelenti, hogy bárhonnan csatlakozhat a routerhez az interneten keresztül, ez a módszer nem ajánlott, és óvatosnak kell lennie a használatakor.

- A legjobb, ha megváltoztatja az alapértelmezett bejelentkezési felhasználónevet és jelszót, ha a Távkezelés funkció engedélyezve van, különösen, ha az IP 255.255.255.255 IP-címet adja meg távfelügyeleti IP-címként. Kattintson a Hogyan módosíthatom az adminisztrátori felhasználónevet és jelszót elemre, hogy megtudja, hogyan módosíthatja az alapértelmezett bejelentkezési felhasználónevet és jelszót.

Ha további részleteket szeretne megtudni az egyes funkciókról és konfigurációkról, látogasson el a Letöltési Központba , ahol letöltheti a tulajdonában lévő eszköz használati útmutatóját.

Többet látni: