A Microsoft BitLocker titkosítási eszközt biztosít a felhasználók számára, hogy biztosítsa a felhasználói adatok legmagasabb szintű védelmét. Ha fontos adatokat szeretne menteni a számítógép merevlemezére vagy USB flash meghajtóra, használhatja a BitLocker titkosító eszközt.

Az alábbi cikkben a Wiki.SpaceDesktop bemutatja, hogyan aktiválhatja a BitLockert Windows 8 rendszeren.

A BitLocker aktiválásának lépései Windows 8 rendszeren:

Megjegyzés: Ebben az oktatóanyagban engedélyezzük a BitLockert a C meghajtóhoz

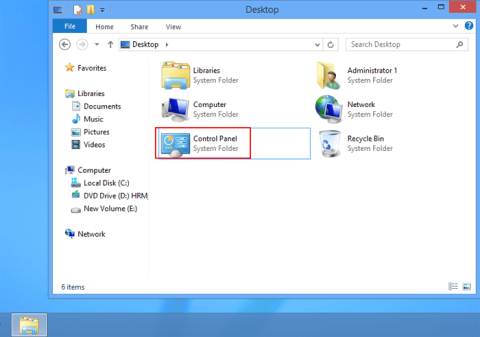

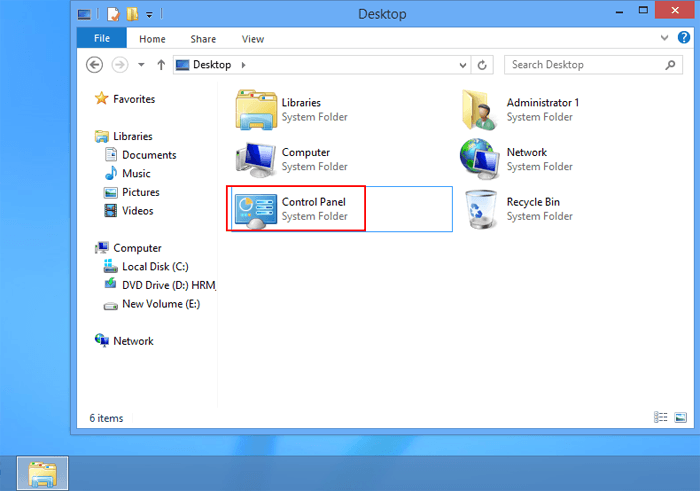

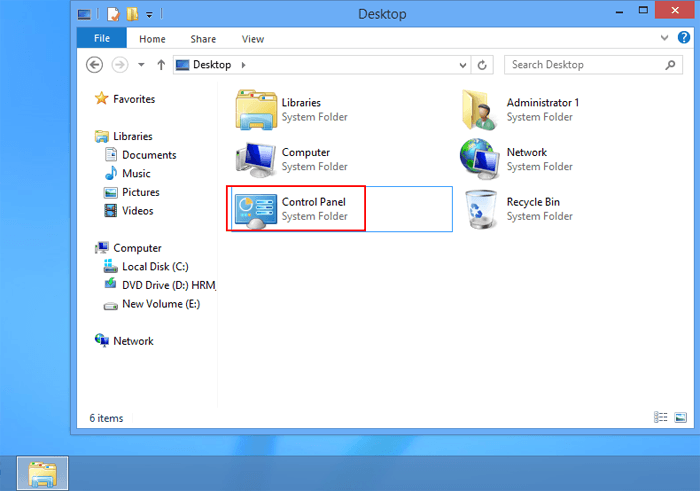

1. lépés:

Nyissa meg a Vezérlőpultot.

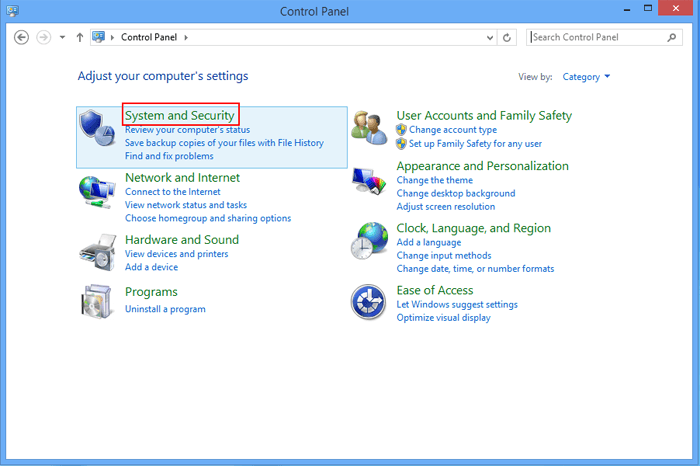

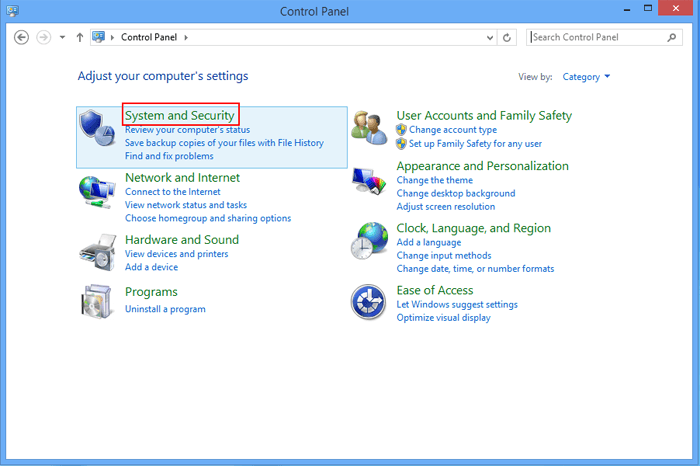

2. lépés:

A Vezérlőpult felületén kattintson a Rendszer és biztonság elemre.

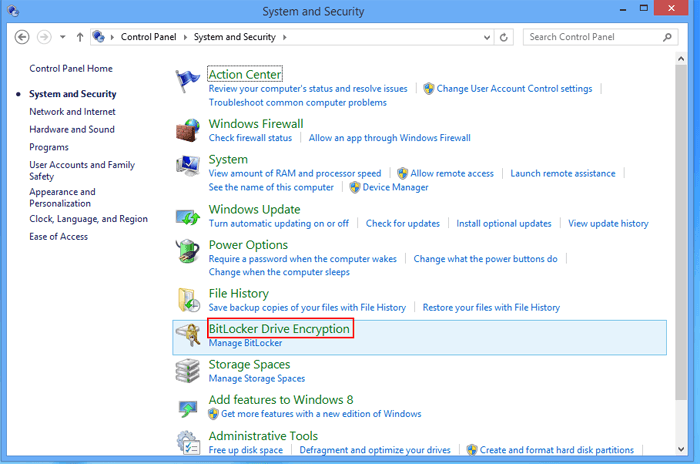

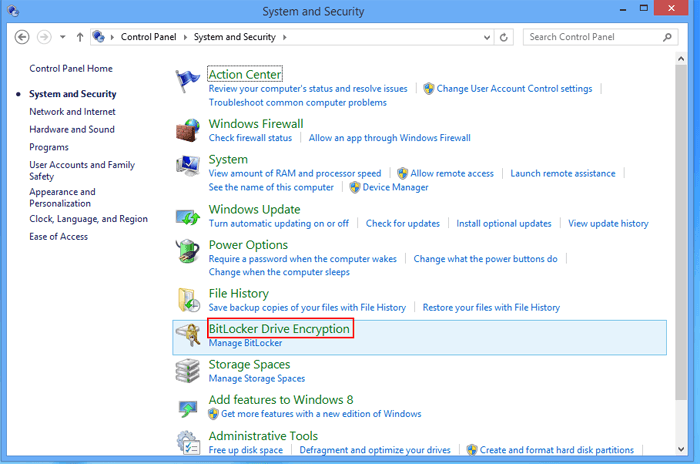

3. lépés:

A jobb oldali ablaktáblában válassza ki a BitLocker meghajtótitkosítás opciót .

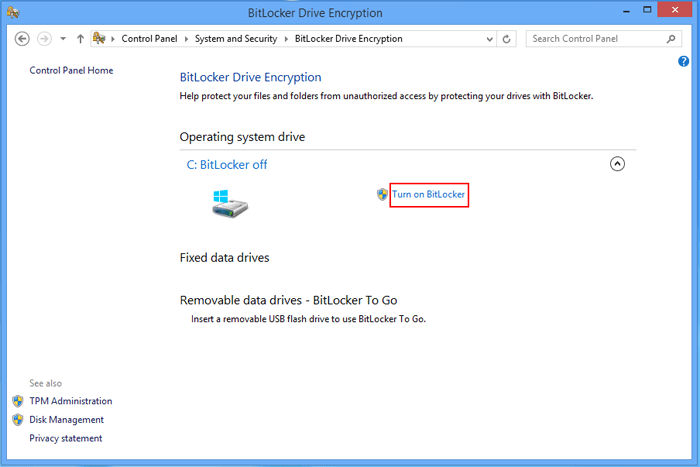

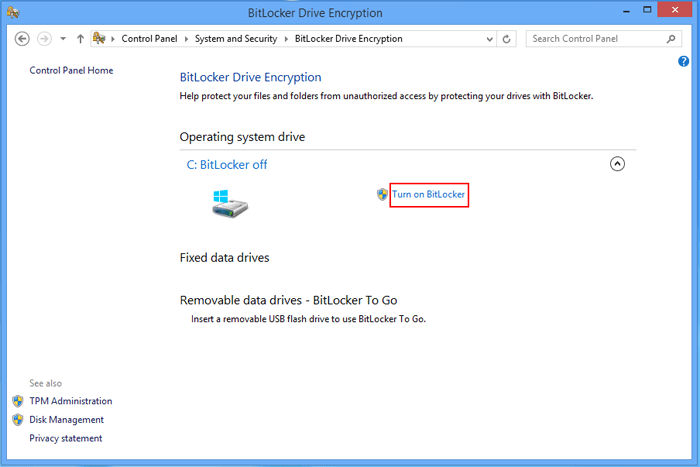

4. lépés:

Válassza a BitLocker bekapcsolása lehetőséget a C meghajtó mellett.

Ha egy hiba párbeszédpanel jelenik meg a képernyőn az alábbiak szerint, az azt jelenti, hogy nem tudja megnyitni a BitLockert.

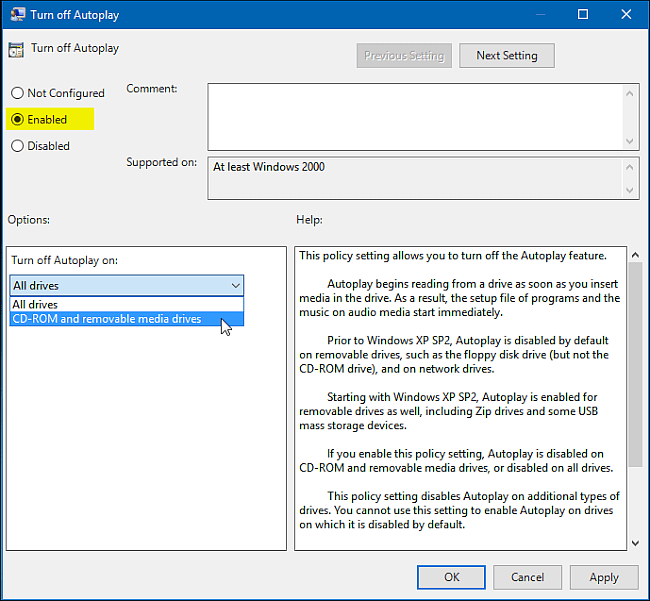

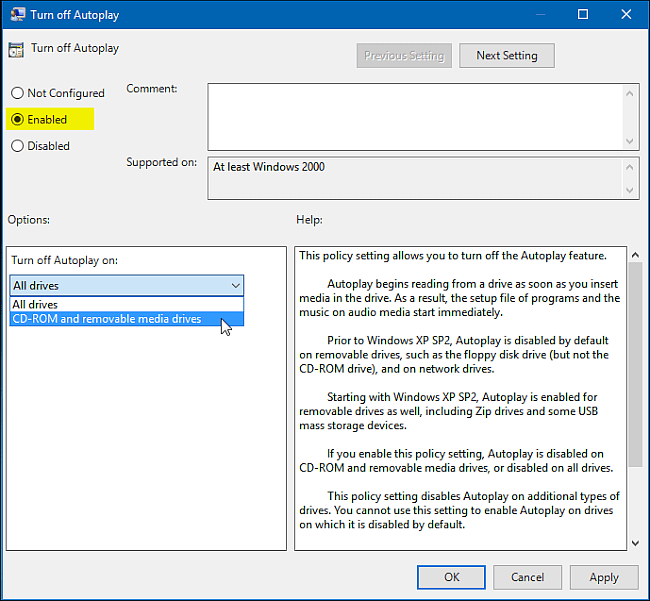

A hiba kijavításához kövesse az alábbi lépéseket:

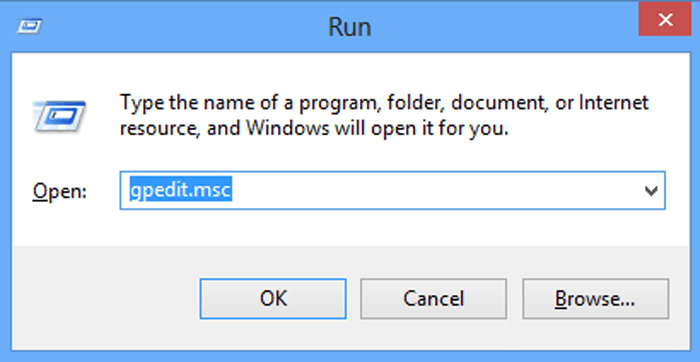

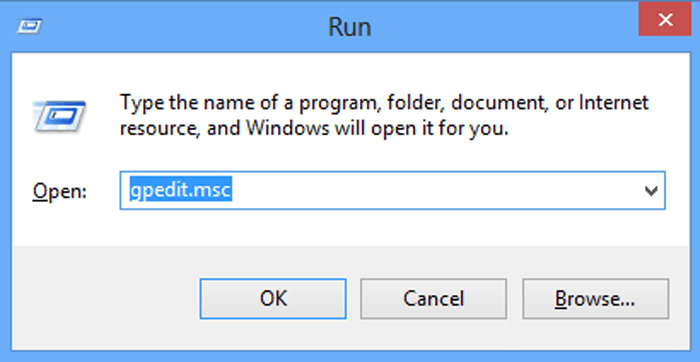

1. Nyomja meg a Windows + R billentyűkombinációt a Futtatás parancsablak megnyitásához.

2. A Parancs futtatása ablakban írja be az alábbi parancsot, és kattintson az OK gombra a Helyi csoportházirend-szerkesztő megnyitásához:

gpedit.msc

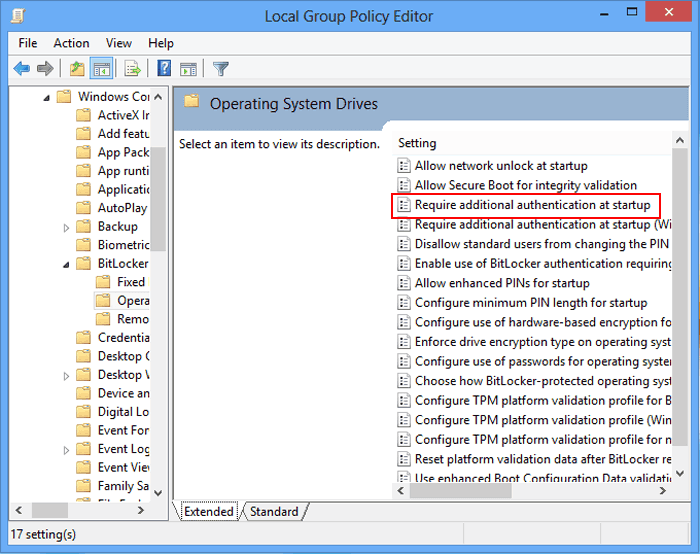

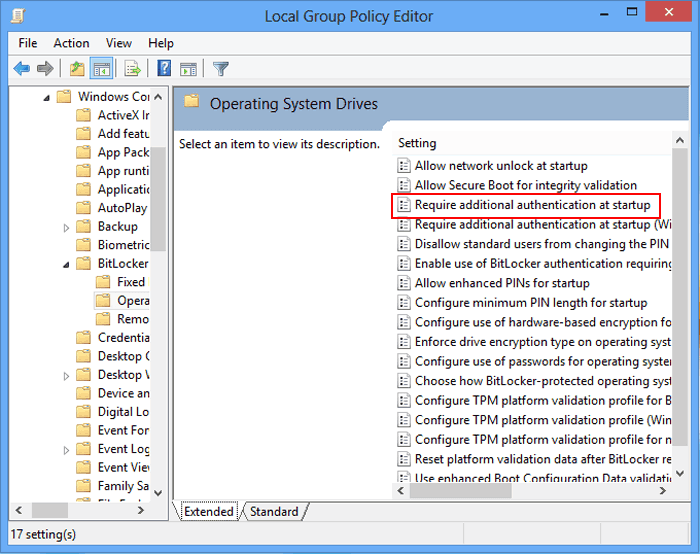

3. A Helyi csoportházirend-szerkesztő ablakban navigáljon az alábbi elérési útra, és kattintson duplán a További hitelesítés megkövetelése indításkor beállításra:

Helyi számítógép házirend/ Számítógép konfiguráció/ Felügyeleti sablonok/ Windows-összetevők/ Bit Locker meghajtótitkosítás/ Operációs rendszer meghajtói/ További hitelesítés szükséges indításkor

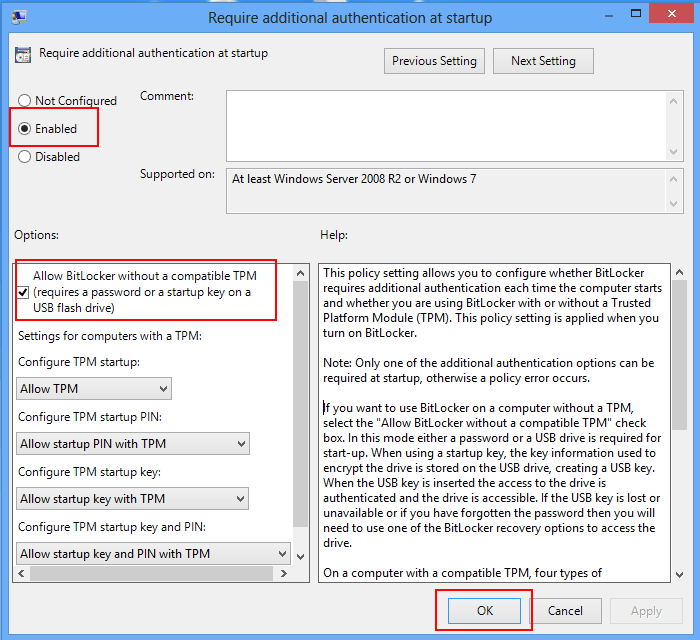

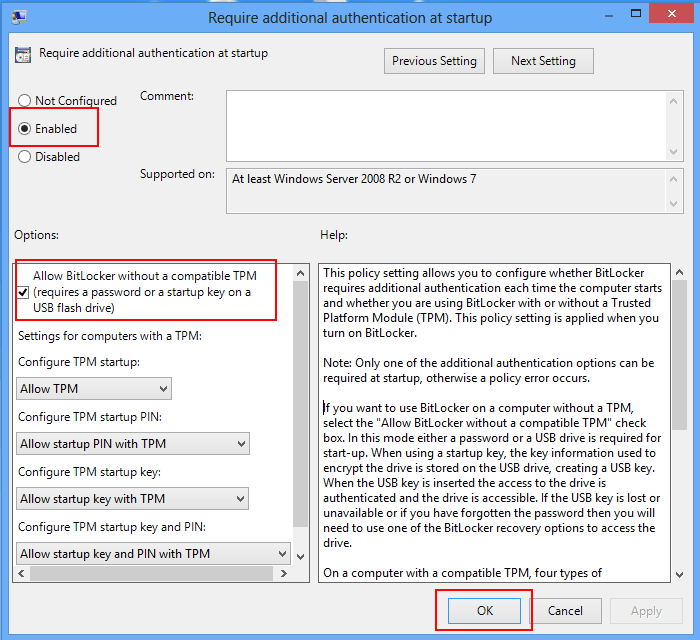

4. A További hitelesítés megkövetelése indításkor ablak bal oldali ablaktáblájában válassza az Engedélyezés lehetőséget.

Most a BitLocker engedélyezése kompatibilis TPM nélkül opció automatikusan kiválasztásra kerül.

Ezután kattintson az OK gombra a módosítások mentéséhez és a Helyi csoportházirend-szerkesztő bezárásához.

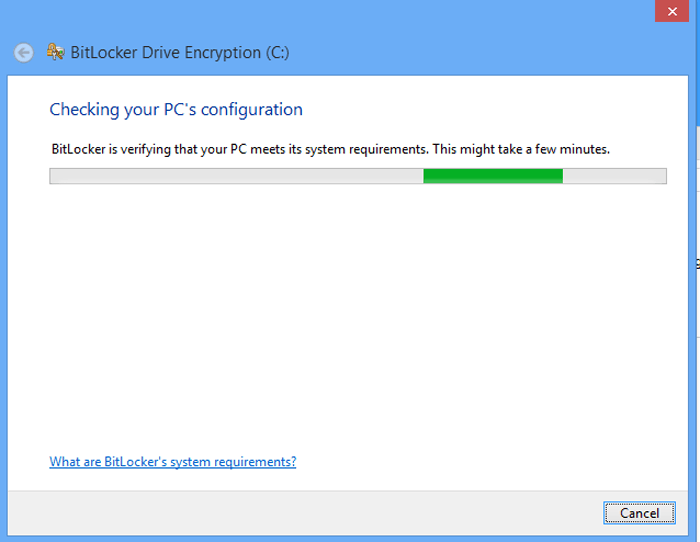

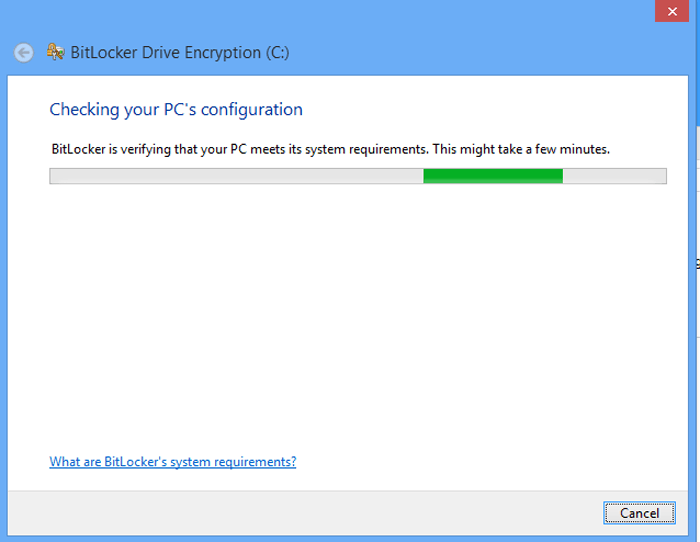

5. Kattintson ismét a BitLocker bekapcsolása elemre , és várja meg, amíg a BitLocker ellenőrzi a számítógép konfigurációját.

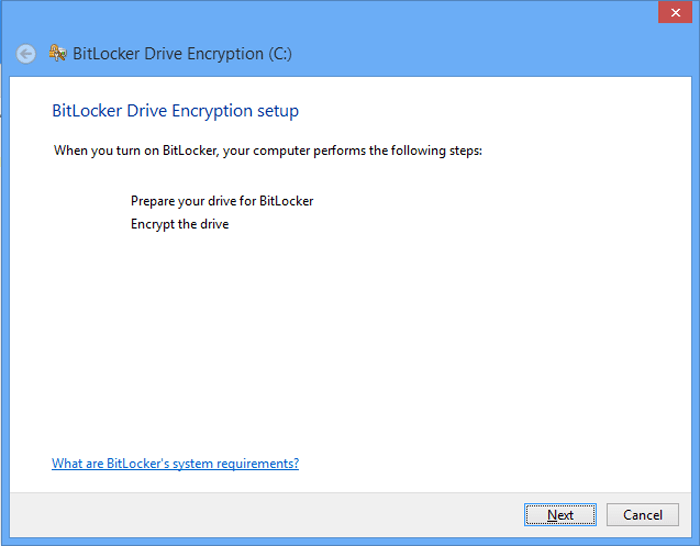

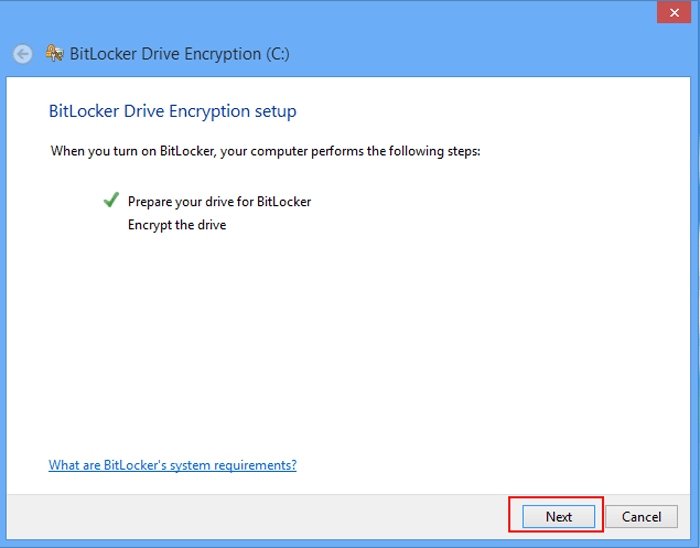

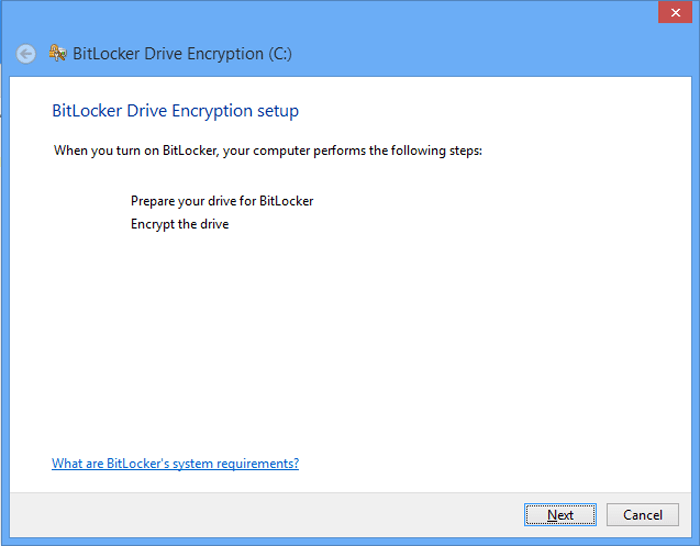

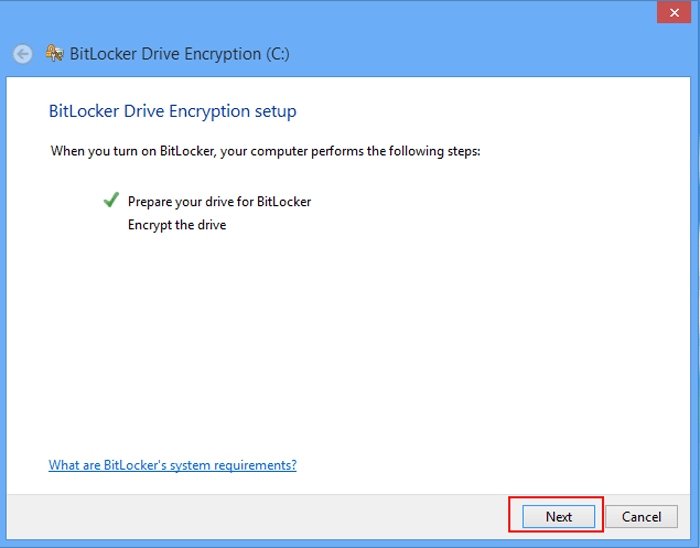

6. A következő felületen kattintson a Tovább gombra.

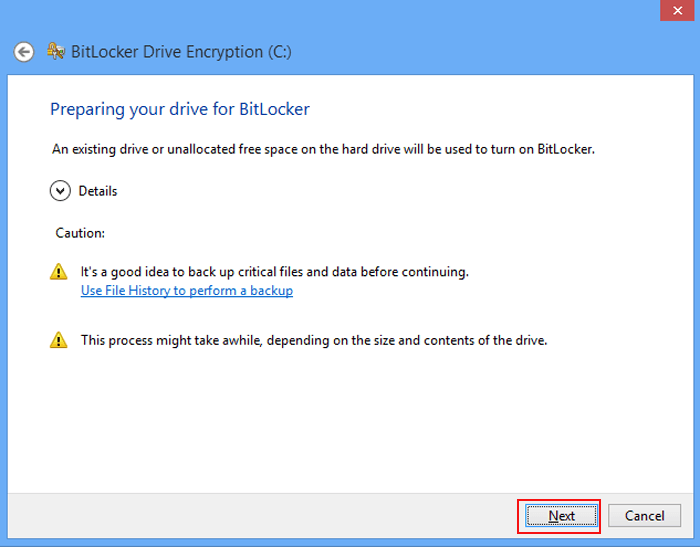

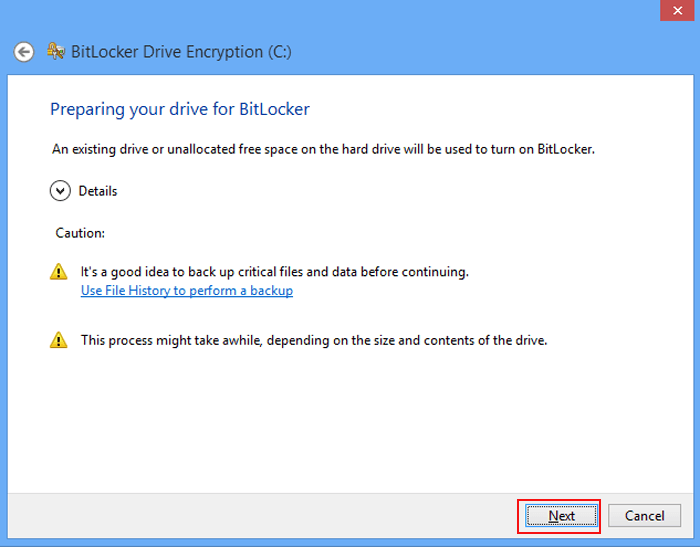

7. Ezután válassza a Tovább lehetőséget .

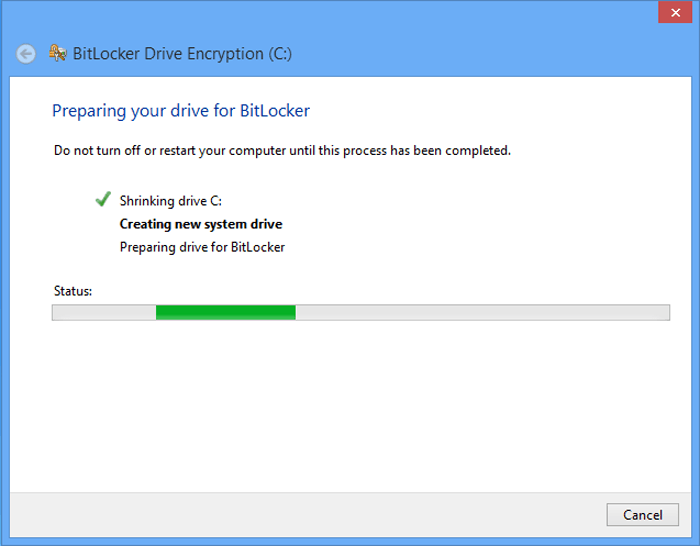

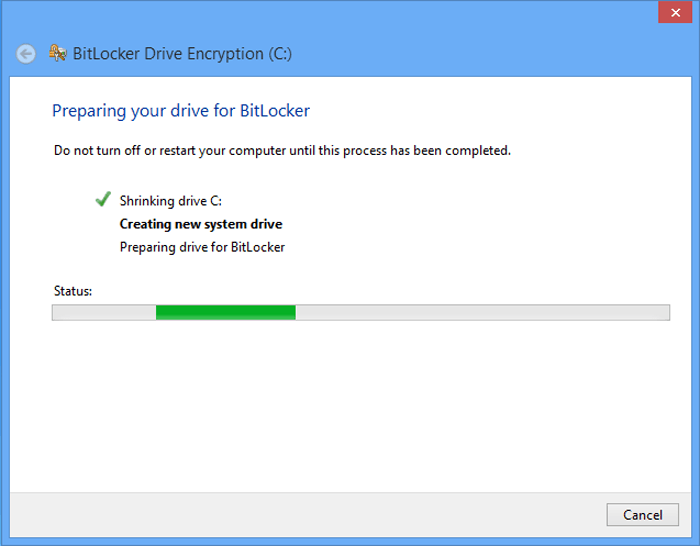

8. Várja meg, amíg a program előkészíti a BitLockert a meghajtóhoz.

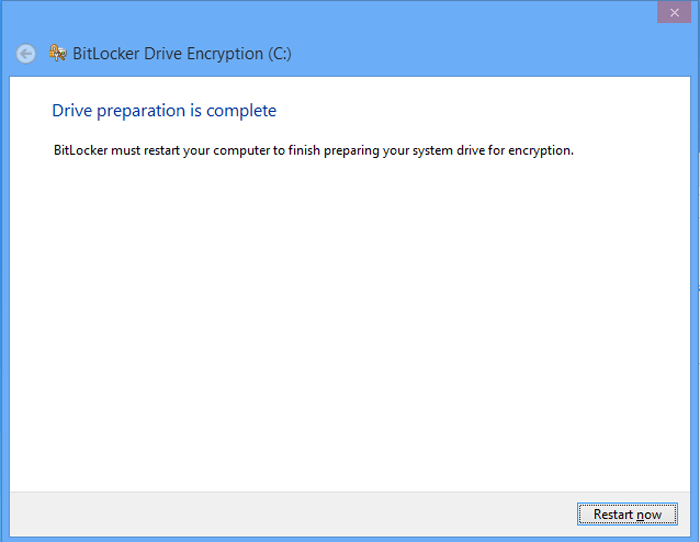

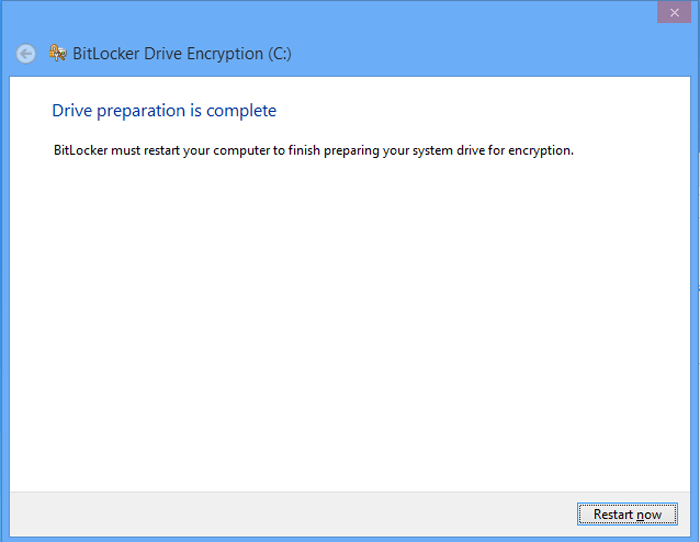

9. Kattintson az Újraindítás most gombra a rendszermeghajtó titkosításának előkészítésének befejezéséhez.

10. A rendszerindítás után kattintson a Tovább gombra a meghajtó titkosításához.

5. lépés:

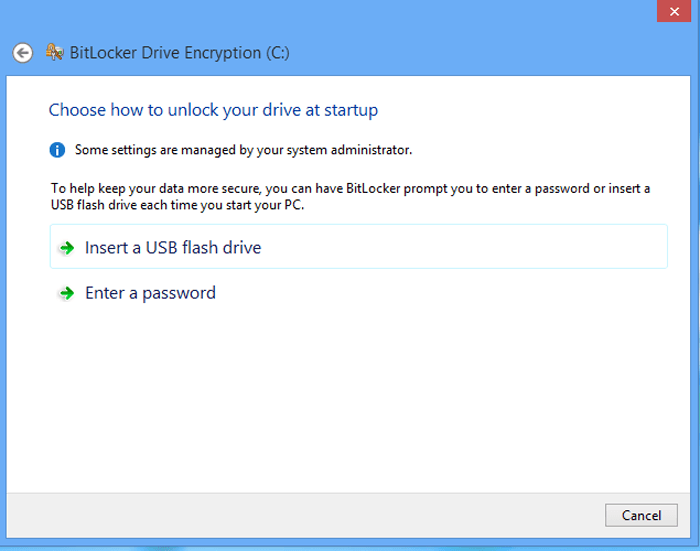

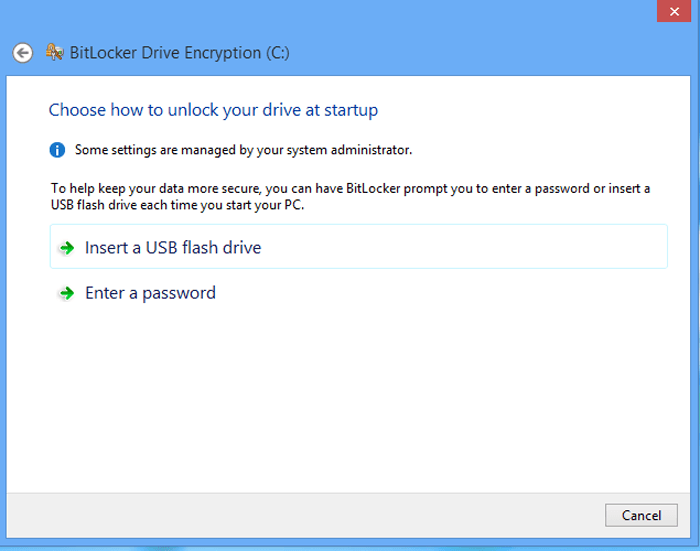

Válassza a Jelszó megadása vagy az USB flash meghajtó behelyezése lehetőséget a meghajtó zárolásának feloldásához.

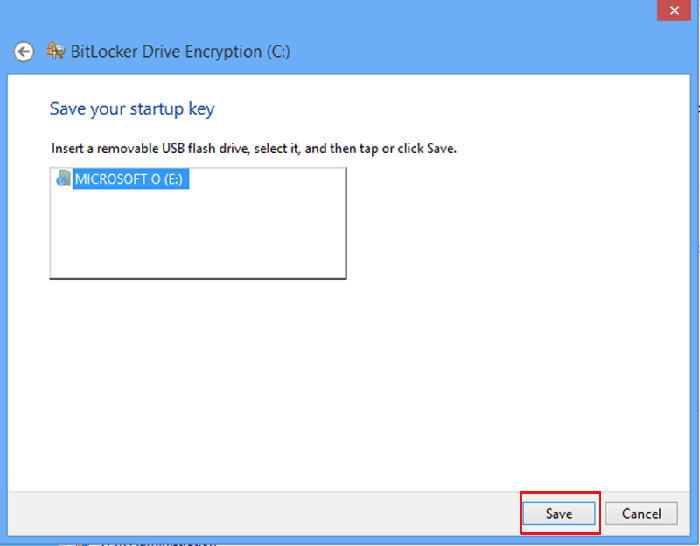

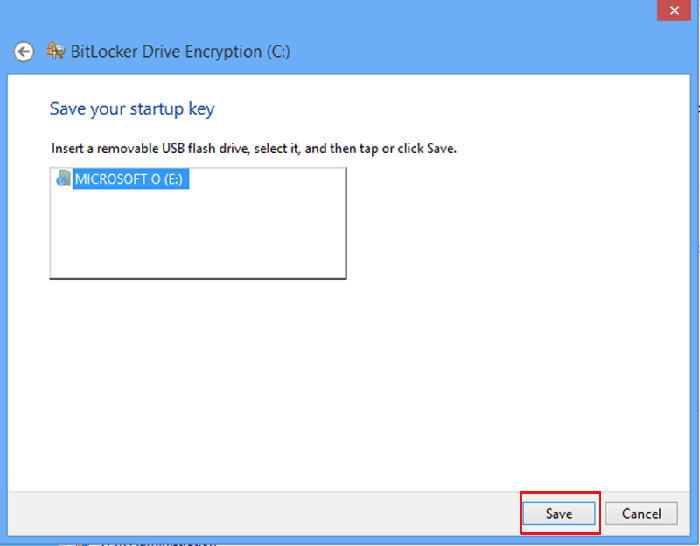

1. Ha az USB flash meghajtó behelyezése lehetőséget választja , helyezzen be egy USB-meghajtót a számítógépbe, majd válassza ki az USB-meghajtót, és kattintson a Mentés gombra.

2. Ha a Jelszó megadása lehetőséget választja , írjon be egy legalább 8 karakterből álló jelszót az Adja meg a jelszavát mezőbe, majd írja be újra a jelszót a Jelszó újraírása mezőbe, majd kattintson a Tovább gombra a folytatáshoz.

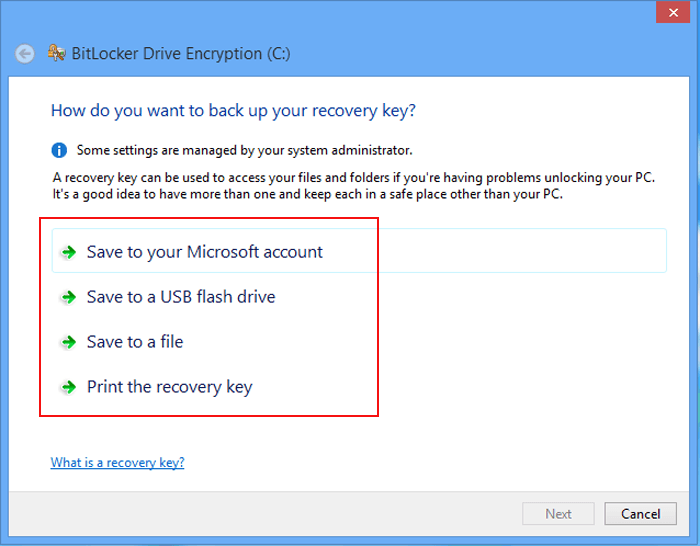

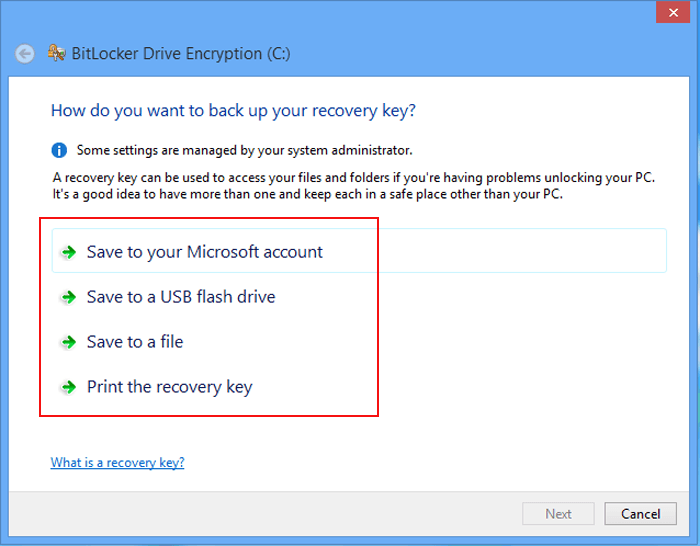

6. lépés:

A helyreállítási kulcs mentéséhez válassza ki a Mentés a Microsoft-fiókjába, a Mentés USB flash meghajtóra, a Mentés fájlba és a Helyreállítási kulcs kinyomtatása lehetőségek egyikét . A kiválasztás után kattintson a Tovább gombra .

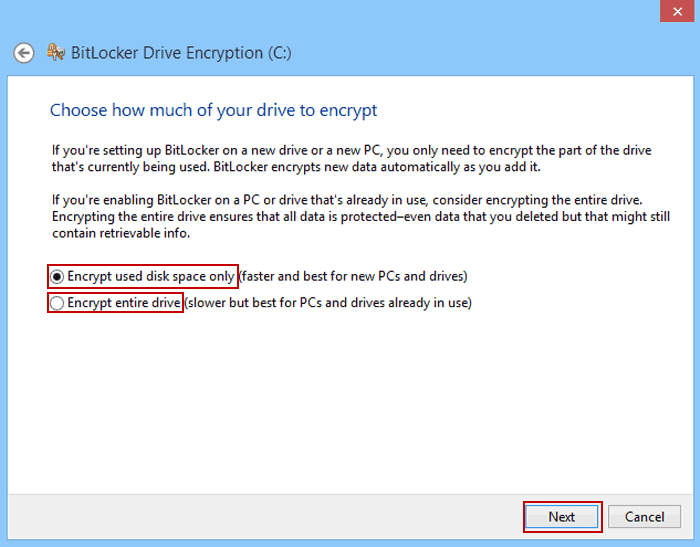

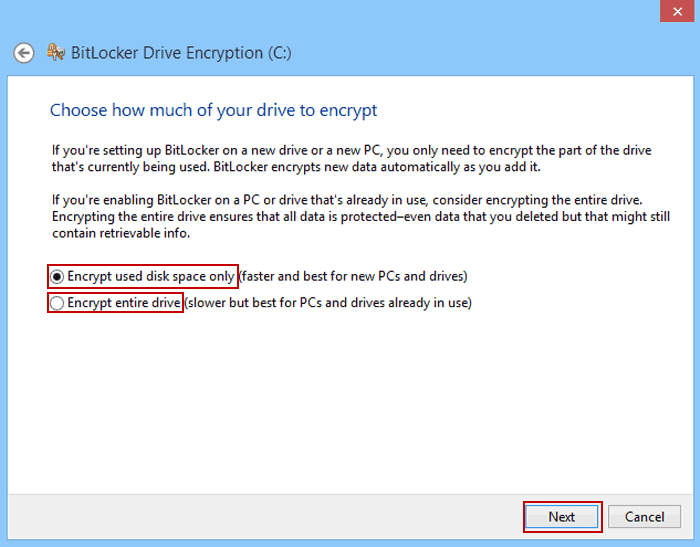

7. lépés:

Válassza a Csak használt lemezterület titkosítása vagy a Teljes meghajtó titkosítása lehetőséget , majd kattintson a Tovább gombra.

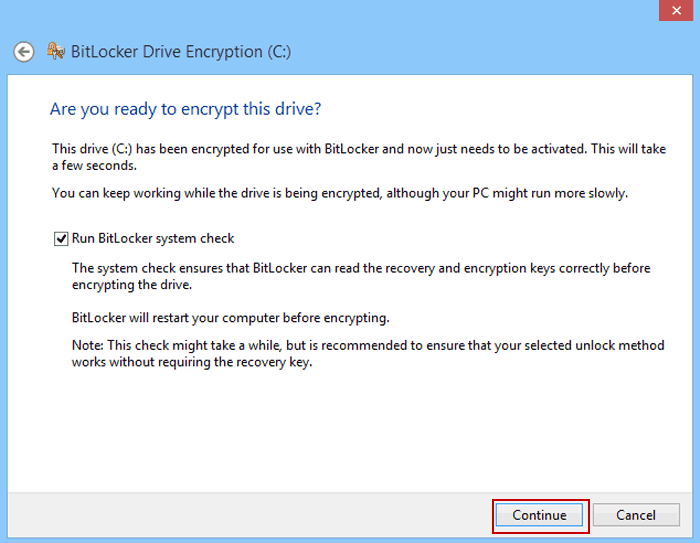

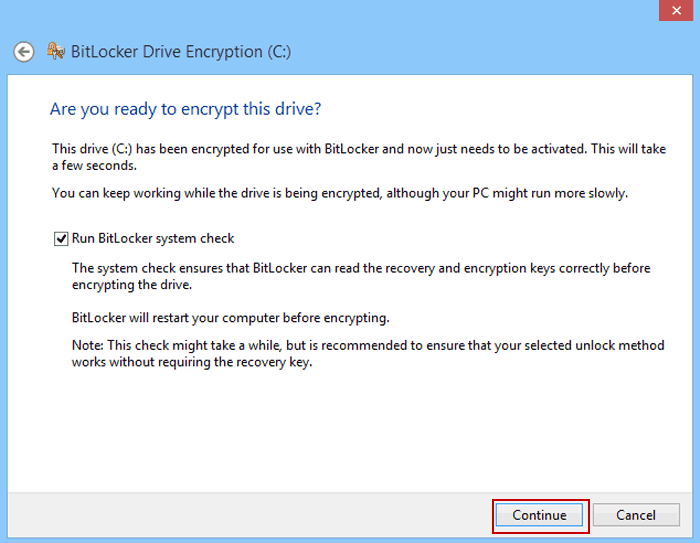

8. lépés:

A meghajtó titkosításához válassza a Folytatás lehetőséget .

9. lépés:

A számítógép újraindításához válassza az Újraindítás most lehetőséget.

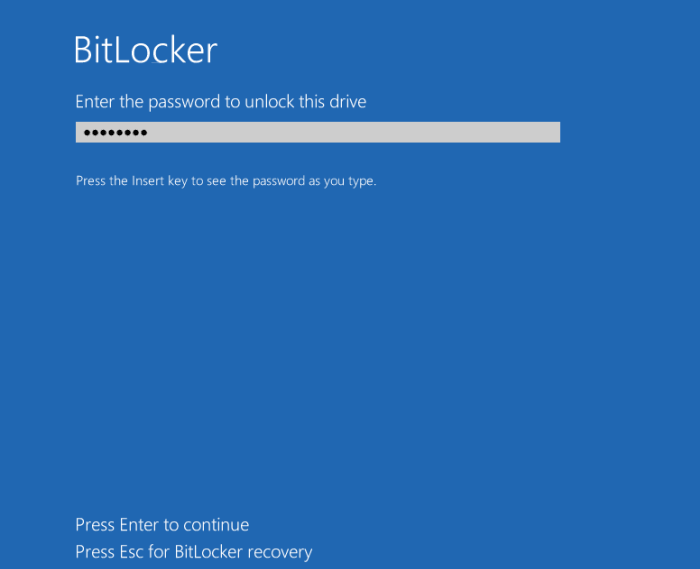

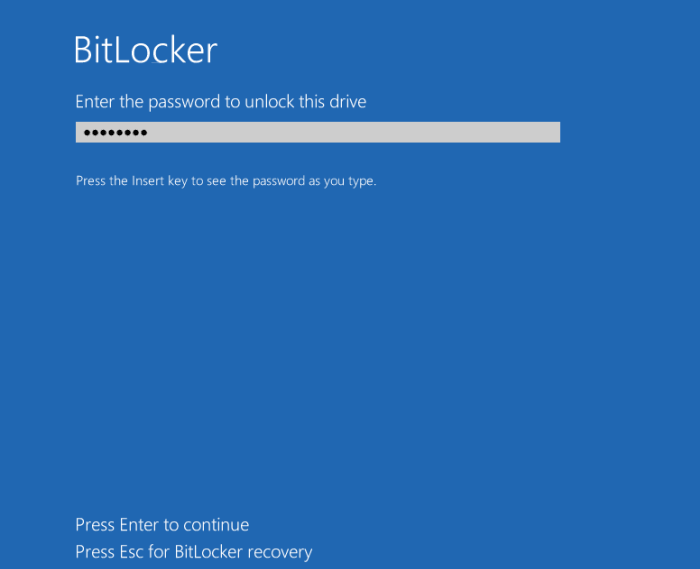

Mostantól meg kell adnia jelszavát a titkosított rendszermeghajtó feloldásához.

Tekintse meg néhány további cikket alább:

Sok szerencsét!