Bár forradalmi jelentőségű, az információk online terjesztésének egyszerűsége és kényelmessége számos biztonsági fenyegetést is jelent. Sokan tudtukon kívül vesznek részt kockázatos online tevékenységekben.

Valójában most valószínűleg komoly internetes biztonsági és adatvédelmi hibákat követ el. Nézzük meg lentebb!

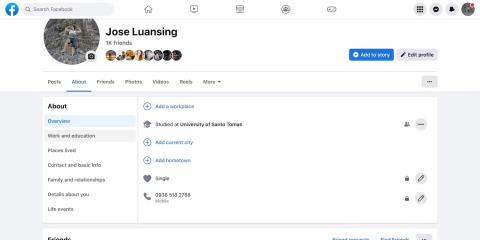

1. Túl sok információ felfedése a közösségi hálózatokon

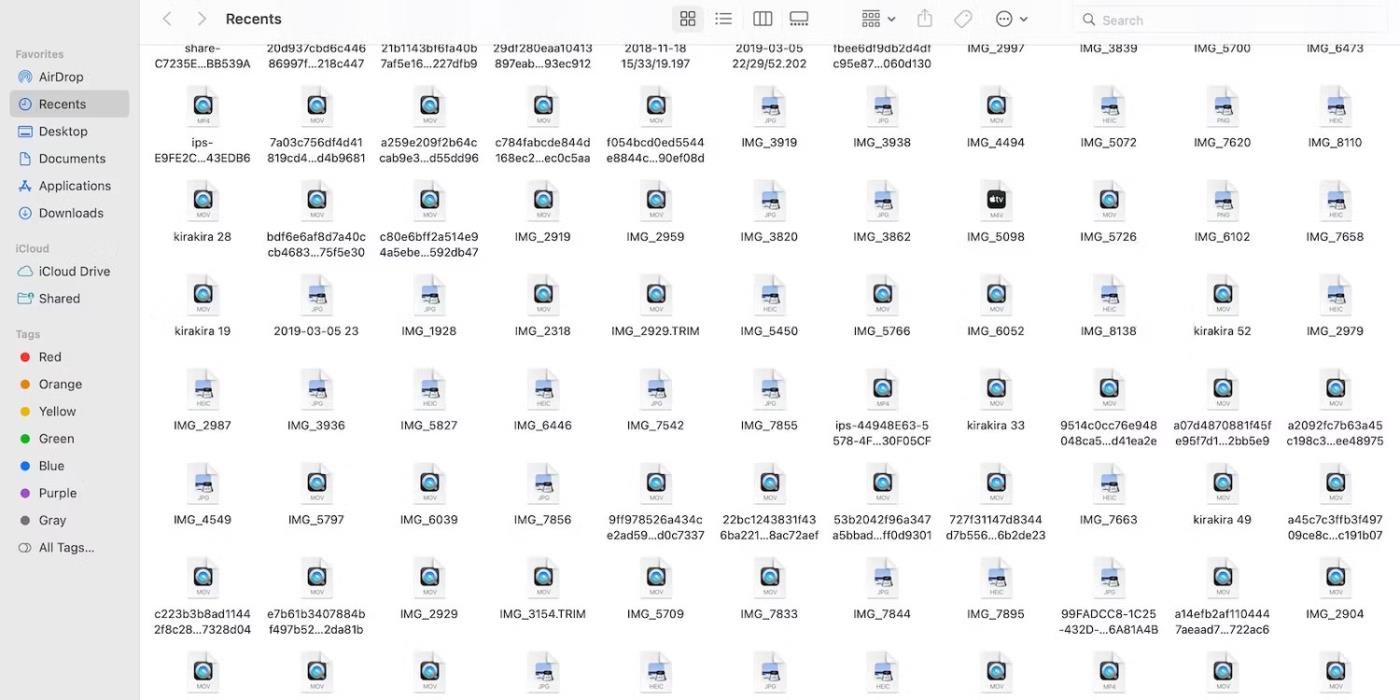

Facebook fiók bemutatkozó oldala

Sok ember számára a közösségi hálózatok rendkívül fontos szerepet töltenek be. Megoszthatják belső gondolataikat, közzétehetik napi tapasztalataikat, vagy akár teljesen más online személyiséget is alkothatnak. Ez az önkifejezés szórakoztató, kielégítő formája.

Bár a közösségi médiában való megosztás segít hasonló gondolkodású egyéneket találni, egyúttal a személyazonosság-lopás kockázatának is kitéve. Profilja érzékeny személyazonosításra alkalmas adatokat (PII) tartalmaz. A hackerek jelentős károkat okozhatnak olyan azonosítókkal, mint a faj, a nem, a lakcím, a telefonszám vagy a születési dátum.

Nem kell teljesen abbahagynod a közösségi média használatát – elég szűrni a bejegyzéseidet. Az olyan bevált gyakorlatok, mint az aktuális tartózkodási hely elrejtése, a GPS kikapcsolása, a profiléletrajz törlése és a ritkább posztolás, megvédik közösségimédia-fiókjait a hackerektől.

2. Hagyja ki az adatok biztonsági mentését a fontos fájlokban

Sokan gyakran figyelmen kívül hagyják az adatmentést. Fárasztónak találják ezt a folyamatot, és egyáltalán nem akarnak vele foglalkozni. A fájlok másolatainak létrehozása méretüktől függően néhány másodperctől több mint egy óráig is eltarthat.

Bár ez a folyamat nem hangzik vonzónak, elengedhetetlen. Az adatmentési megoldások számos kiberbiztonsági fenyegetés ellen segítenek védekezni, beleértve az adatszivárgást, zsarolóprogram- támadásokat , IT-rendszerhibákat és adatsérüléseket. A személyes és munkahelyi fájlokról biztonsági másolatot kell készíteni.

Az adatok biztonsági mentésének késleltetése helyett fedezze fel a folyamat során felmerülő szűk keresztmetszetek és akadályok leküzdésének módjait. Koncentráljon a fájlok másolásának és mozgatásának felgyorsítására. Automatizálhatja a migrációt biztonságos felhőalapú tárolási rendszereken keresztül, használhatja a háttérben futó, könnyű adatmentési programokat, és törölheti a redundáns fájlokat.

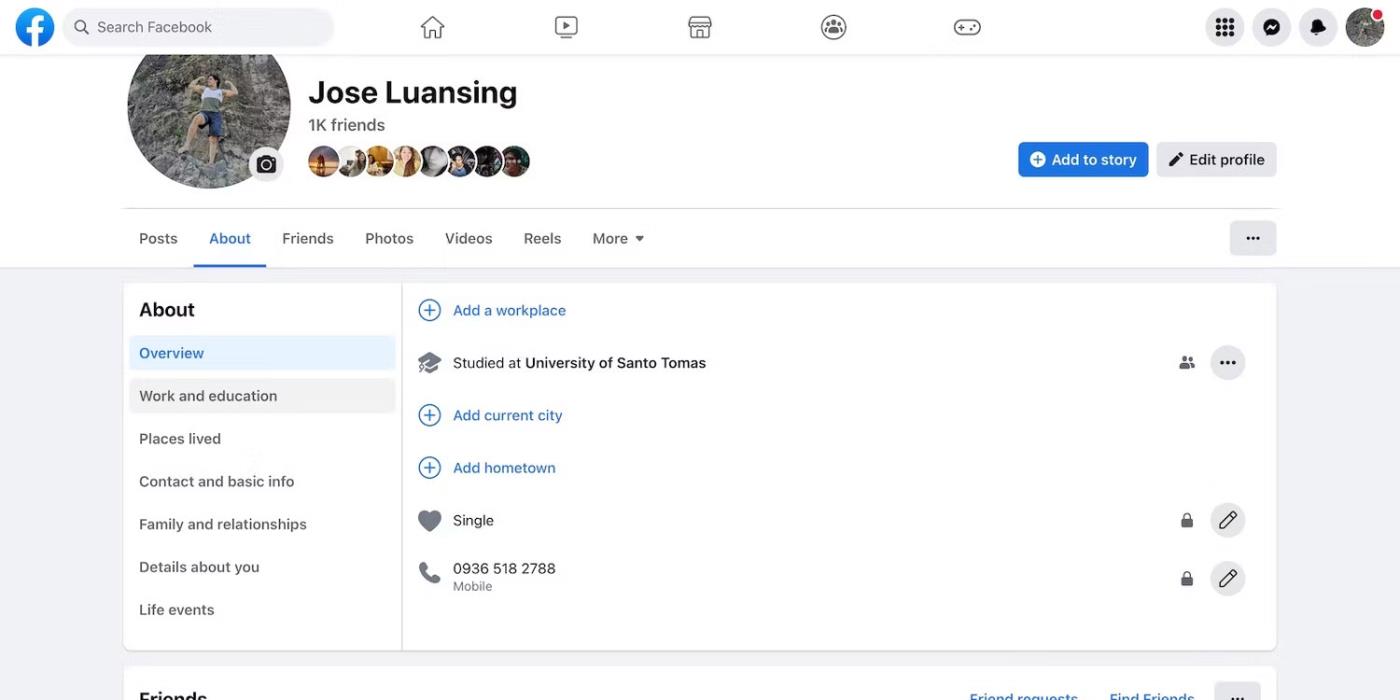

3. Bízzon vakon az ingyenes VPN-szolgáltatókban

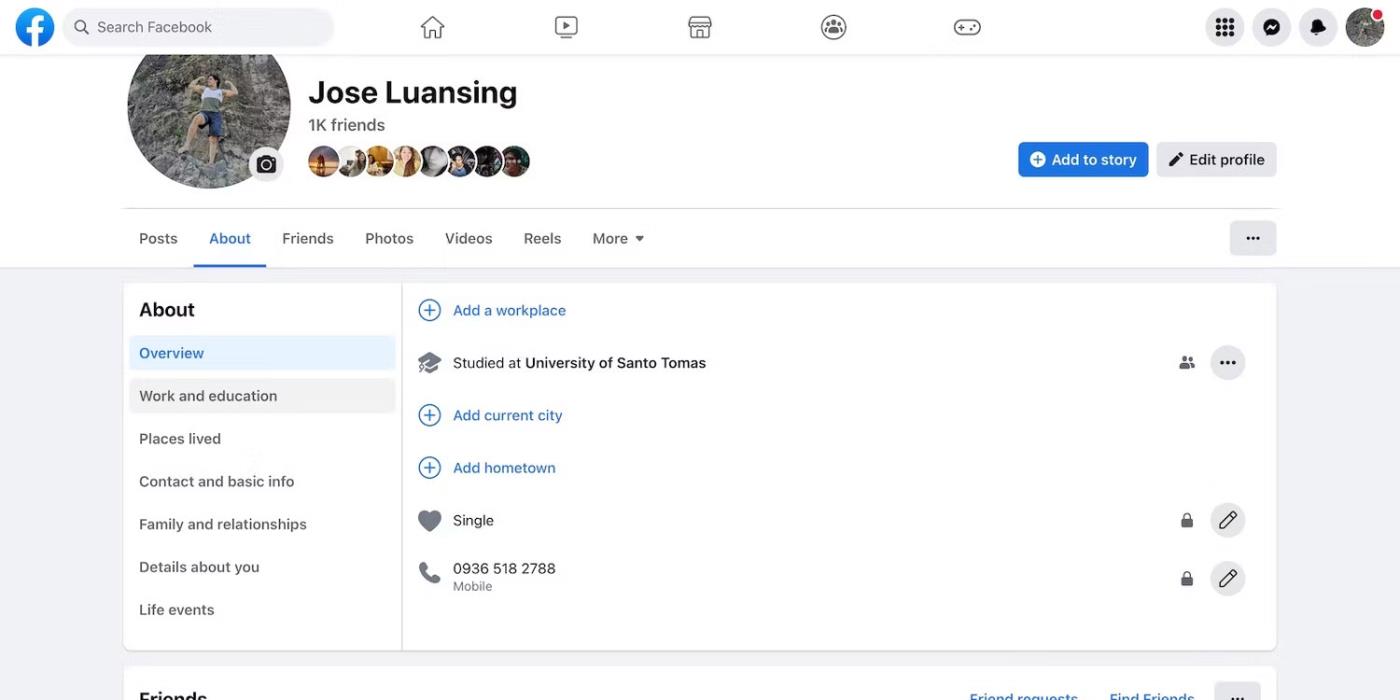

A VPN által biztosított IP-cím

Az emberek gyakran ingyenes VPN-eket használnak a hozzáférhetőség és a költségmegtakarítás érdekében. Ahelyett, hogy prémium VPN-ért fizetne, egyszerűen letölthet és telepíthet ingyenes alternatívákat, ha szükséges. A fiók létrehozása néhány percet vesz igénybe. Akár több új fiókot is létrehozhat, valahányszor földrajzilag korlátozott tartalommal találkozik.

Bár az ingyenes VPN-ek kényelmesek, biztonsági kockázatokat is rejtenek magukban. A viszonylag gyengébb titkosítási kulcsokkal és az újrafelhasznált piszkos IP-címekkel nem fogják hatékonyan elrejteni online személyazonosságát. A kiberbűnözők rendelkeznek az alapvető titkosítási módszerek feltöréséhez szükséges készségekkel.

Természetesen továbbra is használhat megbízható, széles körben megbízható ingyenes VPN-eket, de ismerje korlátaikat. Kiválóan alkalmasak a földrajzi korlátozások megkerülésére. De érdemes kifinomultabb, prémium opciókat fontolóra vennie online személyazonosságának biztosítására.

4. Korlátlan hozzáférés bizonyos fájlokhoz

A Gdrive Prompt korlátozza a fájlhozzáférést

Az adatkezelés nagymértékben függ a fájlhozzáférés-szabályozástól. Szabályozza, hogy ki férhet hozzá az Ön adataihoz, és hogyan módosíthatja azokat, hogy megakadályozza az adatszivárgást. Végtére is, az olyan kiberbiztonsági fenyegetések, mint a lopás, a fiókok átvétele és a véletlen információfeltárás, gyakran jogosulatlan hozzáférésből fakadnak.

Bár a hozzáférés-szabályozás rendkívül fontos, sokan hajlamosak figyelmen kívül hagyni. Nincsenek tisztában a fiókátvétel súlyosságával, vagy kényelmetlenséget okoznak számukra az engedélykorlátozási folyamat beállításának lépései.

Ökölszabályként, alapértelmezés szerint tegye a dokumentumokat priváttá. Tedd szokásoddá a felhasználói hozzáférés módosítását fájlok megosztása során, akár munka, akár személyes célból. Csak jogosult felhasználóknak biztosítson hozzáférést.

5. Nyissa meg a munkahelyi szoftvereket és fájlokat a személyes eszközökön

Sok távoli dolgozóhoz hasonlóan előfordulhat, hogy Ön is keveri a személyes és a vállalati eszközöket. Ez rendkívül gyakori, de nagyon kockázatos. Még az ártalmatlannak tűnő műveletek is, mint például a Facebook elérése munkahelyi laptopodon vagy az irodai dokumentumok okostelefonon keresztüli küldése, bizonyos kiberbiztonsági kockázatokat jelentenek.

Hagyja abba a munkafájlok megnyitását személyes eszközein, és fordítva. Az okostelefonok vagy laptopok nem rendelkeznek olyan bonyolult biztonsági rendszerekkel, mint amilyeneket a vállalatok állítottak fel. Ha adatvédelmi incidens történik, Ön felel.

Ezenkívül a vállalat által kibocsátott eszközöket rendszeresen ellenőrzik az időkövető és az alkalmazottak megfigyelő eszközei. Ütemezett képernyőképeket készítenek, nyomon követik az alkalmazáshasználatot, és megosztják a képernyőtevékenységet. Előfordulhat, hogy nem érzi jól magát, ha munkáltatója nagyobb betekintést nyer személyes problémáiba.

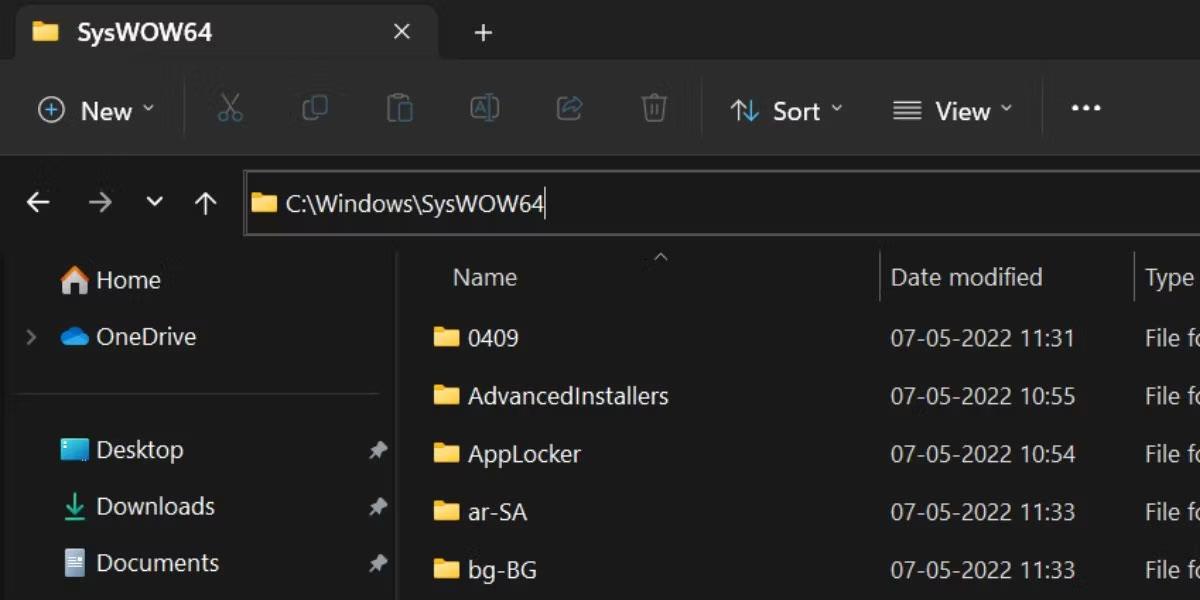

6. Túl sok fájl és szoftver felhalmozása

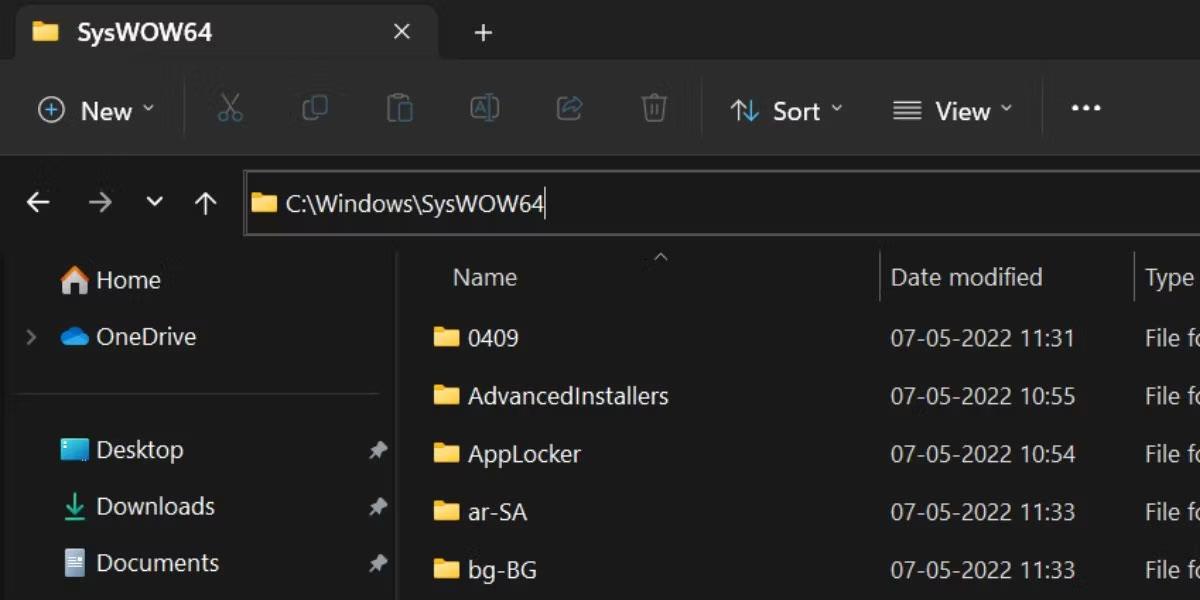

Film- és fotófájlok a legutóbbi mappában

A digitális rendetlenség manapság gyakori probléma. Még a műszakilag jártas emberek is hajlamosak felhalmozni a régi mappákat és fájlokat, amelyekhez évek óta nem fértek hozzá. Vannak, akik szentimentális okokból őrzik meg őket, míg mások nem törődnek az adatok osztályozásával.

Akárhogy is, a digitális fájlok felhalmozása kibertámadások kockázatának teszi ki Önt, ezért érdemes megkísérelnie a digitális élete rendetlenségét. Kezdje apró változtatásokkal, például a régi fájlok törlésével. Helyezze át őket a felhőalapú tárolórendszerbe, majd törölje eredeti példányaikat a helyi szervereken. Az extra biztonsági intézkedések érdekében akár titkosíthatja is őket.

7. Nem követi nyomon a fájlhozzáférési előzményeket és a naplókat

A felhasználók ritkán követik nyomon fájlhozzáférési előzményeiket. A modernkori alkalmazottaknak több tucat fájllal kell megküzdeniük – önmagában nem könnyű nyomon követni, hogy mindenki hozzáférjen az adatokhoz.

Bár a fájlelőzmények áttekintése időigényes és költséges, fontos szerepet játszik minden kiberbiztonsági stratégiában. Az adatszivárgás elhárítása az illetéktelen hozzáférés megakadályozásával kezdődik. Ha valaki átveszi fájljait, azonnal jelentse a megfelelő csatornákon.

A legtöbb platform alapvető naplózási funkciókat kínál. Például a Microsoft 365 (azaz Office) rögzíti a fájlszerkesztéseket, a tárolórendszer megjeleníti a felhasználói hozzáférési előzményeket, a felhőkiszolgáló pedig nyomon követi a fájlfeltöltéseket/letöltéseket.

De ha kiterjedtebb nyomon követésre van szüksége, használjon harmadik féltől származó alkalmazásokat. Az olyan opciók, mint a LEO Privacy Guard és a FileAudit, további felhasználói hozzáférési adatokat biztosíthatnak a helyi és felhőszervereken.