Internetin anonymiteetin ja viranomaisten valvonnan kiertämisen ongelma on ollut tiedossa jo pitkään. Monet virtuaaliset työkalut ja verkot on suunniteltu palvelemaan tätä tarkoitusta. Niistä Tor, I2P ja VPN ovat suosittuja ohjelmistoja ja virtuaalisia yksityisiä verkkoja nykyään. Tutustutaan näihin kolmeen verkkoon Wiki.SpaceDesktopin avulla ja katsotaan kumpi on turvallisempi!

Tor

Nimi Tor tulee ilmaisen ohjelmistoprojektin nimestä: Onion Router. Tor-ohjelmisto ohjaa verkkoliikennettä maailmanlaajuisen yhteysvälitys "solmujen" järjestelmän kautta. Tätä kutsutaan sipulireititysprotokollaksi, koska tietojesi on läpäistävä useita kerroksia.

Kerrosten lisäksi Tor salaa myös kaiken verkkoliikenteen, mukaan lukien seuraavan solmun IP-osoitteen. Salatut tiedot kulkevat useiden satunnaisesti valittujen releiden läpi, ja vain yksi kerros sisältää solmun IP-osoitteen, jonka salaus puretaan siirron aikana.

Lopullinen välityssolmu purkaa koko paketin ja lähettää tiedot lopulliseen määränpäähän paljastamatta lähteen IP-osoitetta.

Kuinka käyttää Toria

Tor-selaimen käyttö on ainoa tapa käyttää tätä ohjelmistoa. Lataa ja asenna selain kuten muutkin ohjelmistot. Asennus jatkuu, kun avaat Tor-selaimen ensimmäisen kerran. Sen jälkeen selaat verkkoa tavalliseen tapaan. Se on hieman tavallista hitaampaa, koska tietojen lähettäminen useiden välitysten kautta kestää jonkin aikaa.

Miksi käyttää Toria?

Tor-selain salaa kaikki tiedonsiirrot. Sellaisenaan monet ihmiset käyttävät sitä, kuten rikolliset, hakkerit/krakkerit, valtion virastot ja monet muut. Itse asiassa Tor aloitti toimintansa US Naval Research- ja DARPA-projektina (US Defense Advanced Projects Agency).

Tor-selain on myös yksi suorimmista linkeistä pimeään verkkoon (ei pidä sekoittaa syväverkkoon).

Suojaako Tor yksityisyyttä?

Vastaus on kyllä. Torin muotoilu suojaa yksityisyyttä alhaalta ylöspäin. Jos käytät vain Tor-selainta Internetin selaamiseen, et varoita ketään tai minnekään. National Security Agencyn (NSA) XKeyscore-ohjelma tallentaa kaikki käyttäjät, jotka vierailevat Tor-sivustoilla ja lataavat Tor-selaimen.

Tor salaa vain Tor-selaimessa (tai muussa Tor-ohjelmistoa käyttävässä selaimessa) lähetetyt ja vastaanotetut tiedot. Se ei salaa verkkotoimintaa koko järjestelmällesi.

I2P

Invisible Internet Project (I2P - näkymätön Internet-projekti) on valkosipulin reititysprotokolla (karkeasti käännettynä valkosipulin reititysprotokollaksi). Tämä on muunnelma Torin käyttämästä sipulireititysprotokollasta.

I2P on anonyymi tietokoneverkko. Valkosipulin reititysprotokolla koodaa useita viestejä yhteen dataliikenteen analysoimiseksi ja lisää samalla verkkoliikenteen nopeutta. Jokaisella salatulla viestillä on omat toimitusohjeet, ja jokainen päätepiste toimii salauksen vahvistuskoodina.

Jokainen I2P-asiakasreititin rakentaa sarjan saapuvia ja lähteviä "tunneliyhteyksiä" - suoran vertaisverkon (P2P) -verkon. Suuri ero I2P- ja muiden käyttämiesi P2P-verkkojen välillä on kunkin tunnelin valinta. Tunnelin pituus. tunnelin sekä luettelon tunneliin osallistuvista reitittimistä päättää aloitteen tehnyt osapuoli.

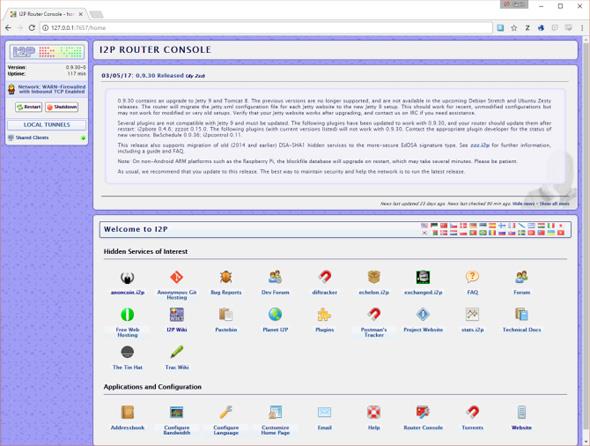

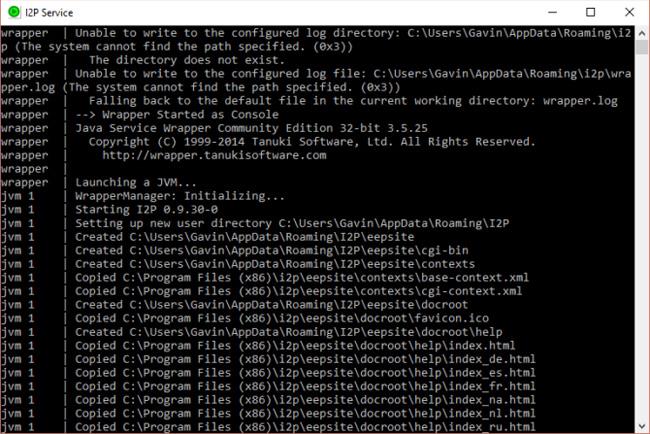

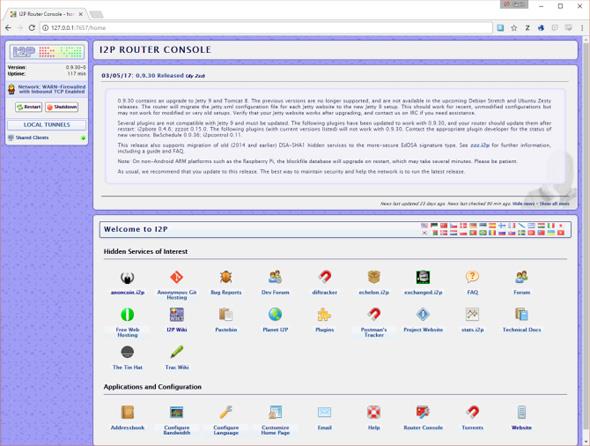

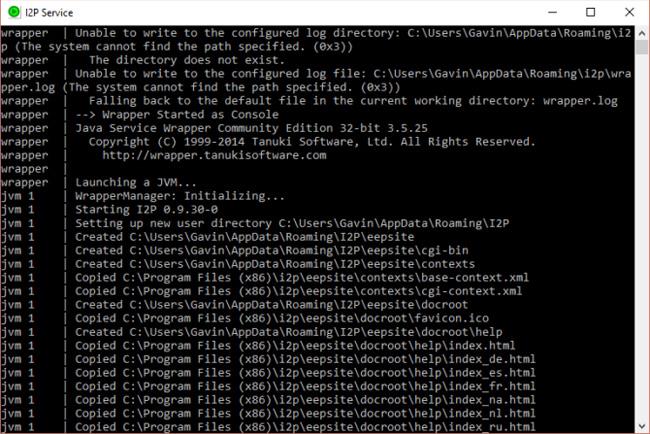

Kuinka käyttää I2P:tä

Yksinkertaisin tapa käyttää I2P:tä on ladata ja asentaa virallinen asennuspaketti. Kun olet asentanut, avaa Start I2P . Tämä avaa paikallisesti tallennetun verkkosivuston Internet Explorerissa, I2P:n oletusselaimessa (voit muuttaa tätä asetusta myöhemmin). Tämä on I2P-reititinkonsoli tai toisin sanoen virtuaalinen reititin, jota käytetään ylläpitämään I2P-yhteyttäsi. Saatat myös nähdä I2P-palvelun komentoikkunan, mutta jätä se huomiotta ja anna sen toimia taustalla.

I2P-palvelun käynnistyminen voi kestää muutaman minuutin, etenkin ensimmäisen käynnistyksen aikana. Käytä aikaa kaistanleveysasetusten määrittämiseen.

I2P:n avulla käyttäjät voivat luoda ja isännöidä piilotettuja verkkosivustoja, joita kutsutaan "eepsiteiksi". Jos haluat käyttää eep-sivustoa, sinun on määritettävä selaimesi käyttämään tiettyä I2P-välityspalvelinta.

Miksi käyttää I2P:tä?

I2P ja Tor tarjoavat molemmat samanlaiset selauskokemukset. I2P-kaistanleveyden asetuksista riippuen se on todennäköisesti hieman nopeampi kuin Tor-selain ja toimii mukavasti nykyisellä selaimellasi. I2P on täynnä piilotettuja palveluita, joista useimmat ovat nopeampia kuin Tor-pohjaiset sovellukset. Iso plussa I2P:lle, jos olet turhautunut Tor-verkon käyttöön.

I2P toimii tavallisen Internet-yhteytesi rinnalla ja salaa selaimesi liikenteen. I2P ei kuitenkaan ole paras työkalu anonyymiin verkkoselailuun. Rajoitettu määrä ulkoisia välityksiä (joissa liikenne liittyy takaisin tavalliseen Internet-liikenteeseen) tarkoittaa, että se on vähemmän anonyymi, kun sitä käytetään tällä tavalla.

Suojaako I2P käyttäjien yksityisyyttä?

Tietysti I2P suojaa käyttäjien yksityisyyttä erittäin hyvin, ellet käytä sitä webin selailuun säännöllisesti. Koska kun käytät sitä säännöllisesti, I2P vie huomattavia resursseja verkkoliikenteen eristämiseen. I2P käyttää P2P-mallia tiedonkeruun ja tilastojen varmistamiseksi. Lisäksi valkosipulin reititysprotokolla salaa useita viestejä yhdessä, mikä tekee liikenteen analysoinnista paljon monimutkaisempaa.

Edellä mainitsemamme I2P-tunnelit ovat yksisuuntaisia: data virtaa vain yhteen suuntaan, yksi tunneli sisään ja yksi tunneli ulos. Tämä tarjoaa erinomaisen anonymiteetin kaikille vertaisille. I2P salaa vain määritetyn selaimen kautta lähetetyt ja vastaanotetut tiedot. Se ei salaa verkkotoimintaa koko järjestelmälle.

VPN

Lopuksi haluan mainita Virtual Private Network (VPN). VPN-verkot toimivat aivan eri tavalla kuin Tor ja I2P. Sen sijaan, että keskittyisivät pelkästään selainliikenteen salaamiseen, VPN:t salaavat kaiken saapuvan ja lähtevän verkkoliikenteen. Näin ollen se on tarkoitettu käyttäjille, jotka haluavat käyttää sitä säännöllisesti, koska se voi helposti suojata heidän tietojaan.

Kuinka VPN toimii?

Yleensä kun lähetät pyynnön (esimerkiksi napsauttamalla linkkiä verkkoselaimessa tai aktivoimalla Skypen videopuhelua varten), pyyntösi lähetetään määritetylle tallennuspalvelimelle ja se antaa sinulle palautetta. Tietoyhteydet eivät usein ole turvallisia, ne voivat käyttää niitä, joilla on riittävästi tietokoneita (varsinkin jos käytetään HTTP-standardia HTTPS:n sijaan ).

VPN muodostaa yhteyden ennalta määrättyyn palvelimeen (tai palvelimiin) luoden suoran yhteyden, jota kutsutaan "tunneliksi" (vaikka VPN:itä käytetään usein, tätä termiä ei nähdä usein). Järjestelmän ja VPN-palvelimen välinen suora yhteys salataan, samoin kuin kaikki tietosi.

VPN-verkkoja käytetään tietokoneellesi asennetun asiakkaan kautta. Useimmat VPN-verkot käyttävät julkisen avaimen salausta. Kun avaat VPN-asiakkaan ja kirjaudut sisään tunnistetiedoillasi, se vaihtaa julkisen avaimen, joka vahvistaa yhteyden ja suojaa verkkoliikennettäsi.

Miksi sinun pitäisi käyttää VPN: tä?

VPN:t salaavat verkkoliikenteesi. Kaikki järjestelmässäsi olevaan Internet-yhteyteen liittyvä on turvassa. VPN on yhä suositumpi, se on erityisen hyödyllinen:

- Suojaa käyttäjien tietoja julkisissa Wi-Fi-yhteyksissä.

- Käytä aluerajoitettua sisältöä.

- Lisää ylimääräinen suojakerros, kun käytät arkaluontoisia tietoja.

- Suojaa käyttäjien yksityisyyttä hallituksilta tai muilta tietoja tunkeutuneilta viranomaisilta.

Kuten Tor ja I2P, VPN suojaa myös yksityisyyttäsi. Ilmaisia VPN-palveluntarjoajia on kuitenkin monia, mutta ne eivät suojaa niin perusteellisesti kuin luulet.

VPN on kuitenkin edelleen loistava selain, joka saa helposti takaisin yksityisyyden muuttamatta selaimestasi tai normaaleista selaustavoistasi ja Internetin käytöstäsi.

Vertaa Toria, I2P:tä ja VPN:ää

Jos haluat selata verkkoa yksityisessä tilassa, käytä pimeää verkkoa, valitse Tor.

Jos haluat käyttää piilotettuja palveluita ja piilotettuja viestintätyökaluja hajautetussa vertaisverkossa, valitse I2P.

Lopuksi, jos haluat salata kaiken saapuvan ja lähtevän verkkoliikenteen, valitse VPN.

VPN:illä on tällä hetkellä merkittävä osuus tietoturvateknologiassa, joten jokaisen tulisi harkita ja oppia huolellisesti.

Käytätkö mieluummin Toria, I2P:tä vai VPN:ää? Miten suojaat verkkotoimintaasi? Kerro meille mielipiteesi kommentoimalla alle!

Katso lisää: