Yksi turvallisimmista ja yleisimmin käytetyistä tietoturvamenetelmistä nykypäivän digitaaliaikana on tietojen salaus. Kaikki eivät kuitenkaan ymmärrä selvästi, mitä tietojen salaus on, mitkä ovat sen toiminnot ja kuinka salausprosessi tapahtuu. Tässä artikkelissa Wiki.SpaceDesktop auttaa sinua oppimaan perustiedot tietojen salauksesta.

1. Mitä on tietojen salaus?

Tietojen salaus tarkoittaa tietojen muuntamista lomakkeesta toiseen tai koodilomakkeeseen, jonka vain henkilöt, joilla on pääsy salauksen purkuavaimeen tai salasanaan, voivat lukea. Salattua tietoa kutsutaan usein salatekstiksi, tavallista, salaamatonta tietoa kutsutaan tavalliseksi tekstiksi.

Tietojen salaus on tällä hetkellä yksi suosituimmista ja tehokkaimmista tietoturvamenetelmistä, johon monet organisaatiot ja yksityishenkilöt luottavat. Itse asiassa tietojen salaus ei estä tietojen varastamista, mutta se estää muita pääsemästä lukemaan tiedoston sisältöä, koska se on muutettu hahmoksi, eri tai erilaiseksi sisällöksi.

Kuinka käyttää Bitlockeria tietojen salaamiseen Windows 10:ssä (osa 1)

Tietojen salausta on kaksi päätyyppiä: epäsymmetrinen salaus, joka tunnetaan myös nimellä julkisen avaimen salaus, ja symmetrinen salaus.

2. Tietojen salauksen päätehtävä

Tietojen salauksen tarkoituksena on suojata digitaalista tietoa, kun se tallennetaan tietokonejärjestelmiin ja siirretään Internetin tai muiden tietokoneverkkojen kautta. Salausalgoritmit tarjoavat usein tärkeitä suojauselementtejä, kuten todennusta, eheyttä ja peruuttamattomuutta. Autentikaatio mahdollistaa tietojen alkuperän tarkistamisen, eheys todistaa, että tietojen sisältö ei ole muuttunut sen lähettämisen jälkeen. Peruuttaminen ei takaa sitä, että henkilö ei voi peruuttaa tietojen toimittamista.

Salaus muuttaa sisällön uuteen muotoon ja lisää näin tietoihin ylimääräisen suojauskerroksen. Joten vaikka tietosi varastetaan, tietojen salauksen purkaminen on erittäin vaikeaa, kuluttaa paljon laskentaresursseja ja vie paljon aikaa. Yrityksille ja organisaatioille tiedon salauksen käyttö on välttämätöntä. Näin vältetään vahingot, jos luottamukselliset tiedot paljastuvat vahingossa, ja niitä on vaikea purkaa välittömästi.

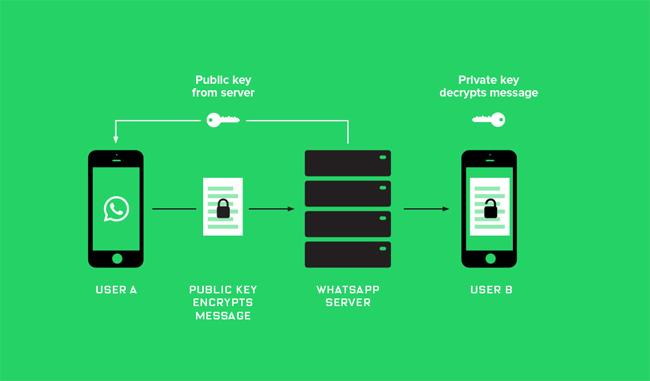

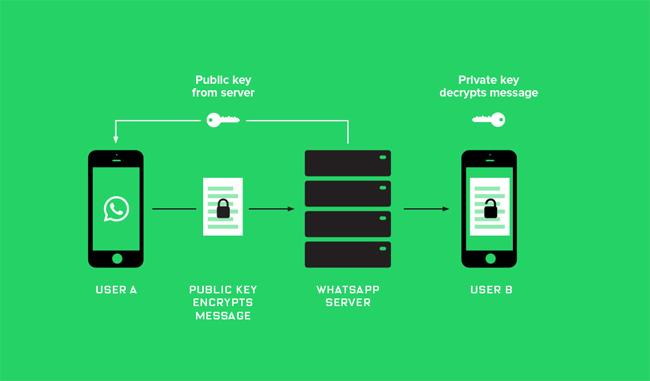

Tällä hetkellä on monia viestintäsovelluksia, jotka käyttävät salausta viestien suojaamiseen käyttäjille. Voimme mainita Facebookin ja WhatsAppin käytetyllä salaustyypillä nimeltään End-to-End.

3. Tietojen salausprosessi

Tiedot tai pelkkä teksti salataan salausalgoritmilla ja salausavaimella, jolloin luodaan salateksti. Salauksen jälkeen tietoja voidaan tarkastella alkuperäisessä muodossaan vain, jos ne on purettu oikeilla avaimilla.

Symmetrinen salaus käyttää samaa salaista avainta tietojen salaamiseen ja salauksen purkamiseen. Symmetrinen salaus on paljon nopeampi kuin epäsymmetrinen salaus, koska epäsymmetrisellä salauksella lähettäjän on vaihdettava salausavaimia vastaanottajan kanssa ennen kuin vastaanottaja voi purkaa tietojen salauksen. Koska yritysten on jaettava ja hallinnoitava turvallisesti suuria määriä avaimia, useimmat tietojen salauspalvelut tunnistavat tämän ja käyttävät epäsymmetristä salausta salaisten avainten vaihtamiseen. Secret sen jälkeen, kun on käytetty symmetristä algoritmia tietojen salaamiseen.

Epäsymmetrinen salausalgoritmi, joka tunnetaan myös nimellä julkisen avaimen salaus, käyttää kahta eri avainta, toista julkista ja toista yksityistä. Opimme näistä kahdesta avaimesta seuraavassa osiossa.

4. Mikä on päästä päähän -tietojen salaus?

End-to-Encryption (E2EE) on salausmenetelmä, jossa vain vastaanottaja ja lähettäjä voivat ymmärtää salatun viestin. Kukaan ei tiedä välittämämme sisältöä, mukaan lukien Internet-palveluntarjoajat.

Tämä salausmenetelmä käyttää avainta vastaanottajan ja lähettäjän välillä, joka on suoraan mukana tiedon lähetysprosessissa. Ellei kolmas osapuoli tiedä tätä avainta, sen salauksen purkaminen on mahdotonta.

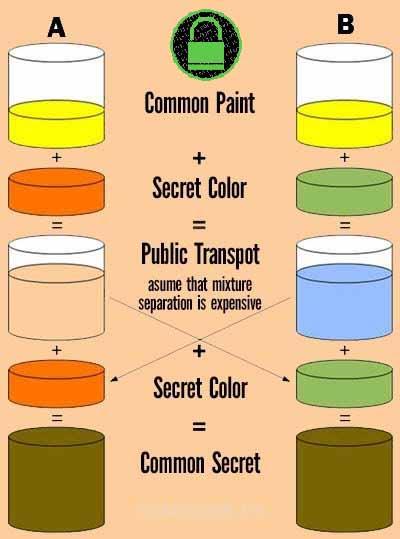

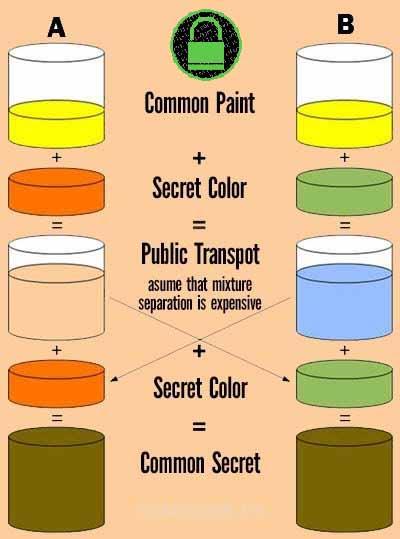

Päästä päähän -salauksen toimintamekanismi tapahtuu Diffie-Hellman-avaimenvaihtoprotokollan kautta. Voimme ymmärtää viestin lähettämisen esimerkin kautta, että kaksi ihmistä lähettää julkisen avaimen ja salaisen avaimen. Viesti salataan sitten käyttämällä salaista avainta yhdistettynä julkiseen avaimeen. Sitten vastaanottaja käyttää salaista avainta tiedon ja viestin sisällön purkamiseen.

Mitä ovat yksityiset avaimet ja julkiset avaimet?

5. Yksityinen avain ja julkinen avain päästä päähän -salauksessa?

Nämä kaksi näppäintyyppiä on molemmat luotu satunnaisista numerosarjoista. Julkinen avain jaetaan kaikkien kanssa, mutta salainen avain on suojattava, se on kokonaan salauksen purkamisoikeus. Nämä 2 koodia toimivat täysin eri tehtävien kanssa. Julkinen avain salaa tiedot ja muuttaa asiakirjan sisältöä. Salainen avain ottaa tehtävän sisällön salauksen purkamiseen.

Joten kun viestin lähettäjä salaa tiedot julkisella avaimella, ja vastaanottaja purkaa sen salaisella avaimella ja päinvastoin.

Rivest-Sharmir-Adleman (RSA) -algoritmi on julkisen avaimen salausjärjestelmä, jota käytetään laajalti arkaluonteisten tietojen suojaamiseen, etenkin kun ne lähetetään suojaamattoman verkon, kuten Internetin, kautta. Tämän algoritmin suosio johtuu siitä, että sekä sen julkiset että yksityiset avaimet voivat salata tietoja ja varmistaa tietojen ja teknisen viestinnän luottamuksellisuuden, eheyden, aitouden ja peruuttamattomuuden digitaalisia allekirjoituksia käyttämällä.

6. Nykyaikaisen tiedonsalauksen haasteet

Yleisin hyökkäysmenetelmä salauksessa nykyään on Brute Force (jatkuva yritys ja erehdys) ja satunnaisten avainten yrittäminen, kunnes oikea avain löytyy. Lukituksen avaamisen todennäköisyys voidaan minimoida lisäämällä avaimen pituutta ja monimutkaisuutta. Mitä vahvempi salaus, sitä enemmän resursseja tarvitaan laskelmien suorittamiseen ja sitä enemmän aikaa ja resursseja koodin murtamiseen kuluu.

Kuinka Windows-salasanat voidaan murtaa – Osa 1

Muita menetelmiä salauksen murtamiseen ovat sivukanavahyökkäykset ja kryptausanalyysi. Sivukanavahyökkäykset tapahtuvat salauksen päätyttyä sen sijaan, että hyökkäisivät suoraan salaukseen. Nämä hyökkäykset onnistuvat todennäköisesti, jos järjestelmän suunnittelussa tai toteutuksessa on virheitä. Samoin kryptausanalyysi löytää heikkouksia salauksessa ja käyttää sitä hyväkseen. Tämäntyyppinen hyökkäys voi onnistua, jos salauksessa on haavoittuvuuksia.

Yleisesti ottaen tietojen salaus on tarpeen, jotta voimme lisätä asiakirjojen, erityisesti luottamuksellisten asiakirjojen ja henkilökohtaisten tilitietojen turvallisuutta. Tällä hetkellä tietojen salaus voidaan tehdä useilla verkkotyökaluilla, kuten Whisply tai Nofile.io .

Toivottavasti yllä oleva artikkeli on hyödyllinen sinulle!

Katso lisää: Yhteenveto yleisistä kyberhyökkäystyypeistä nykyään