Tietoturva-asiantuntijoiden mukaan useita turvallisuuden parhaita käytäntöjä on noussut esiin multicloud- ympäristöjen nousun myötä , ja on joitain tärkeitä askelia, jotka kaikkien organisaatioiden tulisi ottaa strategioitaan kehittäessään.

Tietomurto- tai tunkeutujavaroitus saa turvaryhmät olemaan aktiivisempia vahingon hillitsemisessä ja syyn tunnistamisessa.

Tehtävä on aina haastava, vaikka todellinen IT-ihminen hoitaisi kaikki toiminnot omalla infrastruktuurillaan. Tämä tehtävä on yhä monimutkaisempi, kun organisaatiot ovat siirtäneet enemmän työkuormistaan pilveen ja myöhemmin useille pilvipalveluntarjoajille.

Pilvipalveluja tarjoavan RightScalen vuoden 2018 pilvitoimintojen raportissa todettiin, että 77 % teknologia-ammattilaisista (vastaa 997:ää vastaajaa) sanoi pilviturvallisuuden olevan haaste, ja 29 % heistä piti sitä erittäin suurena haasteena.

Tietoturvaasiantuntijat eivät ole yllättyneitä, varsinkin kun 81 % RightScalen kyselyyn vastanneista käyttää multicloud-strategiaa.

"Multicloud-ympäristöt tekevät turvavalvonnan käyttöönotosta ja hallinnasta monimutkaisempaa", sanoi Ron Lefferts, liikkeenjohdon konsulttiyrityksen toimitusjohtaja ja teknologiakonsultoinnin johtaja. Protiviti theory.

Hän ja muut tietoturvajohtajat sanovat, että organisaatiot ovat aggressiivisia korkean tietoturvan ylläpitämisessä siirtäessään enemmän työkuormia pilveen.

Suosituimmat multicloud-tietoturvahaasteet

Multicloud-tietoturvahaaste

Mutta heidän tulee myös tunnustaa, että monipilviympäristöihin liittyy lisähaasteita, joihin on puututtava. Tämä on osa kattavaa turvallisuusstrategiaa.

"Tässä monipilvimaailmassa koordinointi on edellytys", sanoo Christos K. Dimitriadis, ISACA:n johtaja ja entinen hallituksen puheenjohtaja, IT-hallintaan keskittyvä ammattijärjestö teknologian ja ihmisälyn välillä. Jos nyt tapahtuu tapaus, sinun on varmistettava, että kaikki tahot ovat koordinoituja rikkomusten tunnistamiseksi, analysoimiseksi ja parannussuunnitelmien kehittämiseksi tehokkaampaa valvontaa varten."

Alla on kolme elementtiä, jotka asiantuntijoiden mukaan ovat monimutkaisia tietoturvastrategioita monipilviympäristöissä.

- Lisääntyvä monimutkaisuus : Tietoturvakäytäntöjen, prosessien ja vastausten koordinointi useilta pilvipalveluntarjoajilta ja paljon laajennettu yhteyspisteiden verkosto lisää monimutkaisuutta.

"Sinulla on palvelinkeskuslaajennuksia monissa paikoissa ympäri maailmaa", sanoi Juan Perez-Etchegoyen, tutkija ja ERP-tietoturvatyöryhmän puheenjohtaja Cloud Security Alliancen (CSA) -järjestössä. Ja sitten sinun on noudatettava kaikkien niiden maiden tai alueiden säädöksiä, joissa palvelinkeskus sijaitsee. Säännösten määrä on suuri ja kasvaa. Nämä määräykset edistävät valvontaa ja mekanismeja, jotka yritysten on otettava käyttöön. Kaikki tämä monimutkaistaa tapaamme suojata tietoja."

- Näkyvyyden puute : IT-organisaatiot eivät usein tiedä kaikkia työntekijöiden käyttämiä pilvipalveluita, jotka voivat helposti sivuuttaa liiketoiminnan IT-strategiat ja ostaa ohjelmistopalveluita tutkan alta palveluna tai muina pilvipohjaisina palveluina.

"Joten yritämme suojella tietoja, palveluita ja itse yritystä ilman, että meillä on selkeä käsitys siitä, missä data on", Dimitriadis sanoi.

- Uudet uhat : Jeff Spiveyn, konsulttiyrityksen Security Risk Management Inc:n perustajan ja toimitusjohtajan mukaan yritysten tietoturvajohtajien tulisi myös ymmärtää, että nopeasti kehittyvä monipilviympäristö voi aiheuttaa uusia uhkia.

"Olemme luomassa jotain uutta, jossa emme vielä tiedä kaikista haavoittuvuuksista. Mutta voimme löytää nämä haavoittuvuudet, kun menemme eteenpäin", hän sanoi.

Rakenna multicloud-strategia

Tietoturva-asiantuntijoiden mukaan monipilviympäristöjen nousun myötä on noussut esiin useita turvallisuuden parhaita käytäntöjä, ja on joitain tärkeitä askelia, jotka kaikkien organisaatioiden tulisi ottaa strategioitaan kehittäessään.

Ensimmäinen asia on tunnistaa kaikki pilvet, joissa data "asuu" ja varmistaa, että organisaatiolla on vahva tiedonhallintaohjelma – "täydellinen kuva tiedoista ja sen palveluista sekä kaikenlaiseen tietoon liittyvästä IT-omaisuudesta" ( herra Dimitriadisin mukaan).

Dimitriadis on myös pelioperaattorin ja ratkaisun tarjoajan INTRALOT Groupin tietoturva-, tiedonmukaisuus- ja immateriaalioikeuksien johtaja, myönsi, että nämä tietoturvaehdotukset eivät koske vain multicloud-ympäristöjä.

Hän kuitenkin sanoo, että näiden perustoimenpiteiden toteuttamisesta on tulossa tärkeämpää kuin koskaan, koska data siirtyy pilveen ja kattaa useita pilvialustoja.

Tilastot osoittavat, miksi vahva tietoturvapohja on niin tärkeää. KPMG ja Oraclen 2018 Cloud Threats Report, jossa kyselyyn osallistui 450 tietoturva- ja IT-ammattilaista, raportoi, että 90 % yrityksistä luokittelee puolet tiedoistaan pilvipohjaisiksi. Ne ovat arkaluonteisia.

Raportissa todettiin myös, että 82 % vastaajista on huolissaan siitä, että työntekijät eivät noudata pilvitietoturvakäytäntöjä, ja 38 %:lla on ongelmia pilviturvaloukkausten havaitsemisessa ja niihin vastaamisessa.

Tällaisten tilanteiden torjumiseksi yritysten tulee luokitella tiedot luodakseen useita suojaustasoja, sanoi Ramsés Gallego, ISACA:n johtaja ja Symantecin CTO-toimiston evankelista. Tämä kertoo meille, että kaikki tiedot eivät vaadi samaa luottamus- ja vahvistustasoa pääsyyn tai lukitsemiseen.

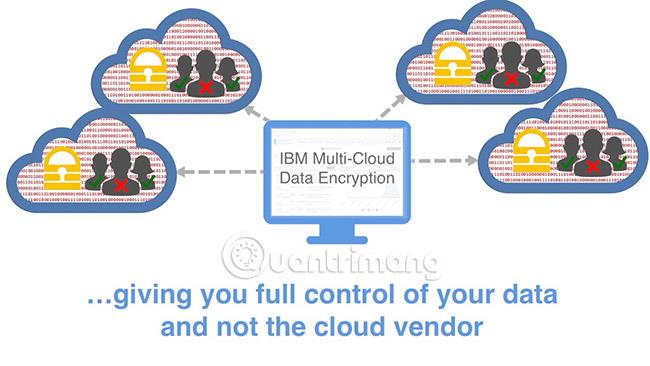

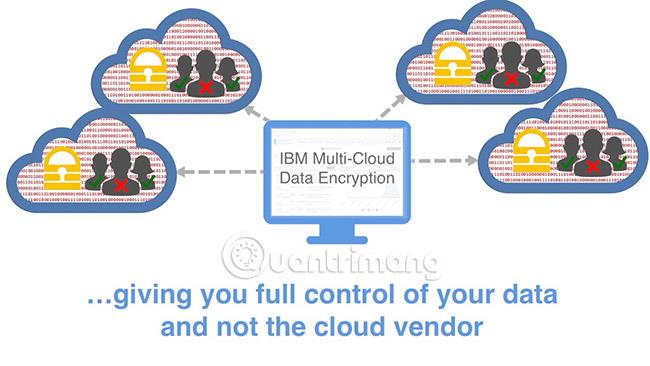

Tietoturvaasiantuntijat neuvovat yrityksiä myös ottamaan käyttöön muita terveen järjen mukaisia turvatoimia perustasoilla, jotka ovat tarpeen monipilviympäristöjen suojaamiseksi. Tietojen luokituskäytäntöjen lisäksi Gallego suosittelee salaus-, identiteetti- ja pääsynhallintaratkaisujen (IAM) käyttöä, kuten kaksivaiheista todennusta .

Yritysten on standardoitava käytännöt ja rakenteet varmistaakseen yhdenmukaisen soveltamisen ja automatisoitava mahdollisimman paljon, jotta poikkeamat näistä suojausstandardeista voidaan rajoittaa.

”Yrityksen panostuksen taso riippuu datan riskeistä ja herkkyydestä. Joten jos käytät pilveä ei-luottamuksellisten tietojen tallentamiseen tai käsittelyyn, et tarvitse samaa suojausmenetelmää kuin pilvessä, jossa on tärkeitä tietoja”, Gadia sanoi.

Hän totesi myös, että standardointi ja automaatio ovat erittäin tehokkaita. Nämä toimenpiteet eivät ainoastaan vähennä kokonaiskustannuksia, vaan antavat myös tietoturvajohtajille mahdollisuuden suunnata enemmän resursseja arvokkaampiin tehtäviin.

Asiantuntijoiden mukaan tällaisten perustavanlaatuisten elementtien tulisi olla osa suurempaa, yhtenäisempaa strategiaa. Huomaa, että yritykset pärjäävät hyvin, kun ne ottavat käyttöön puitteet turvallisuuteen liittyvien tehtävien hallintaan. Yhteisiä puitteita ovat National Institute of Standards and Technologyn NIST; ISACA-valvontatavoitteet tietotekniikalle (COBIT); ISO 27000 -sarja; ja Cloud Security Alliance Cloud Control Matrix (CCM).

Aseta odotukset toimittajille

Dimitriadisin mukaan valittu viitekehys ohjaa paitsi yrityksiä myös tavarantoimittajia.

"Meidän on yhdistettävä nämä puitteet pilvipalveluntarjoajien kanssa. Voit sitten rakentaa hallintalaitteita suojattavien tietojen ja palvelujen ympärille", hän tarkensi.

Tietoturva-asiantuntijat sanovat, että neuvottelut pilvipalveluntarjoajien kanssa ja myöhemmät palvelusopimukset käsittelevät tietojen eristämistä ja sen tallentamista. He tekevät yhteistyötä ja koordinoivat toimintaa muiden pilvipalvelujen tarjoajien kanssa ja tarjoavat sitten palveluita yrityksille.

On tärkeää, että sinulla on selkeä käsitys siitä, mitä palveluita saat jokaiselta palveluntarjoajalta ja onko heillä kapasiteettia hallita ja käyttää kyseistä palvelua.

"Ole täsmällinen siitä, mitä odotat ja miten sinne pääsee", Mr. Spivey lisää. "On oltava selkeä käsitys siitä, mitä palveluita saat jokaiselta palveluntarjoajalta ja onko heillä kykyä hallita ja käyttää niitä."

Mutta Mr. Gallegon mukaan älä jätä tietoturvaongelmia pilvipalveluiden tarjoajien huoleksi .

Pilvipalveluntarjoajat myyvät usein palvelujaan korostamalla, mitä he voivat tehdä yritysasiakkaiden puolesta, ja usein myös tietoturvapalveluja. Mutta se ei riitä. Muista, että nämä yritykset ovat pilvipalveluliiketoiminnassa, eivät erikoistuneet tietoturva-alaan.

Siksi hän väittää, että yritysten tietoturvajohtajien on laadittava tietoturvasuunnitelmansa yksityiskohtaisella tasolla, kuten kenellä on pääsy mihinkin, milloin ja miten. Anna sitten se jokaiselle pilvipalveluntarjoajalle, jotta he voivat toteuttaa nämä suunnitelmat.

Hän lisäsi myös: "Pilvipalveluntarjoajien on voitettava asiakkaiden luottamus."

Käytä nykyistä uutta teknologiaa

Käytännöt, hallinto ja jopa terveen järjen mukaiset suojatoimenpiteet, kuten kaksivaiheinen todennus, ovat välttämättömiä, mutta eivät riitä selviytymään monimutkaisista tilanteista, joita syntyy, kun työtaakkaa jaetaan useille pilville.

Yritysten on otettava käyttöön uusia teknologioita, jotka on suunniteltu mahdollistamaan yritysten tietoturvatiimien hallita ja toteuttaa paremmin multicloud-tietoturvastrategioitaan.

Mr. Gallego ja muut tutkijat viittaavat ratkaisuihin, kuten Cloud Access Security Brokers (CASB), ohjelmistotyökalu tai -palvelu, joka sijaitsee organisaation paikallisen infrastruktuurin ja pilvipalveluntarjoajan infrastruktuurin välissä. tunnistetietojen kartoitus, laitetietojen säilyttäminen, salaus ja haittaohjelmien havaitseminen .

Työkalu luettelee myös tekoälytekniikoita ja analysoi sitten verkkoliikennettä havaitakseen tarkasti epänormaalit ilmiöt, jotka vaativat ihmisen huomiota, mikä rajoittaa varmennettavien tai korvattavien tapausten määrää ja ohjaa sitten resurssit uudelleen tapauksiin, joilla voi olla vakavia seurauksia. .

Asiantuntijat mainitsevat automaation jatkuvan käytön avainteknologiana turvallisuuden optimoinnissa monipilviympäristössä. Kuten Mr. Spivey myös totesi: "Menestyneitä organisaatioita ovat ne, jotka automatisoivat monia osia ja keskittyvät hallintoon ja johtamiseen."

Lisäksi Spivey ja muut tutkijat sanovat, että vaikka tarkat teknologiat, joita käytetään tietojen suojaamiseen monien pilvipalvelujen, kuten CASB:n, kautta, voivat olla ainutlaatuisia ympäristölle, multicloud. Asiantuntijat korostavat, että yleinen turvallisuusperiaate noudattaa sekä ihmisten että teknologian pitkäjänteistä lähestymistapaa parhaan strategian rakentamiseksi.

"Puhumme erilaisista teknologioista ja skenaarioista, jotka keskittyvät enemmän dataan, mutta ne ovat samat konseptit, jotka sinun on otettava käyttöön", sanoi Perez-Etchegoyen, myös Onapsisin teknologiajohtaja. "Tekninen lähestymistapa on erilainen jokaisessa multicloud-ympäristössä, mutta kokonaisstrategia on sama."

Katso lisää: