Internet Key Exchange eli IKE on IPSec- pohjainen tunnelointiprotokolla , joka tarjoaa suojatun VPN-viestintäkanavan ja määrittää automaattiset yhteys- ja todennustavat suojatuille IPSec-linkeille niiden suojaustavan mukaan.

Protokollan ensimmäinen versio (IKEv1) esiteltiin vuonna 1998 ja toinen versio (IKEv2) 7 vuotta myöhemmin. IKEv1:n ja IKEv2:n välillä on useita eroja, joista huomattavin on IKEv2:n alennettu kaistanleveysvaatimus.

Yksityiskohtainen esittely IKEv2:sta

Miksi käyttää IKEv2:ta?

- 256-bittinen tietojen salaus

- Ota IPSec käyttöön turvallisuuden vuoksi

- Vakaa ja tasainen yhteys

- MOBIKE-tuki varmistaa paremman nopeuden

IKEv2 käyttää palvelinvarmenteen todennusta

Turvallisuus

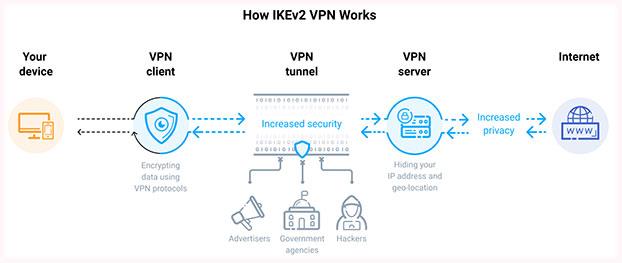

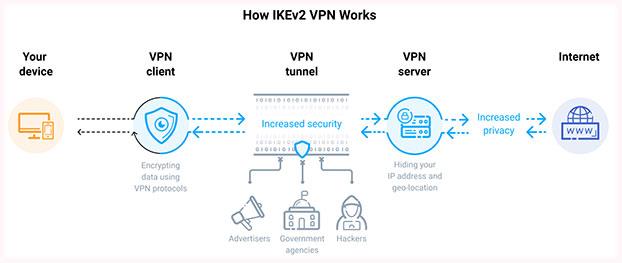

IKEv2 käyttää palvelinvarmenteen todennusta, mikä tarkoittaa, että se ei tee mitään ennen kuin se on määrittänyt pyytäjän henkilöllisyyden. Tämä epäonnistuu useimmat man-in-the-middle- ja DoS- hyökkäykset .

Luotettavuus

Protokollan ensimmäisessä versiossa, jos yritit vaihtaa toiseen Internet-yhteyteen, esimerkiksi WiFi-yhteydestä mobiili-Internetiin, VPN käytössä , se katkaisisi VPN-yhteyden ja vaatisi yhteyden muodostamista uudelleen.

Tällä on tiettyjä ei-toivottuja seurauksia, kuten suorituskyvyn heikkeneminen ja aiemman IP-osoitteen muuttaminen. IKEv2:ssa käytettyjen luotettavuustoimenpiteiden ansiosta tämä ongelma on voitettu.

Lisäksi IKEv2 toteuttaa MOBIKE-teknologiaa, jonka avulla mobiilikäyttäjät ja monet muut voivat käyttää sitä. IKEv2 on myös yksi harvoista Blackberry-laitteita tukevista protokollista.

Nopeus

IKEv2:n hyvä arkkitehtuuri ja tehokas tiedonvaihtojärjestelmä tarjoavat paremman suorituskyvyn. Lisäksi sen yhteysnopeudet ovat huomattavasti suuremmat, etenkin sisäänrakennetun NAT-läpikulkuominaisuuden ansiosta, joka nopeuttaa palomuurien ohittamista ja yhteyksien muodostamista.

Ominaisuudet ja tekniset tiedot

IKE:n tavoitteena on luoda sama symmetrinen avain itsenäisesti kommunikoiville osapuolille. Tätä avainta käytetään tavallisten IP-pakettien salaamiseen ja salauksen purkamiseen, joita käytetään tiedon siirtämiseen vertais-VPN:iden välillä. IKE rakentaa VPN-tunnelin todentamalla molemmat osapuolet ja pääsemällä sopimukseen salaus- ja eheysmenetelmistä.

IKE perustuu taustalla oleviin suojausprotokolliin, kuten Internet Security Association and Key Management Protocol (ISAKMP), A Versatile Secure Key Exchange Mechanism for Internet (SKEME) ja Oakley Key Determination Protocol.

Kuinka IKEv2 toimii

ISAKMP määrittelee puitteet todennukselle ja avainten vaihdolle, mutta ei määrittele niitä. SKEME kuvaa joustavaa avainten vaihtotekniikkaa, joka tarjoaa nopeat avainten päivitysominaisuudet. Oakley antaa todennetuille osapuolille mahdollisuuden vaihtaa keskeisiä asiakirjoja suojaamattoman yhteyden kautta Diffie–Hellman-avaintenvaihtoalgoritmin avulla. Tämä menetelmä tarjoaa täydellisen salaisen edelleenlähetysmenetelmän avaimille, henkilöllisyyden suojaukselle ja todennukselle.

UDP-porttia 500 käyttävä IKE-protokolla sopii täydellisesti verkkosovelluksiin, joissa havaittu latenssi on tärkeää, kuten pelaamiseen sekä puhe- ja videoviestintään. Lisäksi protokolla liittyy Point-to-Point-protokolleihin (PPP). Tämä tekee IKE:stä nopeamman kuin PPTP ja L2TP . IKE:tä pidetään erittäin turvallisena protokollana, koska se tukee AES- ja Camellia-salauksia 256-bittisillä avaimilla.

IKEv2-protokollan edut ja haitat

Etu

- Nopeampi kuin PPTP ja L2TP

- Tukee edistyneitä salausmenetelmiä

- Vakaa verkkoa vaihdettaessa ja VPN-yhteyksiä muodostettaessa uudelleen, kun yhteys katkeaa tilapäisesti

- Tarjoaa parannetun mobiilituen

- Helppo asennus

Vika

- Jotkut palomuurit voivat estää UDP-portin 500 käytön

- Ei helppo hakea palvelinpuolella

Katso lisää: