Päästäkseen verkkoosi ulkoisen tietokoneen on "voitettava" luotettava IP-osoite verkossa. Joten hyökkääjän on käytettävä IP-osoitetta, joka on verkkosi piirissä. Tai vaihtoehtoisesti hyökkääjä voi käyttää ulkoista mutta luotettavaa IP-osoitetta verkossasi.

1. Mitä on IP-huijaus?

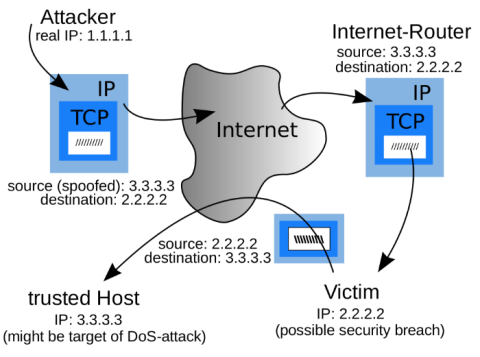

Kun verkkosi ulkopuolella oleva tietokone "teeskentelee" olevansa luotettu tietokone järjestelmän sisällä, tätä hyökkääjän toimintaa kutsutaan IP-huijaukseksi.

Päästäkseen verkkoosi ulkoisen tietokoneen on "voitettava" luotettava IP-osoite verkossa. Joten hyökkääjän on käytettävä IP-osoitetta, joka on verkkosi piirissä. Tai vaihtoehtoisesti hyökkääjä voi käyttää ulkoista mutta luotettavaa IP-osoitetta verkossasi.

Järjestelmä voi luottaa IP-osoitteisiin, koska niillä on erityisoikeudet verkon tärkeisiin resursseihin.

Mitä eri tapoja on hyökätä IP-huijaukseen?

- Hyökkäys tietoihin tai luoda komentoja, jotka ovat olemassa asiakkaan ja palvelinsovelluksen välillä muunnettavissa tietovirrassa.

- Hyökkääminen tietoihin tai komentoihin vertaisverkkoyhteydessä.

Hyökkääjän on kuitenkin myös muutettava verkon reititystaulukkoa. Verkon reititystaulukon muuttaminen antaa hyökkääjälle mahdollisuuden saada kaksisuuntaista viestintää. Tätä tarkoitusta varten hyökkääjä "kohdistaa" kaikki reititystaulukot vääriin IP-osoitteisiin.

Kun reititystaulukko on muuttunut, hyökkääjät alkavat vastaanottaa kaikkea verkosta väärennettyyn IP-osoitteeseen siirrettyä dataa. Nämä huijarit voivat jopa vastata tietopaketteihin kuin luotettava käyttäjä.

2. Palvelunesto (DOS) (palvelunestohyökkäys)

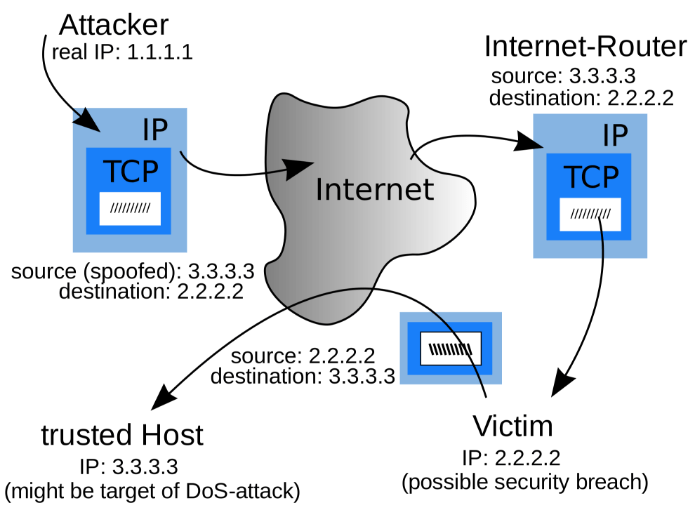

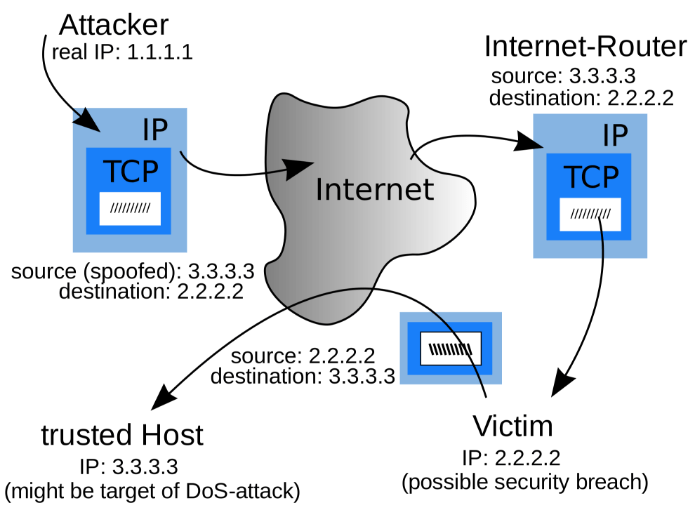

Voit ajatella palvelunestohyökkäystä (DoS) IP-osoitteen huijauksen modifioituna versiona. Toisin kuin IP-huijaus, palvelunestohyökkäyksessä (DoS) hyökkääjän ei tarvitse huolehtia siitä, että hän saa vastauksen palvelimelta, johon hän on kohdistettu.

Hyökkääjä tulvii järjestelmään monia pyyntöjä, jolloin järjestelmä tulee "varatuksi" vastaamaan pyyntöihin.

Jos hyökätään tällä tavalla, kohteena olevat isännät saavat TCP SYN:n ja vastaavat SYN-ACK:lla. Lähetettyään SYN-ACK-sanoman hyökkääjä odottaa vastausta TCP-kättelyn suorittamiseksi loppuun – prosessi, jota ei koskaan tapahdu.

Siksi hyökkääjä käyttää vastausta odottaessaan järjestelmäresursseja, eikä edes palvelimella ole oikeutta vastata muihin laillisiin pyyntöihin.

Katso lisää alla olevista artikkeleista:

Toivotan sinulle hauskoja hetkiä!