Kuten PPTP, L2TP on erittäin suosittu VPN-protokolla - useimmat VPN-palveluntarjoajat tarjoavat pääsyn siihen. Mutta mikä on L2TP ja miten se toimii? Jos haluat oppia siitä, älä ohita tätä artikkelia. Tässä on kaikki, mitä sinun tulee tietää L2TP-protokollasta.

Mikä on L2TP?

L2TP tulee sanoista Layer 2 Tunneling Protocol, ja nimensä tavoin se on tunnelointiprotokolla, joka on suunniteltu tukemaan VPN-yhteyksiä. Mielenkiintoista on, että Internet-palveluntarjoajat käyttävät usein L2TP:tä VPN- toimintojen mahdollistamiseen .

L2TP lanseerattiin ensimmäisen kerran vuonna 1999. Se suunniteltiin sekä Microsoftin että Ciscon kehittämän PPTP:n seuraajaksi . Tämä protokolla käyttää erilaisia ominaisuuksia Microsoftin PPTP- ja Ciscon L2F (Layer 2 Forwarding) -protokollasta ja parantaa niitä sitten.

L2TP tulee sanoista Layer 2 Tunneling Protocol

Kuinka L2TP toimii

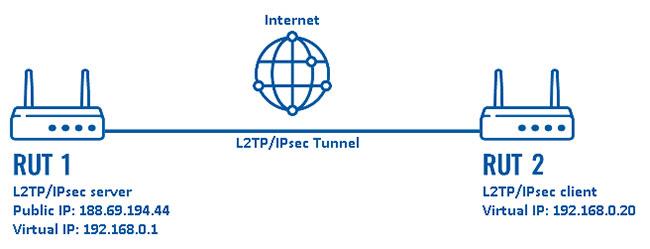

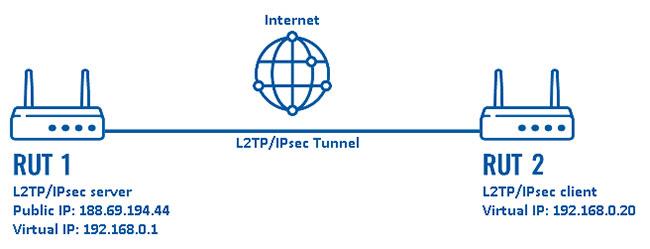

L2TP-tunnelointi alkaa yhdistämällä LAC (L2TP Access Concentrator) ja LNS (L2TP Network Server) - protokollan kaksi päätepistettä - Internetiin. Kun tämä on saavutettu, PPP-linkkikerros aktivoidaan ja kapseloidaan, joka sitten välitetään verkon yli.

Tämän jälkeen loppukäyttäjä (sinä) aloittaa PPP-yhteyden Internet-palveluntarjoajan kanssa. Kun LAC hyväksyy yhteyden, PPP-linkki muodostetaan. Sitten verkkotunnelissa osoitetaan tyhjä paikka ja pyyntö välitetään sitten LNS:lle.

Lopuksi, kun yhteys on täysin todennettu ja hyväksytty, luodaan virtuaalinen PPP-liitäntä. Siinä vaiheessa linkkikehykset (tietokoneverkon digitaaliset tiedonsiirtoyksiköt) voivat kulkea vapaasti tunnelin läpi. LNS hyväksyy kehykset, joka sitten poistaa L2TP-salauksen ja käsittelee ne tavallisina kehyksinä.

Joitakin teknisiä yksityiskohtia L2TP-protokollasta

- L2TP yhdistetään usein pariksi IPSecin kanssa tiedon hyötykuorman turvaamiseksi.

- Kun L2TP on yhdistetty IPSecin kanssa, se voi käyttää jopa 256-bittisiä salausavaimia ja 3DES-algoritmia.

L2TP yhdistetään usein IPSecin kanssa

- L2TP toimii useilla alustoilla ja sitä tuetaan Windows- ja macOS-laitteissa ja käyttöjärjestelmissä.

- L2TP:n kaksoissalaus tarjoaa paremman suojan, mutta tarkoittaa myös sitä, että se käyttää enemmän resursseja.

- L2TP käyttää yleensä TCP-porttia 1701, mutta kun se on yhdistetty IPSecin kanssa, se käyttää myös UDP-portteja 500 (IKE - Internet Key Exchange), 4500 (NAT) ja 1701 (L2TP-liikennettä varten).

Mikä on L2TP Passthrough?

Koska L2TP-yhteyksien on yleensä päästävä verkkoon reitittimen kautta, L2TP-liikenteen on voitava kulkea kyseisen reitittimen läpi, jotta yhteys toimisi. L2TP Passthrough on pohjimmiltaan reititinominaisuus, jonka avulla voit ottaa L2TP-liikenteen käyttöön tai poistaa sen käytöstä.

Sinun tulisi myös tietää, että - joskus - L2TP ei toimi hyvin NAT (Network Address Translation) -ominaisuuden kanssa, joka varmistaa, että useat Internetiin yhdistetyt laitteet käyttävät yhtä verkkoa, voivat käyttää samaa yhteyttä ja IP-osoitetta useiden laitteiden sijaan. Silloin L2TP Passthrough on hyödyllinen, sillä sen käyttöönotto reitittimessä mahdollistaa L2TP:n toimivan hyvin NAT:n kanssa.

Kuinka hyvä L2TP-suojaus on?

L2TP/IPSec on riittävän turvallinen VPN-protokolla

Vaikka L2TP-tunnelointia pidetään usein parannuksena PPTP:hen verrattuna, on erittäin tärkeää ymmärtää, että L2TP-salausta ei todellisuudessa ole olemassa – protokolla ei käytä mitään salausta. Siksi vain L2TP-protokollan käyttäminen online-tilassa ei ole viisasta.

Siksi L2TP on aina paritettu IPSecin kanssa, joka on melko turvallinen protokolla. Se voi käyttää vahvoja salaussalauksia, kuten AES, ja käyttää myös kaksoiskapselointia tietojesi suojaamiseen. Pohjimmiltaan ensimmäinen liikenne kapseloidaan normaalin PPTP-yhteyden tapaan, ja sitten toinen kapselointi tapahtuu IPSecin ansiosta.

On kuitenkin syytä mainita, että on huhuja, että NSA on murtanut tai tarkoituksella heikentänyt L2TP/IPSec:iä. Tällä hetkellä näille väitteille ei ole olemassa selkeitä todisteita, joten kaikki riippuu lopulta siitä, uskotko siihen vai et. Sinun pitäisi tietää, että Microsoft oli NSA:n PRISM-valvontaohjelman ensimmäinen kumppani.

Mielestäni L2TP/IPSec on riittävän turvallinen VPN-protokolla, mutta sinun tulee varmistaa, että käytät myös luotettavaa, kirjautumatonta VPN-palveluntarjoajaa. Lisäksi, jos käsittelet erittäin arkaluontoista tietoa, on parempi käyttää sen sijaan turvallisempaa protokollaa tai kokeilla VPN-sarjan toimintoa.

Kuinka nopea L2TP on?

Luonteeltaan L2TP:tä pidettäisiin erittäin nopeana salauksen puutteen vuoksi. Tietenkin yhteyksien suojaamatta jättämisen haitat ovat erittäin vakavia, eikä niitä pidä jättää huomiotta vain nopeusetujen kustannuksella.

Mitä tulee L2TP/IPSeciin, VPN-protokolla voi tarjota hyvät nopeudet, vaikka sinulla pitäisi olla nopea laajakaistayhteys (noin 100 Mbps tai enemmän) ja suhteellisen tehokas suoritin. Muuten saatat nähdä nopeuden pudotuksia, mutta ei mitään liian rajuja, jotka pilaisisivat verkkokokemuksesi.

Kuinka helppoa L2TP:n käyttöönotto on?

Useimmissa Windows- ja macOS-laitteissa asennus on helppoa. Siirry verkkoasetuksiin ja määritä L2TP-yhteys noudattamalla muutamia vaiheita. Sama pätee L2TP/IPSec VPN -protokollaan – yleensä sinun on ehkä muutettava vain yksi tai kaksi vaihtoehtoa valitaksesi IPSec -salauksen .

L2TP ja L2TP/IPSec ovat melko yksinkertaisia määrittää manuaalisesti laitteissa, joissa ei ole alkuperäistä tukea. Saatat joutua suorittamaan joitain lisävaiheita, mutta koko asennusprosessi ei vie liian kauan tai vaadi liikaa tietoa ja vaivaa.

Mikä on L2TP VPN?

Kuten nimestä voi päätellä, L2TP VPN on VPN-palvelu, joka tarjoaa käyttäjille pääsyn L2TP-protokollaan. Huomaa, että et todennäköisesti löydä VPN-palveluntarjoajaa, joka tarjoaa pääsyn L2TP:hen. Yleensä näet vain L2TP/IPSec-palveluntarjoajat varmistaakseen käyttäjätietojen ja liikenteen turvallisuuden.

Sinun tulisi kuitenkin ihanteellisesti valita VPN-palveluntarjoaja, joka tarjoaa pääsyn useisiin VPN-protokolliin. Mahdollisuus käyttää vain L2TP:tä on yleensä huono merkki, ja pelkkä L2TP/IPSec-yhteys ei ole huono asia, mutta ei ole mitään syytä rajoittaa itseäsi vain muutamiin vaihtoehtoihin.

L2TP:n edut ja haitat

Etu

- L2TP voidaan yhdistää IPSecin kanssa hyvän verkkoturvatason tarjoamiseksi.

- L2TP on saatavilla monille Windows- ja macOS-alustoille, koska se on sisäänrakennettu niihin. L2TP toimii myös monissa muissa laitteissa ja käyttöjärjestelmissä.

- L2TP on melko helppo määrittää, ja sama pätee L2TP/IPSeciin.

Vika

- L2TP:llä ei ole omaa salausta. Se on yhdistettävä IPSecin kanssa asianmukaisen verkkosuojauksen takaamiseksi.

- L2TP:n ja L2TP/IPSec:n väitetään heikentäneen tai murtaneen NSA:n toimesta - mutta todisteita ei ollut.

- Kaksoiskapseloinnin ansiosta L2TP/IPSec on yleensä vähän resurssiintensiivinen eikä ole erityisen nopea.

- NAT-palomuurit voivat estää L2TP:n, jos sitä ei ole määritetty ohittamaan niitä.