Jos olet aina ajatellut, että virukset ja avainloggerit ovat tappavia uhkia, älä kiirehdi vahvistamaan sitä, koska vaarallisempia uhkia on silti olemassa.

Samalla kun tietoturvaratkaisut, jotka suojaavat meitä uhilta ja hakkereilta, kehittyvät vähitellen, myös haittaohjelmat (haittaohjelmat) ovat yhä "ovelempia " . Ja yksi äskettäin ilmestyneistä uusista uhista on kiristys kiristysohjelmien avulla.

Kiristysohjelmavirus on eräänlainen haittaohjelma, joka salaa ja lukitsee kaikki tai osan käyttäjän tietokoneessa olevista tiedostoista ja vaatii sitten käyttäjän maksamaan lunnaita lukituksen avaamiseksi.

Hyökkäysten vakavuus riippuu tiedostotyypeistä, joihin kiristysohjelma vaikuttaa. Joissakin tapauksissa se salaa vain muutamia ohjelmistotiedostoja, jotka käyttäjät lataavat Internetistä, eikä käyttöjärjestelmässä ole näitä ominaisuuksia. Muissa tapauksissa haittaohjelmat voivat vaikuttaa koko kiintolevyyn ja tehdä käyttäjän tietokoneesta käyttökelvottoman.

Alla on 3 kaikkien aikojen vaarallisinta ja pelottavinta Ransomware-virusta .

Lisäksi lukijat voivat katsoa tarkempia tietoja Ransomwaresta tai mitä Ransomware on täällä.

1. Locky Ransomware

Locky löydettiin ensimmäisen kerran helmikuussa 2016. Tämän tyyppiset kiristysohjelmat lähetetään usein sähköpostin liitetiedostona nimeltä " Invoice J-00 ". Sähköposti sisältää tekstidokumentin, johon makro on ohjelmoitu .

Tässä asiakirjassa sanotaan, että jos vastaanottaja ei näe laskuja, hänen tulee sallia makron suorittaminen. Ja heti kun käyttäjä ottaa makron käyttöön, kaikki Lockyn vaatimat suoritettavat tiedostot ladataan ja järjestelmä vaarantuu.

Lockyn uusin versio on varsin älykäs, se voi " piilota " järjestelmässä ja " suojaa itseään ", kun käyttäjät testaavat järjestelmää perinteisin menetelmin.

Äskettäin on löydetty uusi Locky-postin muoto, joka on " Tilauksen vastaanotto - 00 " laskumuodon sijaan.

Lukijat voivat katsoa *.OSIRIS - Ransomware Locky -viruksen täydellisen poistamisen vaiheet täältä.

2. Cerber Ransomware

Cerber on älykäs ja jopa melko "voimakas" haittaohjelmien muoto. Syynä on, että se on ilmainen ohjelmisto, jonka käyttäjät voivat ladata, asentaa ja vahingossa saada tämän ohjelmiston "hyökkäämään" järjestelmään tietämättään.

Tämän tyyppisissä kiristysohjelmissa käytetään kahta "kuljetustapaa":

- Ensimmäinen menetelmä on sama kuin Locky, Ceber lähetetään myös liitteenä. Kun käyttäjät avaavat tämän tiedoston, se hyökkää käyttäjän tietokoneeseen ja järjestelmään.

- Toinen tapa on linkki huijausluettelon tilauksen lopettamiseen, mutta "tarjoaa" käyttäjille liitteitä ja hyökkää lopulta käyttäjän tietokonetta ja järjestelmää vastaan.

Kun Cerber "tartuttaa" ja "hyökkää" järjestelmääsi, se "kaappaa" yli 400 tiedostotyypin hallinnan ja salaa ne ennen lunnaiden vaatimista. Lunnaat voivat olla jopa noin 500 dollaria, ja jos et maksa, et saa käyttää tietokonettasi.

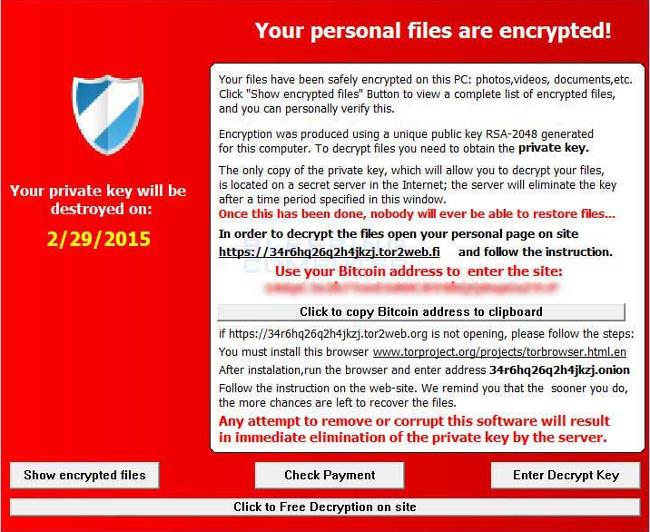

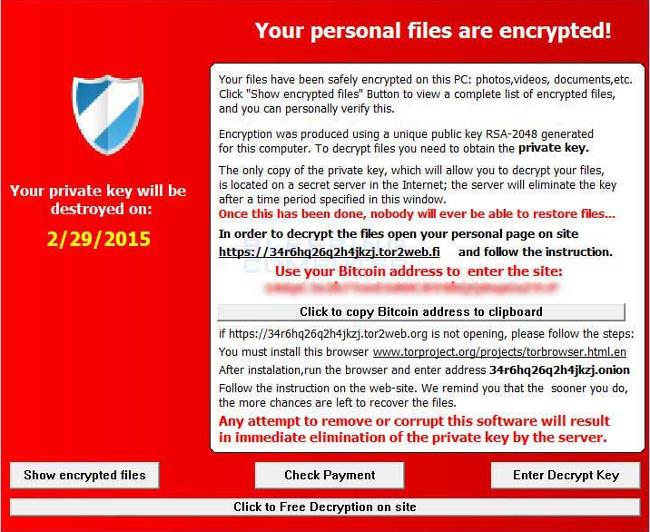

3. CryptoWall Ransomware

CryptoWall on eräänlainen kiristysohjelma, jolla on monia " uhkia " ja joka uhkaa käyttäjiä eniten. Tämän tyyppiset kiristysohjelmat eivät käytä temppuja, kuten sähköpostin liitteitä, vaan luottavat Javan haavoittuvuuksiin ja "leviävät" haitallisten mainosten kautta suosituilla verkkosivustoilla, kuten Facebookissa ja Disneyssä.

Tämä virus pääsee tietokoneeseen "hiljaisesti" pääasiassa %APPDATA% -kansion kautta ja alkaa sitten tarkistaa kiintolevyä löytääkseen kohteena olevat tiedostot. Kun sillä on luettelo tiedostoista, jotka voidaan salata, se aloittaa prosessinsa.

Merkittävin kohta CryptoWall tappavassa on sen kyky toimia sekä 32-bittisissä että 64-bittisissä käyttöjärjestelmäversioissa.

Käyttäjät voivat kuitenkin "vähentää" CryptoWallin vaikutusta korvaamalla tilapäisesti kiintolevyn varmuuskopiotiedostoja. Tämä on tietysti vain väliaikainen ratkaisu, ei pysyvä ratkaisu, mutta se vie enemmän aikaa muiden tietoturvaratkaisujen soveltamiseen.

4. Jotkut ratkaisut suojaavat sinua Ransomware-hyökkäyksiltä

Ransomware-virukset ovat yhä yleisempiä ja niistä tulee pelottavia. Siksi suojautuaksesi Ransomware-hyökkäyksiltä sinun tulee varmuuskopioida tietokoneesi säännöllisesti, päivittää uusimmat käyttöjärjestelmäversiot ja mikä tärkeintä, " älä ole hullu " ja klikkaa tiedostoja Tuntemattomista lähteistä lähetetyt tiedostot sähköpostin liitetiedostoina.

Lisäksi, jos et halua joutua Ransomwaren uhriksi, lukijat voivat viitata joihinkin muihin ratkaisuihin täällä.

Katso lisää alla olevista artikkeleista:

- Mitä tehdä "Ei Internetiä haittaohjelmien poiston jälkeen" -virheen käsittelemiseksi?

Onnea!