Jos jokin asia uhkaa kaikkia teknologian käyttäjiä, se on haittaohjelmat. Tämä haittaohjelma voi olla erittäin vaarallinen ja haitallinen, ja sitä on saatavana monissa eri muodoissa. Mutta miten haittaohjelmat levisivät niin laajalle? Mitkä ovat tärkeimmät taktiikat ja työkalut, joita verkkorikolliset käyttävät laitteiden tartuttamiseen?

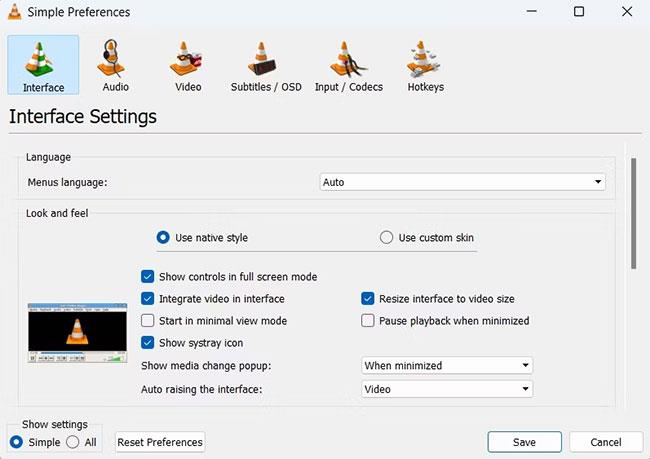

1. Haitalliset lataukset

Nykyään on olemassa lukemattomia ohjelmistotyyppejä, joita voit ladata Internetistä . Mutta ohjelmien laaja saatavuus niin monilla eri verkkosivustoilla on luonut verkkorikollisille loistavat mahdollisuudet löytää tapoja tartuttaa laitteita haittaohjelmilla mahdollisimman helposti.

Jos et käytä ohjelmistojen lataamiseen täysin laillista verkkosivustoa, kuten kehittäjää, olet aina vaarassa ladata haittaohjelman. Tämä voi olla jotain mahdollisesti vähemmän haitallista, kuten mainosohjelmia, mutta se voi myös olla yhtä vakava kuin kiristysohjelma tai haitallinen virus.

Koska ihmiset eivät usein tarkista tiedoston turvallisuutta ennen sen lataamista tai edes tiedä, mitä punaisia lippuja heidän tulisi etsiä, tämä tartuntareitti on erittäin suosittu rikollisten keskuudessa. Mitä voit tehdä välttääksesi haitallisten asioiden lataamisen?

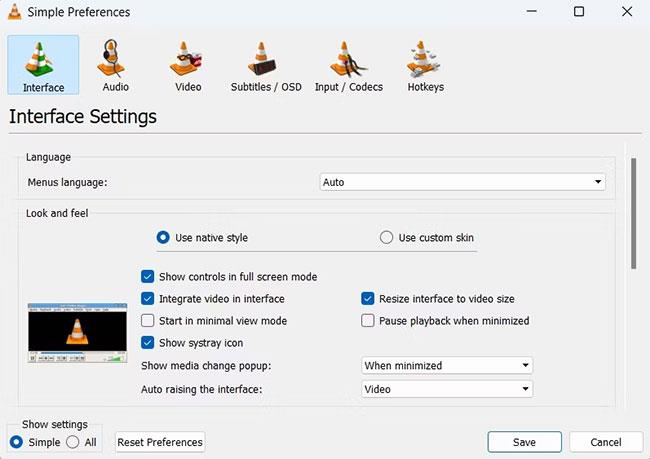

Ensinnäkin sinun tulee varmistaa, että lataat tiedostoja vain luotettavilta verkkosivustoilta. Joskus voi olla vaikeaa löytää oikeaa ladattavaa tiedostoa tiettyyn käyttöjärjestelmääsi tai käyttöjärjestelmäversioosi, mutta älä anna tämän haitan johtaa sinua epäilyttävälle verkkosivustolle. Tietysti joskus voi olla vaikeaa määrittää, onko verkkosivusto laillinen vai ei, mutta voit kiertää tämän esteen käyttämällä linkkien tarkistussivustoja .

Lisäksi, jos etsimäsi ohjelmisto vaatii yleensä maksua ja näet "ilmaisen" version ladattavaksi, tämä on erittäin epäilyttävää. Vaikka saattaa tuntua houkuttelevalta kokeilla kalliin ohjelman ilmaista versiota, tämä voi jättää sinut paljon huonompaan tilanteeseen, jos tiedostoon on piilotettu haittaohjelmia.

Voit myös käyttää mitä tahansa asentamaasi virustorjuntaohjelmistoa tiedostojen skannaamiseen ennen lataamista tai tarkistaaksesi minkä tahansa tiedoston nopeasti ilmaiseksi käyttämällä tarkistussivustoja, kuten VirusTotal.

2. Sähköpostien tietojenkalastelu

Tietojenkalastelu on nykyään yksi yleisimmin käytetyistä tietoverkkorikollisuuden muodoista. Tämä johtuu pääasiassa siitä, että useimpiin ihmisiin voidaan ottaa yhteyttä sähköpostitse, tekstiviestillä tai suoralla viestillä. Ennen kaikkea verkkorikolliset voivat helposti pettää uhreja tietojenkalasteluviestillä käyttämällä vakuuttavaa tai ammattimaista kieltä sekä oikeanlaista muotoa ja kuvia.

Tietojenkalasteluhuijauksessa hyökkääjä lähettää kohdelleen viestin, jossa hän väittää olevansa joku virallinen, luotettava osapuoli. Henkilö voi esimerkiksi saada postista sähköpostin, jossa kerrotaan, että hänen pakettinsa on ohjattu uudelleen ja että hänen on annettava tietyt tiedot, jotta se saapuu turvallisesti perille. Tämäntyyppinen hätäviestintä painostaa vastaanottajaa tehokkaasti noudattamaan lähettäjän pyyntöä.

Tässä phishing-sähköpostissa on linkki, jota kohdetta pyydetään napsauttamaan tietonsa syöttämiseksi, toiminnon vahvistamiseksi tai vastaavan tekemiseksi. Todellisuudessa tämä linkki on kuitenkin täysin haitallinen. Lähes kaikissa tapauksissa verkkosivusto on suunniteltu varastamaan antamasi tiedot, kuten yhteystietosi tai maksutietosi. Tietojenkalastelua voidaan kuitenkin käyttää myös haittaohjelmien levittämiseen oletettavasti "turvallisten" tai "virallisten" linkkien kautta, joita hyökkääjät lähettävät sinulle. Tässä tapauksessa olet saattanut asettaa itsesi vaaraan välittömästi linkin napsautuksen jälkeen.

Jälleen linkkien tarkistussivusto on erittäin hyödyllinen turvallisuutesi kannalta, varsinkin tietojenkalastelussa, koska sen avulla voit määrittää välittömästi, kuinka turvallinen jokin tietty URL-osoite on .

Ennen kaikkea on tärkeää tarkistaa sähköpostit kirjoitusvirheiden, epätavallisten lähettäjien osoitteiden ja epäilyttävien liitteiden varalta. Jos esimerkiksi sait sähköpostin FedExiltä, mutta sähköpostiosoite sanoo jotain hieman erilaista, kuten "f3dex", saatat olla tekemisissä tietojenkalasteluhyökkäyksen kanssa. Tällaisen nopean tarkistuksen suorittaminen voi auttaa sinua välttämään tarpeettomia riskejä.

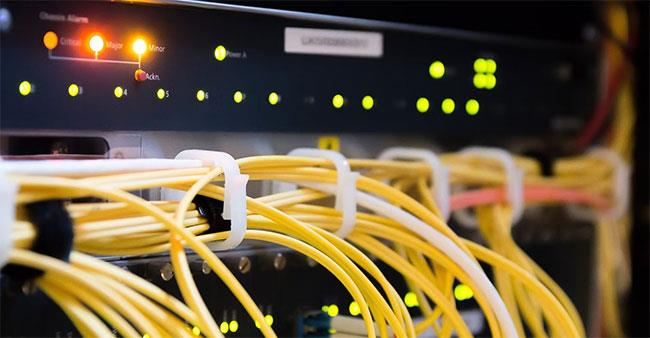

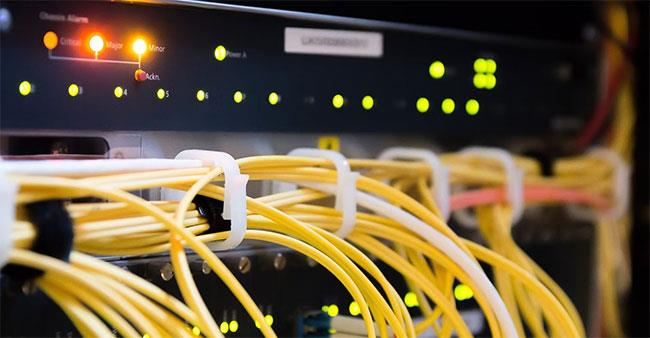

3. Remote Desktop Protocol

Remote Desktop Protocol (RDP) on tekniikka, jonka avulla käyttäjän tietokone voi muodostaa yhteyden suoraan toiseen tietokoneeseen verkon kautta. Vaikka Microsoft on kehittänyt tämän protokollan, sitä voidaan nyt käyttää useissa eri käyttöjärjestelmissä, joten se on lähes kaikkien käytettävissä. Kuitenkin, kuten tavallista, kyberrikolliset ovat kehittäneet tavan hyödyntää tätä suosittua työkalua.

Joskus RDP voidaan suojata huonosti tai jättää avoimeksi vanhemmassa järjestelmässä, mikä antaa hyökkääjille täydellisen mahdollisuuden hyökätä. Huijarit löytävät nämä turvattomat järjestelmät käyttämällä suosittuja skannaustyökaluja. Kun hyökkääjä löytää haavoittuvan yhteyden ja pääsee etätietokoneeseen protokollan kautta, hän voi saastuttaa tietokoneen haittaohjelmilla ja jopa suodattaa tietoja laitteesta. tartunnan saaneet ilman omistajan lupaa.

Ransomwaresta on tullut yleinen ongelma RDP-käyttäjien keskuudessa. Itse asiassa Paloalton 2020 Unit 42 Incident Response and Data Breach -raportti osoittaa, että 1000 kirjatuista kiristysohjelmahyökkäyksestä 50 % käytti RDP:tä alkuperäisenä tartuntavälineenä. Tämä on eräänlainen haittaohjelma, joka salaa uhrin tiedostot ja pitää niitä panttivankeina, kunnes hyökkääjän vaatimukset (yleensä taloudelliset) täytetään. Hyökkääjä antaa sitten uhrille salauksen purkuavaimen, vaikka ei ole takeita siitä, että he tekevät tämän.

Laitteesi suojaamiseksi RDP:tä käytettäessä on tärkeää käyttää vahvoja salasanoja, kaksivaiheista todennusta ja päivittää palvelimia aina kun mahdollista varmistaaksesi, että käytät oikeaa ohjelmistoa. Turvallisin.

4. USB

Vaikka laite on helppo tartuttaa haittaohjelmilla etänä, se ei tarkoita, etteikö sitä silti voisi tehdä fyysisesti. Jos hyökkääjällä sattuu olemaan suora pääsy uhrin laitteeseen, USB:n käyttö voi olla nopea ja helppo tapa asentaa haittaohjelmat.

Haitalliset USB-laitteet on usein varustettu haitallisella koodilla, joka voi kerätä tietoja uhrin laitteesta. Asema voi esimerkiksi tartuttaa laitteen näppäinloggerilla , joka voi seurata kaikkea, mitä uhri kirjoittaa, mukaan lukien kirjautumistiedot, maksutiedot ja arkaluontoiset viestit.

USB-liitäntää käytettäessä hyökkääjä voi käytännössä ladata laitteelle kaikenlaisia haittaohjelmia, mukaan lukien kiristysohjelmat, vakoiluohjelmat, virukset ja matot . Tästä syystä on tärkeää suojata kaikki laitteesi salasanalla ja sammuttaa ne tai lukita ne aina, kun et ole lähellä.

Voit myös poistaa USB -portit käytöstä, jos joudut jättämään tietokoneen päälle, kun olet poissa.

Lisäksi sinun tulee välttää käyttämästä USB:tä, jonka sisältöä et tunne, tai tarkistamasta asemaa virustorjuntaohjelmistolla etukäteen .

Kyberrikolliset kehittävät edelleen uusia tapoja levittää haittaohjelmia ja hyökkäysten uhreja. On tärkeää, että suojaat laitettasi kaikin mahdollisin tavoin ja tarkistat kaikki ohjelmistot, tiedostot ja linkit ennen kuin lataat tai käytät niitä. Tämän kaltaiset pienet, yksinkertaiset toimet voivat auttaa pitämään sinut turvassa haitallisilta tahoilta.