Як виправити У вас немає дозволу на збереження в цьому місці в Windows

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

У цій статті пояснюється, як використовувати вікно терміналу PuTTY у Windows, як налаштувати PuTTY, як створити та зберегти конфігурації та які параметри конфігурації змінити. Додаткові теми, такі як налаштування автентифікації відкритого ключа, також розглядаються в цій статті.

Завантажте та встановіть

Завантажити програмне забезпечення для платформи Windows можна тут . Зверніться до докладних інструкцій зі встановлення в статті: Як інсталювати PuTTY у Windows .

Запустіть PuTTY і підключіться до сервера

Якщо ви вирішили створити ярлик на робочому столі під час інсталяції, ви можете відкрити програмне забезпечення, просто (подвійно) клацнувши цей ярлик. Якщо ні, відкрийте програмне забезпечення з меню «Пуск» Windows.

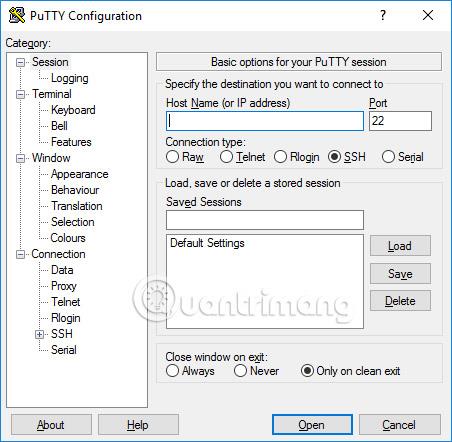

Коли програмне забезпечення запускається, відкривається вікно під назвою PuTTY Configuration . Це вікно містить вікно конфігурації ліворуч, поле імені хоста (або IP-адреси ) та інші параметри в центрі та вікно для збереження сеансів унизу праворуч.

Для зручності використання все, що вам потрібно зробити, це ввести ім’я домену або IP-адресу хоста, до якого ви хочете підключитися, у полі « Ім’я хоста» та натиснути «Відкрити » (або натиснути «Enter»). Доменне ім’я матиме вигляд students.example.edu. IP-адреса виглядатиме так: 78.99.129.32.

Якщо у вас немає сервера

Якщо у вас немає сервера для підключення, ви можете спробувати Tectia SSH у Windows або OpenSSH у Linux.

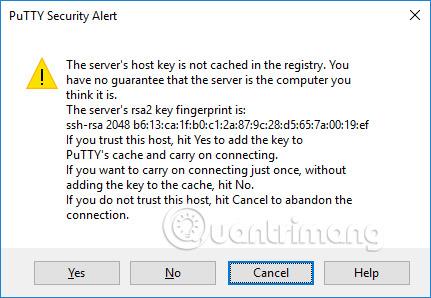

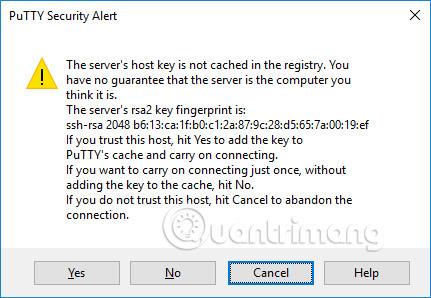

Діалогове вікно попередження безпеки

Коли ви підключаєтеся до сервера вперше, ви можете побачити діалогове вікно системи безпеки PuTTY про те, що ключ хоста сервера не зберігається в реєстрі. Це нормально, коли ви підключаєтеся до сервера вперше. Якщо ви отримуєте це повідомлення під час підключення до сервера, це також може означати, що хтось намагається атакувати ваше з’єднання та викрасти паролі за допомогою атаки «людина посередині».

Але, як було сказано, під час першого підключення це нормально, і вам потрібно просто натиснути « Так». Якщо ні, ви можете перевірити показаний відбиток ключа та переконатися, що він збігається з відбитком пальця, який використовує сервер. Насправді цього майже ніхто не робить, тому що все одно безпечніше використовувати належне рішення для керування ключами SSH.

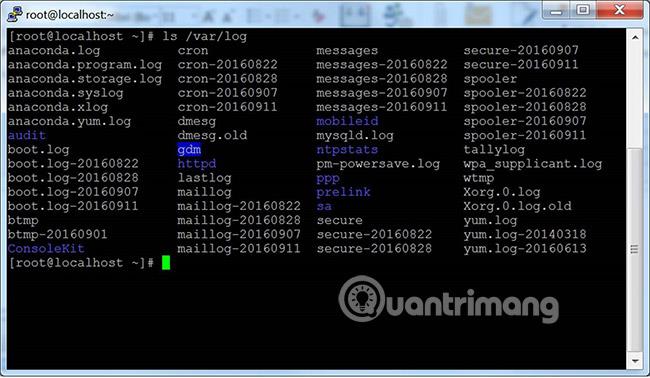

Вікно терміналу та інформація для входу

Після попередження безпеки ви отримаєте вікно терміналу. За замовчуванням це чорне і дуже несмачне вікно. Спочатку він запитає у вас ім'я користувача та пароль. Після цього ви отримаєте командний рядок на сервері.

Ви можете вводити текст у вікні терміналу. Тепер ви підключені до сервера, і все, що ви вводите у вікно терміналу, буде надіслано на сервер. У цьому вікні також відображається відповідь сервера. Ви можете запустити будь-яку текстову програму на сервері за допомогою вікна терміналу. Сеанс завершується, коли ви виходите з оболонки командного рядка на сервері (зазвичай, ввівши exit у командному рядку або натиснувши Ctrl+D). Крім того, ви можете примусово завершити сеанс, закривши вікно терміналу.

Параметри конфігурації та профілі збережено

Вікно початкової конфігурації містить багато параметрів. Більшість із них непотрібні лише для загального використання.

Порт

Поле порту визначає порт TCP/IP для підключення. Для SSH це порт, на якому працює сервер SSH. Зазвичай значення дорівнює 22. Якщо з якоїсь причини вам потрібно підключитися до іншого порту, просто змініть це значення. Однак зазвичай лише розробники змінюють це значення на щось інше, але деякі підприємства також запускають сервери SSH на нестандартних портах або запускають кілька серверів SSH на одному сервері на різних портах.

Тип підключення

Вибір типу підключення практично ніколи не потрібно змінювати. Просто залиште його як SSH. SSH — це безпечний зашифрований протокол зв’язку, призначений для максимального захисту ваших паролів і даних.

Необроблені з’єднання можуть використовуватися розробниками для тестування з’єднань сокетів TCP/IP (наприклад, під час розробки мережевих програм, які слухають порти TCP/IP).

Telnet — це старий протокол, який майже ніколи не використовується, якщо тільки ви не керуєте обладнанням, якому більше 10 років. Telnet не є безпечним. Паролі надсилаються в мережі незашифрованими. І, звичайно, зловмисники можуть легко підслухати інформацію та викрасти імена користувачів і паролі. Rlogin — це старий протокол із подібними недоліками.

Послідовний порт — це інший механізм зв’язку для підключення комп’ютерів до периферійних пристроїв. Більшість сучасних персональних комп’ютерів більше не мають послідовних портів, але вони все ще іноді використовуються для керування фізичними пристроями, приладами, машинами чи комунікаційним обладнанням. Інше використання послідовного порту - налагодження операційних систем або вбудованого програмного забезпечення.

Завантажте, збережіть або видаліть збережений сеанс

У цьому розділі ви можете зберегти налаштування як іменований профіль. Просто напишіть нове ім’я профілю в полі «Збережені сеанси» та натисніть «Зберегти» , щоб створити новий профіль. Ім'я вашого сервера та інші налаштування зберігаються в профілі.

Збережені профілі відображаються у великому полі нижче. Спочатку він міститиме лише налаштування за замовчуванням. Збережений вами профіль буде включено туди. Виберіть профіль і натисніть «Завантажити» , щоб використати попередньо збережений профіль. Виберіть профіль і натисніть «Видалити» , щоб видалити профіль, який більше не потрібен.

Закрийте вікно командою виходу

Нарешті, закриття вікна терміналу за допомогою команди exit вказує, чи вікно терміналу автоматично закривається, коли з’єднання припиняється. Дуже мало потреби змінювати значення за замовчуванням Лише під час чистого виходу.

Параметри конфігурації в лівому вікні

Ви можете знайти інші параметри на лівій панелі під назвою Категорія. Виберіть тут категорію, і в правому вікні відобразяться параметри конфігурації, що відповідають цій категорії. Відображені параметри починають належати до категорії сеансу.

Тут описано лише відповідні варіанти. Є багато варіантів, і більшість з них ніколи не буде використано.

Параметри терміналу

Параметри в цій категорії впливають на емуляцію терміналу та розкладку клавіатури. Вони здебільшого зрозумілі самі за себе і тут не розглядаються. Мало кому потрібно торкатися до цих параметрів. Деякі люди можуть змінити спосіб обробки символу дзвоника, або люди, які використовують менш відомі операційні системи, можуть змінити те, що надсилається клавішею повернення , або видалити символ.

Параметри у вікні терміналу

Параметри, які впливають на вигляд і поведінку вікна терміналу. Також можна вказати, як символи перекладаються під час виведення, і вибрати шрифти та кольори для вікна.

Варіанти підключення

Серед варіантів підключення можуть бути корисними параметри Дані . Ім’я користувача для автоматичного входу ідентифікує поточного користувача, тому ім’я не потрібно буде вводити під час кожного входу. Параметр Proxy рідко буває корисним для домашніх користувачів, але може знадобитися на підприємствах, де заборонено вихідні підключення до Інтернету без використання SOCKS proxy або інших подібних механізмів. Не хвилюйтеся, якщо ви не знаєте, що таке проксі SOCKS , просто закрийте цей розділ.

Записи Telnet , Rlogin і Serial містять лише параметри для цих протоколів, і дуже мало людей ними користується.

Проте параметри SSH важливі та корисні для деяких людей. Пересічному користувачеві чи студенту не потрібно хвилюватися про них. Але якщо ви хочете використовувати автентифікацію з відкритим ключем, вони необхідні. Зауважте, що вам потрібно відкрити параметри SSH, натиснувши маленьку піктограму [+] . Інакше ви не побачите всі варіанти.

Обмін ключами, ключі хоста та параметри шифру

Вам майже ніколи не захочеться торкатися параметрів Kex (обмін ключами), ключів хоста або шифру. Усі вони мають розумні значення за замовчуванням, і більшість людей недостатньо знають про кодування, щоб вибрати те, що краще. Тому просто ігноруйте ці варіанти, якщо ви дійсно не знаєте, що робите.

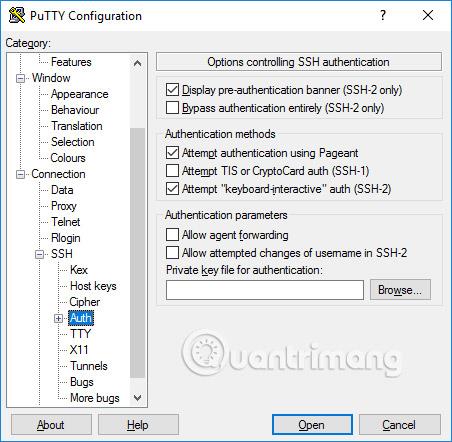

Параметри автентифікації - автентифікація відкритим ключем

Піддерево автентифікації містить ряд параметрів, які можуть бути корисними. Якщо натиснути Auth , відобразиться вікно під назвою Options , яке керує автентифікацією SSH. Щоб увімкнути автентифікацію з відкритим ключем, просто згенеруйте ключ SSH, а потім натисніть кнопку «Огляд» у полі параметрів автентифікації в правій частині цього вікна конфігурації. Досвідчені користувачі також можуть захотіти встановити прапорець «Дозволити переадресацію агента» , щоб використовувати єдиний вхід на основі ключа.

Більшості користувачів не потрібно створювати ключ SSH і не потрібно знати, що таке автентифікація з відкритим ключем. Однак системним адміністраторам слід навчитися та ознайомитися з керуванням ключами SSH і переконатися, що їхня організація реалізує процеси надання та завершення, а також перевірку відповідних ключів SSH.

Автентифікація Active Directory (GSSAPI/Kerberos)

Однією з цікавих особливостей PuTTY є підтримка єдиного входу в активний каталог. Технічно він використовує протокол Kerberos через інтерфейс програмування під назвою GSSAPI. У протоколі SSH цей механізм називається аутентифікацією GSSAPI. Бізнес-користувачі, які використовують автентифікацію Kerberos (наприклад, через Centrify або Quest Authentication Services aka Vintela), можуть захотіти скористатися цією можливістю єдиного входу. Іншим користувачам це не потрібно турбуватися. Ви можете знайти налаштування для автентифікації GSSAPI в розділі SSH/Auth. Зауважте, що для перегляду параметрів GSSAPI потрібно розгорнути розділ Auth , клацнувши піктограму [+] .

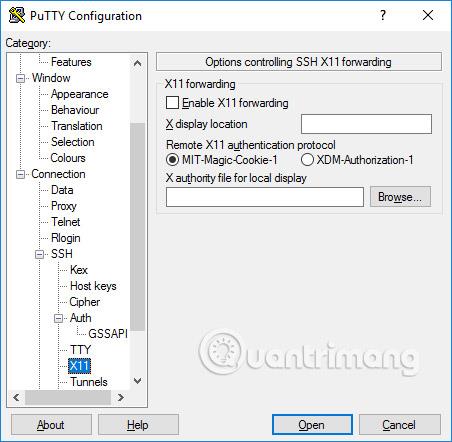

Параметри пересилання X11

X11 — це протокол і система для запуску графічних програм на Unix і Linux . Він підтримує віддалений запуск графічних програм через зовнішню мережу.

PuTTY не реалізує сервер X11 (сторона дисплея), але він може працювати з низкою інших продуктів, які реалізують функціональні можливості сервера X у Windows. Популярною безкоштовною альтернативою є XMing.

Щоб використовувати сервер X11, вам потрібно вибрати «Увімкнути переадресацію X11» і ввести localhost:0.0 у вікні розташування відображення X. Вам не потрібно турбуватися про інші налаштування.

Варіанти тунелювання

Останньою категорією параметрів конфігурації, яку ми обговоримо, є тунелі. Вони використовуються для налаштування тунелювання SSH, також відомого як переадресація портів SSH. Цю панель можна використовувати для визначення переадресації для з’єднання. Переходи зберігаються в профілях.

Щоб додати локальний ретранслятор (тобто порт TCP/IP на локальному комп’ютері перенаправляється на порт на віддаленому комп’ютері або на комп’ютер, доступний з віддаленого комп’ютера), впишіть вихідний порт у поле Source port, комп’ютер адресата та порту (наприклад, www.dest.com:80) у полі Destination та виберіть Local. Натисніть Додати.

Щоб додати переадресацію віддаленого порту (тобто порт TCP/IP на віддаленій машині, який пересилається на порт на локальній машині або на машину, доступну з локальної машини), укажіть порт джерела . на машині призначення та Пункт призначення доступний з локальної машини (вашого комп’ютера).

Зазвичай вам не потрібно перевіряти локальні порти , які приймають з’єднання з інших хостів, або для віддалених портів. Однак, якщо підключення до порту пересилається з мережі, а не з локального хосту (localhost), то вам потрібно перевірити ці порти. Існує невеликий ризик безпеки, але зазвичай це не проблема у випадку використання тунелювання SSH . Однак ви повинні розуміти, що кожен, хто може підключитися до відповідного комп’ютера, також може підключитися до порту переадресації. У деяких випадках для обходу брандмауерів можна використовувати переадресацію портів.

Побачити більше:

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Помилка 524: Виник тайм-аут – це специфічний для Cloudflare код статусу HTTP, який вказує на те, що з’єднання із сервером закрито через тайм-аут.

Код помилки 0x80070570 є поширеним повідомленням про помилку на комп’ютерах, ноутбуках і планшетах під керуванням операційної системи Windows 10. Однак він також з’являється на комп’ютерах під керуванням Windows 8.1, Windows 8, Windows 7 або раніших версій.

Помилка «синій екран смерті» BSOD PAGE_FAULT_IN_NONPAGED_AREA або STOP 0x00000050 — це помилка, яка часто виникає після встановлення драйвера апаратного пристрою або після встановлення чи оновлення нового програмного забезпечення. У деяких випадках причиною помилки є пошкоджений розділ NTFS.

Внутрішня помилка відеопланувальника також є смертельною помилкою синього екрана, ця помилка часто виникає в Windows 10 і Windows 8.1. Ця стаття покаже вам кілька способів виправлення цієї помилки.

Щоб пришвидшити завантаження Windows 10 і скоротити час завантаження, нижче наведено кроки, які потрібно виконати, щоб видалити Epic із автозавантаження Windows і запобігти запуску Epic Launcher з Windows 10.

Не слід зберігати файли на робочому столі. Існують кращі способи зберігання комп’ютерних файлів і підтримки порядку на робочому столі. Наступна стаття покаже вам ефективніші місця для збереження файлів у Windows 10.

Якою б не була причина, інколи вам доведеться налаштувати яскравість екрана відповідно до різних умов освітлення та цілей. Якщо вам потрібно спостерігати за деталями зображення або дивитися фільм, вам потрібно збільшити яскравість. І навпаки, ви також можете зменшити яскравість, щоб захистити батарею ноутбука.

Ваш комп’ютер випадково прокидається та з’являється вікно з написом «Перевірка оновлень»? Зазвичай це пов'язано з програмою MoUSOCoreWorker.exe - завданням Microsoft, яке допомагає координувати установку оновлень Windows.