Як виправити У вас немає дозволу на збереження в цьому місці в Windows

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Ця нова версія Windows Server пропонує низку суттєвих оновлень безпеки порівняно з Windows Server 2016 , включаючи інструменти для відстеження програм-вимагачів та інших шкідливих програм , а також для відстеження розподілених атак.

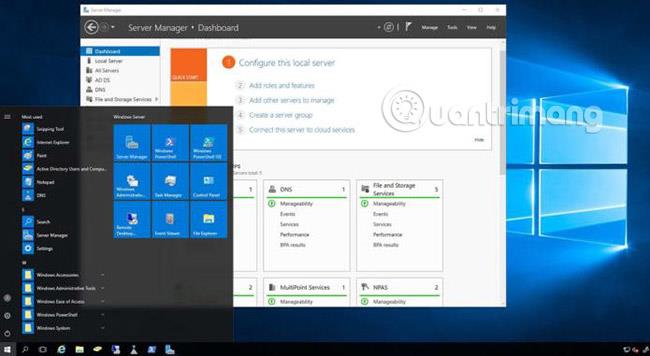

Windows Server 2019 «приєднується» до Windows 10 1809, додаючи низку важливих покращень безпеки Windows, які надзвичайно корисні для адміністраторів серверів. Windows Server 2019 із опцією Desktop Experience — це наступний випуск лінійки серверів Windows із довгостроковим обслуговуванням (LTSB). Для тих, кому не зручно працювати на серверах без графічного інтерфейсу (інтерфейсу користувача), цю версію Windows Server можна вибрати як основу для серверів віддаленого робочого стола та Exchange 2019.

Ті, хто знайомий із Windows Server 2016, знайдуть Windows Server 2019 дуже знайомою. Але не тільки це, низка покращень безпеки робить Windows Server 2019 кращим вибором. Нижче наведено найважливіші вдосконалення функцій безпеки або адміністрування, які спростять завдання, пов’язані з безпекою.

10 покращень безпеки в Windows Server 2019

На відміну від платформи Windows 10 , вам потрібна ліцензія для оновлення з Windows Server 2016 до Windows Server 2019. Оновлення на місці повністю підтримуються для міграції з Windows Server 2016 на Windows Server 2019, за винятком ролей Essentials, які більше не включені в Windows Server 2019.

Windows Server 2019 і Server with Desktop Experience також отримують ті самі виправлення безпеки, що й Windows Server 2016. Але він не отримує піврічних випусків функцій, які отримує робочий стіл Windows 10. Натомість він щомісяця отримує виправлення безпеки. Також у жовтні було випущено Windows Server Core, варіант, який не має графічного інтерфейсу та отримує заплановані оновлення кожні шість місяців. Вам слід об’єднати Server Core із новим Центром адміністрування Windows, щоб керувати серверами.

Разом із Windows 10 1809 Windows Server 2019 отримуватиме оновлення .NET як окремий пакет, який можна встановити або видалити незалежно від операційної системи Windows . Як зазначено в блозі .NET, це надає користувачам більшу гнучкість у встановленні оновлень .NET Framework і дозволяє Microsoft краще реагувати на критичні потреби клієнтів шляхом виправлення помилок. NET Framework не залежить від. Ви можете вибрати, протестувати та інсталювати окреме оновлення .NET, щоб забезпечити сумісність із Exchange 2019 або іншою сім’єю бізнес-програм.

Новим доповненням є Advanced Threat Protection - ATP (Advanced Threat Protection), який спочатку з’явився в Windows 10, а тепер переходить на платформу Windows Server. З додаванням ліцензії Azure Security Center користувачі тепер мають можливість відстежувати зловмисників та їхні атаки на сервер. Масштабні атаки та використання PowerShell для доступу до систем відстежуються та реєструються для подальшого аналізу.

Ті, хто розгортав Windows 10, напевно, знайомі з покращеннями безпеки, які Windows Defender ATP вносить в операційну систему. У Windows Server 2019 на сервер додано можливості запобігання вторгненням. Завдання Windows Defender Exploit Guard — «заблокувати» пристрій від різноманітних векторів атак.

У Windows Server 2019 програмно визначену мережу було вдосконалено для створення журналів брандмауера в тому самому форматі класифікації, що й Azure Network Watcher. Сервер Hyper-V створює журнали, які потім можна аналізувати за допомогою багатьох інструментів, які підтримують формати файлів журналів. Windows Server 2019 інтегрує можливості блокування безпеки віртуальної мережі Windows Server 2016 шляхом автоматичного застосування списків контролю доступу (ACL) до віртуальних машин (VM), підключених до віртуальних підмереж та інших структур. Windows Server 2019 дозволяє обмежити доступ, додавши ACL до відповідної підмережі. У Windows Server 2019 ви можете використовувати шифрування віртуальної мережі, щоб запобігти крадіжці та підробці даних під час їх передачі.

Під час налаштування захищених філій із використанням екранованих віртуальних машин (захищених віртуальних машин) ви можете гарантувати, що не втратите доступ до служби Host Guardian Service, налаштувавши резервну службу Host Guardian Service і автономний рівень. Це гарантує, що ви можете налаштувати другий набір URL-адрес як резервну для сервера Hyper-V, щоб спробувати, якщо основна служба Host Guardian стане недоступною.

У Windows Server 2019 додано підтримку розширеного режиму сеансу VMConnect і PowerShell Direct, щоб полегшити усунення несправностей із захищеними віртуальними машинами. Ці функції вмикаються автоматично, коли захищену віртуальну машину розміщують на сервері Hyper-V під керуванням Windows Server 2019 або Windows Server версії 1803 або пізнішої (Windows Server 2019 із опцією Desktop Experience або Windows Server Core).

В Azure найбільш використовуваною платформою є Linux . Windows Server 2019 повністю підтримує роботу Ubuntu , Red Hat Enterprise Linux і SUSE Linux Enterprise Server у захищених віртуальних машинах. Microsoft розробляє його як засіб захисту Linux, а не як конкурента. Нещодавно корпорація Майкрософт приєдналася до спільноти Open Invention Network (OIN), яка займається захистом Linux та інших програм з відкритим кодом від патентних ризиків. Беручи участь у цьому проекті, Microsoft дозволила спільноті Linux безкоштовно використовувати 60 000 патентів без ризику судового розгляду.

У Windows Server 2019 є вдосконалення, які роблять веб-сайт швидшим і безпечнішим. HTTP/2 є суттєвим покращенням порівняно з поточними технологіями HTTP. Покращення включають кращі серверні кодери, які допомагають зменшити проблеми з автоматичним підключенням. Також легше розгортати ці нові пакети програм у середовищах користувача.

HTTP/2 використовує одне TCP-з’єднання для кількох запитів до одного веб-сайту. Під час цього процесу спільного використання або мультиплексування лише перший запит викликає необхідні зворотні передачі для встановлення з’єднання. Наступні запити негайно надсилають дані HTTP, тому запит не встановлює з’єднання.

Домени, розроблені для HTTP/1.1, не позбавлені переваг. Функцію синхронізації з’єднання було додано, щоб мінімізувати шардинг (шардинг – це процес зберігання записів даних на кількох пристроях, щоб відповідати вимогам до зростання даних), і ввімкнено як на серверах Edge, так і на HTTP-серверах. Після об’єднання субдомени, які розміщено, матимуть спільний доступ до одного TCP-з’єднання, якщо їхні сертифікати збігаються. Без цього параметра синхронізації такі сайти, як 1.bing.com і 2.bing.com, потребуватимуть окремих з’єднань TCP.

Windows Server 2019 автоматично виправляє помилки підключення. HTTP/2 вимагає принаймні версії 1.2 TLS для перерахування нижчих наборів шифрів. Це призводить до розриву з'єднань. На поточних серверах з’єднання працюватимуть неналежним чином, доки не буде виправлено шифрування. Кілька змін у Windows Server 2019 забезпечують повторне підключення.

З огляду на це, ось кроки, які Microsoft виконує у Windows Server 2019, щоб вирішити проблему:

Режими збою з’являються, якщо стандартне шифрування SSL у Windows Server 2016 змінено неправильно. Якщо будь-які кодери заблоковано HTTP/2 або з’являться перед кодерами, дозволеними HTTP/2, Firefox і Chrome розірвуть з’єднання (дозволено, але не рекомендовано HTTP/2). Chrome відображає:

ERR_SPDY_INADEQUATE_TRANSPORT_SECURITYFirefox відображає:

NS_ERROR_NET_INADEQUATE_SECURITY

Хоча правильний порядок наборів шифрів SSL (гарантований порядком за замовчуванням у Windows) може уникнути цієї проблеми, у Windows Server 2019 надійність механізму узгодження шифру унеможливлює реорганізацію наборів шифрів SSL. Звичайно, цей список має включати кодери, дозволені HTTP/2, але вони не обов’язково з’являються на початку будь-якого чорного списку.

Це зменшує складність реалізацій HTTP/2, дозволяючи клієнтам легше скористатися його перевагами, включаючи просунуті кодери, необхідні для HTTP/2.

Нарешті, Windows Server 2019 включає підтримку механізмів контролю перевантаження New-Reno, Compound TCP, Cubic і LEDBAT (Cubic є новим параметром за замовчуванням). Cubic добре підходить для каналів пропускної здатності та високої затримки, тоді як стандартний TCP робить це погано.

Усі ці зміни було додано, щоб надати серверним і веб-адміністраторам більше можливостей для забезпечення безпеки, а також безпечного зберігання та розповсюдження даних.

Побачити більше:

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Помилка 524: Виник тайм-аут – це специфічний для Cloudflare код статусу HTTP, який вказує на те, що з’єднання із сервером закрито через тайм-аут.

Код помилки 0x80070570 є поширеним повідомленням про помилку на комп’ютерах, ноутбуках і планшетах під керуванням операційної системи Windows 10. Однак він також з’являється на комп’ютерах під керуванням Windows 8.1, Windows 8, Windows 7 або раніших версій.

Помилка «синій екран смерті» BSOD PAGE_FAULT_IN_NONPAGED_AREA або STOP 0x00000050 — це помилка, яка часто виникає після встановлення драйвера апаратного пристрою або після встановлення чи оновлення нового програмного забезпечення. У деяких випадках причиною помилки є пошкоджений розділ NTFS.

Внутрішня помилка відеопланувальника також є смертельною помилкою синього екрана, ця помилка часто виникає в Windows 10 і Windows 8.1. Ця стаття покаже вам кілька способів виправлення цієї помилки.

Щоб пришвидшити завантаження Windows 10 і скоротити час завантаження, нижче наведено кроки, які потрібно виконати, щоб видалити Epic із автозавантаження Windows і запобігти запуску Epic Launcher з Windows 10.

Не слід зберігати файли на робочому столі. Існують кращі способи зберігання комп’ютерних файлів і підтримки порядку на робочому столі. Наступна стаття покаже вам ефективніші місця для збереження файлів у Windows 10.

Якою б не була причина, інколи вам доведеться налаштувати яскравість екрана відповідно до різних умов освітлення та цілей. Якщо вам потрібно спостерігати за деталями зображення або дивитися фільм, вам потрібно збільшити яскравість. І навпаки, ви також можете зменшити яскравість, щоб захистити батарею ноутбука.

Ваш комп’ютер випадково прокидається та з’являється вікно з написом «Перевірка оновлень»? Зазвичай це пов'язано з програмою MoUSOCoreWorker.exe - завданням Microsoft, яке допомагає координувати установку оновлень Windows.