Як виправити У вас немає дозволу на збереження в цьому місці в Windows

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Відбити хакерську атаку – один із найважливіших обов’язків системного адміністратора. Це особливо необхідно для веб-сайтів, які містять конфіденційну інформацію про клієнтів і велику кількість користувачів. Тому для системного адміністратора важливо вживати профілактичних заходів для пошуку та усунення вразливостей на своїх веб-сайтах.

Одним із інструментів, який може сканувати веб-сайти на наявність уразливостей, є Vega Vulnerability Scanner. Це безкоштовне програмне забезпечення для веб-тестування з відкритим кодом, розроблене охоронною компанією Subgraph. Цей інструмент має кілька цікавих функцій, як-от сканер проксі-серверів, але у статті буде зосереджено увагу на аспекті автоматизованого тестування безпеки, який може допомогти знайти та перевірити впровадження SQL, уразливості міжсайтового сценарію (XSS) , випадкове розкриття конфіденційної інформації та багато інших уразливостей.

Існують сканери веб-додатків, подібні до Vega, наприклад Portswigger's Burp Suite Scanner і Netsparker's Security Scanner, які мають розширені сканери вразливостей, але сканер Vega може виконувати багато тих самих завдань, що є абсолютно безкоштовним. Сканер Vega допомагає знайти та зрозуміти ступінь серйозності вразливостей веб-додатків, чітко та лаконічно відображаючи корисні ресурси під час кожного сканування.

Як використовувати Vega для сканування веб-сайтів на наявність вразливостей у безпеці

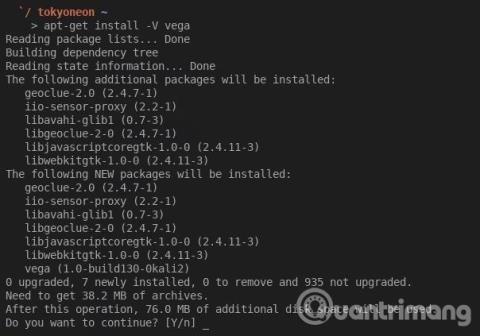

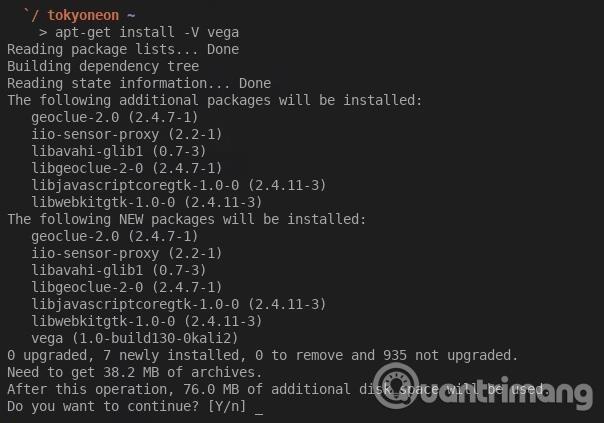

Оскільки Vega Vulnerability Scanner зазвичай попередньо встановлено на більшості версій Kali Linux, вам слід використовувати систему Kali. Якщо ви не впевнені, чи налаштовано Vega у вашій системі Kali, ви можете виконати команду apt-get , як показано у вікні терміналу нижче. Користувач отримає повідомлення про те, що його встановлено, якщо це так, а якщо ні, скористайтеся цією командою для встановлення.

apt-get update && apt-get install vega

Якщо ви використовуєте BlackArch, ви можете встановити Vega Vulnerability Scanner за допомогою наведеної нижче команди. BlackArch не використовує менеджер пакетів APT, тому користувачі повинні використовувати Pacman.

pacman -S вега

У Kali Linux інструменти автоматично впорядковуються за категоріями, тому натисніть « Програми », потім наведіть курсор на категорію « Аналіз веб-програм » і натисніть « Vega ». Залежно від використання версій Kali, таких як XFCE, меню «Програми» може виглядати дещо інакше. Ви також можете просто знайти « Vega » на екрані « Показати програми » .

Після першого запуску програми слід переглянути доступні параметри. У верхньому лівому куті клацніть меню « Вікно », потім перегляньте « Параметри ».

Якщо ви хочете анонімно сканувати Vega та проксі-сервер для всіх з’єднань, виберіть параметр « Увімкнути проксі-сервер SOCKS » у розділі « Загальні» та введіть адресу та порт проксі-сервера. Якщо ви використовуєте Tor, введіть адресу та порт Tor за умовчанням (127.0.0.1:9050). Це допоможе приховати джерело сканування. Якщо ви використовуєте безкоштовний або платний проксі-сервіс, виберіть потрібну адресу та порт.

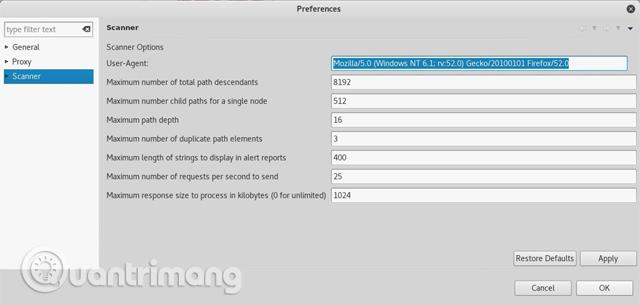

Якщо ви вирішите сканувати Vega через Tor, ви також можете змінити агент користувача Vega на агент користувача браузера Tor. Це допоможе користувачам отримати доступ до деяких (але не всіх) сайтів, які блокують HTTP-запити Tor.

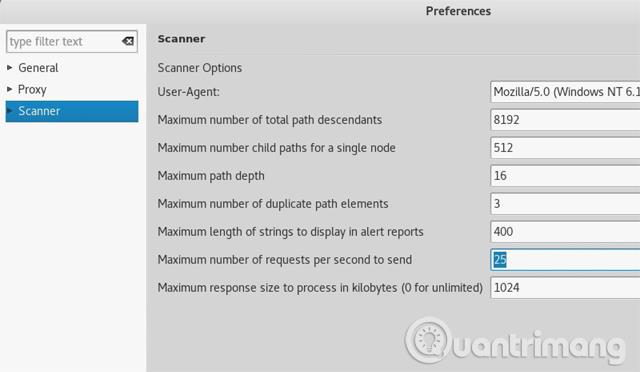

Щоб змінити агент користувача Vega, клацніть категорію « Сканер » і введіть агент користувача браузера Tor поруч із пунктом «Агент користувача», потім натисніть « Застосувати » та « ОК », щоб зберегти зміни. Нижче наведено поточний агент користувача браузера Tor станом на лютий 2018 року.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

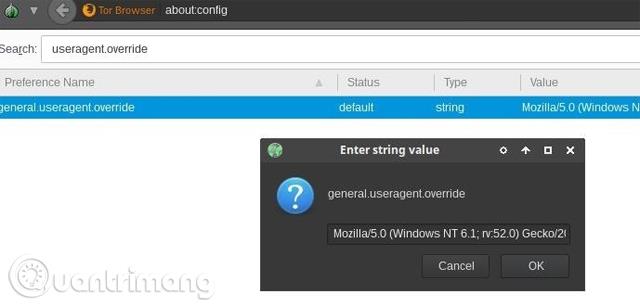

Агент користувача Tor Browser змінюватиметься з кожним великим оновленням Tor Browser. Щоб знайти найновіший агент користувача, відкрийте останній браузер Tor і введіть about:config у рядку URL. Якщо ви бачите попередження, виберіть « Я приймаю ризик », а потім введіть useragent.override у рядку пошуку.

Подвійне клацання на записі відображається, дозволяючи користувачеві скопіювати рядок агента користувача. Крім того, ви також можете клацнути правою кнопкою миші та вибрати « Копіювати ».

Ще одна річ у меню сканера, яку користувачі можуть змінити, це опція Максимальна кількість запитів на надсилання за секунду . За замовчуванням програмне забезпечення налаштовано на 25 запитів на секунду.

Залежно від сценарію цей запит на секунду може бути занадто великим або занадто малим. Припустимо, що у вас є дозвіл на сканування веб-сайту за допомогою Vega, десять запитів на секунду — це, ймовірно, хороша цифра для початку. Для сайтів, якими ви володієте, 100 запитів на секунду може бути більш доцільним. Необхідна сума повністю залежить від користувача.

Ви не помітите збільшення обчислювальної потужності, використовуючи більше запитів на секунду, тому безпечно встановити це число вище. Vega не є інструментом DDoS, пропускна здатність Інтернету та веб-сайту автоматично зменшить кількість запитів.

Параметри Listener у « Proxy » – це параметри, не пов’язані зі сканерами. Параметр « Debug » у розділі «Сканер» призначений для розробників Vega.

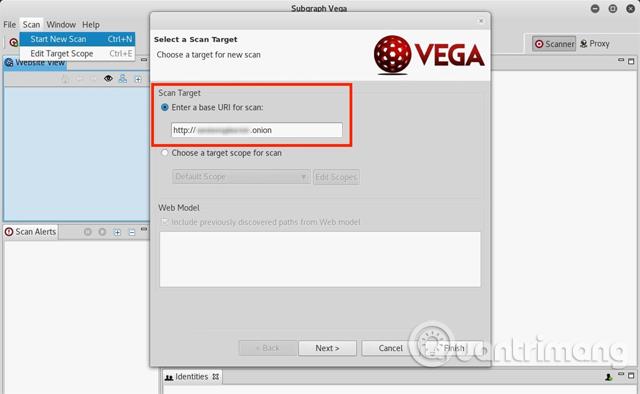

Тепер, коли Vega встановлено та налаштовано, ви можете розпочати сканування сайту. Щоб розпочати сканування, відкрийте меню « Сканувати » у верхньому лівому куті та натисніть « Почати нове сканування ». З’явиться вікно «Вибір об’єкта сканування» , введіть URL-адресу, яку потрібно сканувати, у поле під об’єктом сканування, а потім натисніть « Далі ».

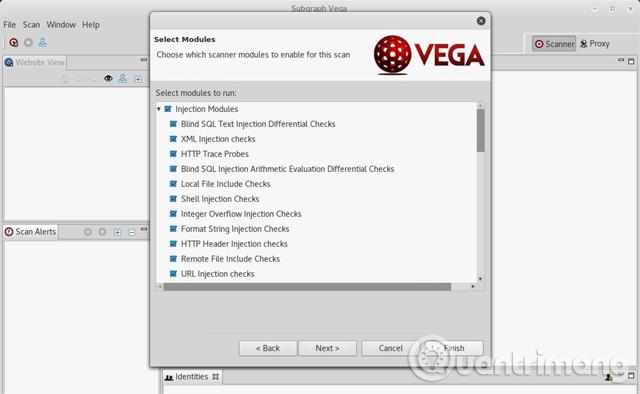

Vega має десятки модулів, призначених для пошуку різноманітних поширених уразливостей веб-сервера, таких як уразливості SQL, XSS і ін’єкції XML. Якщо ви хочете ввімкнути всі модулі сканування, просто виберіть їх усі та натисніть « Готово », щоб почати сканування веб-сайту. Якщо ні, зніміть вибір модулів, які вас не цікавлять, під час першого запуску.

Примітка. Якщо немає потреби налаштовувати параметри автентифікації або параметри , просто виберіть « Готово » після вибору модулів.

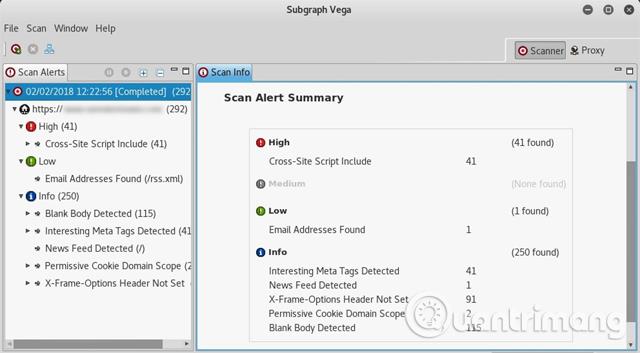

Це сканування може тривати від 2 до 8 годин залежно від розміру сайту та попередньо встановлених запитів на секунду. Користувачі знають, що сканування почалося, коли веб-сайт з’являється на вкладці Scan Alerts . Після завершення сканування ви отримаєте докладний звіт про виявлені вразливості безпеки.

Після завершення сканування Vega представить чіткий і стислий підсумок сповіщень. Якщо Vega повідомляє про «високу» вразливість, користувачам не потрібно панікувати. Модулі Vega дуже чутливі та іноді генерують хибні спрацьовування щодо вразливостей, які насправді можуть не існувати. Іноді це непогано. Тому вам слід переглянути звіт і перевірити кожне попередження вручну.

Vega чудово пояснює, що означає кожне попередження, як воно впливає на сайт і як усунути вразливості. Він також містить корисні посилання, які можуть допомогти користувачам краще зрозуміти, як боротися з уразливими місцями. Натиснувши на одне зі сповіщень, ви побачите масу корисної інформації.

Vega — чудовий інструмент, який допомагає дослідникам безпеки краще зрозуміти оцінки безпеки Pentest. Широкий вибір модулів дозволяє навіть новим користувачам глибоко дослідити потенційні ризики безпеці та оцінити їх серйозність для веб-сайтів. Усім, хто зацікавлений у покращенні безпеки веб-сайтів і вдосконаленні своїх навичок веб-злому, сподобається Vega та її простота використання.

Побачити більше:

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Помилка 524: Виник тайм-аут – це специфічний для Cloudflare код статусу HTTP, який вказує на те, що з’єднання із сервером закрито через тайм-аут.

Код помилки 0x80070570 є поширеним повідомленням про помилку на комп’ютерах, ноутбуках і планшетах під керуванням операційної системи Windows 10. Однак він також з’являється на комп’ютерах під керуванням Windows 8.1, Windows 8, Windows 7 або раніших версій.

Помилка «синій екран смерті» BSOD PAGE_FAULT_IN_NONPAGED_AREA або STOP 0x00000050 — це помилка, яка часто виникає після встановлення драйвера апаратного пристрою або після встановлення чи оновлення нового програмного забезпечення. У деяких випадках причиною помилки є пошкоджений розділ NTFS.

Внутрішня помилка відеопланувальника також є смертельною помилкою синього екрана, ця помилка часто виникає в Windows 10 і Windows 8.1. Ця стаття покаже вам кілька способів виправлення цієї помилки.

Щоб пришвидшити завантаження Windows 10 і скоротити час завантаження, нижче наведено кроки, які потрібно виконати, щоб видалити Epic із автозавантаження Windows і запобігти запуску Epic Launcher з Windows 10.

Не слід зберігати файли на робочому столі. Існують кращі способи зберігання комп’ютерних файлів і підтримки порядку на робочому столі. Наступна стаття покаже вам ефективніші місця для збереження файлів у Windows 10.

Якою б не була причина, інколи вам доведеться налаштувати яскравість екрана відповідно до різних умов освітлення та цілей. Якщо вам потрібно спостерігати за деталями зображення або дивитися фільм, вам потрібно збільшити яскравість. І навпаки, ви також можете зменшити яскравість, щоб захистити батарею ноутбука.

Ваш комп’ютер випадково прокидається та з’являється вікно з написом «Перевірка оновлень»? Зазвичай це пов'язано з програмою MoUSOCoreWorker.exe - завданням Microsoft, яке допомагає координувати установку оновлень Windows.