Як виправити У вас немає дозволу на збереження в цьому місці в Windows

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Що таке кінцева точка?

Наша система інформаційних технологій дедалі більше розвивається, Інтернет має дедалі вищу швидкість передачі , а пристрої інформаційних технологій також стають все більш різноманітними, але кожен розвиток має дві сторони. Світ сучасних інформаційних технологій приносить багато переваг, але також є сприятливими умовами для зловмисників, щоб скористатися ними та вчиняти незаконні дії. У цьому випадку рішення безпеки кінцевої точки, тобто інтеграція заходів захисту безпеки в пристрої інформаційних технологій у кожній розподіленій точці, може бути ефективним превентивним рішенням. Найпоширеніші кінцеві пристрої включають ПК (сервери, настільні комп’ютери, ноутбуки), мобільні пристрої, пристрої зберігання даних, включаючи USB, пристрої Bluetooth , пристрої для зчитування коду, продаж….

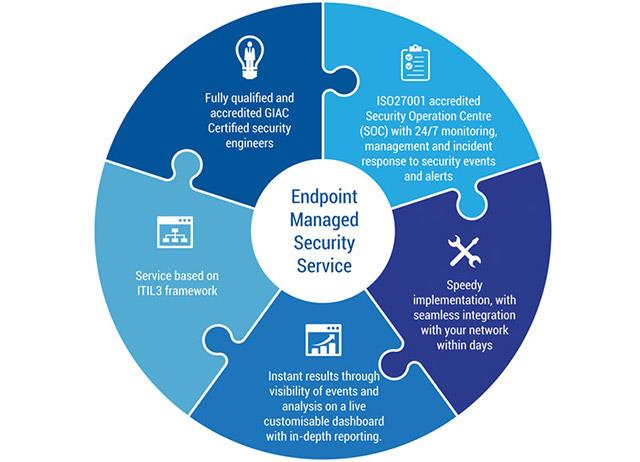

Що таке безпека кінцевої точки?

Безпека кінцевої точки або захист кінцевої точки, приблизно перекладається як безпека кінцевої точки або безпека кінцевої точки, — це термін, який відноситься до технології, яка захищає комп’ютерні мережі, віддалено підключені до пристроїв користувача. Використання ноутбуків , планшетів, мобільних телефонів та інших бездротових пристроїв, підключених до корпоративних мереж, створює вразливі місця та загрози безпеці. Безпека кінцевих пристроїв намагається забезпечити певну безпеку таких пристроїв відповідно до вимог і стандартів. Він включає стан моніторингу, програмне забезпечення та операції. Програмне забезпечення для захисту кінцевих точок буде встановлено на всіх мережевих серверах і на всіх кінцевих пристроях.

Відповідно до збільшення мобільних пристроїв, таких як ноутбуки, смартфони, планшети... різко зростає кількість втрачених або вкрадених пристроїв. Ці інциденти потенційно можуть спричинити втрату конфіденційних даних організаціями та окремими особами, особливо для компаній, які дозволяють своїм працівникам використовувати вищевказані мобільні пристрої в бізнес-мережі.

Щоб вирішити цю проблему, компанії повинні забезпечити корпоративні заходи безпеки безпосередньо на мобільних пристроях своїх співробітників таким чином, щоб навіть якщо пристрій потрапив у чужі руки, дані все одно були захищені. Цей процес захисту кінцевих точок для бізнесу називається безпекою кінцевих точок.

Система керування безпекою кінцевих точок — це програмний підхід, який допомагає ідентифікувати та керувати комп’ютерами користувачів для доступу до мережі компанії. Це передбачає використання Wiki.SpaceDesktop для обмеження доступу користувачів до певних веб-сайтів для підтримки та дотримання політики та стандартів організації. Компоненти, задіяні в організації систем керування безпекою кінцевих точок, включають комп’ютер VPN , операційну систему та сучасне антивірусне програмне забезпечення. Комп'ютерні пристрої, які не відповідають політиці організації, мають мати лише обмежений доступ до віртуальної локальної мережі . Це також допомагає компаніям успішно запобігати будь-якому зловживанню даними співробітниками, яким вони надали дані. Наприклад: незадоволений працівник намагається створити проблеми для бізнесу, або хтось, хто може бути другом працівника, намагається незаконно використати бізнес-дані, доступні на пристрої.

Безпеку кінцевої точки часто плутають з низкою інших інструментів безпеки мережі, таких як антивірус, брандмауер і навіть безпека мережі .

Чому це називається безпекою кінцевої точки?

Як бачите, будь-який пристрій, який може підключатися до мережі, може становити значні ризики для безпеки. А оскільки ці пристрої розташовані за межами системи брандмауера компанії, їх називають кінцевими точками. Це кінцева точка цієї мережевої системи.

Як зазначено в першому розділі, кінцевими точками можуть бути будь-які мобільні пристрої, від сучасних ноутбуків до планшетів, за умови, що вони можуть бути підключені до мережі, і ваша стратегія, яка використовується для захисту цих кінцевих пристроїв, називається безпекою кінцевих точок.

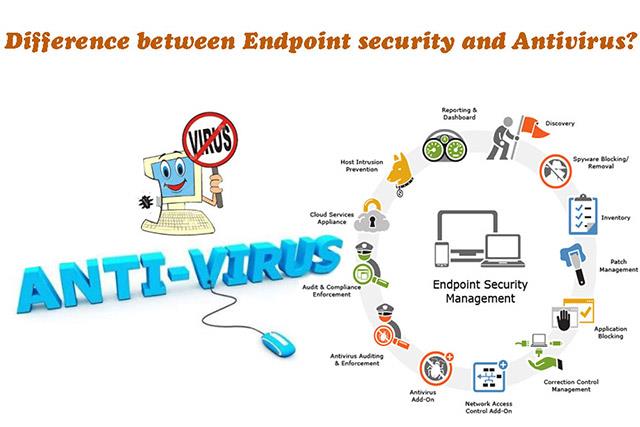

Безпека кінцевої точки – це не те саме, що антивірус

Незважаючи на те, що мета рішень безпеки кінцевих точок однакова, тобто забезпечення безпеки пристрою, існують значні відмінності між безпекою кінцевих точок і антивірусним програмним забезпеченням . Антивірус більше зосереджений на захисті ПК (одного чи кількох залежно від типу антивірусного програмного забезпечення), тоді як безпека кінцевих точок «піклується» про всі задіяні кінцеві точки.

Антивірус є одним із компонентів безпеки кінцевих точок. Тим часом безпека кінцевих точок — це ширша концепція, яка включає не лише антивірус, але й багато інструментів безпеки (таких як брандмауери, системи HIPS, інструменти білого списку, інструменти виправлення та журналювання...) для захисту ваших різних кінцевих точок (і самого бізнесу) проти різноманітних типів загроз безпеки. Це також речі, які часто недоступні в антивірусному програмному забезпеченні.

Точніше, безпека кінцевих точок використовує модель сервер/клієнт для захисту різних кінцевих точок бізнесу. Сервер матиме головний запис програми безпеки, а клієнти (кінцеві пристрої) матимуть встановлені «агенти». Ці агенти обмінюватимуться даними та повідомлятимуть серверу інформацію про активність і статус відповідних пристроїв, наприклад працездатність пристрою, автентифікацію/авторизацію користувача... і, таким чином, допоможуть убезпечити пристрої.

Між тим, антивірусне програмне забезпечення, як правило, є лише однією програмою, яка відповідає за сканування, виявлення та видалення вірусів, зловмисного програмного забезпечення, рекламного програмного забезпечення, шпигунського програмного забезпечення... Простіше кажучи, антивірусне програмне забезпечення — це інструмент, придатний для захисту вашої домашньої мережі та безпеки кінцевих точок, придатний для захисту підприємств, які значно більший і складніший для обробки. Можна також сказати, що антивірусне програмне забезпечення є простими формами безпеки кінцевих точок.

Різниця між безпекою кінцевої точки та безпекою мережі

Зважаючи на це, безпека кінцевих точок спрямована на захист кінцевих точок підприємства (мобільних пристроїв, таких як ноутбуки, смартфони тощо), і, звичайно, підприємство також буде проти небезпек, створених цими терміналами. Тоді як кібербезпека зосереджена на впровадженні заходів безпеки для захисту всієї вашої мережі (всієї ІТ-інфраструктури) від різних загроз безпеці.

Основна відмінність між безпекою кінцевої точки та безпекою мережі полягає в тому, що безпека кінцевої точки зосереджена на захисті кінцевої точки, тоді як у безпеці мережі фокус зосереджений на захисті мережі. Обидва типи безпеки дуже важливі. Найкраще почати з побудови системи безпеки кінцевої точки, а потім – системи безпеки мережі. Простіше кажучи, ваша мережа буде безпечною, лише якщо ваші кінцеві точки заздалегідь надійно захищені. Пам’ятайте про це, перш ніж почати шукати продукти безпеки мережі та кінцевих точок.

Різниця між безпекою кінцевої точки та брандмауером

Брандмауер відповідатиме за фільтрацію вхідного та вихідного трафіку вашої мережі на основі «набору правил безпеки», наприклад, обмеження трафіку, що надходить у мережу із сайту служби.конкретні потенційні небезпеки. У той час як безпека кінцевих точок пов’язана не лише з мережевою фільтрацією, але й виконує багато інших завдань, таких як виправлення, журналювання та моніторинг... для захисту пристроїв кінцевих точок.

І антивірус, і брандмауер є важливими елементами безпеки кінцевої точки. Їх мета залишається незмінною, хоча застосовна модель (модель клієнт/сервер) і кількість комп’ютерів, які вони захищають, відрізняються, а в моделі безпеки кінцевої точки робота з іншими інструментами безпеки стане набагато ефективнішою.

Безпека кінцевої точки також має багато різних форм

Залежно від споживачів і бізнес-критеріїв, ми також маємо багато різних форм захисту кінцевих точок. Загалом рішення безпеки кінцевих точок можна розділити на дві різні категорії. Один для споживачів і один для бізнесу. Найбільша різниця між цими двома типами полягає в тому, що для споживачів не буде централізованого управління та адміністрування, тоді як для підприємств централізоване управління є важливим. Центр адміністрування (або сервер) оптимізує конфігурації або встановить програмне забезпечення безпеки кінцевих точок на окремих кінцевих точках, а потім зареєструє продуктивність та інші сповіщення, надіслані на сервер центрального адміністрування для оцінки та аналізу.

Що зазвичай містять ці наскрізні рішення безпеки?

Хоча безумовно немає обмежень для програм безпеки кінцевих точок, і список програм буде розширюватися в майбутньому, є деякі основні програми для будь-якої програми. будь-яке рішення безпеки кінцевої точки.

Деякі з цих програм включають брандмауери, антивірусні інструменти, інструменти безпеки в Інтернеті, інструменти керування мобільними пристроями, шифрування, інструменти виявлення вторгнень, рішення мобільної безпеки…

Сучасна та традиційна безпека кінцевих точок

Сформулювати фактичні відмінності між сучасною та традиційною безпекою кінцевих точок досить складно, оскільки вона постійно змінюється. Хоча компанії часто дуже неохоче і бояться змінюватися, навіть якщо ці зміни їм вигідні. Але безпека кінцевих точок — це сфера, де підприємства не матимуть іншого вибору, окрім як застосовувати найсучасніші заходи безпеки кінцевих точок. Оскільки безпека кінцевих точок — це більше, ніж просто засіб захисту від зловмисного програмного забезпечення, вона може відіграти значну роль у захисті мереж компаній від нових загроз безпеці.

Windows 10 і безпека кінцевої точки

Незважаючи на те, що Windows 10 вважається найбезпечнішою операційною системою Windows, вона все ще містить деякі недоліки безпеки. Експерти з безпеки довели, що інтегровані функції безпеки Windows, такі як Windows Defender, Firewall... також поступово стають неефективними в сучасній складній ситуації безпеки, яка постійно змінюється. Таким чином, компаніям, які використовують операційну систему Windows 10, все одно знадобиться захист кінцевих точок для захисту різних кінцевих пристроїв, підключених до мережі, і для захисту самої мережі.

Вбудованих систем безпеки Windows ніколи не буде достатньо. Тому що сучасні методи атак на безпеку занадто різноманітні та змінюються надто швидко. Це означає, що ми більше не живемо у світі, де вкладення електронної пошти чи веб-завантаження є єдиними джерелами зараження зловмисним програмним забезпеченням. Простіше кажучи, ваша операційна система Windows потребує додаткових рівнів захисту у вигляді антивірусу Windows або більше, якщо це можливо, залежно від ваших вимог.

Пам’ятаючи про це, давайте розглянемо способи захисту операційної системи Windows від різноманітних загроз безпеки:

Операційна система Windows є, мабуть, однією з найкращих операційних систем на сьогоднішній день, і це також є причиною того, чому вона стала дуже популярною та широко використовуваною в усьому світі, хоча все ще містить певну загрозу безпеці. Чесно кажучи, жодна операційна система не є абсолютно безпечною, проблема полягає лише в тому, щоб переконатися, що ви можете оволодіти необхідними знаннями про безпеку, а також використовувати продукти, відповідні продукти безпеки та відповідність найкращим практикам безпеки. Виконання цих дій гарантує, що ваша операційна система Windows завжди буде безпечною незалежно від ситуації.

Сподіваюся, ви зможете створити чудову систему безпеки для себе!

Побачити більше:

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Помилка 524: Виник тайм-аут – це специфічний для Cloudflare код статусу HTTP, який вказує на те, що з’єднання із сервером закрито через тайм-аут.

Код помилки 0x80070570 є поширеним повідомленням про помилку на комп’ютерах, ноутбуках і планшетах під керуванням операційної системи Windows 10. Однак він також з’являється на комп’ютерах під керуванням Windows 8.1, Windows 8, Windows 7 або раніших версій.

Помилка «синій екран смерті» BSOD PAGE_FAULT_IN_NONPAGED_AREA або STOP 0x00000050 — це помилка, яка часто виникає після встановлення драйвера апаратного пристрою або після встановлення чи оновлення нового програмного забезпечення. У деяких випадках причиною помилки є пошкоджений розділ NTFS.

Внутрішня помилка відеопланувальника також є смертельною помилкою синього екрана, ця помилка часто виникає в Windows 10 і Windows 8.1. Ця стаття покаже вам кілька способів виправлення цієї помилки.

Щоб пришвидшити завантаження Windows 10 і скоротити час завантаження, нижче наведено кроки, які потрібно виконати, щоб видалити Epic із автозавантаження Windows і запобігти запуску Epic Launcher з Windows 10.

Не слід зберігати файли на робочому столі. Існують кращі способи зберігання комп’ютерних файлів і підтримки порядку на робочому столі. Наступна стаття покаже вам ефективніші місця для збереження файлів у Windows 10.

Якою б не була причина, інколи вам доведеться налаштувати яскравість екрана відповідно до різних умов освітлення та цілей. Якщо вам потрібно спостерігати за деталями зображення або дивитися фільм, вам потрібно збільшити яскравість. І навпаки, ви також можете зменшити яскравість, щоб захистити батарею ноутбука.

Ваш комп’ютер випадково прокидається та з’являється вікно з написом «Перевірка оновлень»? Зазвичай це пов'язано з програмою MoUSOCoreWorker.exe - завданням Microsoft, яке допомагає координувати установку оновлень Windows.