Як виправити У вас немає дозволу на збереження в цьому місці в Windows

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Ця стаття входить до серії: Огляд уразливостей на мікросхемах Intel, AMD, ARM: Meltdown і Spectre . Ми запрошуємо вас прочитати всі статті серії, щоб отримати інформацію та вжити заходів для захисту свого пристрою від цих двох серйозних вразливостей безпеки.

Розробники випустили ряд оновлень програмного забезпечення для захисту від Meltdown і Spectre . Однак це все одно вплине на все майбутнє індустрії процесорних чіпів.

У Кремнієвій долині найпопулярнішими є два ключові слова: «Розплавлення» та «Привид». Це два нові методи, які хакери використовують для атаки на процесори Intel , AMD і ARM . Google була першою компанією, яка виявила це, і тільки сьогодні вони офіційно оприлюднили всі подробиці для громадськості.

Meltdown і Spectre використовують переваги фундаментальної вразливості безпеки у вищезазначених чіпах, які теоретично можуть бути використані для «зчитування конфіденційної інформації в пам’яті системи, такої як паролі, ключі для відкриття зашифрованого вмісту або будь-якої конфіденційної інформації», офіційно оголосив Google у його FAQ (часті запитання).

Перше, що вам слід знати, це те, що майже кожен комп’ютер, ноутбук, планшет і смартфон уражені цією вразливістю безпеки, незалежно від країни, компанії чи операційної системи. Але цю вразливість непросто використати: для її ефективності потрібно багато конкретних факторів, зокрема наявність шкідливого програмного забезпечення, яке вже запущено на комп’ютері. Але вразливість безпеки не може бути запевнена на основі теорії.

Наслідки стосуватимуться не лише окремого пристрою. Ця вразливість може стати причиною зламу зловмисниками цілих серверів, центрів обробки даних або платформ хмарних обчислень. У гіршому випадку, коли присутні певні елементи, Meltdown і Spectre можуть використовуватися самими користувачами для викрадення інформації в інших користувачів.

Наразі випущені патчі, але це також палиця з двома кінцями: вони зроблять старі машини помітно повільнішими, особливо старі ПК, ноутбуки тощо.

Чи загрожує користувачам зараз небезпека?

Ось кілька хороших новин: Intel і Google кажуть, що вони не бачили, щоб атаки Meltdown або Spectre вийшли з-під контролю. Великі компанії, такі як Intel, Amazon, Google, Apple і Microsoft, негайно видали виправлення.

Але, як згадувалося вище, усі вони призводять до певного уповільнення роботи пристрою. Деякі звіти стверджують, що після встановлення нового оновлення продуктивність пристрою знизилася на 30%. Intel додала, що залежно від передбачуваного використання машини, вона буде більш або менше сповільнюватися.

Раніше Meltdown атакував лише процесори Intel, але нещодавно AMD також визнала наявність подібної вразливості безпеки. Тепер, згідно з порадою Google, ви можете захистити свою систему за допомогою останніх оновлень програмного забезпечення. Операційні системи Linux і Windows 10 отримали перші оновлення.

Spectre, навпаки, у багато разів небезпечніше Meltdown. Google заявив, що їм вдалося усунути атаки Spectre на чіпи процесорів Intel, ARM і AMD, але, за їхніми словами, простого ефективного виправлення немає.

Однак дуже важко скористатися перевагами вразливості безпеки Spectre, тому наразі жодна велика компанія не надто турбується про потенціал великомасштабної атаки. Річ у тім, що уразливість Spectre використовує переваги способу роботи чіпа процесора, тому для повного усунення Spectre нам потрібне апаратне забезпечення абсолютно нового покоління.

Ось чому його назвали Spectre. «Оскільки це непросто виправити, це буде переслідувати нас деякий час», — чітко зазначено в розділі поширених запитань про Meltdown і Spectre.

Яка природа Meltdown і Spectre?

Вони не є «багами» в системі. Це СПОСОБИ атакувати сам спосіб роботи процесорів Intel, ARM або AMD. Цю помилку виявила лабораторія кібербезпеки Google Project Zero.

Вони ретельно вивчили вищевказані мікросхеми, знайшовши недолік у конструкції, фатальну помилку, якою Meltdown і Spectre можуть скористатися, скинувши звичайні методи безпеки цих процесорів.

Зокрема, це «спекулятивне виконання», техніка обробки, яка використовується в чіпах Intel з 1995 року, а також є поширеним методом обробки даних на процесорах ARM і AMD. Завдяки спекулятивній практиці мікросхема в основному вгадає, що ви збираєтеся зробити. Якщо вони вгадають правильно, вони на крок попереду вас, що змусить вас відчути, що машина працює плавніше. Якщо вони вгадують неправильно, дані викидаються та вгадуються знову з початку.

Project Zero виявив, що є два ключові способи змусити навіть найбезпечніші, ретельно розроблені програми злити інформацію, про яку сам процесор дізнався. За допомогою правильного типу зловмисного програмного забезпечення зловмисники можуть отримати цю викинуту інформацію, інформацію, яка має бути надзвичайно секретною.

У системі хмарних обчислень ці два методи атаки ще небезпечніші. На ньому величезна мережа користувачів зберігає дані. Якщо лише ОДНЕ посилання - один користувач використовує незахищену систему, ризик розкриття даних КОЖНОГО іншого користувача дуже високий.

Отже, що ми можемо зробити, щоб не стати цією ланкою?

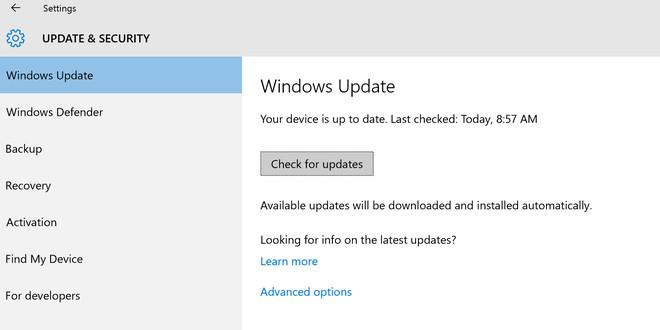

Перше і найкраще, що потрібно зробити прямо зараз, це переконатися, що всі ваші виправлення безпеки оновлені. Основні операційні системи вже випустили оновлення для цих двох уразливостей Meltdown і Spectre. Зокрема, оновлено Linux , Android, MacOS від Apple і Windows 10 від Microsoft. Негайно оновіть свій пристрій.

У той же час Microsoft також повідомила Business Insider, що поспішає з розробкою рішення для своєї хмарної платформи Azure. Google Cloud також заохочує користувачів швидко оновлювати свої операційні системи.

По суті, установіть усі свої пристрої до останнього оновлення. Зачекайте ще трохи, великі компанії випустять нові оновлення для цих двох небезпечних уразливостей.

Крім того, пам’ятайте, що для роботи Meltdown і Spectre потрібен шкідливий код, тому не завантажуйте нічого — програмне забезпечення, дивні файли — з будь-якого ненадійного джерела.

Чому мій пристрій працює повільно після оновлення?

Meltdown і Spectre використовують переваги того, як «ядра» — центральні елементи, ядра операційної системи — взаємодіють із процесором. Теоретично ці дві речі працюють незалежно одна від одної, щоб запобігти таким атакам, як Meltdown і Spectre. Однак Google довів, що таких поточних рішень безпеки недостатньо.

Тому розробники операційної системи повинні ізолювати ядро та процесор. По суті, вони змушують їх піти в обхід, що вимагає трохи більше процесорної потужності від машини, і, природно, машина трохи сповільниться.

Microsoft заявляє, що процесори Intel, старші дворічної моделі Skylake, будуть помітно повільнішими. Однак не надто хвилюйтеся про швидкість обробки вашого пристрою, оскільки це може бути лише тимчасовим. Після того, як Google оголосила про ці дві вразливості безпеки, розробники програмного забезпечення та операційних систем працюватимуть над пошуком ефективніших рішень.

Наслідки цього інциденту?

Intel стверджує, що Meltdown і Spectre не вплинуть на курс їхніх акцій, оскільки їх досить складно реалізувати, а крім того, жодних атак (про які відомо спільноті) не було задокументовано.

Однак Google нагадує всім, що Spectre ще довго нас «переслідує». Техніка «спекулятивної практики» вже два десятиліття є наріжним каменем процесорів. Щоб замінити таку платформу, уся індустрія досліджень і розробок процесорів повинна вкладати ресурси у створення нової, більш безпечної платформи в майбутньому. Spectre змусить майбутнє покоління процесорів мати зовсім інше обличчя від того, що ми бачимо сьогодні, останні два 20 років.

Щоб дійти до цього, нам ще доведеться довго чекати. Користувачі комп’ютерів більше не «замінюють» свої системи регулярно, а це означає, що старі комп’ютери зіткнуться з високим ризиком витоку інформації. Користувачі мобільних пристроїв також стикаються з таким самим ризиком, оскільки кількість неоновлених мобільних пристроїв незліченна. Spectre буде простіше вибирати цілі, оскільки системи, які не оновлювалися, ізольовані.

Це не кінець світу, але це буде кінець ери процесорів Intel, ARM і AMD, а також кінець дизайну та виробництва процесорів.

За словами генк

Побачити більше:

Коли Windows відображає помилку «У вас немає дозволу на збереження в цьому місці», це не дозволить вам зберегти файли в потрібні папки.

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Помилка 524: Виник тайм-аут – це специфічний для Cloudflare код статусу HTTP, який вказує на те, що з’єднання із сервером закрито через тайм-аут.

Код помилки 0x80070570 є поширеним повідомленням про помилку на комп’ютерах, ноутбуках і планшетах під керуванням операційної системи Windows 10. Однак він також з’являється на комп’ютерах під керуванням Windows 8.1, Windows 8, Windows 7 або раніших версій.

Помилка «синій екран смерті» BSOD PAGE_FAULT_IN_NONPAGED_AREA або STOP 0x00000050 — це помилка, яка часто виникає після встановлення драйвера апаратного пристрою або після встановлення чи оновлення нового програмного забезпечення. У деяких випадках причиною помилки є пошкоджений розділ NTFS.

Внутрішня помилка відеопланувальника також є смертельною помилкою синього екрана, ця помилка часто виникає в Windows 10 і Windows 8.1. Ця стаття покаже вам кілька способів виправлення цієї помилки.

Щоб пришвидшити завантаження Windows 10 і скоротити час завантаження, нижче наведено кроки, які потрібно виконати, щоб видалити Epic із автозавантаження Windows і запобігти запуску Epic Launcher з Windows 10.

Не слід зберігати файли на робочому столі. Існують кращі способи зберігання комп’ютерних файлів і підтримки порядку на робочому столі. Наступна стаття покаже вам ефективніші місця для збереження файлів у Windows 10.

Якою б не була причина, інколи вам доведеться налаштувати яскравість екрана відповідно до різних умов освітлення та цілей. Якщо вам потрібно спостерігати за деталями зображення або дивитися фільм, вам потрібно збільшити яскравість. І навпаки, ви також можете зменшити яскравість, щоб захистити батарею ноутбука.

Ваш комп’ютер випадково прокидається та з’являється вікно з написом «Перевірка оновлень»? Зазвичай це пов'язано з програмою MoUSOCoreWorker.exe - завданням Microsoft, яке допомагає координувати установку оновлень Windows.