Enligt säkerhetsexperter har ett antal bästa metoder för säkerhet dykt upp i och med framväxten av multimolnmiljöer , och det finns några viktiga steg som alla organisationer bör ta när de utvecklar sina strategier.

Ett dataintrång eller inkräktarelarm kommer att få säkerhetsteam att vara mer proaktiva när det gäller att begränsa skadan och identifiera orsaken.

Den uppgiften är alltid utmanande även när en riktig IT-person driver all verksamhet på sin egen infrastruktur. Denna uppgift blir allt mer komplex eftersom organisationer har flyttat mer av sina arbetsbelastningar till molnet och därefter till flera molnleverantörer.

2018 års Cloud Operations Report från RightScale, en molntjänstleverantör, fann att 77 % av teknikpersonalen (motsvarande 997 svarande) sa att molnsäkerhet är en utmaning, och 29 % av dessa sa att det var en mycket stor utmaning.

Säkerhetsexperter säger att de inte är förvånade, särskilt med tanke på att 81 % av de tillfrågade i RightScales undersökning använder en multimolnstrategi.

"Multicloud-miljöer kommer att göra sättet du implementerar och hanterar säkerhetskontroller mer komplext på", säger Ron Lefferts, verkställande direktör och teknikkonsultledare på managementkonsultföretaget. Protiviti-teori.

Han och andra säkerhetsledare säger att organisationer är aggressiva när det gäller att upprätthålla hög säkerhet när de flyttar fler arbetsbelastningar till molnet.

De bästa säkerhetsutmaningarna för flera moln

Multicloud säkerhetsutmaning

Men de bör också erkänna att multicloud-miljöer kommer med ytterligare utmaningar som måste åtgärdas. Detta är en del av en omfattande säkerhetsstrategi.

"I denna multimolnvärld är samordning en förutsättning", säger Christos K. Dimitriadis, direktör och tidigare styrelseordförande för ISACA, en yrkesförening som fokuserar på IT-styrning, mellan teknik och mänsklig intelligens. Om en incident inträffar måste du nu se till att alla enheter är samordnade för att identifiera överträdelser, analysera dem och utveckla förbättringsplaner för mer effektiv kontroll."

Nedan finns tre element som experter säger är komplexa säkerhetsstrategier för multicloud-miljöer.

- Ökar komplexiteten : Samordning av säkerhetspolicyer, processer och svar från flera molnleverantörer och ett mycket utökat nätverk av anslutningspunkter ökar komplexiteten.

"Du har datacentertillägg på många ställen runt om i världen", säger Juan Perez-Etchegoyen, en forskare och medordförande för ERP Security Working Group vid den ideella branschorganisationen Cloud Security Alliance (CSA). Och då måste du följa bestämmelserna i alla länder eller regioner där du placerar datacentret. Antalet regleringar är stort och växer. Dessa regler främjar de kontroller och mekanismer som företag behöver implementera. Allt detta lägger till komplexitet till hur vi skyddar data."

- Brist på synlighet : IT-organisationer känner ofta inte till alla molntjänster som används av anställda, som lätt kan ignorera affärs-IT-strategier och köpa mjukvarutjänster under radarn, som en tjänst eller andra molnbaserade tjänster.

"Så vi försöker skydda datan, tjänsterna och själva verksamheten utan att behöva ha en klar förståelse för var data finns," sa Dimitriadis.

- Nya hot : Enligt Jeff Spivey, grundare och VD för konsultföretaget Security Risk Management Inc, bör företagens säkerhetsledare också inse att den snabbt utvecklande miljön multicloud kan ge upphov till nya hot.

"Vi skapar något nytt där vi inte vet om alla sårbarheter ännu. Men vi kan upptäcka dessa sårbarheter när vi går framåt." , sa han.

Bygg en multimolnstrategi

Enligt säkerhetsexperter har ett antal bästa metoder för säkerhet dykt upp i och med framväxten av multimolnmiljöer, och det finns några viktiga steg som alla organisationer bör ta när de utvecklar sina strategier.

Det första du ska göra är att identifiera alla moln där data "finns" och se till att organisationen har ett starkt datastyrningsprogram - "en fullständig bild av datan och dess tjänster, såväl som IT-tillgångar relaterade till alla typer av information" ( enligt herr Dimitriadis).

Dimitriadis är också chef för informationssäkerhet, informationsefterlevnad och skydd av immateriella rättigheter på INTRALOT Group, speloperatören och lösningsleverantören, medgav att dessa säkerhetsförslag inte bara gällde multimolnmiljöer.

Han säger dock att det blir viktigare än någonsin att ha dessa grundläggande åtgärder på plats, eftersom data flyttas till molnet och sträcker sig över flera olika molnplattformar.

Statistik visar varför det är så viktigt att ha en stark säkerhetsbas. KPMG och Oracles Cloud Threats Report 2018, som undersökte 450 säkerhets- och IT-proffs, rapporterade att 90 % av företagen klassificerar hälften av sin data som molnbaserad. De är känsliga.

Rapporten fann också att 82 % av de tillfrågade är oroliga över att anställda inte följer molnsäkerhetspolicyer, och 38 % har problem med att upptäcka och reagera på molnsäkerhetsincidenter.

För att bekämpa sådana situationer bör företag klassificera information för att skapa flera säkerhetslager, säger Ramsés Gallego, ledare på ISACA och evangelist på CTO-kontoret på Symantec. Detta säger oss att inte all data kräver samma nivå av förtroende och verifiering för att komma åt eller låsa.

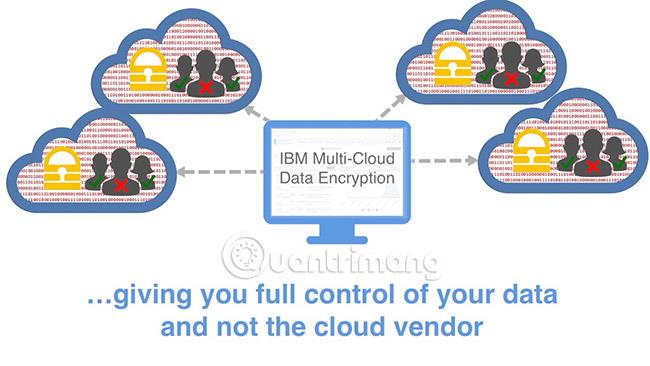

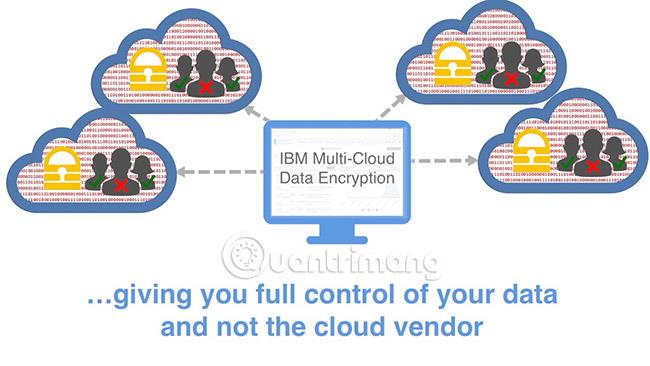

Säkerhetsexperter råder också företag att implementera andra sunt förnuftiga säkerhetsåtgärder över de grundläggande skikten som är nödvändiga för att skydda multimolnmiljöer. Förutom dataklassificeringspolicyer rekommenderar Gallego att du använder lösningar för kryptering, identitet och åtkomsthantering (IAM) som tvåfaktorsautentisering .

Företag måste standardisera policyer och strukturer för att säkerställa konsekvent tillämpning och automatisera så mycket som möjligt för att hjälpa till att begränsa avvikelser från dessa säkerhetsstandarder.

"Nivån av ansträngning ett företag lägger ner kommer att bero på risken och känsligheten hos uppgifterna. Så om du använder molnet för att lagra eller bearbeta icke-konfidentiell data, behöver du inte samma säkerhetsstrategi som för ett moln som innehåller viktig information”, sa Gadia.

Han noterade också att standardisering och automatisering är mycket effektiva. Dessa åtgärder minskar inte bara de totala kostnaderna, utan gör det också möjligt för säkerhetsledare att rikta fler resurser till mer värdefulla uppgifter.

Sådana grundelement bör enligt experter vara en del av en större, mer sammanhållen strategi. Observera att företag kommer att klara sig bra när de antar ett ramverk för att hantera säkerhetsrelaterade uppgifter. Vanliga ramar inkluderar National Institute of Standards and Technologys NIST; ISACAs kontrollmål för informationsteknologi (COBIT); ISO 27000-serien; och Cloud Security Alliance Cloud Control Matrix (CCM).

Sätt förväntningar på leverantörer

Enligt Dimitriadis vägleder det valda ramverket inte bara företag utan även leverantörer.

"Vad vi behöver göra är att kombinera dessa ramverk med molntjänstleverantörer. Du kommer då att kunna bygga kontroller kring de data och tjänster du försöker skydda”, utvecklade han.

Säkerhetsexperter säger att förhandlingar med molnleverantörer och efterföljande serviceavtal kommer att behandla dataisolering och hur den lagras. De kommer att samarbeta och samordna med andra molnleverantörer och sedan tillhandahålla tjänster till företag.

Det är viktigt att ha en tydlig förståelse för vilka tjänster du får från varje leverantör och om de har kapacitet att hantera och driva den tjänsten.

"Var specifik om vad du förväntar dig och hur du kommer dit," tillägger Spivey. "Det måste finnas en tydlig förståelse för vilka tjänster du får från varje leverantör och om de har kapacitet att hantera och driva det."

Men enligt Mr. Gallego, lämna inte säkerhetsproblem till leverantörer av molntjänster .

Molntjänsteleverantörer säljer ofta sina tjänster genom att betona vad de kan göra för företagskunder, och inkluderar ofta säkerhetstjänster. Men det räcker inte. Kom ihåg att dessa företag arbetar med molntjänster, inte specialiserade på säkerhetsområdet.

Därför hävdar han att företagssäkerhetsledare måste bygga sina säkerhetsplaner på en detaljerad nivå, som vem som har tillgång till vad, när och hur. Ge det sedan till varje molnleverantör för att hjälpa till att genomföra dessa planer.

Han tillade också: "Molntjänsteleverantörer måste vinna kundernas förtroende."

Använd nuvarande ny teknik

Policyer, styrning och till och med förnuftiga säkerhetsåtgärder som tvåfaktorsautentisering är nödvändiga, men inte tillräckligt för att hantera komplexiteten som uppstår när arbetsbelastningar distribueras på flera moln.

Företag måste anta framväxande teknologier utformade för att göra det möjligt för företagssäkerhetsteam att bättre hantera och genomföra sina säkerhetsstrategier för flera moln.

Herr Gallego och andra forskare pekar på lösningar som Cloud Access Security Brokers (CASB), ett mjukvaruverktyg eller en tjänst som sitter mellan en organisations lokala infrastruktur och molnleverantörens infrastruktur. moln för att konsolidera och genomdriva säkerhetsåtgärder som autentisering, autentiseringskartläggning, lagring av enhetsinformation, kryptering och upptäckt av skadlig programvara .

Verktyget listar också artificiell intelligens-teknik och analyserar sedan nätverkstrafik för att noggrant upptäcka avvikande fenomen som kräver mänsklig uppmärksamhet, och därigenom begränsa antalet incidenter som måste verifieras eller ersättas. och sedan omdirigera dessa resurser till incidenter som har potential att få allvarliga konsekvenser .

Och experter nämner den fortsatta användningen av automation som en nyckelteknologi för att optimera säkerheten i en multimolnmiljö. Som Mr Spivey också noterade: "Framgångsrika organisationer är de som automatiserar många delar och fokuserar på styrning och ledning."

Dessutom säger Spivey och andra forskare att även om den exakta tekniken som används för att säkra data genom många molntjänster, såsom CASB, kan vara unik för miljön, multicloud. Experter betonar att den övergripande säkerhetsprincipen följer målet om en långsiktig strategi för både människor och teknik för att bygga den bästa strategin.

"Vi pratar om olika tekniker och scenarier, mer fokuserade på data, men det är samma koncept som du måste implementera", säger Perez-Etchegoyen, även CTO på Onapsis. "Det tekniska tillvägagångssättet kommer att vara olika för varje multimolnmiljö, men den övergripande strategin kommer att vara densamma."

Se mer: