InsaneCrypt eller Everbe 1.0 ransomware är en ransomware-familj baserad på ett projekt med öppen källkod. Denna ransomware-familj distribueras via spam och hacking till Remote Desktop Services, men detta är för närvarande obekräftat.

Den goda nyheten är att du kan dekryptera varianter av denna ransomware-familj gratis med hjälp av dekrypteringsprogrammet skapat av Michael Gillespie och Maxime Meignan. För att använda avkodaren behöver offret bara ha en krypterad fil och en okrypterad version av samma fil. Detta kan ofta uppnås genom mallar från Windows.

Varianter med följande tillägg kan avkodas med detta verktyg.

.[email].insane

.[email].DEUSCRYPT

.[email].deuscrypt

.[email].Tornado

.[email].twist

.[email].everbe

.[email].embrace

.[email].pain

.[email].volcano

Tyvärr kommer denna dekryptering inte att dekryptera varianter av Everbe 2.0 ransomware-familjen eftersom den versionens kryptering inte har några svagheter att utnyttja.

Hur man dekrypterar InsaneCrypt och Everbe 1.0 ransomware

InsaneCrypt eller Everbe 1.0 ransomware-infektion kan identifieras genom att kontrollera om filer har krypterats och bytt namn till .insane, .DEUSCRYPT, .deuscrypt, .Tornado, .twist, .everbe, . pain, .volcano eller .embrace eller inte.

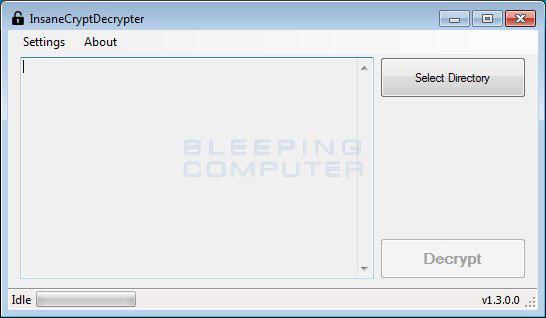

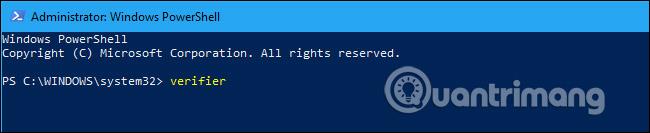

För att dekryptera filer krypterade av Everbe ransomware, ladda först ner verktyget InsaneCrypt Decryptor här.

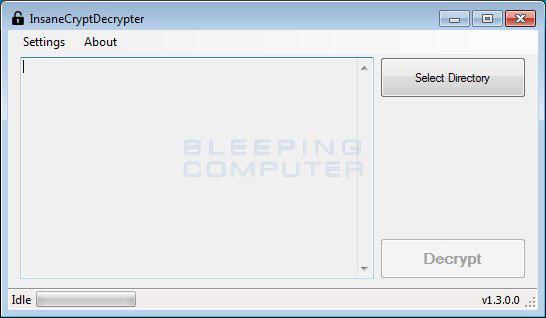

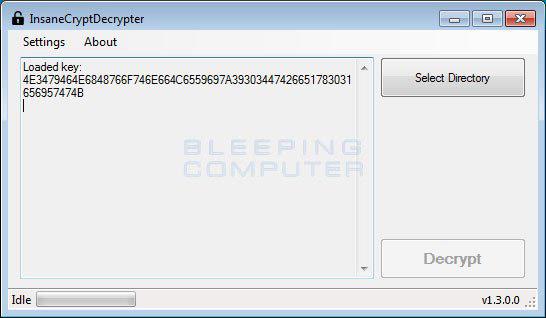

När du har laddat ner, dubbelklicka helt enkelt på den körbara filen för att börja avkoda och du kommer att hälsas med startskärmen.

För att dekryptera är det nödvändigt att importera en krypterad fil och dess ursprungliga okrypterade version. Klicka först på menyn Inställningar och välj Bruteforcer. Detta öppnar en skärm där användaren kan välja både den krypterade filen och dess okrypterade version som visas nedan.

När du har valt båda filerna klickar du på Start -knappen för att börja avkoda. Denna process kan ta ganska lång tid så ha tålamod.

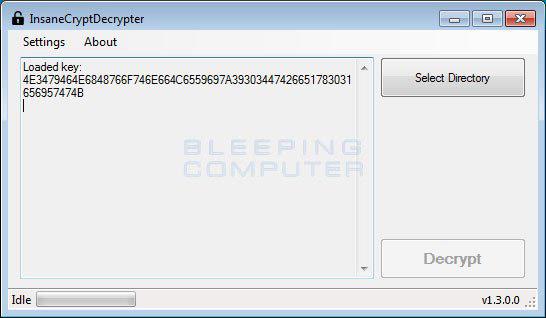

När det är klart kommer dekrypteringsverktyget att indikera att dekrypteringsnyckeln har hittats. Klicka nu på X- knappen för att stänga BruteForcer- fönstret och nyckeln kommer att laddas in i dekrypteringsverktyget som visas nedan.

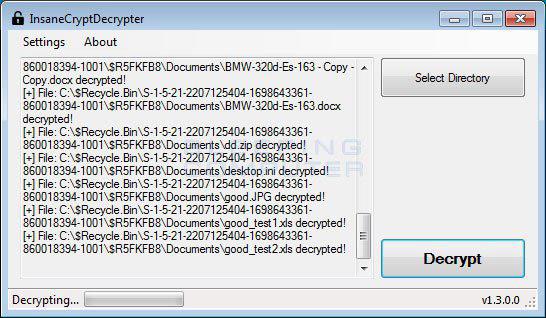

Nu är det nödvändigt att välja en mapp för dekryptering. Om du vill dekryptera hela enheten väljer du bara själva enhetsbeteckningen. Till exempel, i bilden nedan, har författaren valt enhet C:\.

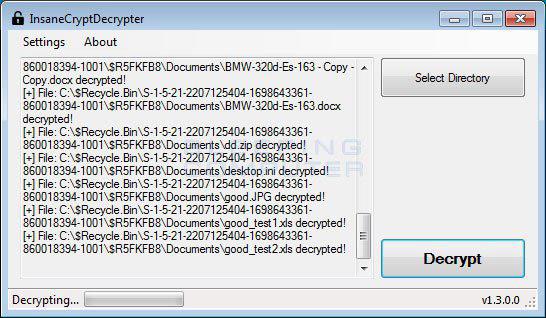

När du är klar, klicka på knappen Dekryptera för att börja dekryptera filer krypterade av Everbe ransomware. Efter att ha klickat på knappen Dekryptera kommer programmet att dekryptera alla krypterade filer och visa dekrypteringsstatusen i fönstret.

När det är klart kommer dekrypteringsverktyget att visa en sammanfattning av antalet dekrypterade filer. Om vissa filer hoppas över kan det bero på behörigheter för dessa filer.

Även om filerna nu är dekrypterade, kommer de ursprungliga krypterade filerna fortfarande att finnas på datorn. När du har bekräftat att dina filer har dekrypterats korrekt kan du använda CryptoSearch för att flytta alla filer krypterade med ransomware till en mapp så att de kan raderas eller arkiveras.

Du kan nu stänga dekrypteringsverktyget och använda din dator som vanligt. Om du behöver hjälp med att använda denna dekoder, vänligen lämna en kommentar i kommentarsfältet nedan!

Lycka till!

Se mer: