Stöld, utpressning och identitetsstöld är utbredd på nätet, med tusentals människor som faller offer för olika bedrägerier och attacker varje månad. En sådan attackmetod använder en typ av ransomware som kallas LockBit 3.0. Så var kommer denna ransomware ifrån, hur används den och vad kan du göra för att skydda dig själv?

Var kommer LockBit 3.0 ifrån?

LockBit 3.0

LockBit 3.0 (även känd som LockBit Black) är en familj av ransomware födda från LockBit ransomware-familjen. Detta är en grupp ransomware-program som först upptäcktes i september 2019, efter att den första vågen av attacker ägde rum. Till en början kallades LockBit för ".abcd-virus", men då var det inte känt att LockBits skapare och användare skulle fortsätta att skapa nya versioner av det ursprungliga ransomware-programmet.

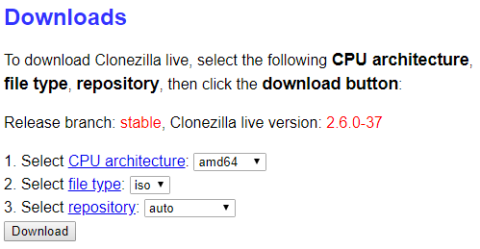

LockBits ransomwarefamilj sprider sig, men det är bara vissa offer som riktas – främst de som har råd att betala en stor lösensumma. De som använder LockBit ransomware köper ofta åtkomst till Remote Desktop Protocol (RDP) på den mörka webben så att de kan komma åt offrens enheter på distans och enklare.

LockBits operatörer har riktat in sig på flera organisationer runt om i världen sedan dess första användning, inklusive Storbritannien, USA, Ukraina och Frankrike. Denna familj av skadliga program använder en Ransomware-as-a-Service (RaaS)-modell, där användare kan betala operatörer för att få tillgång till en viss typ av ransomware. Det handlar oftast om någon form av registrering. Ibland kan användare till och med kontrollera statistiken för att se om användningen av LockBit ransomware lyckades eller inte.

Det var inte förrän 2021 som LockBit blev en populär ransomware, genom LockBit 2.0 (föregångaren till den nuvarande ransomware-stammen). Vid denna tidpunkt bestämde sig gängen som använder detta ransomware för att anta en dubbel utpressningsmodell. Detta innebär både kryptering och exfiltrering (eller överföring) av offrets filer till en annan enhet. Denna ytterligare angreppsmetod gör hela situationen mer läskig för den riktade individen eller organisationen.

Den senaste typen av LockBit ransomware som identifierats är LockBit 3.0. Så hur fungerar LockBit 3.0 och hur används det idag?

Vad är LockBit 3.0?

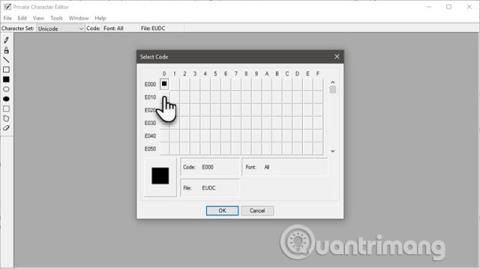

LockBit 3.0 kan kryptera och exfiltrera alla filer på den infekterade enheten

På senvåren 2022 upptäcktes en ny version av LockBit ransomware-gruppen: LockBit 3.0. Som ett ransomware-program kan LockBit 3.0 kryptera och exfiltrera alla filer på en infekterad enhet, vilket gör att angripare kan hålla offrets data som gisslan tills den begärda lösen är betald. Denna ransomware är för närvarande frodas och orsakar mycket oro.

Flödet för en typisk LockBit 3.0-attack är:

1. LockBit 3.0 infekterar offrets enhet, krypterar filer och bifogar det krypterade filtillägget " HLjkNskOq".

2. Sedan behövs en kommandoradsargumentnyckel som kallas "-pass" för att utföra kryptering.

3. LockBit 3.0 skapar många olika trådar för att utföra flera uppgifter samtidigt, så att datakryptering kan slutföras på kortare tid.

4. LockBit 3.0 tar bort vissa tjänster eller funktioner för att göra krypteringen och filtreringsprocessen mycket enklare.

5. Ett API används för att innehålla tjänstekontrollhanterarens databasåtkomst.

6. Offrets datorbakgrund ändras så att de vet att de blir attackerade.

Om offren inte betalar lösensumman inom den tillåtna tidsperioden kommer LockBit 3.0-angripare sedan sälja data de stal på den mörka webben till andra cyberbrottslingar. Detta kan vara katastrofalt för både offret och organisationen.

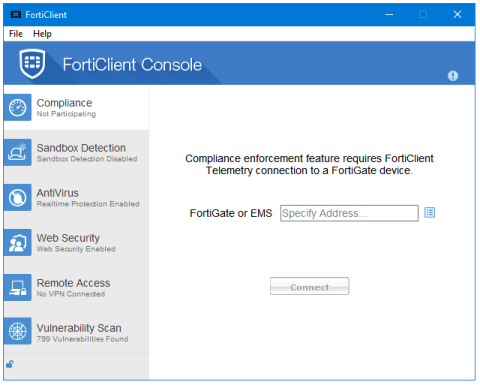

I skrivande stund utnyttjar LockBit 3.0 framför allt Windows Defender för att distribuera Cobalt Strike . Denna programvara kan också orsaka en kedja av infektioner med skadlig programvara på flera enheter.

Under denna process utnyttjas kommandoradsverktyget MpCmdRun.exe så att angriparen kan dekryptera och starta varningar. Detta görs genom att lura systemet att prioritera och ladda en skadlig DLL (Dynamic-Link Library).

Den körbara filen MpCmdRun.exe används av Windows Defender för att söka efter skadlig programvara, vilket skyddar enheten från skadliga filer och program. Cobalt Strike kan kringgå säkerhetsåtgärder i Windows Defender, så det har blivit mycket användbart för angripare med ransomware.

Denna teknik är också känd som sidladdning och tillåter dåliga aktörer att stjäla data från infekterade enheter.

Hur förhindrar jag LockBit 3.0 ransomware?

LockBit 3.0 är ett växande problem, särskilt bland stora organisationer med mycket data som kan krypteras och exfiltreras. Det är viktigt att se till att du undviker denna typ av farlig attack.

För att göra detta bör du först se till att du använder superstarka lösenord och tvåfaktorsautentisering på alla dina konton. Detta extra lager av säkerhet kan göra det svårare för cyberbrottslingar att attackera dig med ransomware. Överväg till exempel Remote Desktop Protocol ransomware-attacker. I ett sådant fall kommer angriparen att skanna Internet efter sårbara RDP-anslutningar. Så om din anslutning är lösenordsskyddad och använder 2FA, är det mycket mindre sannolikt att du blir målinriktad.

Dessutom bör du alltid hålla operativsystemet och antivirusprogrammet på din enhet uppdaterade. Programuppdateringar kan vara tidskrävande och irriterande, men det finns en anledning till att de finns. Sådana uppdateringar kommer ofta med buggfixar och ytterligare säkerhetsfunktioner för att skydda din enhet och data, så missa inte möjligheten att uppdatera din enhet.

En annan viktig åtgärd att vidta för att undvika ransomware-attacker är att säkerhetskopiera filer. Ibland kommer ransomware-angripare att undanhålla viktig information som du behöver av olika anledningar, så att ha en säkerhetskopia kommer att mildra skadan till viss del. Offlinekopior, som de som lagras på USB-minnen, kan vara ovärderliga när data stjäls eller raderas från din enhet.

Åtgärder efter att ha blivit infekterad med ransomware

Även om ovanstående förslag kan skydda dig från LockBit ransomware, är det fortfarande möjligt att infektera. Så om du upptäcker att din dator har blivit infekterad med LockBit 3.0-viruset är det viktigt att inte agera förhastat. Det finns steg du kan vidta för att ta bort ransomware från din enhet som du bör följa noggrant.

Du bör också meddela myndigheterna om du är utsatt för en ransomware-attack. Detta hjälper intressenter att bättre förstå och ta itu med vissa typer av ransomware.

Ingen vet hur många fler gånger LockBit 3.0 ransomware kommer att användas för att hota och utnyttja offer. Det är därför det är viktigt att skydda dina enheter och konton på alla möjliga sätt så att din känsliga data förblir säker.