Trusted Platform Module (TPM)-teknik är designad för att tillhandahålla hårdvarubaserade säkerhetsrelaterade funktioner. TPM-chippet är en säker kryptografisk processor designad för att utföra kryptografiska operationer. Chipet innehåller flera fysiska säkerhetsmekanismer, vilket gör det manipuleringssäkert, och skadlig programvara kan inte störa TPM:s säkerhetsfunktioner.

Den här guiden visar dig hur du kontrollerar om din Windows-dator har ett säkerhetshårdvaruchip för Trusted Platform Module (TPM), samt visar TPM-detaljer och version i så fall.

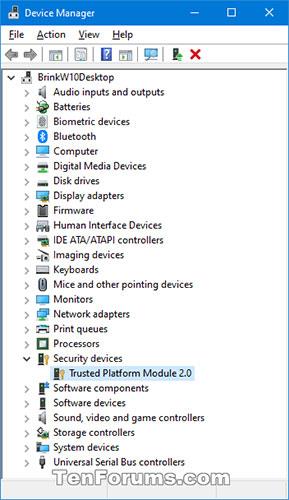

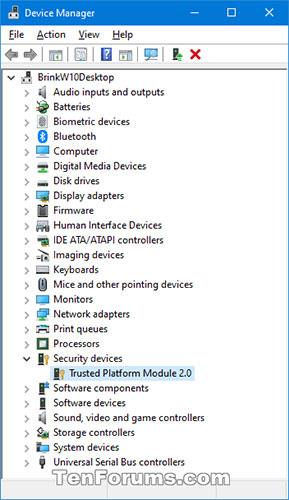

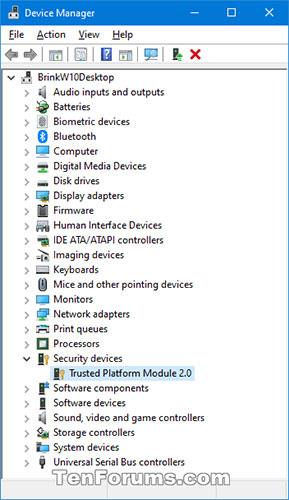

Se om din dator har TPM- och TPM-detaljer i Enhetshanteraren

1. Öppna Enhetshanteraren .

2. Se efter om du har säkerhetsenheter listade. Om så är fallet, utöka den för att se om du har en Trusted Platform Module- enhet listad med ett versionsnummer (till exempel 2.0).

Titta för att se om du har säkerhetsenheter listade

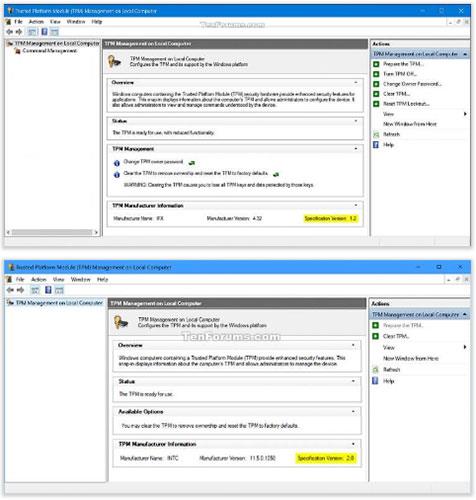

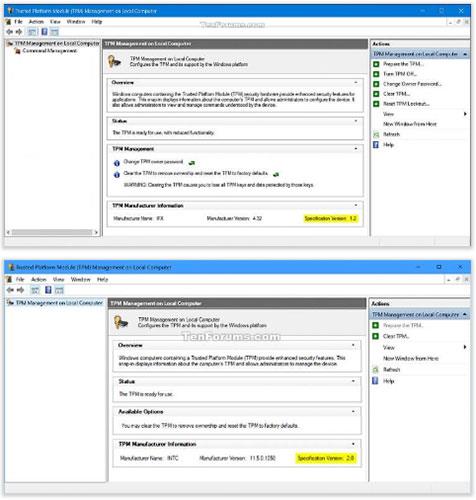

Se om din dator har TPM- och TPM-detaljer i TPM Management-konsolen

Win1. Tryck på + -tangenterna Rför att öppna Kör , ange tpm.msc i Kör och tryck på OK för att öppna TPM-hantering.

2. Se efter om TPM Management-konsolen visar att datorn har TPM.

Ingen TPM

Det finns TPM

Se om din dator har en TPM- och TPM-information i BIOS- eller UEFI-firmwareinställningarna

1. Starta datorn i BIOS eller UEFI-firmwareinstallation .

2. Se efter om du har en Trusted Platform Module (TPM) eller PTT -inställning att aktivera eller inaktivera.

Titta för att se om du har en Trusted Platform Module (TPM) eller PTT-inställning för att aktivera eller inaktivera

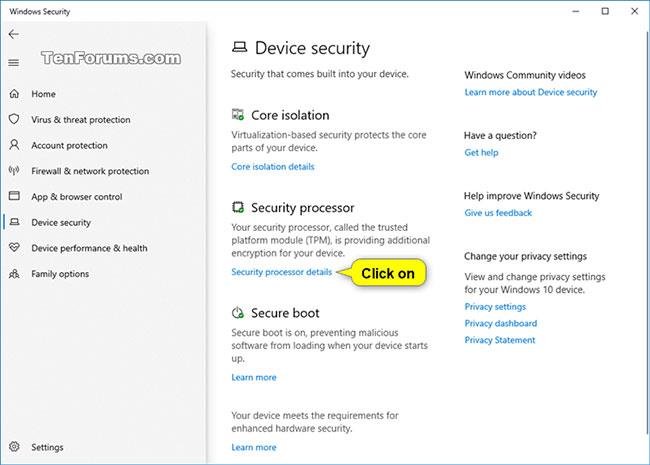

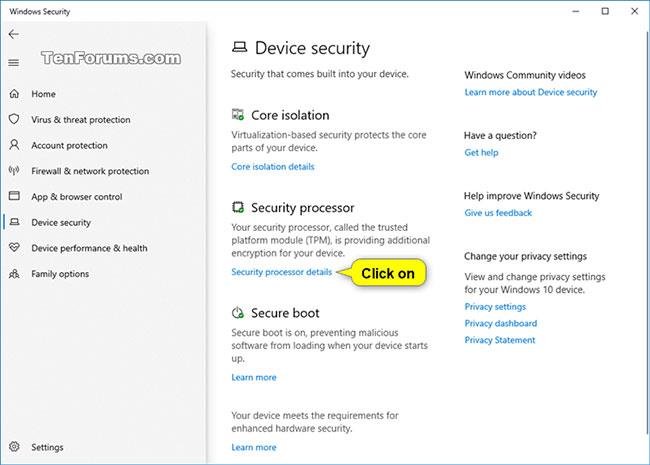

Se om din dator har en TPM- och TPM-information i Windows Security

1. Öppna Windows Security och klicka på ikonen Device Security.

Klicka på ikonen Enhetssäkerhet

2. Klicka på länken Säkerhetsprocessordetaljer under Säkerhetsprocessor.

Klicka på länken Säkerhetsprocessordetaljer

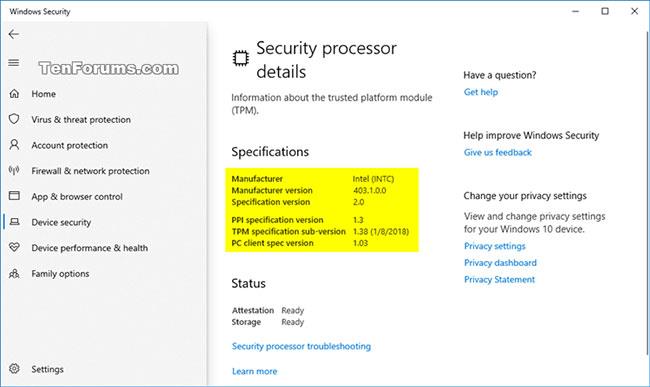

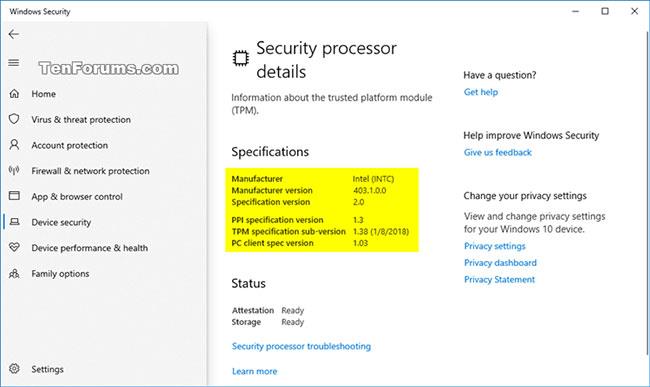

3. Om din dator har en TPM kommer du nu att se allmän information om den.

Om din PC har en TPM kommer du nu att se en översikt över den

4. När du är klar kan du stänga Windows Security.

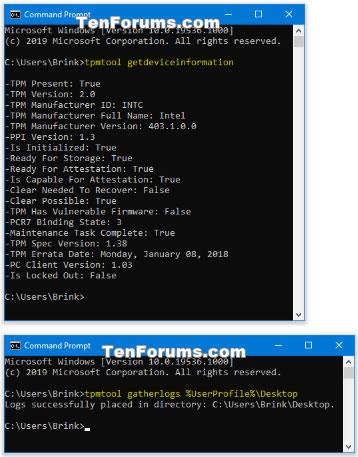

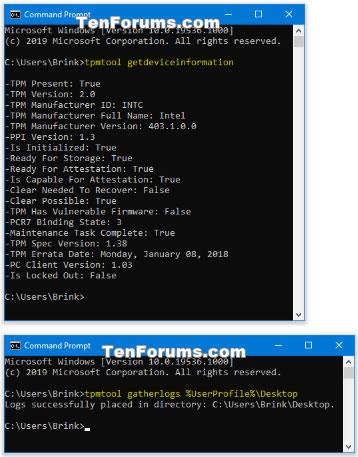

Se om din dator har TPM- och TPM-detaljer i kommandotolken

1. Öppna Kommandotolken .

2. Kopiera och klistra in kommandot nedan som du vill använda i kommandotolken och tryck på Enter.

För att exportera allmänna TPM-detaljer i kommandotolken anger du kommandot:

tpmtool getdeviceinformation

För att exportera mer information om TPM till filen TpmInformation.txt på skrivbordet anger du kommandot:

tpmtool gatherlogs %UserProfile%\Desktop

Samla TPM-loggar och placera dem på skrivbordet. Filerna som kan skapas är:

- TpmEvents.evtx

- TpmInformation.txt

- SRTMBoot.dat

- SRTMResume.dat

- DRTMBoot.dat

- DRTMResume.dat

Se detaljer om TPM i kommandotolken

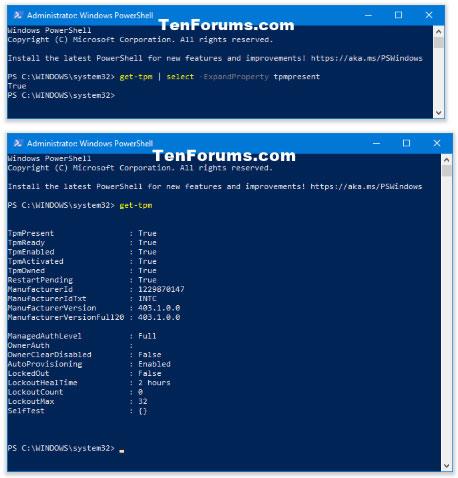

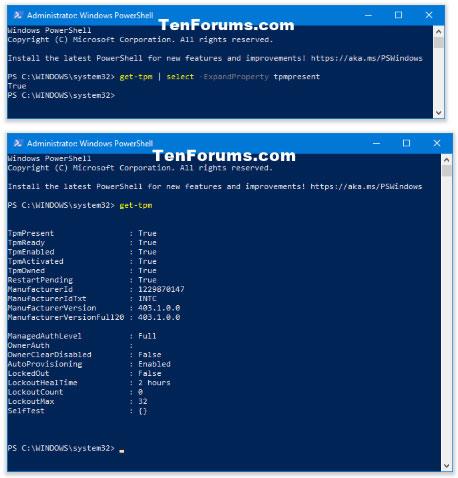

Se om din dator har en TPM- och TPM-information i PowerShell

Obs : Du måste vara inloggad som administratör för att utföra detta alternativ.

1. Öppna PowerShell med administratörsrättigheter .

2. Kopiera och klistra in kommandot nedan som du vill använda i PowerShell och tryck sedan för att se Sant eller FalsktEnter resultat rapporterade till TPM.

(Detalj)

get-tpm

(Inga detaljer)

get-tpm | select -ExpandProperty tpmpresent

Visa TPM-detaljer i PowerShell