På senare tid har många användare prenumererat på VPN -tjänster för personligt bruk så att deras internetuppkoppling hemifrån är helt krypterad. I ett sammanhang där konton alltid riskerar att hackas när som helst som idag, vill alla användare utrusta sig med en säkerhetslösning . När du väl har installerat VPN-mjukvaran på din dator och anslutit via VPN verkar allt fungera väldigt bra och användarna kan känna sig lite säkrare.

Men för de som är lite tekniskt kunniga är det oacceptabelt att låta saker fungera utan att faktiskt verifiera att kryptering är aktiverad. Så många har valt att ladda ner ett nätverksverktyg som gör att de faktiskt kan se hur data överförs fram och tillbaka från datorn.

Testa genom att överföra några datapaket när de inte är anslutna till VPN och gör detsamma när du är ansluten, jämför sedan. Det är väldigt lätt att se att den data som överförs faktiskt är krypterad när den skickas till VPN. Den här artikeln visar dig hur du kan verifiera om din VPN-anslutning verkligen är krypterad eller inte.

Om du inte har mycket teknisk kunskap, oroa dig inte för mycket. Allt du behöver göra är att trycka på inspelningsknappen, bläddra igenom listan och granska lite text. Du kan ignorera allt annat eftersom de är praktiskt taget meningslösa om du inte vet något om datorer och nätverk. På Mac kommer vi att använda CocoaPacketAnalyzer och på PC kommer vi att använda Wireshark .

(CocoaPacketAnalyzer nedladdningslänk: http://www.tastycocoabytes.com/cpa/)

Verifiera kryptering på Mac

Ladda först ner CocoaPacketAnalyzer på din Mac och kör den. Du kommer att se en startskärm med fyra stora knappar.

Infångning är vad du klickar på för att börja fånga nätverkstrafik . Om du sparar en infångningssession kommer den att kallas en spårningsfil och du kan öppna dem igen senare med den andra knappen. Men eftersom syftet med den här artikeln är att bara se om data verkligen är krypterad kommer vi inte att spara några fångstsessioner .

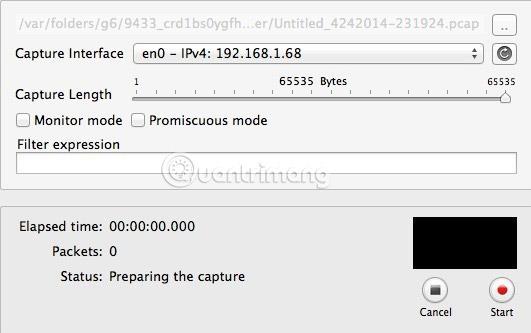

Innan du utför fångståtgärden klickar du på Inställningar för att ställa in hur data ska fångas. Klicka på Capture längst upp och den enda inställningen vi behöver kontrollera här är Capture Interface .

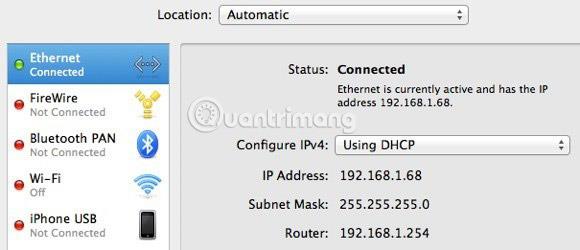

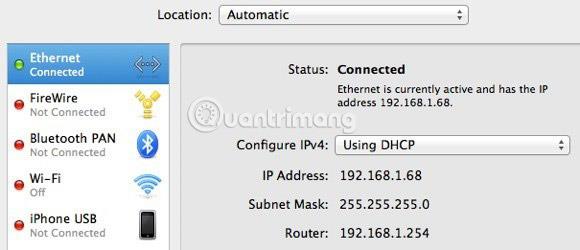

Tryck först på den lilla Uppdatera -knappen till höger om listrutan. När du klickar på den här rutan ser du några alternativ, som alla ser väldigt förvirrande ut. De du måste välja är de alternativ som har IPv4 listad med ett nummer efter. Du behöver inte välja alternativet som innehåller 127.0.0.1. Du måste också välja den IP-adress vars anslutning du använder för närvarande. Du kan ta reda på denna IP-adress genom att gå till Systeminställningar och sedan klicka på Nätverk .

Klicka på den gröna prickade anslutningen i listrutan till vänster och kontrollera sedan IP-adressfältet på höger sida. Som du kan se matchar 192.168.1.x alternativet en0 - IP4 - 192.168.1.68 i programlistan. Fortsätt nu och stäng fönstret Capture Preferences för att återgå till startskärmen.

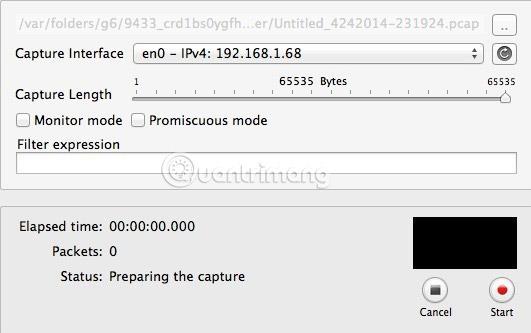

Gå vidare och klicka på Capturing och du kommer nu att se en ny dialogruta som poppar upp där du kan välja några inställningar och sedan starta infångningsoperationen.

Här behöver du inte ändra något, så för att komma igång behöver du bara trycka på Start . Innan du gör detta finns det dock några saker att tänka på. Först bör du försöka stänga alla program som körs i aktivitetsfältet och bara öppna webbläsarfönstret. Nätverksupptagning registrerar massor av data och till och med bara några sekunder kan ha mer än tusen rader med data inspelade. Så för att göra saker enklare, stäng först allt onödigt och bli av med så många bakgrundsprocesser som möjligt, klicka sedan på Start .

När du har gjort det, ladda omedelbart en webbplats eller två och klicka sedan på Stopp. Du kan valfritt välja en av webbadresserna du har besökt i webbläsaren och sedan behöver du bara trycka på Enter för att ladda sidorna när du börjar fånga (några sekunder räcker).

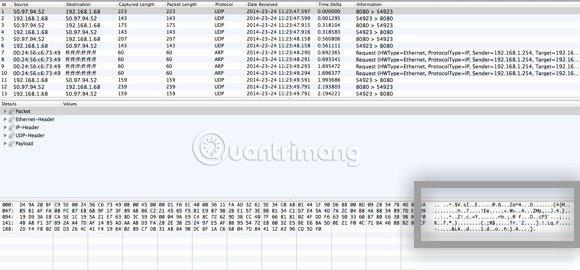

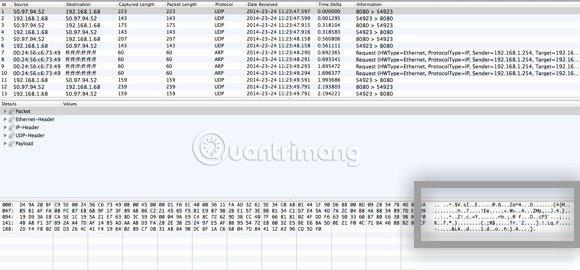

När du trycker på Stopp kommer du att se ett fönster som följande:

Nu behöver du bara bläddra igenom listan överst, i tabellformatsektionen , och titta på informationen du ser i rutan längst ner till höger. Nu, i tusentals rader med data, kan du bara fortsätta att trycka på nedåtpilen snabbt och titta på varje dataändring längst ner.

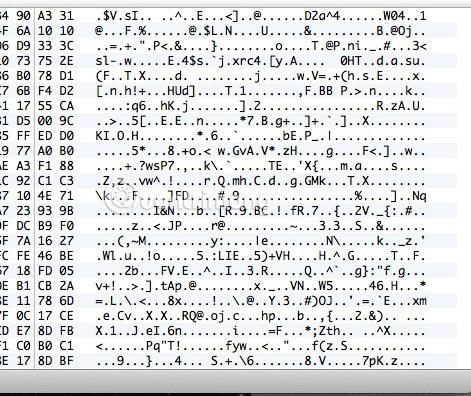

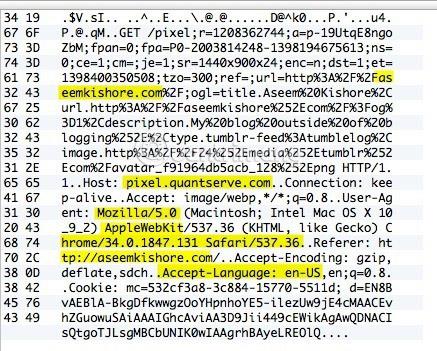

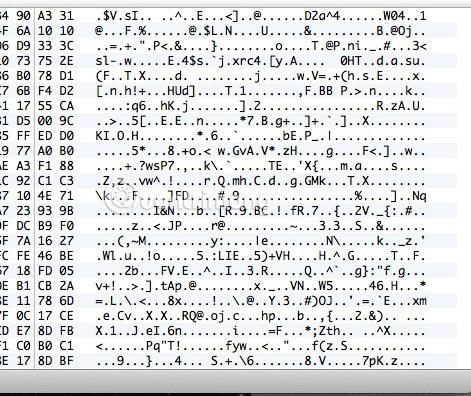

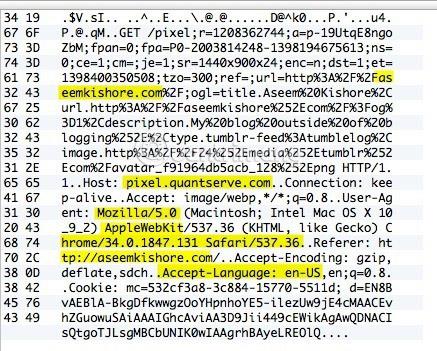

Om din VPN-anslutning verkligen är krypterad kommer varje rad du bläddrar över att visa data som den i bilden ovan. Om de är oläsliga och bara ett gäng slumpmässiga tecken så är din data krypterad. Med en krypterad anslutning kan du inte läsa någon av dessa tusentals rader med data. Låt oss nu jämföra vad du kan se på en okrypterad anslutning, till exempel när du inte är ansluten till ett VPN:

Som du kan se ovan kan du läsa en hel del saker utan kryptering. I exemplet kan du se denna användare besökte aseemkishore.com med Mac och Safari och mer data. All data är inte läsbar på en okrypterad anslutning, men i de flesta fall kan du se faktiska data, HTML-kod, protokollrubriker etc. Som nämnts ovan kommer du inte att kunna läsa någon data med en krypterad anslutning.

Verifiera kryptering på PC

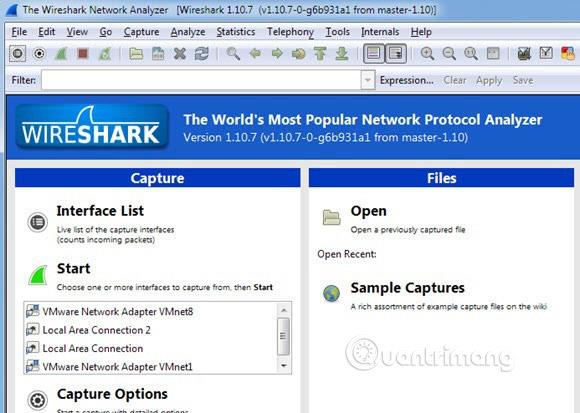

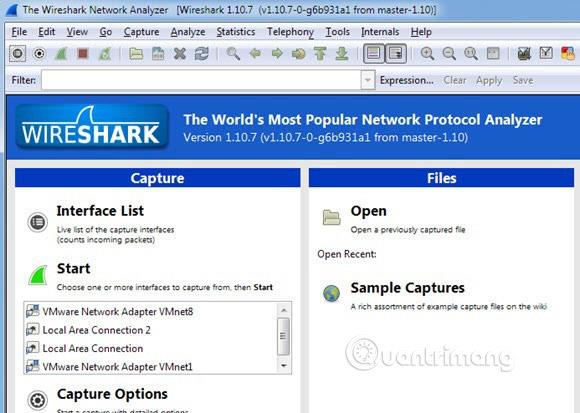

Testprocessen på PC är ganska lik testprocessen som nämns ovan, förutom att du måste använda ett annat program som heter Wireshark . När du har laddat ner, starta den och startskärmen kommer att se ut så här:

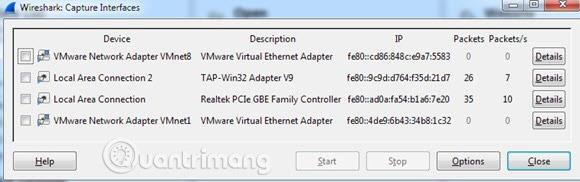

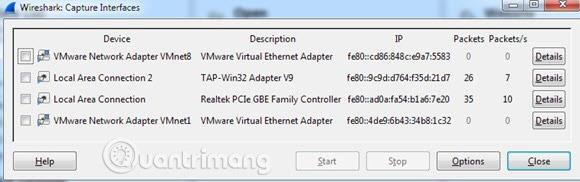

Precis som på en Mac är det första du behöver göra att välja nätverksgränssnittet du vill fånga data på. Klicka på Interface List och du kommer att se en lista över nätverksgränssnitt. Wireshark kan vara lite bättre än CocoaPacketAnalyzer, genom att du faktiskt kan se hur mycket data som överförs på varje gränssnitt. Detta gör det enkelt att veta vilken anslutning som är huvudförbindelsen.

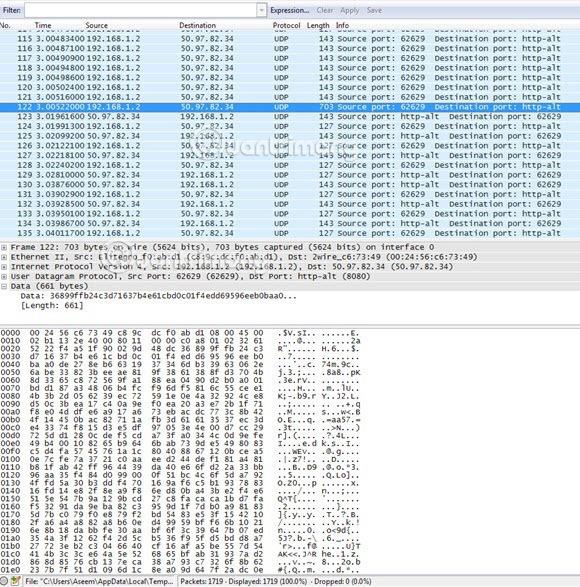

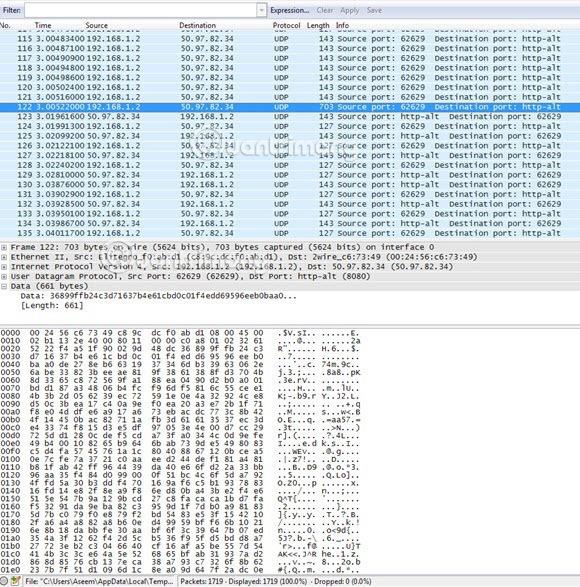

Gå vidare och markera rutan bredvid lämpligt tema och klicka sedan på Stäng . Nu behöver du bara klicka på Start- knappen (under knappen för gränssnittslista) så är allt klart för att komma igång. Du behöver inte ändra några andra alternativ. När du är klar med inspelningen kommer du att se en skärm så här:

Du kan behöva utöka fönstret till helskärm och sedan justera de nedre och övre ramarna därefter, men som du kan se är data i samma format som i CocoaPacketAnalyzer på Mac. Bläddra igenom listan högst upp och kontrollera att den färdiga informationen definitivt är oläslig, vilket betyder att din anslutning har krypterats framgångsrikt. Om du kan läsa ord eller text betyder det att data inte är krypterad. Bläddra snabbt igenom åtminstone några hundra rader med hjälp av piltangenterna.

Förhoppningsvis kommer det här inlägget att göra dig lugn nu när du vet att din VPN-anslutning verkligen är säkert krypterad! Om du har några frågor eller stöter på några problem när du genomför testet, lämna en kommentar i kommentarsfältet nedan så att vi kan hjälpa dig. Lycka till!

Se mer: