DNS står för Domain Name System, och det hjälper en webbläsare att hitta IP-adressen till en webbplats så att den kan ladda den på din dator. DNS-cachen är en fil på din internetleverantör eller din dator som innehåller en lista över IP-adresser till ofta använda webbplatser. Den här artikeln förklarar vad DNS Cache Poisoning och DNS Cache Spoofing är.

Förgiftning av DNS-cachen

Varje gång en användare anger en webbadress i sin webbläsare kommer webbläsaren att kontakta en lokal fil (DNS-cache) för att se om det finns några poster som liknar webbplatsens IP-adress. Webbläsare behöver IP-adresserna för webbplatser så att de kan ansluta till dem. Det är inte möjligt att bara använda webbadressen för att ansluta direkt till webbplatsen. Den måste vara ansluten till en lämplig IPv4- eller IPv6- IP-adress. Om posten finns där kommer webbläsaren att använda den; annars går den till en DNS-server för att få IP-adressen. Detta kallas DNS Lookup.

En DNS-cache skapas på din dator eller ISP:s DNS-server så att den tid som ägnas åt att söka efter DNS för en URL minskar. I grund och botten är DNS-cachar små filer som innehåller IP-adresserna till olika webbplatser som vanligtvis används på datorer eller nätverk. Innan du kontaktar DNS-servern kontaktar datorer i nätverket den lokala servern för att se om det finns några poster i DNS-cachen. Om det är det kommer datorn att använda det. Annars kommer servern att kontakta DNS-servern och hämta den IP-adressen. Den kommer sedan att uppdatera den lokala DNS-cachen med den senaste IP-adressen för webbplatsen.

Varje post i DNS-cachen är tidsbegränsad, beroende på operativsystemet och noggrannheten i DNS-upplösningen. Efter utgången kommer datorn eller servern som innehåller DNS-cachen att kontakta DNS-servern och uppdatera posten så att informationen är korrekt.

Det finns dock människor som vill förgifta DNS-cachen i skadliga syften.

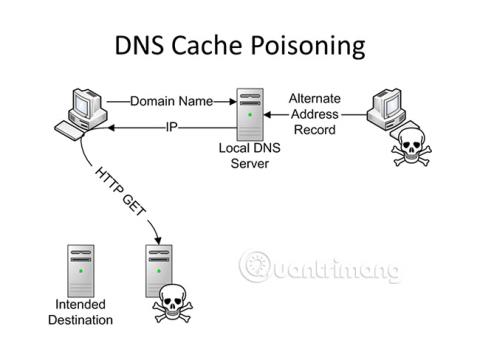

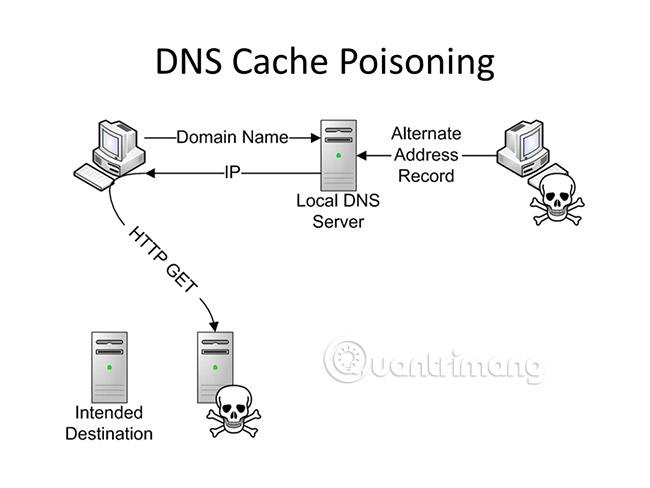

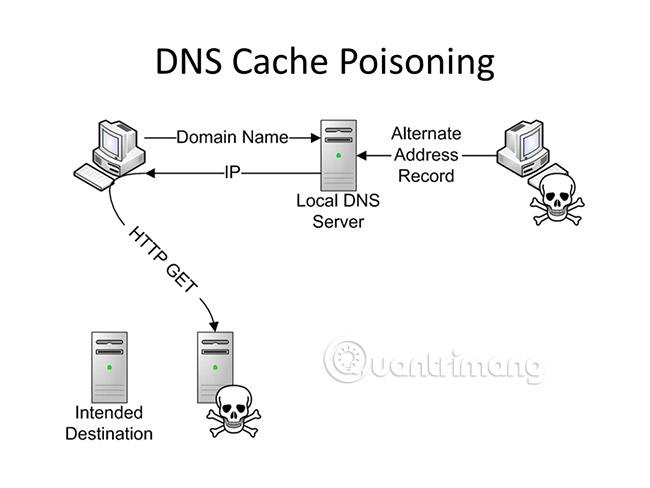

Cacheförgiftning innebär att man ändrar webbadressens faktiska värde. Till exempel kan cyberbrottslingar skapa en webbplats som ser ut som xyz.com och importera dess DNS-poster till din DNS-cache. Därför, när du skriver xyz.com i din webbläsares adressfält, får den andra webbläsaren IP-adressen till den falska webbplatsen och tar dig dit, istället för den riktiga webbplatsen. Detta kallas för Pharming. Med den här metoden kan cyberbrottslingar upptäcka dina inloggningsuppgifter och mycket annan information såsom kortuppgifter, personnummer, telefonnummer etc. för att stjäla data. DNS-cacheförgiftning görs också för att introducera skadlig programvara till din dator eller nätverk. När du besöker en falsk webbplats med en infekterad DNS-cache kan brottslingar göra vad de vill.

Ibland, istället för en lokal cache, kan brottslingar också ställa in falska DNS-servrar så att de kan sända ut falska IP-adresser när de efterfrågas . Detta är en hög nivå av DNS-förgiftning och korrumperar de flesta DNS-cachar i en viss region, vilket påverkar fler användare.

DNS-cache-spoofing

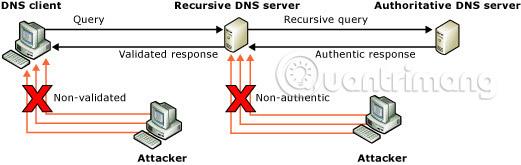

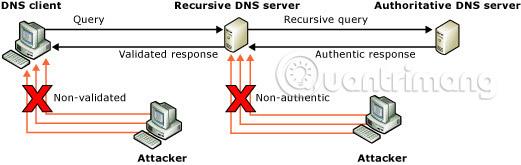

DNS-spoofing är en typ av attack som innebär att man utger sig för att vara DNS-serversvar, för att presentera falsk information. I en spoofingattack försöker en hackare gissa att en DNS-klient eller -server har skickat en DNS-fråga och väntar på ett DNS-svar. En lyckad spoofingattack infogar ett falskt DNS-svar i DNS-serverns cache. Denna process kallas cacheförgiftning. En oseriös DNS-server har inget sätt att verifiera att DNS-data är äkta och kommer att svara från sin cache med hjälp av falsk information.

DNS-cache-spoofing verkar likna DNS-cacheförgiftning, men det finns en liten skillnad. DNS-cache-spoofing är en uppsättning metoder som används för att förgifta en DNS-cache. Detta kan vara ett påtvingat inträde i datornätverksservern för att ändra och kontrollera DNS-cachen. Detta kan ställa in en falsk DNS-server för att skicka falska svar när de frågas. Det finns många sätt att förgifta en DNS-cache, och ett av de vanligaste sätten är DNS-cache-spoofing.

Åtgärder för att förhindra DNS-cacheförgiftning

Det finns inte många metoder som kan förhindra DNS-cacheförgiftning. Det bästa tillvägagångssättet är att skala upp ditt säkerhetssystem, så att ingen angripare kan äventyra ditt nätverk och påverka den lokala DNS-cachen. Att använda en bra brandvägg kan upptäcka DNS-cacheförgiftningsattacker. Att rensa din DNS-cache regelbundet är också ett alternativ du kan överväga.

Förutom att skala säkerhetssystem bör administratörer uppdatera sin hårdvara och mjukvara för att hålla befintliga system säkra. Operativsystemet bör vara buggfixat med de senaste uppdateringarna och bör inte ha några utgående länkar från tredje part. Servern måste vara det enda gränssnittet mellan nätverket och Internet och måste skyddas av en bra brandvägg .

Förtroenderelationerna för servrarna i nätverket måste pressas högre så att de inte begär någon annan server för DNS-upplösning . På så sätt kan bara servrar med äkta certifikat kommunicera med nätverksservrar samtidigt som de löser DNS-servrar.

Tidsintervallet för varje post i DNS-cachen bör vara kort så att DNS-poster hämtas oftare och mer uppdaterade. Detta kan också innebära längre intervall när du ansluter till webbplatser (endast ibland) men kommer att minska risken för att använda en kontaminerad cache.

DNS-cachelåsning bör konfigureras till 90 % eller högre på ditt Windows-system. Cachelåsning i Windows Server låter dig kontrollera om informationen i DNS-cachen skrivs över.

Använd DNS Socket Pool eftersom det tillåter en DNS-server att slumpmässigt använda källporten när den utfärdar DNS-frågor. Detta ger ökad säkerhet mot cacheförgiftningsattacker (enligt TechNet).

Domain Name System Security Extensions (DNSSEC) - Domain Name System Security Extensions - är en uppsättning tillägg för Windows Server som lägger till ytterligare säkerhet till DNS-protokollet.

Se mer: