Det finns inget enkelt sätt att avgöra om du använder en dator som är infekterad med en fjärråtkomsttrojan (RAT) eller en ren dator . Så att veta hur man förhindrar trojanska attacker med fjärråtkomst kommer att vara till stor hjälp för att förhindra att din dator infekteras med RAT-skadlig programvara.

Så låt oss ta reda på vad en RAT-attack är, varför hotaktörer utför dessa attacker och hur man förhindrar dem.

Vad är Remote Access Trojan (RAT)?

Remote Access Trojan (RAT) är en typ av skadlig programvara som låter angripare fjärrstyra din dator.

Med en RAT kan angripare göra vad de vill på din maskin, inklusive att visa och ladda ner filer, ta skärmdumpar, spela in tangenttryckningar, stjäla lösenord och till och med skicka kommandon till din dator för att utföra specifika åtgärder.

Eftersom RAT:er ger angripare nästan fullständig kontroll över infekterade maskiner, använder hotaktörer dem för skadliga aktiviteter som spionage, ekonomisk stöld och cyberbrottslighet.

Varför utför hackare RAT-attacker?

En angripare kan ha full administrativ kontroll över måldatorn med hjälp av ett RAT-program. Som ett resultat kan en angripare enkelt:

- Installera ransomware eller andra skadliga program på din dator.

- Läs, ladda ner, radera, redigera eller implantera data på ditt system.

- Styr din webbkamera och mikrofon.

- Övervaka dina onlineaktiviteter genom att dra nytta av keyloggers .

- Stjäla konfidentiell information som personnummer, användarnamn, lösenord och kreditkortsinformation.

- Ta skärmdumpar av fjärrdatorer.

- Upprätthåll distribuerade överbelastningsattacker (DDOS) genom att installera RAT på flera datorer och använda dessa datorer för att översvämma målservrar med falsk trafik.

Idag använder hotaktörer också RAT:er för att bryta kryptovalutor. Eftersom ett trojanprogram för fjärråtkomst kan förklä sig som ett legitimt program, kan det enkelt installeras på din dator utan din vetskap.

Hur installeras RAT på PC?

Så hur kan en RAT installeras på en PC? Liksom alla andra skadliga program kan trojaner med fjärråtkomst komma in i din dator på många sätt.

Fjärråtkomsttrojaner kan åtfölja till synes legitima nedladdningar som användaren begär från skadliga webbplatser, såsom videospel, program, bilder, torrentfiler, plugin-program, etc...

Tillverkade e-postbilagor, nätfiske-e-postmeddelanden och webblänkar på skadliga webbplatser kan också skicka RAT-program till datorer.

Populära, långvariga trojaner med fjärråtkomst inkluderar Back Orifice, Poison-Ivy, SubSeven och Havex.

Hur man förhindrar RAT-attacker

Här är några beprövade sätt som kan skydda dig från RAT-attacker.

1. Installera ett anti-malware-program

Även om RAT:er kan vara svåra att upptäcka och ta bort, är ett av de bästa sätten att skydda sig mot dem att installera ett anti-malware-program.

Anti-malware-program är utformade för att upptäcka och ta bort skadlig programvara, inklusive RAT.

Att installera ett anti-malware-program kan hjälpa till att hålla din dator säker från RAT och annan skadlig programvara.

Dessutom bör du också se till att hålla ditt anti-malware-program uppdaterat eftersom nya hot ständigt dyker upp.

2. Stärk åtkomstkontrollen

Ett av de mest effektiva sätten att förhindra RAT-attacker är att stärka åtkomstkontrollen. Detta gör det svårare för obehöriga användare att komma åt nätverk och system.

Till exempel kan starka autentiseringsåtgärder, såsom tvåfaktorsautentisering och strängare brandväggskonfigurationer, hjälpa till att säkerställa att endast auktoriserade användare har tillgång till enheter och data. Om du gör det minskar skadorna SV-infektion kan orsaka.

3. Implementera minsta privilegium

När det gäller RAT-prevention är en av de väsentliga principerna att följa principen om minsta privilegium (POLP).

Enkelt uttryckt säger denna princip att användare endast ska ha den minsta mängd trafik som krävs för att utföra sina arbetsuppgifter. Detta inkluderar både rättigheter och privilegier.

Genom att strikt upprätthålla principen om minsta privilegium kan organisationer avsevärt minska sannolikheten för att en RAT tar full kontroll över en PC.

Dessutom, om principen om minsta privilegium följs korrekt, finns det en begränsning för vad en RAT-angripare kan göra med datorn.

4. Övervaka för ovanligt applikationsbeteende

RAT:er ansluter ofta till fjärrservrar för att ta emot kommandon från angripare. Därför kan du se ovanlig nätverksaktivitet när du har en RAT på ditt system.

Så ett sätt att hjälpa till att förhindra RAT-infektioner är att övervaka beteendet hos applikationer på systemet.

Till exempel kan du se program som ansluter till ovanliga portar eller IP-adresser som inte används av programmet. Du kan också se appar som överför stora mängder data, när de vanligtvis inte överför så mycket data.

Att se efter dessa typer av ovanligt beteende kan hjälpa dig att upptäcka RAT innan de kan orsaka skada.

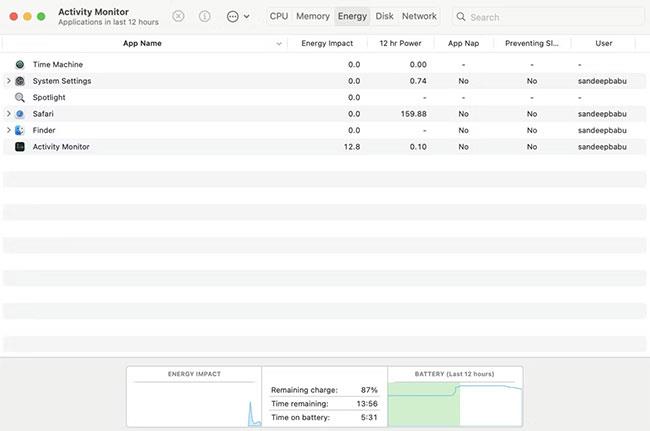

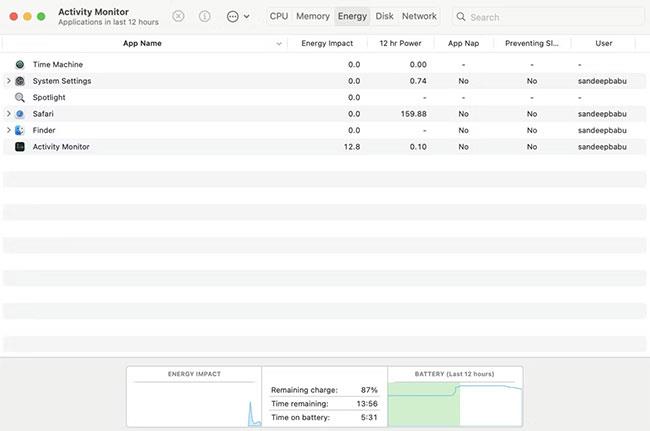

Öppna bara Aktivitetshanteraren på en Windows-dator eller Activity Monitor på en Mac för att kontrollera om några program körs utan din vetskap.

5. Använd ett intrångsdetekteringssystem

Du bör kontinuerligt övervaka din nätverkstrafik med hjälp av ett tillförlitligt intrångsdetekteringssystem (IDS).

De två huvudtyperna av intrångsdetekteringssystem inkluderar:

- Ett värdbaserat intrångsdetekteringssystem (HIDS) är installerat på en specifik enhet.

- Nätverksbaserade intrångsdetekteringssystem (NIDS) övervakar nätverkstrafik i realtid

Genom att använda båda typerna av intrångsdetekteringssystem skapas ett system för säkerhetsinformation och händelsehantering (SIEM) som kan blockera alla programintrång som kringgår brandväggar och antiprogramvaror.

6. Uppdatera ditt operativsystem, webbläsare och annan vanlig programvara

Hotaktörer utnyttjar ofta sårbarheter i föråldrade operativsystem och mjukvara för att få tillgång till offrens enheter.

Genom att hålla ditt operativsystem, webbläsare och andra vanliga program uppdaterade kan du hjälpa till att täppa till eventuella säkerhetshål som angripare kan använda för att infektera din dator med en RAT. .

Du bör också installera alla säkerhetsuppdateringar för ditt antivirus- och brandväggsprogram så snart de blir tillgängliga.

7. Använd Zero-Trust-modellen

Zero-Trust-säkerhetsmodellen upprätthåller strikt identitet och autentisering för nätverksåtkomst.

Principerna för Zero-Trust-modellen inkluderar kontinuerlig övervakning och autentisering, minsta privilegium för användare och enheter, strikt kontroll av enhetsåtkomst och blockering av sidorörelser.

Så att anta en Zero-Trust-modell kan hjälpa dig att förhindra RAT-attacker. Detta beror på att RAT-attacker ofta använder sidorörelse för att infektera andra enheter på nätverket och få tillgång till känslig data.

8. Delta i cybersäkerhetsutbildning

Misstänkta länkar och skadliga webbplatser är de främsta orsakerna till spridning av skadlig programvara.

Om du inte vill bli ett offer, öppna aldrig e-postbilagor. Och du bör alltid ladda ner program, bilder och videospel från de ursprungliga webbplatserna.

Dessutom bör du regelbundet delta i cybersäkerhetsutbildning för att lära dig om de senaste teknikerna för att upptäcka skadliga hot.

Att utbilda anställda i bästa praxis för cybersäkerhet för att undvika nätfiske- och socialteknikattacker kan hjälpa organisationer att förhindra RAT-infektioner .

Med skadlig programvara är det bättre att förebygga än att bota. Tillhandahålla utbildning i säkerhetsmedvetenhet till individer och organisationer för att förhindra RAT-attacker.