Många säkerhetsexperter rekommenderar att du använder VeraCrypt för att säkra känsliga filer. Det är inte svårt att se varför: VeraCrypt förser användare med filkryptering av "militär kvalitet". Det är gratis, öppen källkod och tillgängligt på alla större stationära operativsystem. Vem som helst kan använda VeraCrypts grundläggande funktioner för filer som måste förvaras säkert. Men om du vill ta filsäkerheten till nästa nivå, kan VeraCrypt också skydda dig med många avancerade funktioner.

Hur man krypterar en partition eller extern hårddisk

Använd VeraCrypt för att kryptera en icke-systempartition/enhet

Användare skapar ofta krypterade containerfiler med VeraCrypt. Men programmet kan också kryptera hela enheter och partitioner. Windows-användare kan kryptera sina systemenheter och partitioner.

VeraCrypt-användare på alla plattformar kan också kryptera USB-enheter och andra typer av externa enheter . Faktum är att detta är ett av de bästa programmen för USB-kryptering. För att starta denna process, öppna VeraCrypt Volume Creation Wizard . Välj Kryptera en icke-systempartition/enhet och klicka på Nästa.

VeraCrypt Volume Creation Wizard uppmanar dig att välja en enhet/partitionsplats

När du väljer en plats för en krypterad enhet, uppmanar VeraCrypt dig att välja en enhet eller partition. Klicka på Välj enhet.

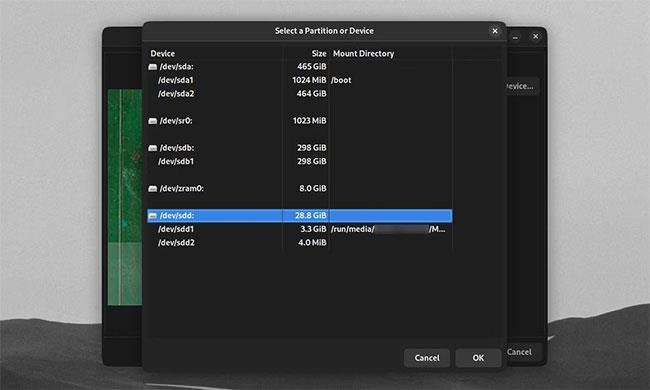

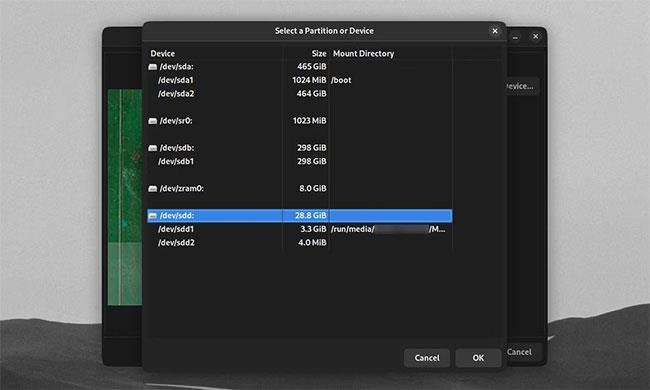

VeraCrypt-fönstret uppmanar dig att välja en partition eller enhet

Du har möjlighet att välja en hel icke-systemenhet eller en partition inom enheten för kryptering. Du kan välja att skapa flera partitioner på valfri extern hårddisk. Du kan sedan kryptera bara en partition på enheten. Klicka på OK när du har valt den enhet eller partition som ska krypteras.

Varning popup-fönster vid kryptering av enhet/partition

Observera att alla enheter eller partitioner som du väljer kommer att få sina data raderade och sina filer förstörda.

Liksom alla andra filer eller enheter är VeraCrypt känsligt för oönskad dataradering eller korruption. Det är därför du alltid bör säkerhetskopiera dina filer.

Klicka bara på Ja på popup-varningen om du är säker på att kryptera den valda enheten.

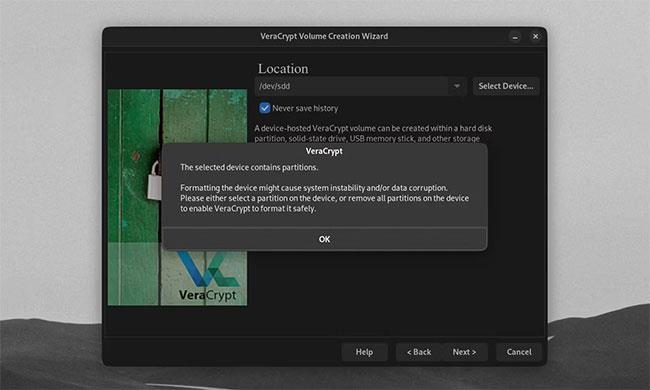

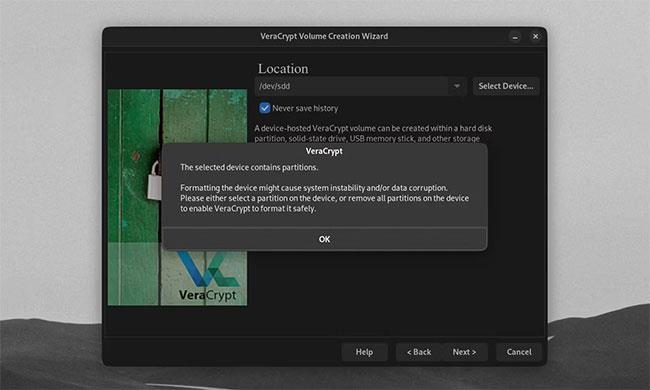

VeraCrypt rapporterar nu att en vald enhet har flera partitioner

Om du planerar att kryptera en icke-systemdisk med flera partitioner, se till att du formaterar enheten först för att ta bort dessa partitioner. Klicka på Nästa i guiden.

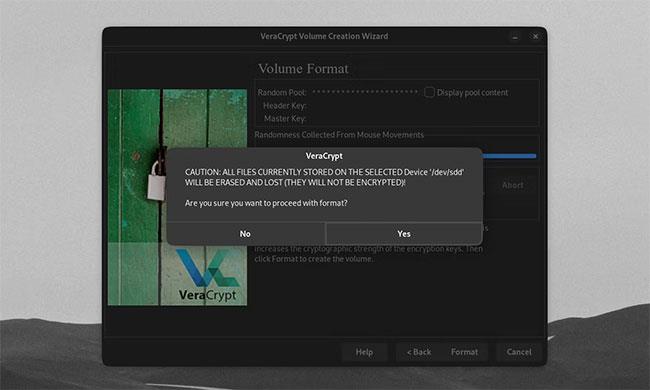

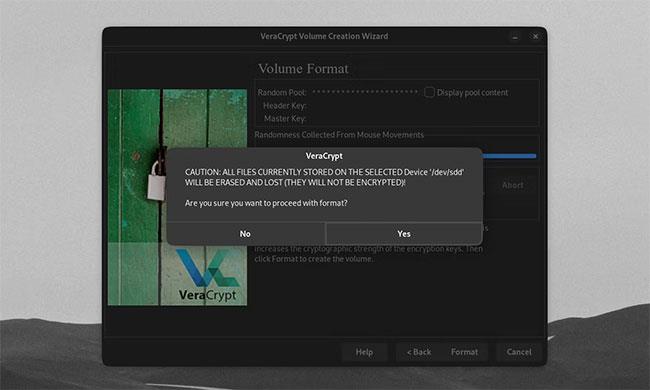

Varning popup-fönster vid formatering av enheten/partitionen

Som vanligt kommer VeraCrypt att uppmana dig att välja enhetens kryptering, lösenord och filformatalternativ. Klicka på Formatera och välj sedan Ja när du är redo att skapa din krypterade externa hårddisk.

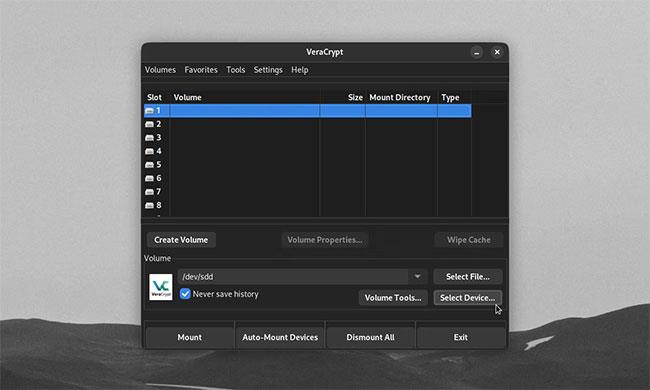

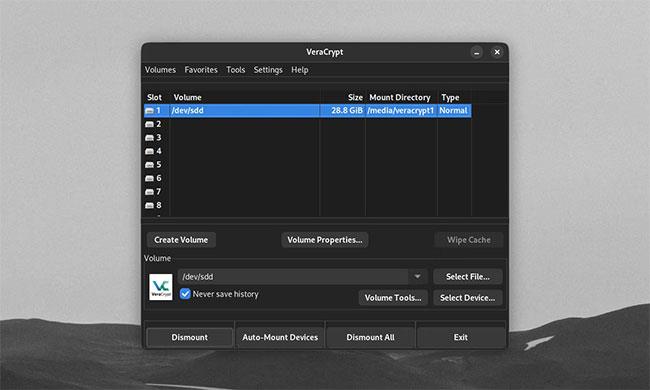

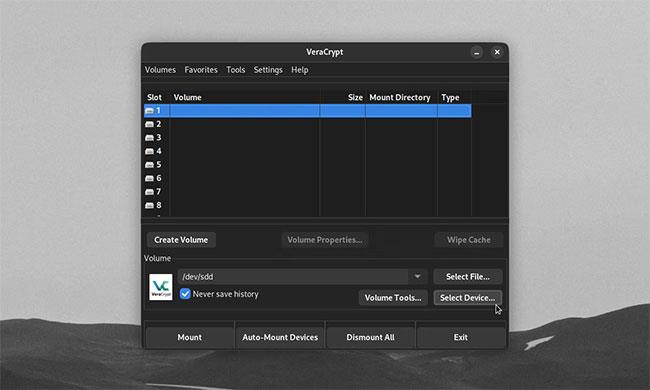

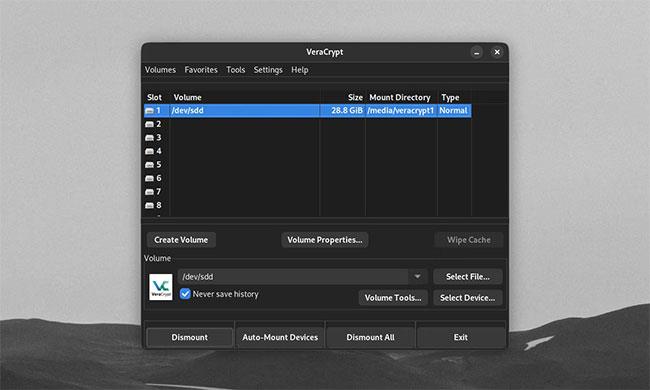

VeraCrypts huvudfönster med knappen Välj enhet markerad

När du har formaterat din krypterade enhet kommer den inte längre att vara tillgänglig utanför VeraCrypt. För att montera din krypterade enhet, välj den med Välj enhet , klicka på Montera och ange ditt lösenord.

VeraCrypt huvudfönster med en extern hårddisk monterad

Du kan använda den krypterade enheten som vilken annan VeraCrypt-volym som helst och avmontera den som vanligt. För att dekryptera din enhet, formatera enheten/partitionen med den inbyggda programvaran för enhetshantering på skrivbordet.

Hur man använder andra skydd för VeraCrypt-volymer

Skapa en VeraCrypt-testvolym

VeraCrypts standardvolyminställningar kombinerat med ett starkt lösenord ger hög säkerhet för de flesta användare. Men de kanske inte räcker till om du, ditt team eller ditt företag är sårbara för vissa hotaktörer. För att säkerställa att dina värdefulla data är säkra, har VeraCrypt ännu fler funktioner för att göra krypterade volymer okrickbara.

Använd kryptering och hash-algoritmer

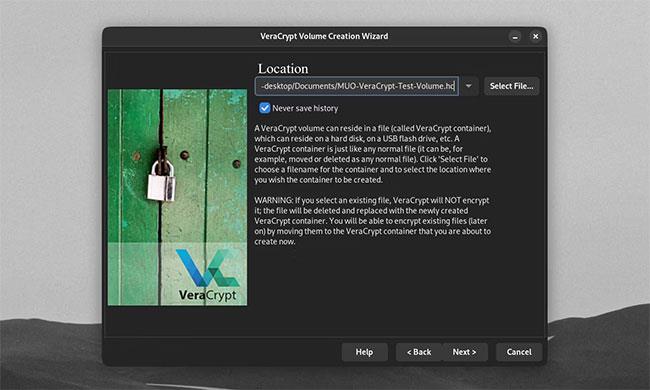

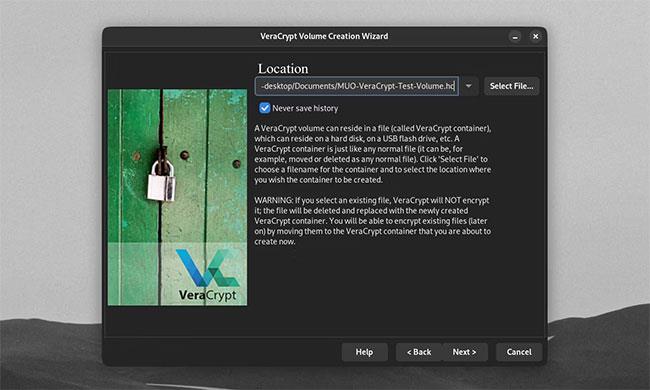

Guiden för att skapa volym

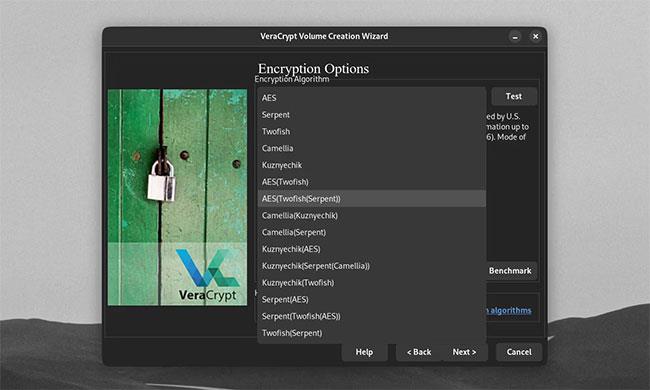

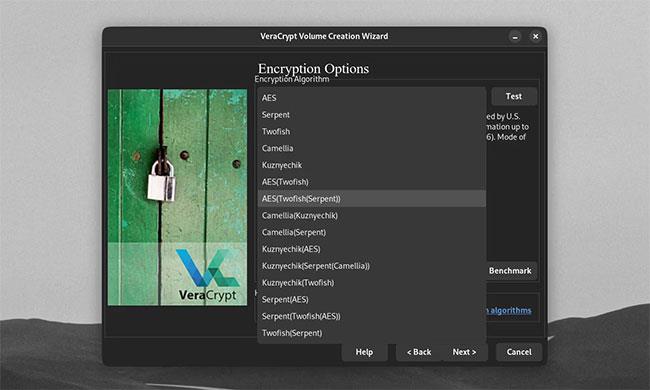

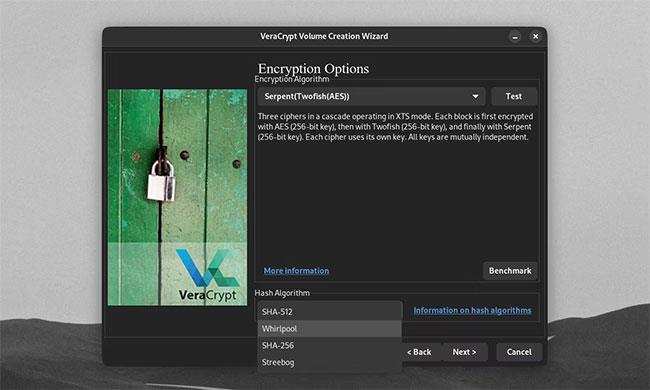

I guiden för att skapa volym kan du välja mellan flera alternativ för att kryptera och hasha din volym. Standard AES-algoritmen är en vanlig men säker typ av kryptering. Men du är fri att använda andra chiffer som Twofish och Serpent. Du kan till och med stapla flera algoritmer ovanpå varandra.

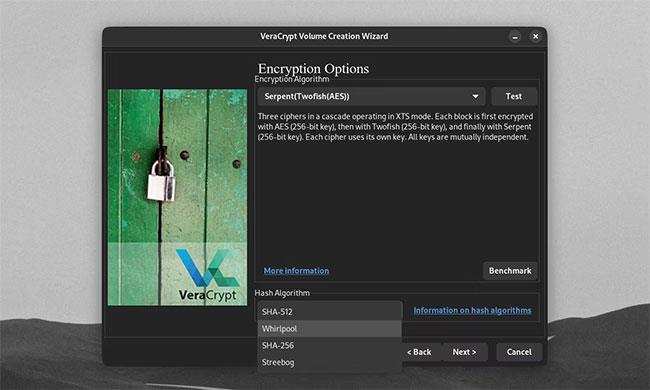

Kodningsalternativ

Du kan välja att lägga till en algoritm eller hash-metod till ditt lösenord. Hashalgoritmen avgör hur ditt lösenord omvandlas till en hash som VeraCrypt kan använda för att dekryptera din volym. Att använda en stark hash-metod som SHA-512 eller Whirlpool, tillsammans med ett högt PIM-nummer, kommer att sakta ner alla Brute-force-attacker på din volym.

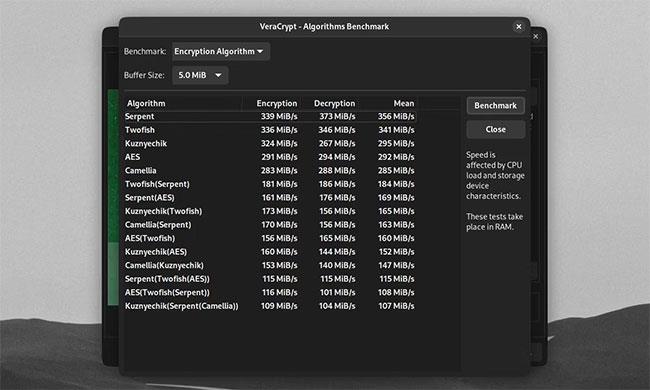

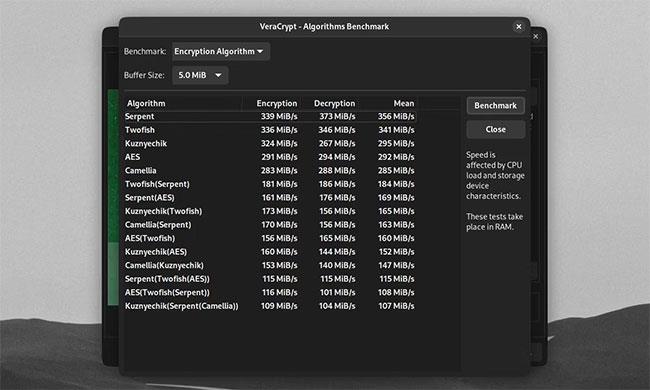

Benchmark-fönster i VeraCrypt

Du kan testa hastigheten för hash och kryptering på din maskin genom att klicka på Benchmark. Snabbare kryptering och hashtider innebär kortare laddningstider för hårddiskar, men långsammare hashtider innebär bättre skydd mot Brute-force-attacker.

Använd PIM-nummer

Använd PIM-nummer

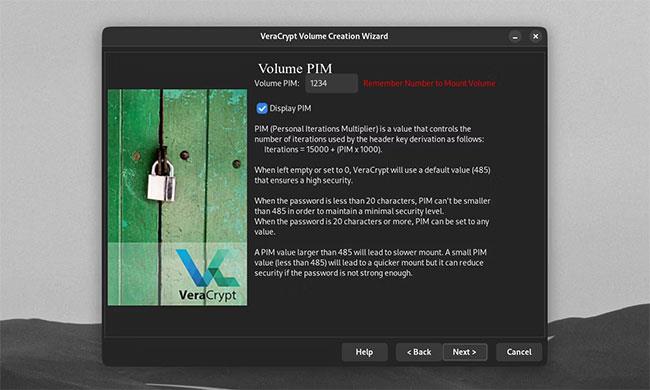

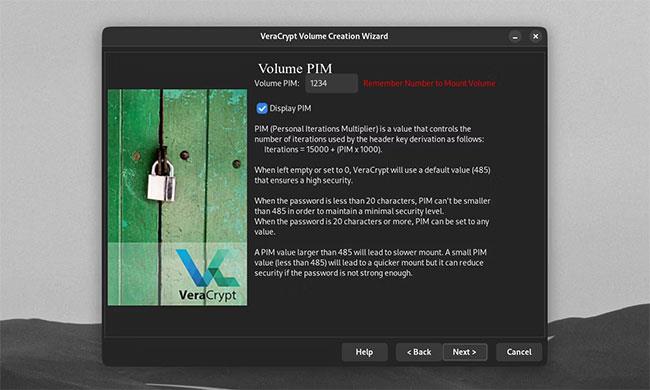

För att ställa in ett PIM-nummer (Personal Iterations Multiplier) på volymen, markera kryssrutan Använd PIM i fönstret Volymlösenord . Om du klickar på Nästa kommer du till ett fönster där du kan ställa in PIM för din volym.

Markera kryssrutan Använd PIM

Volymens PIM bestämmer hur många gånger VeraCrypt kommer att behöva hasha ditt lösenord från vanlig text. Standardlösenordet för VeraCrypt-volymen (SHA-512) kommer att hashas 500 000 gånger. Du kan ställa in PIM-volymen ännu högre för bättre säkerhet.

Se till att du kommer ihåg volymens PIM-nummer om de inte är inställda som standard. Om du anger fel PIM-nummer kommer det att resultera i en felaktig hash. VeraCrypt kan inte dekryptera volymer med fel hash, även om ditt lösenord är korrekt.

Använd nyckelfiler

Använd nyckelfiler

Du kan få ännu bättre säkerhet genom att använda filer som fungerar som nycklar för din krypterade volym. För att lägga till en nyckelfil till volymen, markera kryssrutan Använd nyckelfiler i fönstret Volymlösenord och klicka sedan på Nyckelfiler.

Välj skärmen Säkerhetstokennyckelfiler

På skärmen Välj säkerhetstokennyckelfiler kan du ställa in vilken fil- eller mappsökväg som helst som ska användas som volymnyckelfil. Du kan använda Add Token Files för att ställa in din hårdvarusäkerhetsnyckel som din nyckelfil. Om du behåller din nyckelfil på en USB extern till volymens enhet, kan din USB också fungera som en fysisk säkerhetsnyckel. Om du behöver VeraCrypt för att generera en ny nyckelfil klickar du på Generera slumpmässig nyckelfil .

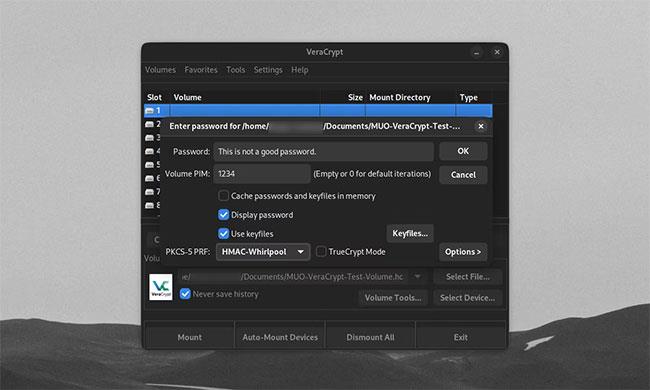

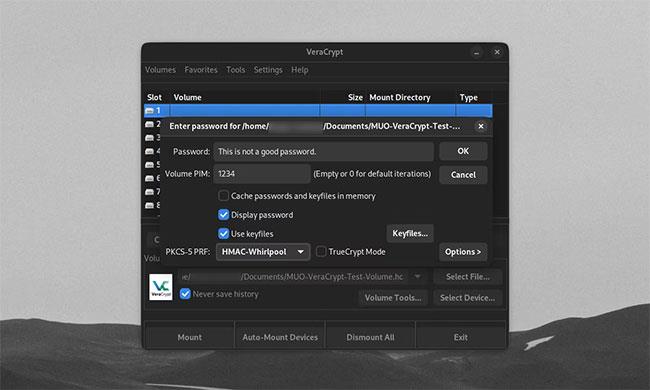

Klicka på knappen Nyckelfiler

När du monterar en volym med en anpassad volym-PIM och nyckelfil måste du markera kryssrutorna Använd PIM och Använd nyckelfiler och klicka sedan på knappen Nyckelfiler. Detta gör att du kan ange rätt PIM och nyckelfil, tillsammans med lösenordet, för att öppna den krypterade volymen.

Gör ändringar i befintliga VeraCrypt-volymer

Gör ändringar i befintliga VeraCrypt-volymer

När du har skapat en krypterad volym kan du fortfarande göra ändringar i hur du dekrypterar den. För att göra detta, klicka på Volymverktyg i huvudfönstret i VeraCrypt. Du kommer att ha möjlighet att ändra eller ta bort volymens lösenord, PIM och nyckelfil. Du kan göra detta om du behöver ändra ditt lösenord ofta.