2018 var ett häftigt år för globala IT-proffs. Det har funnits många stora säkerhetsbrister, även relaterade till hårdvarunivån, som informationssäkerhetsproffs måste möta. Här är de fyra största sårbarheterna under 2018 och hur du kan hantera dem.

Spectre och Meltdown - som dominerade säkerhetsprojekt under 2018

Sårbarheterna Spectre och Meltdown, som först dök upp den 4 januari 2018 , tillåter applikationer att läsa kärnminne och har orsakat allvarliga säkerhetsproblem för IT-proffs under årets månader. Problemet är att detta par representerar sårbarheter på hårdvarunivå som kan mildras, men som inte kan korrigeras via programvara. Även om Intel-processorer (förutom Atom-chips tillverkade före 2013 och Itanium-serien) är de mest sårbara, krävs fortfarande mikrokodpatchar även för AMD-processorer.OpenPOWER och andra processorer baserade på Arm-design. Vissa programvarulösningar kan också implementeras, men de kräver ofta att leverantörer kompilerar om sina program med skydd på plats.

Avslöjandet av förekomsten av dessa sårbarheter har väckt ett förnyat intresse för sidokanalsattacker som kräver lite deduktivt knep. Månader senare avslöjades också BranchScope-sårbarheten. Forskarna bakom denna upptäckt har visat att BranchScope ger möjligheten att läsa data som bör skyddas av den säkra enklaven SGX, samt att besegra ASLR.

Sammanfattningsvis, tillsammans med de första avslöjandena, Spectre-NG, Spectre 1.2 och SpectreRSB, upptäcktes totalt åtta varianter av Spectre-sårbarheten, förutom andra relaterade sårbarheter som SgxPectre.

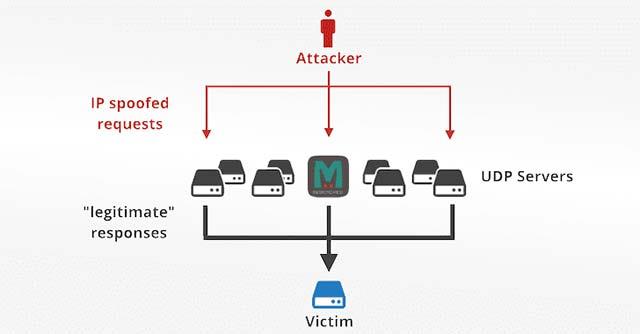

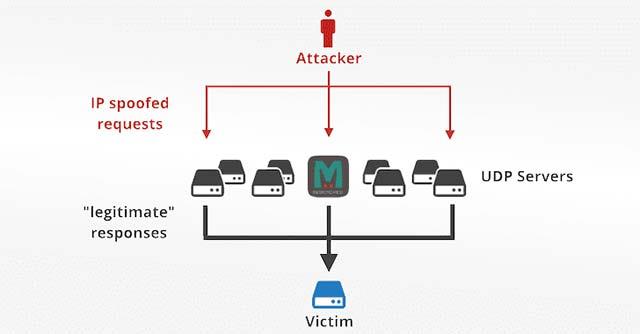

Rekordstora DDoS-attacker med memcachad

Under 2018 organiserade hackare DDoS-attacker med hjälp av sårbarheter i memcached, och nådde en höjd av 1,7 Tbps. Attacken initieras av att en server spoofar sin egen IP-adress (anger att attackmålets adress är ursprungsadress) och skickar ett 15-byte förfrågningspaket - som besvaras av en annan värd. Den memcachade servern är sårbar med svar som sträcker sig från 134KB till 750KB. Storleksskillnaden mellan begäran och svar är över 51 200 gånger större, vilket gör denna attack extra kraftfull!

Proof-of-concept - en typ av kod som enkelt kan anpassas till attacker har lanserats av olika forskare för att hantera denna situation, bland dem "Memcrashing.py", integrerat fungerar med Shodans sökmotor för att hitta sårbara servrar där en attack kan inledas.

Lyckligtvis kan memcachade DDoS-attacker förhindras, men memcachade användare bör också ändra standardinställningar för att förhindra att deras system missbrukas. Om UDP inte används i ditt system kan du inaktivera den här funktionen med switchen -U 0. Annars är det också lämpligt att begränsa åtkomsten till localhost med switchen -listen 127.0.0.1.

Drupal CMS-sårbarhet gör att angripare kan kontrollera din webbplats

Nödpatchar för Drupals 1,1 miljoner sajter måste släppas i slutet av mars. Sårbarheten är relaterad till en konflikt mellan hur PHP hanterar arrays i URL-parametrar och användningen av hash-funktioner. Drupals (#) i början av arrayen nycklar för att beteckna speciella nycklar resulterar ofta i extra beräkning, vilket kan tillåta angripare att godtyckligt "injicera" kod. Attacken fick smeknamnet "Drupalgeddon 2: Electric Hashaloo" av Scott Arciszewski från Paragon-initiativet.

I april korrigerades problem relaterade till denna sårbarhet en andra gång, med inriktning på möjligheten att hantera URL:er för GET-parametrar för att ta bort #-symbolen, vilket kan orsaka en sårbarhet för fjärrkörning av kod.

Även om sårbarheten rapporterades offentligt, påverkades mer än 115 000 Drupal-sajter och många botnät utnyttjade aktivt sårbarheten för att distribuera skadlig krypteringsprogramvara.

BGP-attacker blockerar DNS-servrar för att stjäla adresser

Border Gateway Protocol (BGP), "verktyget" som används för att bestämma den mest effektiva vägen mellan två system på internet, förväntas bli ett mål för skadliga aktörer i framtiden eftersom protokollet är utformat till stor del innan skadliga nätverksproblem övervägdes noggrant. . Det finns ingen central auktoritet för BGP-rutter, och rutter accepteras på ISP-nivå, vilket placerar den utom räckhåll för typiska företagsmodeller för implementering och samtidigt utom räckhåll för användaren.

I april genomfördes en BGP-attack mot Amazon Route 53 – DNS- tjänstkomponenten i AWS. Enligt Oracles Internet Intelligence-team härrörde attacken från hårdvara belägen i en anläggning som drivs av eNet (AS10297) i Columbus, Ohio, USA. Angriparna omdirigerade MyEtherWallet.com-förfrågningar till en server i Ryssland, som använde en nätfiskesida för att kopiera kontoinformation genom att läsa befintliga cookies. Hackarna tjänade 215 Ether på denna attack, motsvarande cirka 160 000 $.

BGP har även i vissa fall missbrukats av statliga aktörer. I november 2018 indikerade rapporter att flera organisationer i Iran använde BGP-attacker i ett försök att blockera Telegram-trafik till landet. Dessutom har Kina också anklagats för att använda BGP-attacker genom närvaropunkter i Nordamerika, Europa och Asien.

Arbetet med att skydda BGP mot dessa attacker utförs av NIST och DHS Science and Technology Directorate, i samarbete med Secure Inter-Domain Routing (SIDR), som syftar till att utföra "BGP route origin authentication (BGP Route Origin Validation) using Resource Public Key Infrastruktur.

Se mer: