Om det är något som utgör ett hot mot alla teknikanvändare så är det skadlig programvara. Denna skadliga programvara kan vara extremt farlig och skadlig och finns i många olika former. Men hur blev skadlig programvara så utbredd? Vilka är de viktigaste taktikerna och verktygen cyberkriminella använder för att infektera enheter?

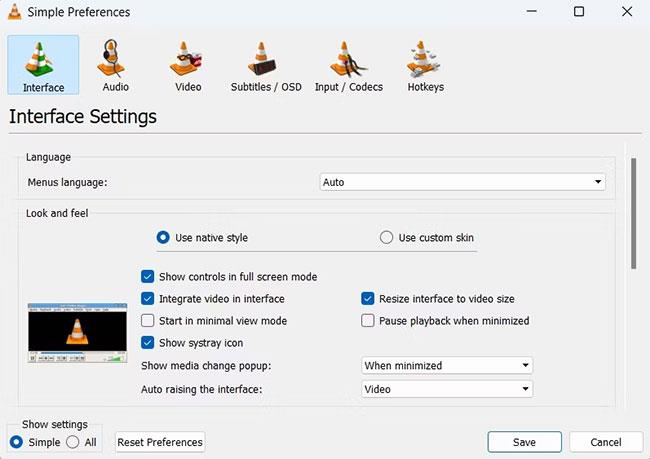

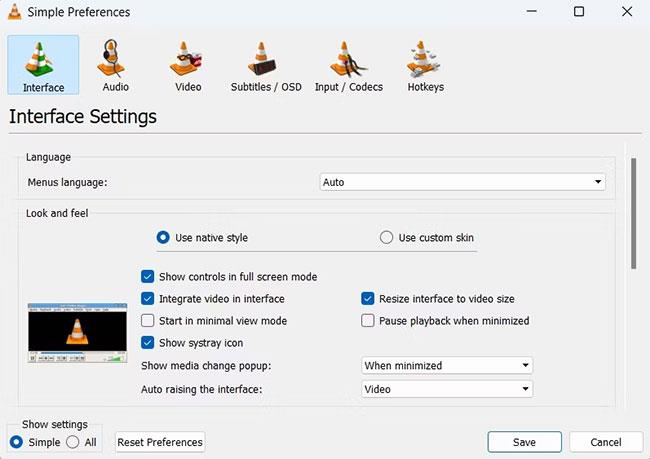

1. Skadliga nedladdningar

Nuförtiden finns det otaliga typer av programvara som du kan ladda ner från Internet . Men den utbredda tillgängligheten av program på så många olika webbplatser har skapat stora möjligheter för cyberbrottslingar att hitta sätt att infektera enheter med skadlig programvara så enkelt som möjligt.

Om du inte använder en helt legitim webbplats för att ladda ner mjukvara, till exempel utvecklaren, riskerar du alltid att ladda ner ett skadligt program. Detta kan vara något potentiellt mindre skadligt som adware men kan också vara lika allvarligt som ransomware eller ett skadligt virus.

Eftersom folk ofta inte kontrollerar om en fil är säker innan de laddar ner den eller ens vet vilka röda flaggor de ska leta efter, är denna infektionsväg extremt populär bland kriminella. Så vad kan du göra för att undvika att ladda ner skadliga saker?

Först bör du se till att du bara laddar ner filer från pålitliga webbplatser. Ibland kan det vara svårt att hitta rätt fil att ladda ner för just ditt operativsystem eller operativsystemversion, men låt inte detta besvär leda dig till en misstänkt webbplats. Naturligtvis kan det ibland vara svårt att avgöra om en webbplats är legitim eller inte, men du kan använda länkkontrollwebbplatser för att komma runt detta hinder.

Dessutom, om programvaran du letar efter vanligtvis kräver betalning och du ser en "gratis" version tillgänglig för nedladdning, är detta extremt misstänkt. Även om det kan tyckas lockande att prova gratisversionen av ett dyrt program, kan detta göra att du hamnar i en mycket värre situation om det finns skadlig programvara gömd i filen.

Du kan också använda valfritt antivirusprogram som du har installerat för att skanna filer innan du laddar ner, eller använda genomsökningswebbplatser som VirusTotal för att snabbt kontrollera alla filer gratis.

2. Nätfiske via e-post

Nätfiske är en av de vanligaste formerna av cyberbrottslighet idag. Detta beror främst på att de flesta människor kan kontaktas via e-post, sms eller direktmeddelande. Framför allt kan cyberbrottslingar enkelt lura offer genom ett nätfiskemeddelande genom att använda övertygande eller professionellt språk, samt rätt typ av format och bilder.

I ett nätfiskebedrägeri skickar en angripare ett meddelande till sitt mål som påstår sig vara en officiell, pålitlig part. En individ kan till exempel få ett e-postmeddelande från postkontoret som informerar dem om att deras paket har omdirigerats och att de måste lämna viss information för att det ska komma fram säkert. Denna typ av nödkommunikation fungerar effektivt genom att pressa mottagaren att följa avsändarens begäran.

I detta nätfiskemeddelande kommer det att finnas en länk som målet ombeds klicka på för att ange sina uppgifter, verifiera en åtgärd eller göra något liknande. Men i verkligheten är denna länk helt skadlig. I nästan alla fall kommer webbplatsen att utformas för att stjäla all data du anger, såsom dina kontaktuppgifter eller betalningsinformation. Men nätfiske kan också användas för att sprida skadlig programvara genom förment "säkra" eller "officiella" länkar som angripare skickar till dig. I det här fallet kan du ha utsett dig själv i fara direkt efter att du klickat på länken.

Återigen, en webbplats för länkkontroll är mycket användbar för din säkerhet, särskilt när det gäller nätfiske, eftersom den låter dig omedelbart avgöra hur säker en given webbadress är .

Framför allt är det viktigt att kontrollera e-postmeddelanden för stavfel, ovanliga avsändaradresser och misstänkta bilagor. Till exempel, om du fick ett e-postmeddelande från FedEx, men e-postadressen säger något lite annorlunda, till exempel "f3dex", kan du ha att göra med en nätfiskeattack. Att köra en sådan snabb kontroll kan hjälpa dig att undvika onödiga risker.

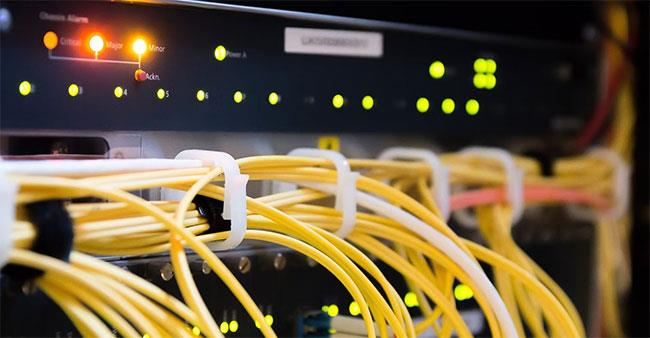

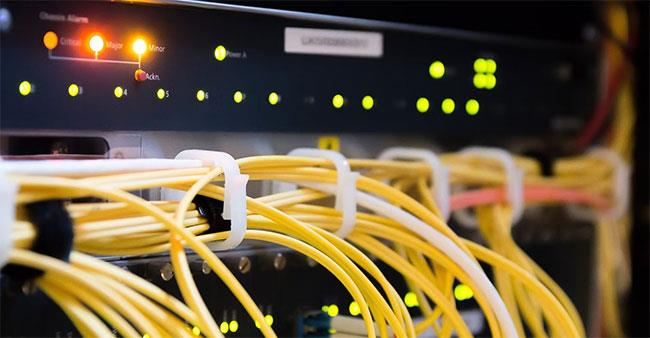

3. Remote Desktop Protocol

Remote Desktop Protocol (RDP) är en teknik som gör att en användares dator kan ansluta direkt till en annan dator via ett nätverk. Även om detta protokoll har utvecklats av Microsoft kan det nu användas på en rad olika operativsystem, vilket gör det tillgängligt för nästan alla. Men som vanligt har cyberkriminella utvecklat ett sätt att utnyttja detta populära verktyg.

Ibland kan RDP vara dåligt skyddad eller lämnas öppen på ett äldre system, vilket ger angripare den perfekta möjligheten att attackera. Bedragare hittar dessa osäkra system med hjälp av populära skanningsverktyg. När en angripare väl hittar en sårbar anslutning och kan komma åt en fjärrdator via protokollet, kan de infektera den datorn med skadlig programvara och till och med exfiltrera data från den infekterade enheten utan ägarens tillåtelse.

Ransomware har blivit ett vanligt problem bland RDP-användare. Faktum är att Paloaltos 2020 Unit 42 Incident Response and Data Breach Report visar att, av de 1 000 registrerade ransomware-attacker, använde 50 % RDP som det första infektionsmedlet. Detta är en typ av skadlig programvara som krypterar offrets filer och håller dem som gisslan tills angriparens krav (vanligtvis ekonomiska) uppfylls. Angriparen kommer sedan att förse offret med dekrypteringsnyckeln, även om det inte finns någon garanti för att de kommer att göra detta.

För att skydda din enhet när du använder RDP är det viktigt att använda starka lösenord, använda tvåfaktorsautentisering och uppdatera servrar när det är möjligt för att säkerställa att du använder rätt programvara.

4. USB

Även om det är lätt att infektera en enhet med skadlig programvara på distans, betyder det inte att det fortfarande inte kan göras fysiskt. Om en angripare råkar ha direkt åtkomst till offrets enhet, kan USB vara ett snabbt och enkelt sätt att få skadlig programvara installerad.

Skadliga USB-enheter är ofta utrustade med skadlig kod som kan samla in data som är tillgänglig på offrets enhet. Till exempel kan en enhet infektera en enhet med en keylogger , som kan spåra allt offret skriver, inklusive inloggningsinformation, betalningsinformation och känslig kommunikation.

När du använder en USB kan en angripare i princip ladda ner alla typer av skadlig programvara till enheten, inklusive ransomware, spionprogram, virus och maskar . Det är därför det är viktigt att lösenordsskydda alla dina enheter och stänga av dem eller låsa dem när du inte är i närheten.

Du kan också inaktivera dina USB-portar om du måste lämna datorn på när du är borta.

Dessutom bör du undvika att använda USB vars innehåll du inte känner till eller att skanna någon enhet med antivirusprogram i förväg.

Cyberkriminella fortsätter att utveckla nya sätt att distribuera skadlig programvara och attackera offer. Det är viktigt att du skyddar din enhet på alla möjliga sätt och dubbelkollar all programvara, filer och länkar innan du laddar ner eller kommer åt dem. Små, enkla steg som dessa kan hjälpa dig att skydda dig från skadliga enheter.