Du surfar på webben, kollar din e-post när ett meddelande plötsligt dyker upp. Din dator och data är låsta och krypterade av ransomware . Du kan inte komma åt förrän lösensumman är betald. De flesta vet hur ett ransomware fungerar, vilket är anledningen till att skapare av ransomware alltid letar efter sätt att undersöka och skapa nya ransomware för att få dig att betala. Här är några nya typer av ransomware du bör känna till.

1. Cerber ransomware

Om din dator är infekterad med Cerber ransomware (vanligtvis attackerad via e-postbilagor placerade under Microsoft Office-dokument), kommer dina data att krypteras med varje fil med ett nytt .cerber- tillägg .

Obs: Om du inte befinner dig i Ryssland eller Ukraina eller andra före detta sovjetiska länder som Armenien, Azerbajdzjan, Vitryssland, Georgien, Kirgizistan, Kazakstan, Moldavien, Turkmenistan, Tadzjikistan eller Uzbekistan, kommer du inte att attackeras av Cerber ransomware.

Du vet att du har blivit attackerad av Cerber när du får ett meddelande på din datorskärm. Dessutom kommer instruktioner om hur du betalar att inkluderas i varje mapp i TXT- och HTML-format. Dessutom kan du hitta en VBS-fil (Visual Basic Script) som guidar dig genom betalningsprocessen. Denna ransomware kommer att berätta hur du betalar lösen och dekrypterar data.

2. PUBG Ransomware

I april 2018 såg många PUBG Ransomware ta ett annat tillvägagångssätt för att kryptera användarnas datorer för lösen. Istället för att be om pengar för att låsa upp filer, erbjuder kodarna bakom denna märkliga skadliga programvara dig två alternativ:

- Spela videospelet GameUnknown's Battlegrounds (tillgängligt för $29,99 på Steam).

- Klistra bara in koden som bedragarna har angett på din skärm.

Detta är faktiskt inte skadlig programvara, även om den har potential att vara irriterande och framstå som riktig ransomware. PUBG Ransomware är bara ett reklamverktyg för PlayerUnknown's Battlegrounds.

Se mer: Tips för att bli den sista överlevande i arenaspelet på liv och död PlayerUnknown's Battlegrounds

Det verkar som att denna ransomware inte är så illa, eller hur? Ja, men den krypterar filen och ändrar filtillägget till .pubg. Kort sagt, om två alternativ visas: klistra in koden och köp skjutaren, bör du välja lämplig åtgärd. Om detta är äkta ransomware måste du betala minst 10 gånger beloppet för spelet. Detta är dock en av de enklaste ransomware att lösa.

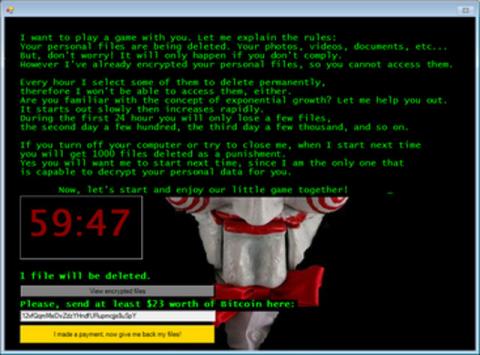

3. Jigsaw ransomware

Ursprungligen känd som BitcoinBlackmailer, denna Jigsaw ransomware fick ett nytt namn tack vare utseendet på Billy the Puppet.

Jigsaw upptäcktes först i april 2016 och sprids via spam-e-postmeddelanden och ransomware-infekterade bilagor. När den är aktiverad låser Jigsaw användarens data och systemets Master Boot Record (MBR) och visar sedan det bifogade meddelandet.

Detta är i grunden ett hot: om lösensumman (i Bitcoin) inte betalas inom en timme, kommer en fil att raderas från din dator. Med varje timmes fördröjning kommer antalet raderade filer att öka och omstart eller försök att avsluta processen kommer att resultera i 1000 raderade filer. Nya versioner av Jigsaw hotar också att släppa offrens känsliga uppgifter om de inte betalar.

4. Ranscam ransomware

Vi är bekanta med hur ransomware fungerar. Du är infekterad med skadlig programvara som krypterar viktig data eller hela din dator, och sedan tvingar dig att betala en summa pengar för att dekryptera data via en dekrypteringsnyckel.

Normal ransomware kommer att vara så men Ranscam är annorlunda. Den krypterar inte data för lösen men din data kommer att raderas permanent.

5. FLocker ransomware

I juni 2016 upptäcktes det att FLocker ransomware (ANDROIDOS_FLOCKER.A) hade spridits på Android-telefoner och surfplattor. Android-drivna smarta TV-apparater har lagts till i listan över mål.

Du har säkert hört talas om Flocker även om du inte vet vad den heter. Detta är en av de typer av ransomware som visar en "lagsbekämpande" varning, som meddelar dig att du har sett detta olagliga material i systemet. Dessutom riktar den sig till användare i Västeuropa och Nordamerika; praktiskt taget alla utom de i Ryssland, Ukraina eller något annat före detta sovjetland.

Offret uppmanas att betala via en iTunes-kupong, som ofta är målet för bedragare, och när du får pengarna får du tillbaka kontrollen över din Android-telefon eller TV.

6. Falsk ransomware

Det är förvånande att veta att vissa ransomware faktiskt inte gör någonting. Till skillnad från PUBG Ransomware är dessa ransomware helt enkelt falska annonser, som påstår sig ha kontroll över din dator.

Den här typen av ransomware är lätt att lösa, men "kraften" i ransomware är faktiskt tillräckligt för att göra den lönsam. Offren betalar utan att veta att de verkligen inte behöver det eftersom deras data inte är krypterad.

Denna typ av ransomware-attack visas ofta i webbläsarfönstret. När det dyker upp kan du inte stänga fönstret och det står "dina filer har krypterats, betala 300 USD i Bitcoin, detta är den enda lösningen".

Om du vill kontrollera om ransomwaren du stöter på är verklig eller bara en bluff, tryck Alt + F4 på Windows och Cmd + W på Mac. Om fönstret stängs, uppdatera ditt antivirusprogram omedelbart och skanna datorn.

7. Hur ransomware döljer sig

Slutligen, låt oss titta på hur ransomware lurar offer genom sitt utseende. Du vet redan att falska e-postbilagor ofta innehåller ransomware. I det här fallet kommer den bifogade filen att visas som en giltig DOC-fil, skickad med spam-e-post och begär pengar, denna bilaga är fakturan för begäran om pengar. När det har laddats ner är ditt system hackat.

Men det finns en annan förklädnad, till exempel, DetoxCrypto ransomware (Ransom.DetoxCrypto) efterliknar den berömda programvaran Malwarebytes Anti-Malware med en liten namnbyte Malwerbyte. Det finns också en Cryptolocker-variant som imiterar Windows Update.

Du tror att du vet allt om ransomware, men det gör du inte, tänk om. Bedragare slutar inte förrän de får dina pengar och de kommer alltid ut med nya mönster.

Om du är orolig för ransomware, prova några förebyggande åtgärder som att regelbundet säkerhetskopiera dina data, uppdatera din dator, hålla dig borta från misstänkta och konstiga filer, använda e-postfiltrering och köra viss Internetsäkerhet.

Se mer: