Även om det är revolutionerande, utgör enkelheten och bekvämligheten med att sprida information online också ett antal säkerhetshot. Många människor har omedvetet ägnat sig åt riskfyllda onlineaktiviteter.

Faktum är att du förmodligen gör några allvarliga fel på internetsäkerhet och sekretess just nu. Låt oss ta reda på det här nedan!

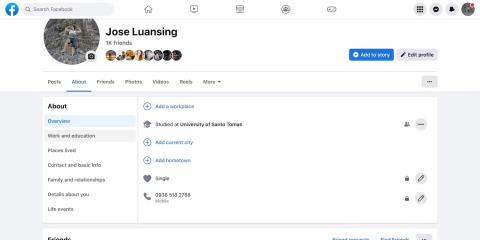

1. Avslöjar för mycket information på sociala nätverk

Introduktionssida för Facebook-konto

För många människor spelar sociala nätverk en oerhört viktig roll. De kan dela sina inre tankar, posta dagliga upplevelser eller till och med skapa en helt annan onlinepersona. Det är en rolig, tillfredsställande form av självuttryck.

Medan delning på sociala medier hjälper dig att hitta likasinnade individer, riskerar det dig också att bli identitetsstöld. Din profil innehåller känslig personlig identifierbar information (PII). Hackare kan göra betydande skada med identifierare, såsom ras, kön, hemadress, kontaktnummer eller födelsedatum.

Du behöver inte sluta använda sociala medier helt – bara filtrera dina inlägg. Goda rutiner som att dölja din nuvarande plats, stänga av GPS, ta bort din profilbiografi och lägga upp mer sällan kommer att skydda dina sociala mediekonton från hackare.

2. Hoppa över säkerhetskopiering av data i viktiga filer

Många människor ignorerar ofta säkerhetskopiering av data. De tycker att den här processen är tråkig och vill inte bry sig om den alls. Att skapa kopior av filer kan ta från några sekunder till mer än en timme, beroende på deras storlek.

Även om denna process kanske inte låter tilltalande, är den väsentlig. Lösningar för säkerhetskopiering av data hjälper till att försvara sig mot ett antal cybersäkerhetshot, inklusive dataintrång, ransomware- attacker , IT-systemfel och datakorruption. Personliga filer och arbetsfiler måste säkerhetskopieras.

Istället för att fördröja säkerhetskopieringen av data, utforska sätt du kan övervinna flaskhalsar och vägspärrar i processen. Fokusera på att påskynda kopiering och flytta filer. Du kan automatisera migrering genom säkra molnlagringssystem, använda lätta datasäkerhetsprogram som körs i bakgrunden och ta bort redundanta filer.

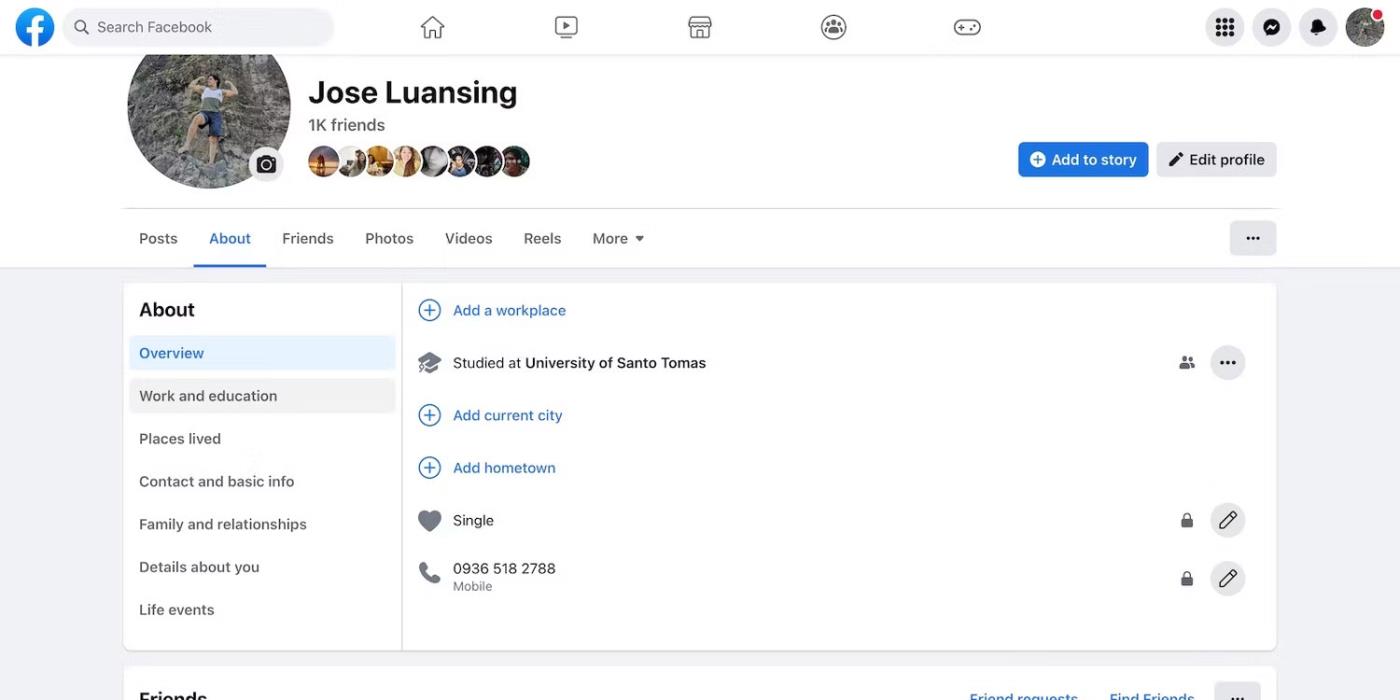

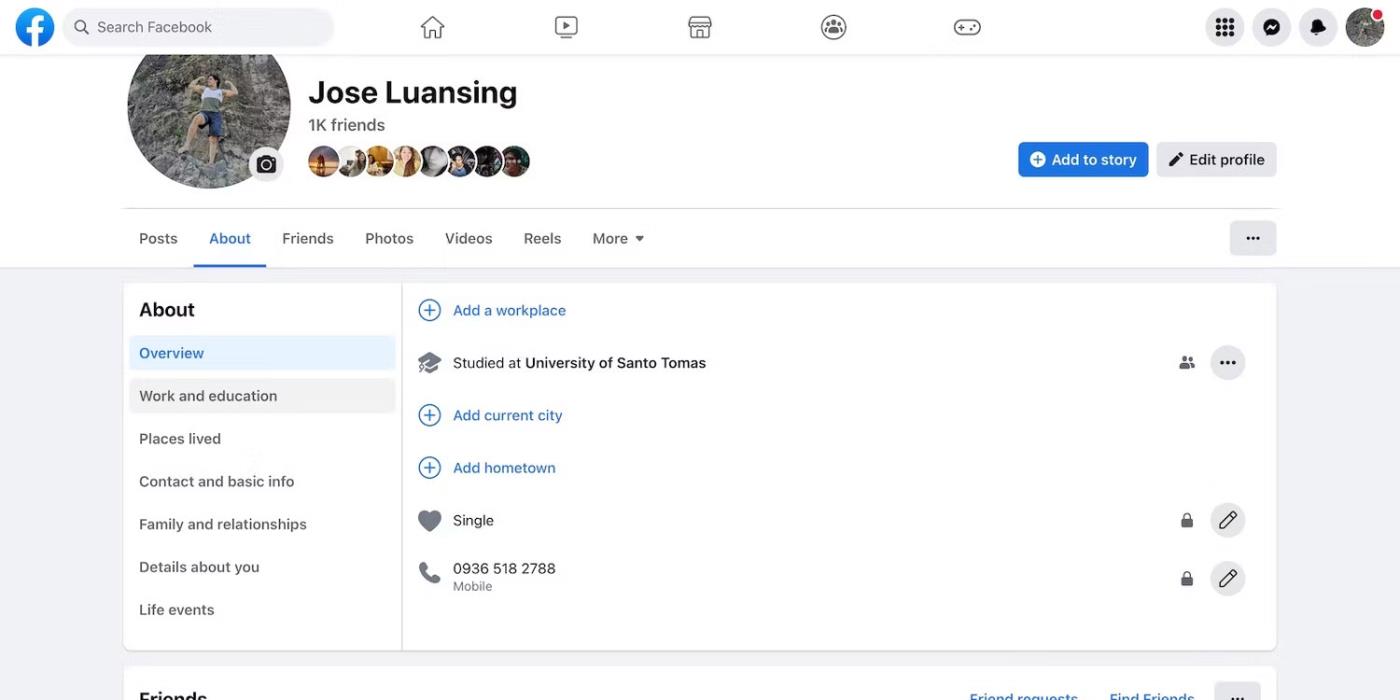

3. Lita blint på gratis VPN-tjänsteleverantörer

IP-adress tillhandahållen av VPN

Människor använder ofta gratis VPN för tillgänglighet och kostnadsbesparingar. Istället för att betala för en premium VPN kan du helt enkelt ladda ner och installera gratis alternativ om det behövs. Att skapa ett konto tar några minuter. Du kan till och med skapa flera nya konton varje gång du stöter på geografiskt begränsat innehåll.

Även om gratis VPN är bekväma, utgör de också säkerhetsrisker. Med relativt svagare krypteringsnycklar och återanvända smutsiga IP-adresser kommer de inte effektivt att dölja din onlineidentitet. Cyberkriminella har kompetensen att knäcka grundläggande krypteringsmetoder.

Naturligtvis kan du fortfarande använda pålitliga, allmänt betrodda gratis VPN: er, men vet deras begränsningar. De är bra för att kringgå geografiska begränsningar. Men du bör överväga mer sofistikerade premiumalternativ för att säkra din onlineidentitet.

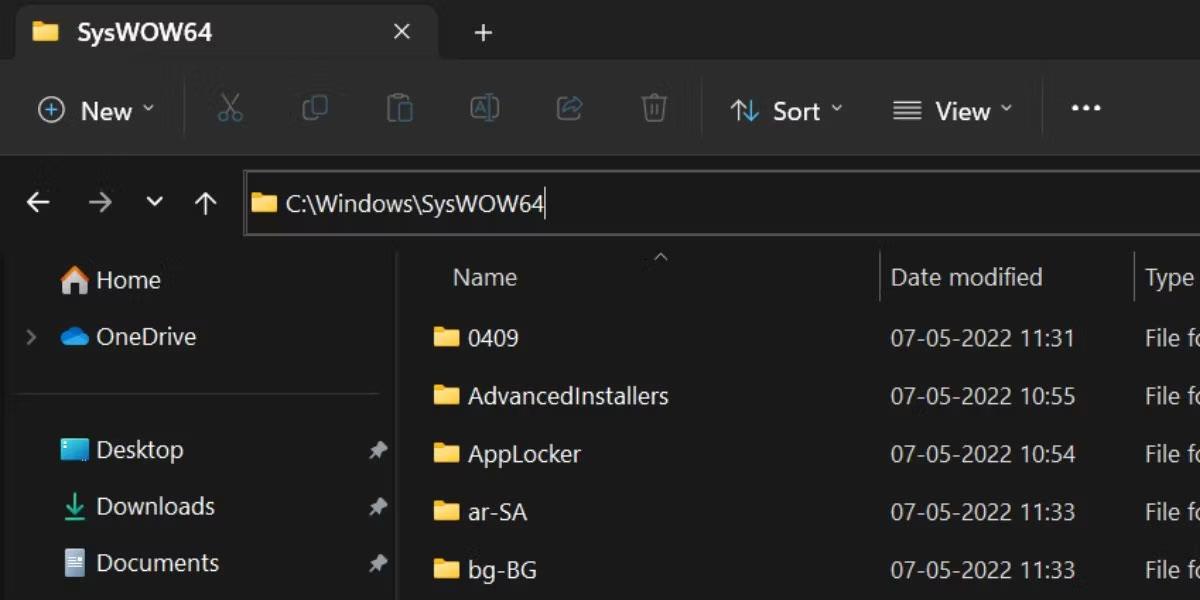

4. Obegränsad tillgång till specifika filer

Gdrive Prompt begränsar filåtkomst

Datahantering är starkt beroende av filåtkomstkontroll. Reglera vem som får åtkomst till din data och hur de ändrar den för att förhindra dataintrång. När allt kommer omkring beror cybersäkerhetshot som stöld, kontoövertagande och oavsiktlig informationsröjande ofta från obehörig åtkomst.

Även om åtkomstkontroll är extremt viktigt, tenderar många människor att ignorera det. De är omedvetna om allvaret i kontoövertagandet eller blir besvärade av stegen som är involverade i att sätta upp processen för begränsning av behörigheter.

Som en tumregel, gör dina dokument privata som standard. Gör det till en vana att anpassa användaråtkomsten när du delar filer, oavsett om det är för arbete eller personliga ändamål. Ge åtkomst endast till behöriga användare.

5. Öppna arbetsprogram och filer på personliga enheter

Som många distansarbetare kan du ibland blanda personliga och företagsutgivna enheter. Detta är extremt vanligt men mycket riskabelt. Även till synes ofarliga handlingar som att komma åt Facebook på din bärbara dator eller skicka kontorsdokument via smartphone utgör vissa cybersäkerhetsrisker.

Sluta öppna arbetsfiler på dina personliga enheter och vice versa. Smartphones eller bärbara datorer har inte komplicerade säkerhetssystem som de som ställs in av företag. Om ett dataintrång inträffar är du ansvarig.

Dessutom skannas företagsutgivna enheter regelbundet av tidsspårning och verktyg för personalövervakning. De tar schemalagda skärmdumpar, spårar appanvändning och delar skärmaktivitet. Du kanske inte känner dig bekväm med att din arbetsgivare får mer insikt i dina personliga problem.

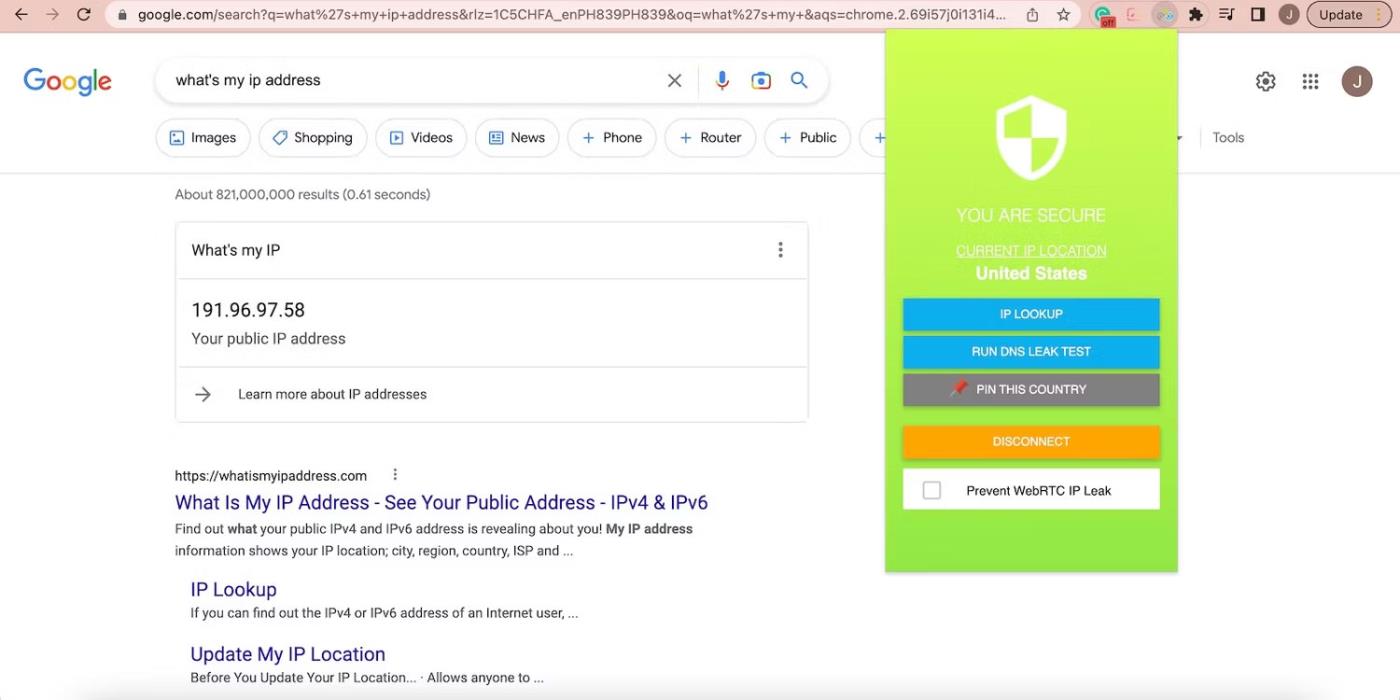

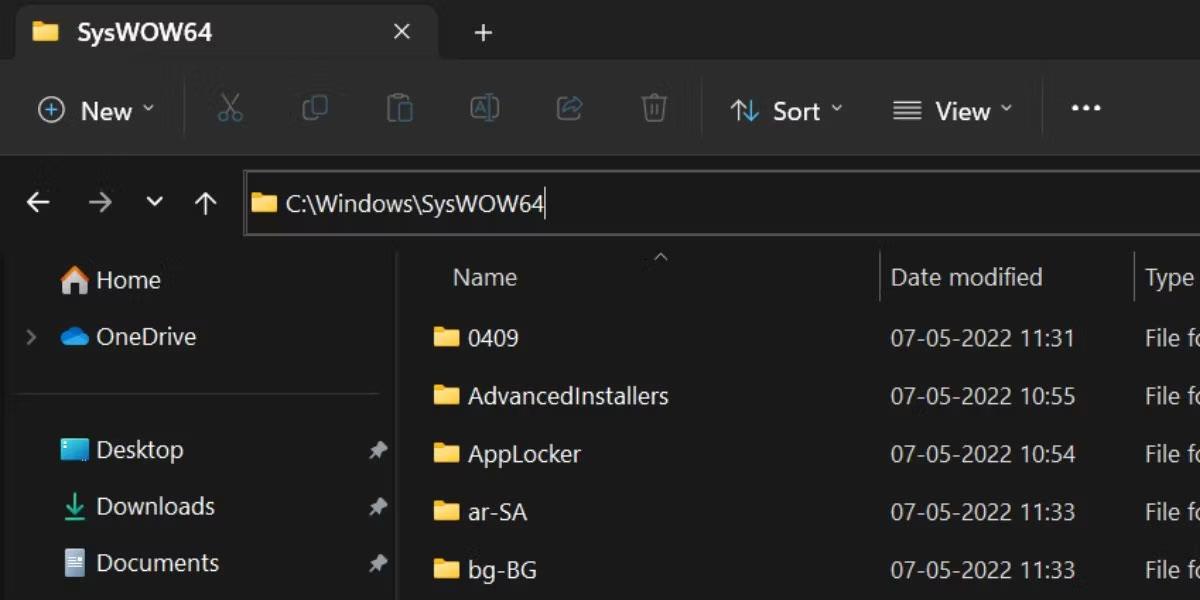

6. Hamstrar för många filer och program

Film- och fotofiler i den senaste mappen

Digital röran är ett vanligt problem idag. Även teknikkunniga människor tenderar att samla på sig gamla mappar och filer som de inte har kommit åt på flera år. Vissa behåller dem av sentimentala skäl, medan andra inte bryr sig om att klassificera uppgifterna.

Hur som helst, hamstring av digitala filer utsätter dig för risk för cyberattacker, så du bör försöka reda ut ditt digitala liv. Börja med små ändringar som att ta bort gamla filer. Flytta dem till molnlagringssystemet och ta sedan bort deras originalkopior på dina lokala servrar. Du kan till och med kryptera dem för extra säkerhetsåtgärder.

7. Spårar inte filåtkomsthistorik och loggar

Användare håller sällan reda på sin filåtkomsthistorik. Moderna anställda måste hantera dussintals filer - att hålla reda på alla som kommer åt data är inte en lätt uppgift i sig.

Även om det är tidskrävande och dyrt att granska filhistoriken, spelar det en viktig roll i alla cybersäkerhetsstrategier. Att lösa dataintrång börjar med att förhindra obehörig åtkomst. Om någon tar över dina filer, rapportera dem omedelbart till lämpliga kanaler.

De flesta plattformar erbjuder grundläggande loggningsfunktioner. Till exempel, Microsoft 365 (dvs. Office) registrerar filredigeringar, lagringssystemet visar användaråtkomsthistorik och molnservern spårar filuppladdningar/nedladdningar.

Men om du behöver mer omfattande spårning, använd tredjepartsappar. Alternativ som LEO Privacy Guard och FileAudit kan ge ytterligare användaråtkomstdata på dina lokala servrar och molnservrar.