SIM-kortsnummer är ett "lukrativt byte" för cyberbrottslingar. Med denna enkla nummersträng kan hackare snabbt tömma ditt bankkonto.

Det läskigaste är att cyberbrottslingar inte ens behöver stjäla telefonen för att få tillgång till SIM-kortsnummer och personlig information. Denna hacking-trend har dykt upp nyligen och kallas SIM-kortsbyte.

Låt oss ta en närmare titt på vad SIM-kortsbyte är och hur du kan undvika denna bluff i följande artikel!

Vad är SIM-bytesbedrägeri? Hur förebygga?

Hur fungerar SIM-kortet?

Innan du dyker in i SIM-bytesbedrägerierna måste du veta hur SIM-kort fungerar. Kommer du ihåg när du senast köpte en telefon? Du kanske har märkt att en av operatörens representanter hjälpte dig att byta SIM-kort från din gamla telefon till din nya.

Tro det eller ej, det lilla chipet i den här telefonen lagrar all nödvändig kontoinformation. När ICCID-numret (20 siffror) hamnar i händerna på en skicklig brottsling kommer du att hamna i trubbel.

Vad är SIM-kortsbyte?

Att byta SIM-kort innebär en hel del bedrägerier. Hackaren kontaktar din tjänsteleverantör och hoppas kunna prata med en särskilt pålitlig anställd. De kommer att imitera dig för att få vad de vill ha: Din SIM-kortdata.

Om denna bedrägeri lyckas, kommer dina SIM-kortdata att överföras till hackarens SIM-kort. De bryr sig inte om sms eller telefonsamtal från dina vänner. De syftar till att ta emot meddelanden om tvåfaktorsautentisering (2FA) från konton som innehåller värdefull information.

De flesta banker kräver 2FA när du loggar in på ditt onlinekonto. Men det är inte du, det är hackaren som kommer att få engångslösenordet (OTP) via SMS, om du är ett offer för en SIM-kortsbytesattack.

Tips för att skydda dig från SIM-kortbytesattacker

Även om när en hacker väl fått tag på SIM-kortsinformation finns det inte mycket du kan göra, men metoderna nedan kan användas för att förhindra att det händer. Här är några av de mest effektiva sätten att stoppa hackare:

1. Ändra 2FA-metod

Att få 2FA (2-faktors autentisering) via sms är bekvämt, men kan göra situationen värre om du är ett offer för ett SIM-kortsbytesbedrägeri.

Välj att använda en autentiseringsapp som Authy eller Google Authenticator, som länkar OTP till en faktisk telefon, istället för ett telefonnummer. Anslut bara appen till dina viktigaste konton så får du en säkerhetskod via appen.

2. Ställ in en PIN-kod med din mobiloperatör

Att lägga till en PIN-kod på ditt konto gör det svårare för hackare att attackera. Hackare som vill byta SIM-kort måste ange en PIN-kod eller ett hemligt lösenord när de försöker byta konto. Det är därför pinkoder är så viktiga.

Som tur är kan du lägga till en PIN-kod till ditt konto genom att besöka din mobiloperatörs webbplats.

3. Separera telefonnummer från konton

Har du någonsin använt din telefon som ett sätt att ändra ditt lösenord? När hackare stjäl SIM-kortdata kan de också göra det.

När hackare har "låst" dig ute från ditt huvudkonto kommer de att samla in så mycket information som möjligt. Brottslingar kommer inte att tveka att ta pengar från ditt bankkonto, eller ännu värre, sälja din personliga information på den mörka webben.

Att ta bort telefonnummer från dina viktigaste onlinekonton kan rädda dig från att behöva oroa dig för att byta SIM-kort. Om översättning kräver ett telefonnummer kopplat till ett konto, skaffa ett VoIP- nummer med Google Voice istället.

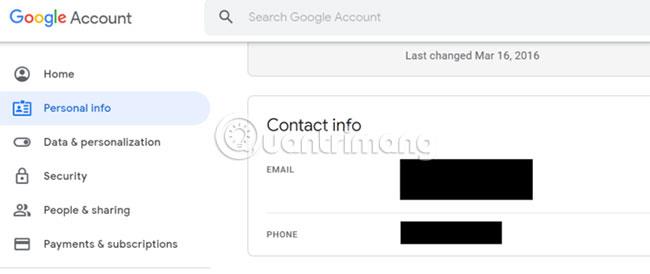

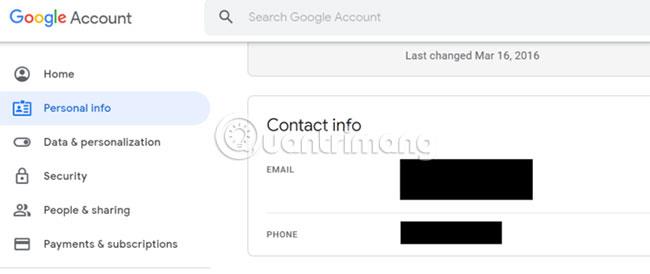

För att ta bort ett telefonnummer från Google, logga in på Google-kontosidan och gå till avsnittet Personlig information. Om du ser ditt telefonnummer där, radera det.

I avsnittet Säkerhet, scrolla ned och ta bort telefonnumret från alternativet Sätt vi kan verifiera att det är du .

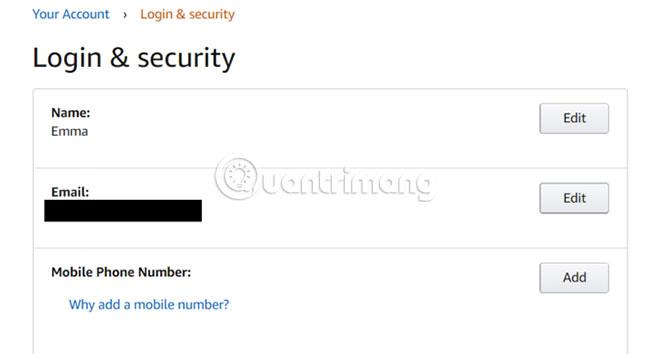

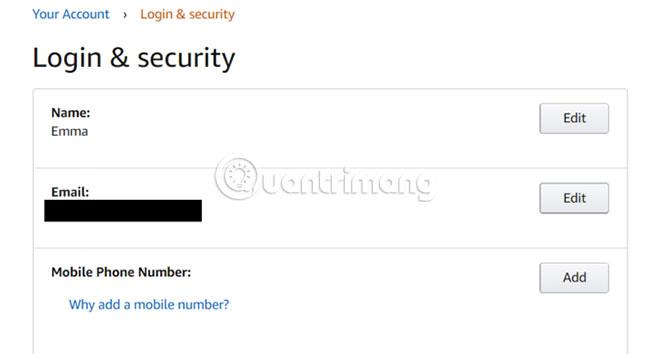

För Amazon, klicka på Ditt konto och navigera sedan till Inloggning och säkerhet . Ta bort befintligt telefonnummer eller lägg till VoIP-nummer där.

Du kan också ta bort ett telefonnummer från PayPal genom att klicka på kugghjulsikonen i hörnet av webbplatsen. Ändra sedan numret i avsnittet Telefon.

Du bör också radera ditt telefonnummer på stora sociala nätverk, nätbutiker och särskilt bankkonton online.

4. Använd krypterade meddelanden

SMS stöder inte kryptering, vilket innebär att hackare enkelt kan snoka på meddelanden och stjäla dina 2FA-koder. Att använda en krypterad meddelandeapp som iMessage, Signal eller WhatsApp kan förhindra attacker från hackare.

5. Var försiktig med nätfiske

Du bör alltid radera e-postmeddelanden som begär personlig information. Banker eller andra organisationer kommer aldrig att begära konfidentiell information via e-post. Dessa typer av e-postmeddelanden är alltid hackares "arbete" som försöker stjäla användarnas information.

Är du ett offer för ett SIM-bytesbedrägeri?

Många offer inser inte att de är offer förrän det är för sent.

Vissa banker och mobiloperatörer har säkerhetsåtgärder som förhindrar att SIM-kortsbyten sker i första hand. Din tjänsteleverantör kan meddela dig om SIM-kortet återutges, medan banker ofta skickar en varning till dig om ovanlig aktivitet upptäcks på kontot.

Att bifoga ditt mobiltelefonnummer till ditt konto gör det enklare att logga in. Telefonnummer är dock inte säkra för alltid. Att byta SIM-kort utgör för många hot mot din integritet.

Var försiktig med nätfiske-e-post, eftersom att svara på skadliga e-postmeddelanden kan göra det lättare för hackare att attackera dig.