Serverskydd är ett av de största problemen för säkerhetsteam idag . Svagt skydd kan öppna dörren för angripare att få obehörig åtkomst till servern genom vissa typer av skadlig programvara. Idag är cyberkriminella mer aggressiva än någonsin. Ställ in serverskydd med dessa grundläggande steg för att förhindra angripare!

SSH-nyckel: Ett måste-element för att skydda servern

Även känd som Secure Shell , SSH-nycklar är ett kryptografiskt nätverksprotokoll. SSH-nycklar ger en högre säkerhetsnivå än vanliga lösenord.

Detta beror på att SSH-nycklar kan motstå en Brute Force-attack mycket bättre. Varför? För det är nästan omöjligt att avkoda. Däremot kan ett vanligt lösenord knäckas när som helst.

När SSH-nycklar genereras finns det två typer av nycklar: privat nyckel och offentlig nyckel. Den privata nyckeln sparas av administratören, medan den offentliga nyckeln kan delas med andra användare.

Till skillnad från traditionella lösenord på servern har SSH-nycklar en lång sträng av bitar eller tecken. För att knäcka dem kommer en angripare att ägna lite tid åt att försöka dekryptera åtkomsten genom att prova olika kombinationer. Detta beror på att nycklarna (offentliga och privata) måste matcha för att låsa upp systemet.

SSH-nyckeln är ett måste-element för att skydda servern

Sätt upp en brandvägg

Att ha en brandvägg är en av de grundläggande åtgärderna för att säkerställa serverskydd. En brandvägg är viktig eftersom den styr inkommande och utgående trafik baserat på en rad säkerhetsparametrar.

Dessa säkerhetsparametrar gäller beroende på vilken typ av brandvägg du använder. Det finns tre typer av brandväggar baserade på deras teknik: Paketfiltrering, proxyfiltrering och statusfulla brandväggar. Var och en av dessa tjänster tillhandahåller olika sätt att komma åt servern.

Till exempel är en filtrerande brandvägg en av de enklaste mekanismerna för att skydda en server. I grund och botten kontrollerar den IP-adressen, källporten, destinationens IP-adress, destinationsporten och protokolltypen: IP, TCP, UDP, ICMP. Jämför sedan denna information med de angivna åtkomstparametrarna, och om de matchar är åtkomst till servern tillåten.

Ett proxyfilter placeras som en mellanhand mellan de två kommunicerande parterna. Till exempel begär en klientdator åtkomst till en webbplats. Den här klienten måste skapa en session med proxyservern för att autentisera och kontrollera användarens åtkomst till Internet innan en andra session skapas för att komma åt webbplatsen.

När det gäller stateful brandvägg, kombinerar den tekniken för proxy och paketfilter. Faktum är att det är den mest använda brandväggen för att skydda servrar, eftersom den tillåter tillämpning av säkerhetsregler med UFC-brandväggar, nftables och CSF-brandväggar.

Kort sagt, att använda en brandvägg som ett serverskyddsverktyg hjälper dig att skydda innehåll, autentisera åtkomst och kontrollera inkommande och utgående trafik genom förinställda säkerhetsparametrar.

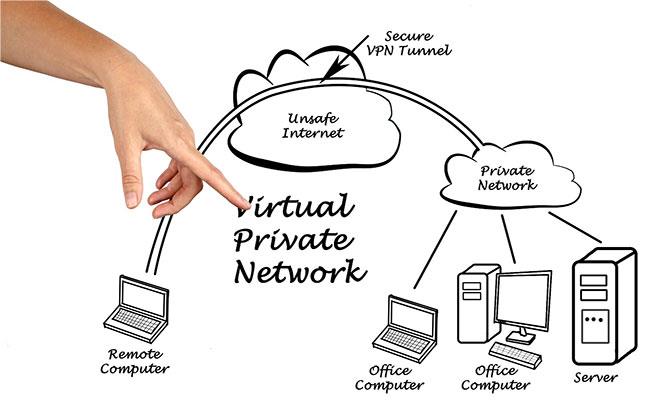

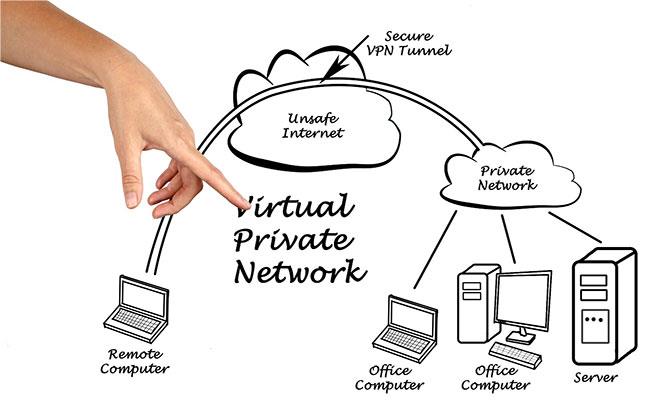

Konfigurera VPN

Att ställa in ett VPN (virtuellt privat nätverk) är viktigt för att komma åt informationen från fjärrservrar enligt säkerhetsparametrarna för det privata nätverket. I grundläggande termer fungerar en VPN som en virtuell kabel mellan datorn och servern.

Denna virtuella kabel skapar en tunnel för krypterad information att passera. På detta sätt kommer informationen som utbyts mellan servern och den auktoriserade datorn att skyddas från alla intrång.

VPN skapar säkerhetsprotokoll för att filtrera utgående och inkommande data

Serverskyddet förstärks av VPN, eftersom det styr åtkomsten till specifika portar via ett privat nätverk. Detta innebär att offentlig åtkomst till servern förblir blockerad, och endast användare med åtkomst till det privata nätverket kan utbyta information med servern.

Kort sagt, VPN tillhandahåller säkerhetsprotokoll för att skydda information som passerar genom servern och skapa en säker anslutning genom datakryptering.

Kryptering med SSL och TLS

SSL- och TSL-kryptering är ett alternativ om du inte vill använda en VPN-tunnel. SSL (Secure Sockets Layer) är ett digitalt certifikat som skyddar överföringen av information.

Å andra sidan är TSL (Transport Layer Security) den andra generationen efter SSL. TLS upprättar en säker miljö mellan användaren och servern för att utbyta information. Den gör detta med hjälp av HTTP, POP3, IMAP, SMTP, NNTP och SSH-protokoll.

Genom att använda SSL och TSL genom KPI (Public Key Infrastructure) kan du skapa, hantera och validera certifikat. Du kan också definiera system med specifika användare för att kryptera kommunikation.

Med andra ord, när du ställer in ett auktoriseringscertifikat kan du spåra identiteten för varje användare som är ansluten till ditt privata nätverk och kryptera deras trafik för att förhindra kommunikation från att avlyssnas, attackera och stärka ditt serverskydd.