Najboljša brezplačna in plačljiva programska oprema Syslog Server za Windows

Syslog Server je pomemben del arzenala skrbnika IT, zlasti ko gre za upravljanje dnevnikov dogodkov na centralizirani lokaciji.

Problem anonimnosti in izogibanja nadzoru organov na internetu je znan že dolgo časa. Veliko virtualnih orodij in omrežij je zasnovanih za ta namen. Med njimi so danes priljubljena programska oprema in navidezna zasebna omrežja Tor, I2P in VPN. Poiščimo podrobnosti o teh treh omrežjih z Wiki.SpaceDesktop in poglejmo, katero je varnejše!

Ime Tor izhaja iz imena projekta brezplačne programske opreme: The Onion Router. Programska oprema Tor usmerja spletni promet prek svetovnega sistema povezovalnih relejnih "vozlišč". To se imenuje čebulni protokol usmerjanja, ker morajo vaši podatki iti skozi več plasti.

Poleg slojev Tor šifrira tudi ves omrežni promet, vključno z naslovom IP naslednjega vozlišča. Šifrirani podatki gredo skozi več naključno izbranih relejev, pri čemer samo ena plast vsebuje naslov IP za vozlišče, ki se med prenosom dešifrira.

Končno relejno vozlišče dekodira celoten paket in pošlje podatke na končni cilj, ne da bi razkril izvorni naslov IP.

Kako uporabljati Tor

Uporaba brskalnika Tor je edini način za uporabo te programske opreme. Prenesite in namestite brskalnik kot drugo programsko opremo. Namestitev se bo nadaljevala, ko prvič odprete brskalnik Tor. Nato brskate po spletu kot običajno. Potekalo bo nekoliko počasneje kot običajno, ker bo pošiljanje podatkov prek več relejev trajalo nekaj časa.

Zakaj uporabljati Tor?

Brskalnik Tor šifrira vse prenose podatkov. Kot takega ga uporablja veliko ljudi, kot so kriminalci, hekerji/krekerji, vladne agencije in mnogi drugi. Pravzaprav je Tor začel življenje kot projekt ameriške pomorske raziskave in DARPA (Agencije za napredne obrambne projekte ZDA).

Brskalnik Tor je tudi ena najbolj neposrednih povezav do temnega spleta (ne zamenjujte ga z globokim spletom).

Ali Tor varuje zasebnost?

Odgovor je pritrdilen. Torova zasnova varuje zasebnost od spodaj navzgor. Če uporabljate brskalnik Tor samo za brskanje po internetu, ne boste nikogar ali nikjer opozorili. Program XKeyscore Agencije za nacionalno varnost (NSA) beleži vse uporabnike, ki obiščejo spletna mesta Tor in prenesejo brskalnik Tor.

Tor samo šifrira podatke, poslane in prejete v brskalniku Tor (ali drugem brskalniku, ki uporablja programsko opremo Tor). Ne šifrira omrežne dejavnosti za vaš celoten sistem.

I2P

Nevidni internetni projekt (I2P - nevidni internetni projekt) je protokol usmerjanja česna (v grobem preveden kot protokol usmerjanja česna). To je različica protokola usmerjanja čebule, ki ga uporablja Tor.

I2P je anonimno računalniško omrežje. Protokol usmerjanja Garlic kodira več sporočil skupaj za analizo podatkovnega prometa, hkrati pa poveča hitrost omrežnega prometa. Vsako šifrirano sporočilo ima lastna navodila za dostavo in vsaka zaključna točka deluje kot kriptografska potrditvena koda.

Vsak usmerjevalnik odjemalca I2P zgradi vrsto dohodnih in odhodnih povezav "predora" - neposredno omrežje enakovrednega (P2P). Velika razlika med I2P in drugimi omrežji P2P, ki ste jih uporabili, je izbira posameznega predora. tunel in seznam usmerjevalnikov, ki sodelujejo v predoru, bo določila pobudnica.

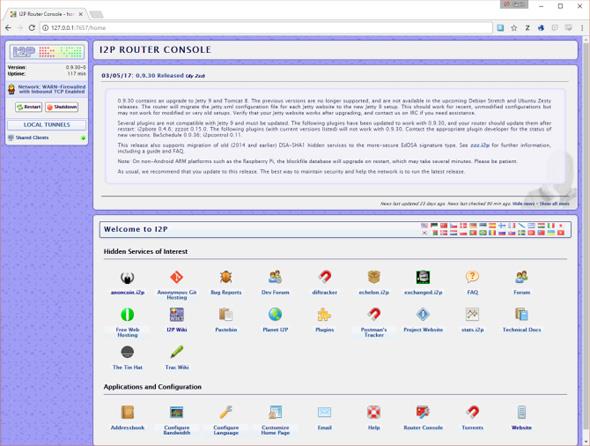

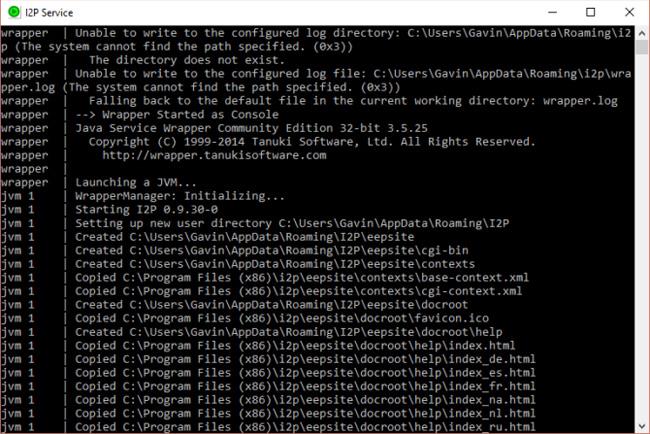

Kako uporabljati I2P

Najenostavnejši način uporabe I2P je prenos in namestitev uradnega namestitvenega paketa. Ko je nameščen, odprite Start I2P . To bo odprlo lokalno shranjeno spletno stran v Internet Explorerju, privzetem brskalniku I2P (to nastavitev lahko spremenite pozneje). To je konzola usmerjevalnika I2P ali z drugimi besedami virtualni usmerjevalnik, ki se uporablja za vzdrževanje vaše povezave I2P. Morda boste videli tudi ukazno okno storitve I2P, vendar ga prezrite in pustite, da deluje v ozadju.

Storitev I2P lahko traja nekaj minut, da začne delovati, zlasti med prvim zagonom. Vzemite si čas in konfigurirajte nastavitve pasovne širine.

I2P uporabnikom omogoča ustvarjanje in gostovanje skritih spletnih mest, imenovanih "eepsites". Če želite dostopati do spletnega mesta eepsite, morate brskalnik nastaviti za uporabo določenega proxyja I2P.

Zakaj uporabljati I2P?

I2P in Tor zagotavljata podobno izkušnjo brskanja. Odvisno od konfiguracije pasovne širine I2P bo verjetno nekoliko hitrejši od brskalnika Tor in bo deloval udobno v vašem trenutnem brskalniku. I2P je poln skritih storitev, večina jih je hitrejših od aplikacij, ki temeljijo na Tor. Velik plus za I2P, če ste razočarani pri uporabi omrežja Tor.

I2P deluje skupaj z vašo običajno internetno povezavo in šifrira promet vašega brskalnika. Vendar I2P ni najboljše orodje za anonimno brskanje po spletu. Omejeno število posrednikov (kjer se vaš promet ponovno pridruži običajnemu internetnemu prometu) pomeni, da je manj anonimen, če se uporablja na ta način.

Ali I2P varuje zasebnost uporabnikov?

Seveda bo I2P zelo dobro zaščitil zasebnost uporabnikov, razen če ga uporabljate za redno brskanje po spletu. Če ga redno uporabljate, bo I2P porabil znatna sredstva za izolacijo vašega spletnega prometa. I2P uporablja model P2P za zagotavljanje zbiranja podatkov in statistike. Poleg tega usmerjevalni protokol česna šifrira več sporočil skupaj, zaradi česar je analiza prometa veliko bolj zapletena.

Tuneli I2P, ki smo jih omenili zgoraj, so enosmerni: podatki tečejo samo v eno smer, en tunel noter in en tunel ven. To zagotavlja veliko anonimnost za vse vrstnike. I2P samo šifrira podatke, poslane in prejete prek konfiguriranega brskalnika. Ne šifrira omrežne dejavnosti za celoten sistem.

VPN

Nazadnje želim omeniti navidezno zasebno omrežje (VPN). Omrežja VPN delujejo precej drugače kot Tor in I2P. Namesto da bi se osredotočali zgolj na šifriranje prometa brskalnika, VPN šifrirajo ves dohodni in odhodni omrežni promet. Skladno s tem je za uporabnike, ki želijo do njega redno dostopati, saj zlahka zaščiti njihove podatke.

Kako deluje VPN?

Običajno, ko pošljete zahtevo (na primer, kliknete povezavo v spletnem brskalniku ali aktivirate Skype za videoklic), se vaša zahteva pošlje določenemu strežniku za shranjevanje podatkov in vam pošlje povratno informacijo. Podatkovne povezave pogosto niso varne, do njih lahko dostopa vsak z dovolj računalniškega znanja (še posebej, če uporablja standard HTTP namesto HTTPS ).

VPN se poveže z vnaprej določenim strežnikom (ali strežniki) in ustvari neposredno povezavo, imenovano "tunel" (čeprav se VPN pogosto uporabljajo, tega izraza ne vidimo pogosto). Neposredna povezava med sistemom in strežnikom VPN bo šifrirana, prav tako vsi vaši podatki.

Do VPN-jev dostopate prek odjemalca, ki ga namestite na svoj računalnik. Večina VPN uporablja šifriranje z javnim ključem. Ko odprete odjemalca VPN in se prijavite s svojimi poverilnicami, izmenja javni ključ, potrdi povezavo in zaščiti vaš omrežni promet.

Zakaj bi morali uporabljati VPN?

VPN šifrirajo vaš omrežni promet. Vse, kar je povezano z internetno povezavo v vašem sistemu, bo varno. VPN je vedno bolj priljubljen, uporaben je predvsem v:

Podobno kot Tor in I2P bo tudi VPN zaščitil vašo zasebnost. Vendar pa obstaja veliko brezplačnih ponudnikov storitev VPN, vendar ne ščitijo tako temeljito, kot mislite.

Kljub temu je VPN še vedno odličen brskalnik, ki zlahka povrne zasebnost, ne da bi spremenil vaš brskalnik ali običajne navade brskanja in uporabo interneta.

Primerjajte Tor, I2P in VPN

Če želite brskati po spletu v zasebnem načinu, dostopajte do temnega spleta, izberite Tor.

Če želite dostopati do skritih storitev in skritih orodij za sporočanje v porazdeljenem omrežju vrstnikov, izberite I2P.

Nazadnje, če želite šifrirati ves dohodni in odhodni omrežni promet, izberite VPN.

VPN-ji trenutno prispevajo pomemben del varnostne tehnologije, zato bi morali vsi razmisliti in se skrbno učiti.

Ali raje uporabljate Tor, I2P ali VPN? Kako zaščitite svoje spletne dejavnosti? Sporočite nam svoje mnenje s komentarjem spodaj!

Poglej več:

Syslog Server je pomemben del arzenala skrbnika IT, zlasti ko gre za upravljanje dnevnikov dogodkov na centralizirani lokaciji.

Napaka 524: Prišlo je do časovne omejitve je statusna koda HTTP, specifična za Cloudflare, ki označuje, da je bila povezava s strežnikom zaprta zaradi časovne omejitve.

Koda napake 0x80070570 je običajno sporočilo o napaki v računalnikih, prenosnikih in tabličnih računalnikih z operacijskim sistemom Windows 10. Vendar se pojavi tudi v računalnikih z operacijskim sistemom Windows 8.1, Windows 8, Windows 7 ali starejšimi.

Napaka modrega zaslona smrti BSOD PAGE_FAULT_IN_NONPAGED_AREA ali STOP 0x00000050 je napaka, ki se pogosto pojavi po namestitvi gonilnika strojne naprave ali po namestitvi ali posodobitvi nove programske opreme in v nekaterih primerih je vzrok napaka zaradi poškodovane particije NTFS.

Notranja napaka razporejevalnika videa je tudi smrtonosna napaka modrega zaslona, ta napaka se pogosto pojavi v sistemih Windows 10 in Windows 8.1. Ta članek vam bo pokazal nekaj načinov za odpravo te napake.

Če želite, da se Windows 10 zažene hitreje in skrajša čas zagona, so spodaj navedeni koraki, ki jih morate upoštevati, da odstranite Epic iz zagona sistema Windows in preprečite, da bi se Epic Launcher zagnal z Windows 10.

Datotek ne smete shranjevati na namizju. Obstajajo boljši načini za shranjevanje računalniških datotek in vzdrževanje urejenega namizja. Naslednji članek vam bo pokazal učinkovitejša mesta za shranjevanje datotek v sistemu Windows 10.

Ne glede na razlog boste včasih morali prilagoditi svetlost zaslona, da bo ustrezala različnim svetlobnim pogojem in namenom. Če morate opazovati podrobnosti slike ali gledati film, morate povečati svetlost. Nasprotno pa boste morda želeli zmanjšati svetlost, da zaščitite baterijo prenosnika.

Ali se vaš računalnik naključno zbudi in prikaže okno z napisom »Preverjanje posodobitev«? Običajno je to posledica programa MoUSOCoreWorker.exe - Microsoftove naloge, ki pomaga usklajevati namestitev posodobitev sistema Windows.

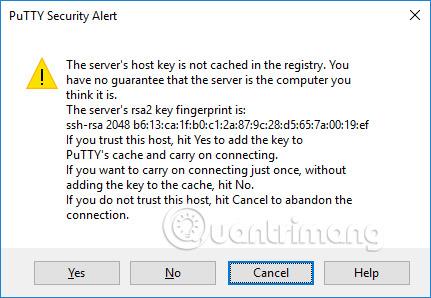

Ta članek pojasnjuje, kako uporabljati terminalsko okno PuTTY v sistemu Windows, kako konfigurirati PuTTY, kako ustvariti in shraniti konfiguracije ter katere možnosti konfiguracije spremeniti.