Kako popraviti Nimate dovoljenja za shranjevanje na to mesto v sistemu Windows

Ko Windows prikaže napako »Nimate dovoljenja za shranjevanje na tem mestu«, vam to prepreči shranjevanje datotek v želene mape.

Ta članek pojasnjuje, kako uporabljati terminalsko okno PuTTY v sistemu Windows, kako konfigurirati PuTTY, kako ustvariti in shraniti konfiguracije ter katere možnosti konfiguracije spremeniti. V tem članku so zajete tudi napredne teme, kot je konfiguriranje preverjanja pristnosti javnega ključa.

Prenesite in namestite

Programsko opremo za platformo Windows lahko prenesete tukaj . Glejte podrobna navodila za namestitev v članku: Kako namestiti PuTTY v sistem Windows .

Zaženite PuTTY in se povežite s strežnikom

Če se med namestitvijo odločite ustvariti bližnjico na namizju, lahko program odprete preprosto z (dvojnim) klikom na to bližnjico. Če ni, odprite programsko opremo iz menija Start sistema Windows.

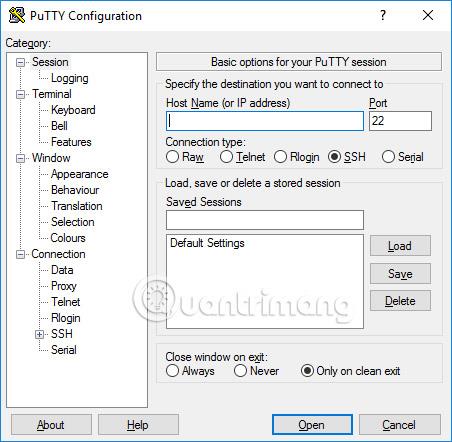

Ko se program zažene, se odpre okno z naslovom Konfiguracija PuTTY . To okno ima konfiguracijsko okno na levi, polje z imenom gostitelja (ali naslov IP ) in druge možnosti v sredini ter okno za shranjevanje sej v spodnjem desnem kotu.

Za lažjo uporabo morate le vnesti ime domene ali naslov IP gostitelja, s katerim se želite povezati, v polje Ime gostitelja in kliknite Odpri (ali pritisnite Enter). Ime domene bo nekaj podobnega students.example.edu. Naslov IP bo videti kot 78.99.129.32.

Če nimate strežnika

Če nimate strežnika za povezavo, lahko poskusite Tectia SSH v sistemu Windows ali OpenSSH v sistemu Linux.

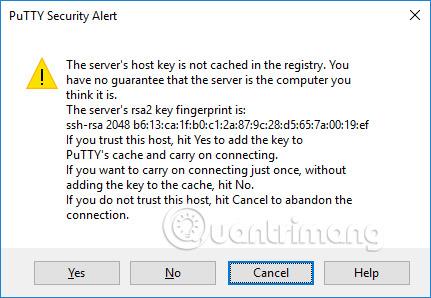

Pogovorno okno z varnostnim opozorilom

Ko se prvič povežete s strežnikom, boste morda videli varnostno opozorilno pogovorno okno PuTTY o tem, da gostiteljski ključ strežnika ni shranjen v registru. To je običajno, ko se prvič povežete s strežnikom. Če prejmete to sporočilo, ko se povezujete s strežnikom, to lahko pomeni tudi, da nekdo poskuša napasti vašo povezavo in ukrasti gesla z napadom človek v sredini.

Toda kot rečeno, ko se prvič povežete, je to normalno in preprosto morate klikniti Da. Če ni, lahko preverite prikazani prstni odtis ključa in se prepričate, da je enak prstnemu odtisu, ki ga uporablja strežnik. V resnici tega skoraj nihče ne počne, ker je vseeno varneje uporabiti ustrezno rešitev za upravljanje ključev SSH.

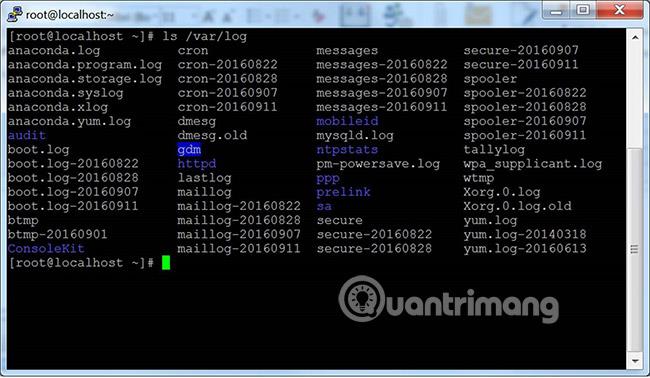

Okno terminala in podatki za prijavo

Po varnostnem opozorilu se prikaže terminalsko okno. Privzeto je to črno in zelo neokusno okno. Najprej vas bo vprašal za uporabniško ime in geslo. Po tem boste na strežniku prejeli ukazno vrstico.

Vnašate lahko v terminalsko okno. Zdaj ste povezani s strežnikom in vse, kar vnesete v terminalsko okno, bo poslano na strežnik. V tem oknu je prikazan tudi odgovor strežnika. V terminalskem oknu lahko na strežniku zaženete katero koli besedilno aplikacijo. Seja se konča, ko zapustite lupino ukazne vrstice na strežniku (običajno tako, da v ukazno vrstico vnesete izhod ali pritisnete Ctrl+D). Druga možnost je, da prisilno prekinete sejo tako, da zaprete terminalsko okno.

Možnosti konfiguracije in profili so shranjeni

Začetno konfiguracijsko okno vsebuje veliko možnosti. Večina jih je nepotrebnih le za splošno uporabo.

Pristanišče

Polje vrat določa vrata TCP/IP za povezavo. Za SSH so to vrata, na katerih deluje strežnik SSH. Običajno je vrednost 22. Če se morate iz nekega razloga povezati z drugimi vrati, preprosto spremenite to vrednost. Vendar običajno samo razvijalci spremenijo to vrednost v nekaj drugega, vendar nekatera podjetja izvajajo strežnike SSH tudi v nestandardnih vratih ali izvajajo več strežnikov SSH na istem strežniku na različnih vratih.

Vrsta povezave

Izbire vrste povezave skoraj nikoli ni treba spremeniti. Samo pustite kot SSH. SSH je varen šifriran komunikacijski protokol, zasnovan tako, da zagotovi maksimalno zaščito vaših gesel in podatkov.

Neobdelane povezave lahko razvijalci uporabljajo za testiranje povezav vtičnic TCP/IP (na primer pri razvoju omrežnih aplikacij, ki poslušajo vrata TCP/IP).

Telnet je star protokol, ki se skoraj nikoli ne uporablja, razen če upravljate opremo, ki je starejša od 10 let. Telnet ni varen. Gesla se po omrežju pošiljajo nešifrirana. In seveda lahko napadalci zlahka prisluhnejo informacijam ter ukradejo uporabniška imena in gesla. Rlogin je star protokol s podobnimi pomanjkljivostmi.

Serijska vrata so drug komunikacijski mehanizem za povezovanje računalnikov s perifernimi napravami. Večina današnjih osebnih računalnikov nima več serijskih vrat, vendar se še vedno včasih uporabljajo za nadzor fizičnih naprav, instrumentov, strojev ali komunikacijske opreme. Druga uporaba serijskih vrat je odpravljanje napak v operacijskih sistemih ali vdelani programski opremi.

Nalaganje, shranjevanje ali brisanje shranjene seje

Ta razdelek vam omogoča, da shranite nastavitve kot poimenovan profil. Preprosto napišite ime svojega novega profila v polje Shranjene seje in kliknite Shrani , da ustvarite nov profil. Ime vašega strežnika in druge nastavitve so shranjene v profilu.

Shranjeni profili so prikazani v spodnjem večjem polju. Na začetku bo vseboval le privzete nastavitve. Tam bo vključen profil, ki ga shranite. Izberite profil in kliknite Naloži za uporabo predhodno shranjenega profila. Izberite profil in kliknite Izbriši, da izbrišete profil, ki ga ne potrebujete več.

Zaprite okno z ukazom za izhod

Končno zapiranje terminalskega okna z ukazom za izhod pokaže, ali se terminalsko okno samodejno zapre, ko je povezava prekinjena. Zelo malo je treba spremeniti privzeto vrednost Samo ob čistem izhodu.

Možnosti konfiguracije v levem oknu

Druge možnosti najdete v levem podoknu z naslovom Kategorija. Tukaj izberite kategorijo in desno okno se bo spremenilo in prikazalo konfiguracijske možnosti, ki ustrezajo tej kategoriji. Prikazane možnosti začnejo pripadati kategoriji Seja.

Tukaj so opisane samo ustrezne možnosti. Obstaja veliko možnosti in večina jih ne bo nikoli uporabljena.

Možnosti terminala

Možnosti v tej kategoriji vplivajo na emulacijo terminala in preslikavo tipkovnice. Ti bodo večinoma razumljivi sami po sebi in tukaj niso zajeti. Zelo malo ljudi se mora dotakniti teh možnosti. Nekateri ljudje bodo morda lahko spremenili način obravnave znaka zvonca ali pa bodo ljudje, ki uporabljajo manj znane operacijske sisteme, morda lahko spremenili, kaj pošlje vračalka, ali bodo znak izbrisali.

Možnosti v oknu terminala

Možnosti, ki vplivajo na videz in obnašanje okna terminala. Prav tako je mogoče določiti, kako se znaki prevajajo na izpisu, ter izbrati pisave in barve za okno.

Možnosti povezave

Med možnostmi povezave so lahko uporabne možnosti podatkov . Uporabniško ime za samodejno prijavo bo identificiralo trenutno prijavljenega uporabnika, tako da imena ne bo treba vnesti vsakič, ko se prijavite. Možnost proxy je redko uporabna za domače uporabnike, vendar je morda potrebna v podjetjih, ki ne dovoljujejo odhodnih internetnih povezav brez uporabe proxyjev SOCKS ali drugih podobnih mehanizmov. Ne skrbite, če ne veste, kaj je proxy SOCKS , preprosto zapustite ta razdelek.

Vnosi Telnet , Rlogin in Serial vsebujejo samo možnosti za te protokole in zelo malo ljudi jih uporablja.

Vendar so možnosti SSH pomembne in uporabne za nekatere ljudi. Povprečnemu uporabniku ali študentu ni treba skrbeti zanje. Če pa želite uporabiti avtentikacijo z javnimi ključi, so bistveni. Upoštevajte, da morate odpreti nastavitve SSH s klikom na majhno ikono [+] . V nasprotnem primeru ne boste videli vseh možnosti.

Izmenjava ključev, gostiteljski ključi in možnosti šifriranja

Skoraj nikoli se ne želite dotakniti možnosti Kex (izmenjava ključev), Host Keys ali Cipher. Vsi imajo razumne privzete vrednosti in večina ljudi ne ve dovolj o kodiranju, da bi izbrali tisto, ki je boljše. Zato preprosto prezrite te možnosti, razen če res veste, kaj počnete.

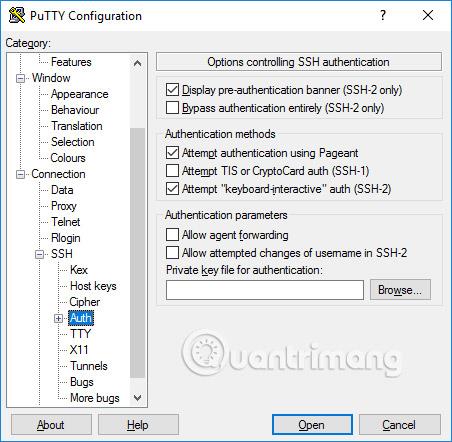

Možnosti avtentikacije - avtentikacija javnega ključa

Poddrevo Auth vsebuje številne možnosti, ki so lahko uporabne. Ko kliknete Auth , se prikaže okno z naslovom Možnosti , ki nadzoruje preverjanje pristnosti SSH. Če želite omogočiti avtentikacijo javnega ključa, preprosto ustvarite ključ SSH in nato kliknite gumb Prebrskaj v polju parametrov avtentikacije na sredini desne strani tega konfiguracijskega okna. Izkušeni uporabniki bodo morda želeli izbrati tudi potrditveno polje Dovoli posredovanje posrednika , da bodo uporabljali enotno prijavo na podlagi ključa.

Večini uporabnikov ni treba ustvariti ključa SSH in jim ni treba vedeti, kaj je preverjanje pristnosti javnega ključa. Vendar bi se morali sistemski skrbniki naučiti in tudi seznaniti z upravljanjem ključev SSH ter zagotoviti, da njihova organizacija izvaja postopke zagotavljanja in prekinitve ter preverjanje ustreznih ključev SSH.

Preverjanje pristnosti Active Directory (GSSAPI/Kerberos)

Ena od kul lastnosti PuTTY je podpora za enotno prijavo v aktivni imenik. Tehnično gledano uporablja protokol Kerberos prek programskega vmesnika, imenovanega GSSAPI. V protokolu SSH se ta mehanizem imenuje avtentikacija GSSAPI. Poslovni uporabniki, ki uporabljajo preverjanje pristnosti Kerberos (na primer prek storitev preverjanja pristnosti Centrify ali Quest ali Vintela), bodo morda želeli izkoristiti to zmožnost enotne prijave. Drugim uporabnikom zaradi tega ni treba skrbeti. Nastavitve za avtentikacijo GSSAPI najdete v razdelku SSH/Auth. Upoštevajte, da morate razdelek Auth razširiti s klikom na ikono [+], če si želite ogledati možnosti GSSAPI.

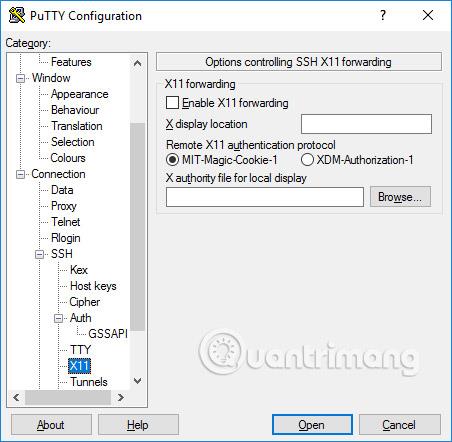

Možnosti posredovanja X11

X11 je protokol in sistem za izvajanje grafičnih aplikacij v sistemih Unix in Linux . Podpira zagon grafičnih aplikacij na daljavo prek zunanjega omrežja.

PuTTY ne izvaja strežnika X11 (stran zaslona), lahko pa deluje s številnimi drugimi izdelki, ki izvajajo funkcionalnost strežnika X v sistemu Windows. Priljubljena brezplačna alternativa je XMing.

Če želite uporabljati strežnik X11, morate izbrati Omogoči posredovanje X11 in v polje X display location vnesti localhost:0.0 . Za druge nastavitve vam ni treba skrbeti.

Možnosti tuneliranja

Zadnja kategorija konfiguracijskih možnosti, o kateri bomo razpravljali, so tuneli. Uporabljajo se za konfiguracijo tuneliranja SSH, znanega tudi kot posredovanje vrat SSH. To ploščo lahko uporabite za določitev posredovanja za povezavo. Prehodi so shranjeni v profilih.

Če želite dodati lokalni rele (tj. vrata TCP/IP na lokalnem računalniku so posredovana do vrat na oddaljenem računalniku ali računalniku, ki je dostopen z oddaljenega računalnika), vpišite izvorna vrata v polje Izvorna vrata, stroj cilj in pristanišče (na primer www.dest.com:80) v polju Cilj in izberite Lokalno. Kliknite Dodaj.

Če želite dodati oddaljeno posredovanje vrat (tj. vrata TCP/IP na oddaljenem računalniku, ki so posredovana na vrata na lokalnem računalniku ali na računalnik, ki je dostopen iz lokalnega računalnika), na ciljnem računalniku določite Izvorna vrata Cilj je dostopen z lokalne naprave (vaš računalnik).

Običajno vam ni treba preverjati lokalnih vrat , ki sprejemajo povezave z drugih gostiteljev ali oddaljenih vrat. Vendar, če je povezava do vrat posredovana iz omrežja, namesto z lokalnega gostitelja (localhost), potem morate preveriti ta vrata. Obstaja majhno varnostno tveganje, vendar običajno ni težava v primeru uporabe tuneliranja SSH . Vendar morate razumeti, da se lahko vsak, ki se lahko poveže z zadevnim računalnikom, poveže tudi z vrati za posredovanje. V nekaterih primerih je mogoče uporabiti posredovanje vrat za obhod požarnih zidov.

Poglej več:

Ko Windows prikaže napako »Nimate dovoljenja za shranjevanje na tem mestu«, vam to prepreči shranjevanje datotek v želene mape.

Syslog Server je pomemben del arzenala skrbnika IT, zlasti ko gre za upravljanje dnevnikov dogodkov na centralizirani lokaciji.

Napaka 524: Prišlo je do časovne omejitve je statusna koda HTTP, specifična za Cloudflare, ki označuje, da je bila povezava s strežnikom zaprta zaradi časovne omejitve.

Koda napake 0x80070570 je običajno sporočilo o napaki v računalnikih, prenosnikih in tabličnih računalnikih z operacijskim sistemom Windows 10. Vendar se pojavi tudi v računalnikih z operacijskim sistemom Windows 8.1, Windows 8, Windows 7 ali starejšimi.

Napaka modrega zaslona smrti BSOD PAGE_FAULT_IN_NONPAGED_AREA ali STOP 0x00000050 je napaka, ki se pogosto pojavi po namestitvi gonilnika strojne naprave ali po namestitvi ali posodobitvi nove programske opreme in v nekaterih primerih je vzrok napaka zaradi poškodovane particije NTFS.

Notranja napaka razporejevalnika videa je tudi smrtonosna napaka modrega zaslona, ta napaka se pogosto pojavi v sistemih Windows 10 in Windows 8.1. Ta članek vam bo pokazal nekaj načinov za odpravo te napake.

Če želite, da se Windows 10 zažene hitreje in skrajša čas zagona, so spodaj navedeni koraki, ki jih morate upoštevati, da odstranite Epic iz zagona sistema Windows in preprečite, da bi se Epic Launcher zagnal z Windows 10.

Datotek ne smete shranjevati na namizju. Obstajajo boljši načini za shranjevanje računalniških datotek in vzdrževanje urejenega namizja. Naslednji članek vam bo pokazal učinkovitejša mesta za shranjevanje datotek v sistemu Windows 10.

Ne glede na razlog boste včasih morali prilagoditi svetlost zaslona, da bo ustrezala različnim svetlobnim pogojem in namenom. Če morate opazovati podrobnosti slike ali gledati film, morate povečati svetlost. Nasprotno pa boste morda želeli zmanjšati svetlost, da zaščitite baterijo prenosnika.

Ali se vaš računalnik naključno zbudi in prikaže okno z napisom »Preverjanje posodobitev«? Običajno je to posledica programa MoUSOCoreWorker.exe - Microsoftove naloge, ki pomaga usklajevati namestitev posodobitev sistema Windows.