Kako popraviti Nimate dovoljenja za shranjevanje na to mesto v sistemu Windows

Ko Windows prikaže napako »Nimate dovoljenja za shranjevanje na tem mestu«, vam to prepreči shranjevanje datotek v želene mape.

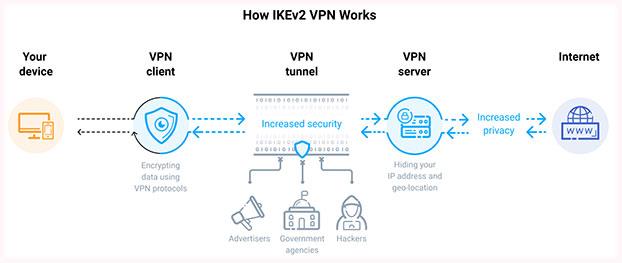

Internetna izmenjava ključev ali IKE je protokol za tuneliranje, ki temelji na IPSec , ki zagotavlja varen komunikacijski kanal VPN in definira samodejna sredstva povezave in avtentikacije za varne povezave IPSec glede na način, kako so zaščitene.

Prva različica protokola (IKEv1) je bila predstavljena leta 1998, druga različica (IKEv2) pa je izšla 7 let kasneje. Med IKEv1 in IKEv2 obstaja več razlik, med katerimi je najpomembnejša zmanjšana pasovna širina IKEv2.

Podroben uvod v IKEv2

Zakaj uporabljati IKEv2?

IKEv2 uporablja preverjanje pristnosti potrdila strežnika

Varnost

IKEv2 uporablja preverjanje pristnosti potrdila strežnika, kar pomeni, da ne bo izvedel nobenega dejanja, dokler ne ugotovi identitete zahtevnika. To ne uspe večini napadov človek v sredini in napadov DoS .

Zanesljivost

V prvi različici protokola, če bi poskušali preklopiti na drugo internetno povezavo, na primer z WiFi na mobilni internet, z omogočenim VPN , bi to prekinilo povezavo VPN in zahtevalo ponovno povezavo.

To ima določene neželene posledice, kot sta zmanjšana zmogljivost in sprememba prejšnjega naslova IP. Zahvaljujoč ukrepom za zanesljivost, uporabljenim v IKEv2, je bila ta težava premagana.

Poleg tega IKEv2 implementira tehnologijo MOBIKE, ki omogoča uporabo mobilnih uporabnikov in mnogih drugih. IKEv2 je tudi eden redkih protokolov, ki podpirajo naprave Blackberry.

Hitrost

Dobra arhitektura IKEv2 in učinkovit sistem izmenjave informacij zagotavljata boljšo zmogljivost. Poleg tega so njegove hitrosti povezave znatno višje, zlasti zaradi vgrajene funkcije prehoda NAT, ki omogoča veliko hitrejše obhod požarnih zidov in vzpostavljanje povezav.

Lastnosti in tehnične podrobnosti

Cilj IKE je ustvariti enak simetrični ključ za neodvisne stranke, ki komunicirajo. Ta ključ se uporablja za šifriranje in dešifriranje navadnih paketov IP, ki se uporabljajo za prenos podatkov med enakovrednimi VPN-ji. IKE zgradi tunel VPN tako, da overi obe strani in doseže dogovor o metodah šifriranja in celovitosti.

IKE temelji na osnovnih varnostnih protokolih, kot so povezava internetne varnosti in protokol za upravljanje ključev (ISAKMP), vsestranski mehanizem varne izmenjave ključev za internet (SKEME) in protokol za določanje ključev Oakley.

Kako deluje IKEv2

ISAKMP določa okvir za avtentikacijo in izmenjavo ključev, vendar ju ne definira. SKEME opisuje prilagodljivo tehniko izmenjave ključev, ki zagotavlja zmožnosti hitrega osveževanja ključev. Oakley omogoča overjenim strankam izmenjavo ključnih dokumentov prek nezaščitene povezave z uporabo algoritma za izmenjavo ključev Diffie–Hellman. Ta metoda zagotavlja popolno skrivno metodo posredovanja ključev, zaščite identitete in avtentikacije.

Protokol IKE, ki uporablja vrata UDP 500, je kot nalašč za omrežne aplikacije, kjer je zaznana zakasnitev pomembna, kot so igre ter glasovne in video komunikacije. Poleg tega je protokol povezan s protokoli od točke do točke (PPP). Zaradi tega je IKE hitrejši od PPTP in L2TP . S podporo za šifre AES in Camellia z 256-bitnimi dolžinami ključev IKE velja za zelo varen protokol.

Prednosti in slabosti protokola IKEv2

Prednost

Napaka

Poglej več:

Ko Windows prikaže napako »Nimate dovoljenja za shranjevanje na tem mestu«, vam to prepreči shranjevanje datotek v želene mape.

Syslog Server je pomemben del arzenala skrbnika IT, zlasti ko gre za upravljanje dnevnikov dogodkov na centralizirani lokaciji.

Napaka 524: Prišlo je do časovne omejitve je statusna koda HTTP, specifična za Cloudflare, ki označuje, da je bila povezava s strežnikom zaprta zaradi časovne omejitve.

Koda napake 0x80070570 je običajno sporočilo o napaki v računalnikih, prenosnikih in tabličnih računalnikih z operacijskim sistemom Windows 10. Vendar se pojavi tudi v računalnikih z operacijskim sistemom Windows 8.1, Windows 8, Windows 7 ali starejšimi.

Napaka modrega zaslona smrti BSOD PAGE_FAULT_IN_NONPAGED_AREA ali STOP 0x00000050 je napaka, ki se pogosto pojavi po namestitvi gonilnika strojne naprave ali po namestitvi ali posodobitvi nove programske opreme in v nekaterih primerih je vzrok napaka zaradi poškodovane particije NTFS.

Notranja napaka razporejevalnika videa je tudi smrtonosna napaka modrega zaslona, ta napaka se pogosto pojavi v sistemih Windows 10 in Windows 8.1. Ta članek vam bo pokazal nekaj načinov za odpravo te napake.

Če želite, da se Windows 10 zažene hitreje in skrajša čas zagona, so spodaj navedeni koraki, ki jih morate upoštevati, da odstranite Epic iz zagona sistema Windows in preprečite, da bi se Epic Launcher zagnal z Windows 10.

Datotek ne smete shranjevati na namizju. Obstajajo boljši načini za shranjevanje računalniških datotek in vzdrževanje urejenega namizja. Naslednji članek vam bo pokazal učinkovitejša mesta za shranjevanje datotek v sistemu Windows 10.

Ne glede na razlog boste včasih morali prilagoditi svetlost zaslona, da bo ustrezala različnim svetlobnim pogojem in namenom. Če morate opazovati podrobnosti slike ali gledati film, morate povečati svetlost. Nasprotno pa boste morda želeli zmanjšati svetlost, da zaščitite baterijo prenosnika.

Ali se vaš računalnik naključno zbudi in prikaže okno z napisom »Preverjanje posodobitev«? Običajno je to posledica programa MoUSOCoreWorker.exe - Microsoftove naloge, ki pomaga usklajevati namestitev posodobitev sistema Windows.