Topp beste gratis og betalte Syslog Server-programvare for Windows

Syslog Server er en viktig del av en IT-administrators arsenal, spesielt når det gjelder å administrere hendelseslogger på et sentralisert sted.

Problemet med anonymitet og unndragelse av kontroll fra myndigheter på Internett har vært kjent ganske lenge. Mange virtuelle verktøy og nettverk er designet for å tjene dette formålet. Blant dem er Tor, I2P og VPN populær programvare og virtuelle private nettverk i dag. La oss finne ut detaljer om disse 3 nettverkene med Wiki.SpaceDesktop og se hvilket som er tryggere!

Navnet Tor kommer fra navnet på et gratis programvareprosjekt: The Onion Router. Tor-programvaren dirigerer nettrafikk gjennom et verdensomspennende system med tilkoblingsrelé-"noder". Dette kalles onion routing protocol fordi dataene dine må gå gjennom mange lag.

I tillegg til lagene, krypterer Tor også all nettverkstrafikk, inkludert IP-adressen til neste node. Krypterte data går gjennom flere tilfeldig valgte reléer, med bare ett lag som inneholder IP-adressen til noden som dekrypteres under overføring.

Den endelige relénoden dekoder hele pakken, og sender dataene til den endelige destinasjonen uten å avsløre kildens IP-adresse.

Hvordan bruke Tor

Å bruke Tor Browser er den eneste måten å bruke denne programvaren på. Last ned og installer nettleseren på samme måte som annen programvare. Oppsettet fortsetter etter at du åpner Tor Browser for første gang. Da surfer du på nettet som vanlig. Det vil gå litt tregere enn vanlig fordi det vil ta litt tid å sende data gjennom flere releer.

Hvorfor bruke Tor?

Tor Browser krypterer alle dataoverføringer. Som sådan er det mange som bruker det, for eksempel kriminelle, hackere/crackere, offentlige etater og mange andre. Faktisk startet Tor livet som et US Naval Research and DARPA (US Defense Advanced Projects Agency) prosjekt.

Tor Browser er også en av de mest direkte koblingene til det mørke nettet (ikke å forveksle med det dype nettet).

Beskytter Tor personvernet?

Svaret er ja. Tors design beskytter personvernet fra bunnen og opp. Hvis du bare bruker Tor-nettleseren til å surfe på Internett, vil du ikke varsle noen eller noe sted. National Security Agencys (NSA) XKeyscore-program registrerer alle brukere som besøker Tor-nettsteder og laster ned Tor-nettleseren.

Tor krypterer kun data som sendes og mottas i Tor-nettleseren (eller annen nettleser som bruker Tor-programvare). Den krypterer ikke nettverksaktivitet for hele systemet.

I2P

The Invisible Internet Project (I2P - invisible Internet project) er en hvitløksrutingsprotokoll (grovt oversatt som hvitløksrutingsprotokoll). Dette er en variant av løkrutingsprotokollen som brukes av Tor.

I2P er et anonymt datanettverk. Hvitløksrutingsprotokoll koder flere meldinger sammen for å analysere datatrafikk, samtidig som nettverkstrafikken økes. Hver kryptert melding har sine egne leveringsinstruksjoner, og hvert termineringspunkt fungerer som en kryptografisk bekreftelseskode.

Hver I2P-klientruter bygger en serie innkommende og utgående "tunnelforbindelser" - et direkte node-til-node-nettverk (P2P). Den store forskjellen mellom I2P og andre P2P-nettverk du brukte, er valget av hver tunnel. Lengden på tunnelen samt listen over rutere som deltar i tunnelen vil bli bestemt av initiativtaker.

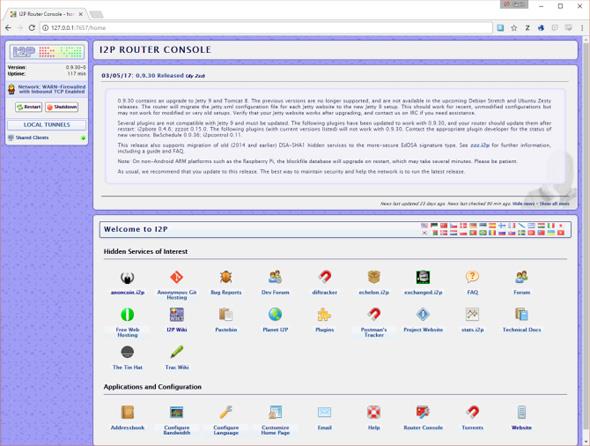

Hvordan bruke I2P

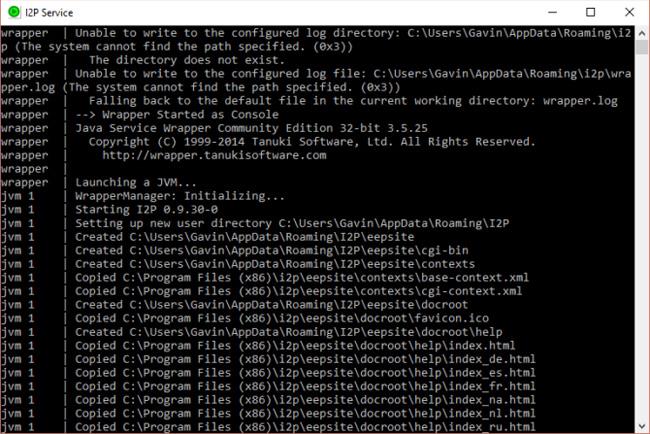

Den enkleste måten å bruke I2P på er å laste ned og installere den offisielle installasjonspakken. Når den er installert, åpner du Start I2P . Dette vil åpne et lokalt lagret nettsted i Internet Explorer, I2Ps standardnettleser (du kan endre denne innstillingen senere). Dette er I2P Router Console, eller med andre ord, en virtuell ruter som brukes til å opprettholde I2P-tilkoblingen din. Du kan også se I2P Service-kommandovinduet, men ignorer det og la det kjøre i bakgrunnen.

I2P Service kan ta noen minutter å komme i gang, spesielt under den første oppstarten. Ta deg tid til å konfigurere båndbreddeinnstillingene.

I2P lar brukere opprette og være vert for skjulte nettsteder kalt "eepsites". Hvis du vil ha tilgang til en eepside, må du sette opp nettleseren din til å bruke en spesifikk I2P-proxy.

Hvorfor bruke I2P?

I2P og Tor gir begge lignende nettleseropplevelser. Avhengig av I2P-båndbreddekonfigurasjon, vil den sannsynligvis være litt raskere enn Tor Browser og kjøre komfortabelt fra din nåværende nettleser. I2P er full av skjulte tjenester, de fleste av dem raskere enn Tor-baserte applikasjoner. Et stort pluss for I2P hvis du er frustrert over å bruke Tor-nettverket.

I2P kjører sammen med din vanlige Internett-tilkobling, og krypterer nettlesertrafikken din. I2P er imidlertid ikke det beste verktøyet for anonym nettsurfing. Det begrensede antallet outproxies (hvor trafikken din går sammen med vanlig Internett-trafikk) betyr at den er mindre anonym når den brukes på denne måten.

Beskytter I2P brukerens personvern?

Selvfølgelig vil I2P beskytte brukernes personvern veldig godt, med mindre du bruker det til å surfe på nettet regelmessig. For når du bruker det regelmessig, vil I2P ta opp betydelige ressurser for å isolere nettrafikken din. I2P bruker en P2P-modell for å sikre datainnsamling og statistikk. Videre krypterer hvitløksrutingsprotokollen flere meldinger sammen, noe som gjør trafikkanalyse mye mer komplisert.

I2P-tunnelene vi nevnte ovenfor er ensrettet: data flyter bare i én retning, én tunnel inn og én tunnel ut. Dette gir stor anonymitet for alle jevnaldrende. I2P krypterer kun data sendt og mottatt gjennom en konfigurert nettleser. Den krypterer ikke nettverksaktivitet for hele systemet.

VPN

Til slutt vil jeg nevne Virtual Private Network (VPN). VPN-nettverk fungerer ganske annerledes enn Tor og I2P. I stedet for å fokusere utelukkende på kryptering av nettlesertrafikk, krypterer VPN-er all innkommende og utgående nettverkstrafikk. Følgelig er det for brukere som ønsker å få tilgang til det regelmessig, fordi det enkelt kan beskytte dataene deres.

Hvordan fungerer VPN?

Vanligvis, når du sender en forespørsel (for eksempel ved å klikke på en lenke i en nettleser eller aktivere Skype for en videosamtale), sendes forespørselen din til den spesifiserte datalagringsserveren og den får tilbakemelding til deg. Datatilkoblinger er ofte ikke sikre, alle med nok datakunnskap kan få tilgang til dem (spesielt hvis du bruker HTTP-standarden i stedet for HTTPS ).

En VPN kobles til en forhåndsbestemt server (eller servere), og skaper en direkte forbindelse kalt en "tunnel" (selv om VPN-er brukes ofte, sees ikke dette begrepet ofte). Den direkte forbindelsen mellom systemet og VPN-serveren vil være kryptert, i likhet med alle dataene dine.

VPN-er får tilgang gjennom en klient som du installerer på datamaskinen din. De fleste VPN-er bruker offentlig nøkkelkryptering. Når du åpner VPN-klienten og logger på med legitimasjonen din, utveksler den en offentlig nøkkel, bekrefter tilkoblingen og beskytter nettverkstrafikken din.

Hvorfor bør du bruke VPN?

VPN-er krypterer nettverkstrafikken din. Alt relatert til Internett-tilkoblingen på systemet ditt vil være trygt. VPN blir stadig mer populært, det er spesielt nyttig i:

I likhet med Tor og I2P vil en VPN også beskytte personvernet ditt. Imidlertid er det mange gratis VPN-tjenesteleverandører, men de beskytter ikke så grundig som du tror.

Imidlertid er en VPN fortsatt en flott nettleser som enkelt gjenvinner personvernet uten å endre fra nettleseren din eller dine vanlige surfevaner og Internett-bruk.

Sammenlign Tor, I2P og VPN

Hvis du vil surfe på nettet i privat modus, gå til det mørke nettet, velg Tor.

Hvis du vil ha tilgang til skjulte tjenester og skjulte meldingsverktøy innenfor et distribuert nettverk av likemenn, velger du I2P.

Til slutt, hvis du ønsker å kryptere all innkommende og utgående nettverkstrafikk, velg en VPN.

VPN-er bidrar for tiden med en betydelig del innen sikkerhetsteknologi, så alle bør vurdere og lære nøye.

Foretrekker du å bruke Tor, I2P eller VPN? Hvordan beskytter du nettaktivitetene dine? Gi oss din mening ved å kommentere nedenfor!

Se mer:

Syslog Server er en viktig del av en IT-administrators arsenal, spesielt når det gjelder å administrere hendelseslogger på et sentralisert sted.

Feil 524: En tidsavbrudd oppstod er en Cloudflare-spesifikk HTTP-statuskode som indikerer at tilkoblingen til serveren ble stengt på grunn av et tidsavbrudd.

Feilkode 0x80070570 er en vanlig feilmelding på datamaskiner, bærbare datamaskiner og nettbrett som kjører operativsystemet Windows 10. Den vises imidlertid også på datamaskiner som kjører Windows 8.1, Windows 8, Windows 7 eller tidligere.

Blue screen of death-feil BSOD PAGE_FAULT_IN_NONPAGED_AREA eller STOP 0x00000050 er en feil som ofte oppstår etter installasjon av en maskinvareenhetsdriver, eller etter installasjon eller oppdatering av ny programvare, og i noen tilfeller er årsaken at feilen skyldes en korrupt NTFS-partisjon.

Video Scheduler Intern Error er også en dødelig blåskjermfeil, denne feilen oppstår ofte på Windows 10 og Windows 8.1. Denne artikkelen vil vise deg noen måter å fikse denne feilen på.

For å få Windows 10 til å starte opp raskere og redusere oppstartstiden, nedenfor er trinnene du må følge for å fjerne Epic fra Windows Startup og forhindre at Epic Launcher starter med Windows 10.

Du bør ikke lagre filer på skrivebordet. Det finnes bedre måter å lagre datafiler på og holde skrivebordet ryddig. Den følgende artikkelen vil vise deg mer effektive steder å lagre filer på Windows 10.

Uansett årsak, noen ganger må du justere skjermens lysstyrke for å passe til forskjellige lysforhold og formål. Hvis du trenger å observere detaljene i et bilde eller se en film, må du øke lysstyrken. Omvendt kan det også være lurt å senke lysstyrken for å beskytte batteriet til den bærbare datamaskinen.

Våkner datamaskinen din tilfeldig og dukker opp et vindu som sier "Søker etter oppdateringer"? Vanligvis skyldes dette programmet MoUSOCoreWorker.exe - en Microsoft-oppgave som hjelper til med å koordinere installasjonen av Windows-oppdateringer.

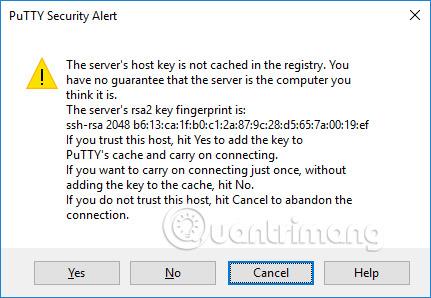

Denne artikkelen forklarer hvordan du bruker PuTTY-terminalvinduet på Windows, hvordan du konfigurerer PuTTY, hvordan du oppretter og lagrer konfigurasjoner og hvilke konfigurasjonsalternativer som skal endres.