Skadelig programvare på rutere, nettverksenheter og tingenes internett er stadig mer vanlig. De fleste av dem infiserer sårbare enheter og tilhører svært kraftige botnett. Rutere og Internet of Things (IoT)-enheter er alltid drevet, alltid online og venter på instruksjoner. Og botnett utnytter det for å angripe disse enhetene.

Men ikke all skadelig programvare ( malware ) er den samme.

VPNFilter er en destruktiv skadelig programvare som angriper rutere, IoT-enheter og til og med noen nettverkstilkoblede lagringsenheter (NAS). Hvordan oppdager du om enhetene dine er infisert med VPNFilter malware? Og hvordan kan du fjerne det? La oss se nærmere på VPNFilter gjennom den følgende artikkelen.

Hva er Malware VPNFilter? Hvordan fjerne den?

Hva er VPNFilter?

VPNFilter er en sofistikert modulær malware-variant som primært retter seg mot nettverksenheter fra en rekke produsenter, så vel som NAS-enheter. VPNFilter ble opprinnelig funnet på Linksys , MikroTik, NETGEAR og TP-Link nettverksenheter , samt QNAP NAS-enheter, med omtrent 500 000 infeksjoner i 54 land.

VPNFilter-oppdagelsesteamet, Cisco Talos, oppdaterte nylig detaljer knyttet til denne skadelige programvaren, og viser at nettverksenheter fra produsenter som ASUS, D-Link, Huawei, Ubiquiti, UPVEL og ZTE for tiden viser tegn på å være infisert med VPNFilter. Men i skrivende stund var ingen Cisco-nettverksenheter berørt.

Denne skadelige programvaren er ulik de fleste andre IoT-fokuserte skadevare fordi den vedvarer etter at systemet har startet på nytt, noe som gjør det vanskeligere å fjerne. Enheter som bruker standard påloggingsinformasjon eller med nulldagers sårbarheter (ukjente dataprogramvaresårbarheter) som ikke oppdateres regelmessig med fastvare, er spesielt sårbare.

Hva kan VPNFilter gjøre?

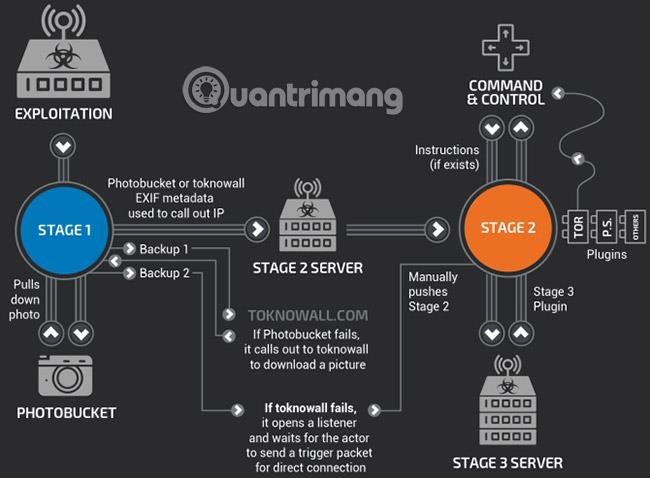

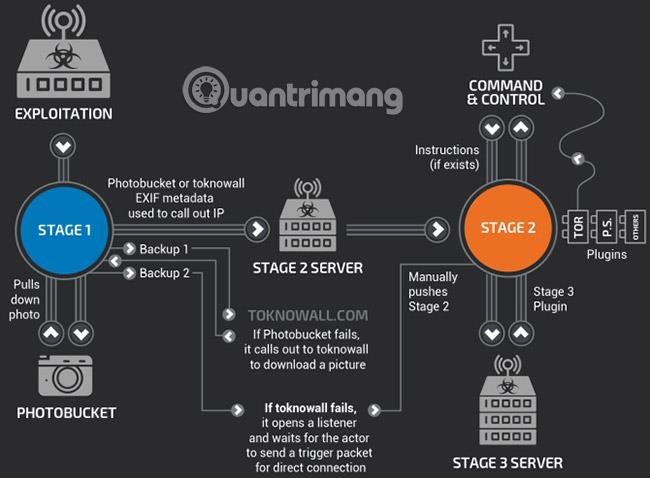

VPNFilter er en "multi-modul, cross-platform" som kan skade og ødelegge enheter. Videre kan det også bli en bekymringsfull trussel ved å samle inn brukerdata. VPNFilter fungerer i flere stadier.

Fase 1 : VPNFilter i fase 1 etablerer et landingssted på enheten, kontakter kommando- og kontrollserveren (C&C) for å laste ned tilleggsmoduler, og venter på instruksjoner. Fase 1 har også flere innebygde beredskaper for å posisjonere fase 2 C&C, i tilfelle infrastrukturendringer under implementering. Stage 1 VPNFilter malware kan også overleve omstarter, noe som gjør det til en veldig farlig trussel.

Trinn 2 : VPNFilter i trinn 2 vedvarer ikke etter en omstart, men det har mange muligheter på dette stadiet. Fase 2 kan samle inn personlige data, utføre kommandoer og forstyrre enhetsadministrasjon. I tillegg finnes det ulike versjoner av fase 2 i praksis. Noen versjoner er utstyrt med en destruktiv modul som overskriver en partisjon av enhetens fastvare , og starter deretter på nytt for å gjøre enheten ubrukelig (i hovedsak deaktiverer skadelig programvare). Konfigurere ruter , IoT eller NAS -enheter ).

Fase 3 : VPNFilter-moduler i fase 3 fungerer som plugins for fase 2, og utvider funksjonaliteten til VPNFilter. En modul som fungerer som en pakkesniffer , samler inn innkommende trafikk på enheten og stjeler påloggingsinformasjon. En annen type lar trinn 2 skadelig programvare kommunisere sikkert ved hjelp av Tor . Cisco Talos fant også en modul som injiserte skadelig innhold i trafikken som gikk gjennom enheten, noe som betyr at hackere kunne utnytte andre tilkoblede enheter ytterligere gjennom rutere, IoT eller NAS-enheter.

I tillegg aktiverer VPNFilter-modulene "tyveri av nettstedslegitimasjon og overvåking av Modbus SCADA-protokoller."

Pakk ut serverens IP-adresse

En annen interessant (men ikke nyoppdaget) funksjon ved VPNFilter malware er bruken av online bildedelingstjenester for å finne IP-adressen til C&C-serveren. Talos-analyse oppdaget at skadelig programvare peker på en rekke Photobucket-URLer. Skadevaren laster ned det første bildet i URL-referansegalleriet og trekker ut serverens IP-adresse som er skjult i bildemetadataene.

IP-adressen "er hentet fra de 6 heltallsverdiene for GPS-bredde- og lengdegrad i EXIF -informasjonen ." Hvis det mislykkes, vil fase 1 skadelig programvare gå tilbake til sitt vanlige domene (toknowall.com - mer om det nedenfor) for å laste ned bildet og prøve den samme prosessen.

Pakkesniffing er målrettet

Talos' oppdateringsrapport viser noen interessante detaljer om VPNFilter-pakkesniffingsmodulen. I stedet for å forstyrre alt, har den et strengt sett med regler, rettet mot bestemte typer trafikk. Nærmere bestemt kobles trafikk fra et industrielt kontrollsystem (SCADA), som bruker TP-Link R600 VPN, til en forhåndsdefinert liste over IP-adresser (som indikerer avansert kunnskap om nettverk) og ønsket trafikk), samt datapakker på 150 byte eller større.

Craig William, senior teknologileder og global rekkeviddesjef i Talos, sa til Ars: "VPNFilter ser etter veldig spesifikke ting. De prøver ikke å samle så mye trafikk som mulig. De prøver bare å få noen veldig små ting som påloggingsinformasjon og passord. Vi har ikke mye informasjon om det, annet enn å vite at det er veldig målrettet og ekstremt sofistikert. Vi prøver fortsatt å finne ut hvem de bruker denne metoden på."

Hvor kommer VPNFilter fra?

VPNFilter antas å være arbeidet til en statsstøttet hackergruppe. VPNFilter-infeksjonen ble opprinnelig oppdaget i Ukraina, og mange kilder mener det er arbeidet til den russisk-støttede hackergruppen Fancy Bear.

Ingen land eller hackergruppe har imidlertid tatt ansvar for denne skadelige programvaren. Gitt skadevareens detaljerte og målrettede regler for SCADA og andre industrielle systemprotokoller, virker teorien om at programvaren støttes av en nasjonalstat mest sannsynlig.

FBI mener imidlertid at VPNFilter er et produkt av Fancy Bear. I mai 2018 beslagla FBI et domene - ToKnowAll.com - som antas å ha blitt brukt til å installere og kommandere VPNFilter-skadevare fra trinn 2 og trinn 3. Beslagleggelsen av dette domenet var sannsynlig. Det bidro absolutt til å stoppe den umiddelbare spredningen av VPNFilter, men det løste ikke problemet helt. Ukrainas sikkerhetstjeneste (SBU) forhindret et VPNFilter-angrep på et kjemisk prosessanlegg i juli 2018.

VPNFilter har også likheter med BlackEnergy malware, en APT- trojaner som brukes mot en rekke mål i Ukraina. Nok en gang, selv om det ikke er eksakte bevis, kommer angrep rettet mot ukrainske systemer hovedsakelig fra hackergrupper med nære bånd til Russland.

Hvordan vet du om enheten din er infisert med VPNFilter?

Sjansen er stor for at ruteren din ikke er infisert med VPNFilter malware. Men det er fortsatt bedre å sørge for at enheten din er trygg:

Sjekk ruteren din med lenken: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Hvis enheten din ikke er på listen, er alt i orden.

Du kan besøke Symantecs VPNFilter-testside: http://www.symantec.com/filtercheck/. Kryss av i vilkårene og betingelsene, og trykk deretter på Kjør VPNFilter Check- knappen i midten. Testen vil fullføres på noen få sekunder.

Hvis du er infisert med VPNFilter, hva bør du gjøre?

Hvis Symantec VPNFilter Check bekrefter at ruteren din er infisert med VPNFilter, må du gjøre følgende.

- Tilbakestill ruteren, og kjør VPNFilter Check igjen.

- Tilbakestill ruteren til fabrikkinnstillingene.

- Last ned den nyeste firmwaren for ruteren og fullfør en "ren" fastvareinstallasjon, helst uten at ruteren oppretter en online tilkobling under prosessen.

Videre må du gjøre en full systemskanning på hver enhet som er koblet til den VPNFilter-infiserte ruteren.

Den mest effektive måten å fjerne VPNFilter malware på er å bruke antivirusprogramvare så vel som et program for fjerning av skadelig programvare. Begge verktøyene kan oppdage dette viruset før det faktisk infiserer datamaskinen og ruteren.

Antivirusprogramvare kan ta flere timer å fullføre prosessen, avhengig av datamaskinens hastighet, men den gir deg også de beste metodene for å fjerne skadelige filer.

Det er også verdt å installere et verktøy for fjerning av skadelig programvare, som oppdager skadelig programvare som VPNFilter og dreper det før det forårsaker problemer.

I likhet med antivirusprogramvare kan skanningsprosessen for skadelig programvare ta mange timer, avhengig av størrelsen på datamaskinens harddisk, samt hastigheten.

Som andre virus, må du også fjerne VPNFilter malware fra ruteren din. For å gjøre dette, må du tilbakestille ruteren til fabrikkinnstillingene.

Hard reset-ruteren krever at du tilbakestiller ruteren fra bunnen av, inkludert opprettelse av et nytt administratorpassord og sette opp et trådløst nettverk for alle enheter. Det vil ta litt tid å gjøre det riktig.

Du bør alltid endre standard påloggingsinformasjonen til ruteren din, så vel som eventuelle IoT- eller NAS-enheter (å gjøre denne oppgaven er ikke lett på IoT-enheter), hvis mulig. I tillegg, selv om det er bevis på at VPNFilter kan omgå noen brannmurer , vil riktig installasjon og konfigurering av en brannmur fortsatt bidra til å holde mange andre ufyselige ut av nettverket ditt.

Den mest effektive måten å fjerne VPNFilter malware er å bruke antivirusprogramvare

Hvordan unngå re-infeksjon med VPNFilter malware?

Det er noen viktige måter du kan redusere risikoen for å bli infisert på nytt med VPNFilter (eller andre virus), inkludert spesifikke tips relatert direkte til VPNFilter.

Den oppdaterte ruteren er beskyttet mot VPNFilter malware samt andre sikkerhetstrusler. Husk alltid å oppdatere den så snart som mulig.

Endre ruterpassord

Ikke bruk standardpassordet angitt av ruterprodusenten. Lag dine egne passord som er sterkere og mindre sannsynlig å bli angrepet av ondsinnede aktører.

Oppdater antivirusprogramvare

Hold antivirus- og anti-malware-programmene dine oppdatert. Nye virusdefinisjoner utgis regelmessig, og disse holder PC-en din informert om nye virus- og skadevaretrusler du bør se etter.

Vær på utkikk etter nye programmer!

Det er viktig å tydelig vite kilden til programmene og applikasjonene du har lastet ned. Mindre anerkjente nettsteder har mange tillegg du ikke trenger, for eksempel VPNFilter.

Ikke klikk på popup-annonser!

Når et banner vises mens du surfer på et nettsted, ikke klikk på det. Vanligvis er den sikreste måten å besøke et annet nettsted og ikke på et nettsted fylt med popup-annonser.

Skadelig programvare på rutere blir stadig mer populært. Malware og IoT-sårbarheter er overalt, og med det stadig økende antallet enheter på nettet, kommer situasjonen bare til å bli verre. Ruteren er samlingspunktet for data i hjemmet ditt. Den får imidlertid ikke like mye sikkerhetsoppmerksomhet som andre enheter. Enkelt sagt, rutere er ikke så sikre som du tror.

Se mer: