I likhet med PPTP er L2TP en veldig populær VPN-protokoll – de fleste VPN-leverandører tilbyr tilgang til den. Men hva er L2TP og hvordan fungerer det? Hvis du vil lære om det, ikke hopp over denne artikkelen. Her er alt du trenger å vite om L2TP-protokollen.

Hva er L2TP?

L2TP står for Layer 2 Tunneling Protocol, og som navnet er det en tunneling-protokoll designet for å støtte VPN-tilkoblinger. Interessant nok brukes L2TP ofte av Internett-leverandører for å aktivere VPN- operasjoner .

L2TP ble først lansert i 1999. Det ble designet som en etterfølger til PPTP , utviklet av både Microsoft og Cisco. Denne protokollen bruker ulike funksjoner fra Microsofts PPTP og Ciscos L2F (Layer 2 Forwarding) protokoller, og forbedrer dem deretter.

L2TP står for Layer 2 Tunneling Protocol

Hvordan L2TP fungerer

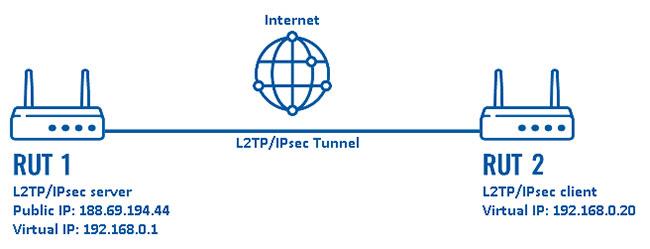

L2TP Tunneling starter med å koble LAC (L2TP Access Concentrator) og LNS (L2TP Network Server) - de to endepunktene til protokollen - på Internett. Når det er oppnådd, aktiveres og innkapsles et PPP-linklag, som deretter føres over nettet.

PPP-forbindelsen initieres deretter av sluttbrukeren (deg) med Internett-leverandøren. Når LAC aksepterer tilkoblingen, opprettes PPP-koblingen. Deretter tildeles et tomt spor i nettverkstunnelen og forespørselen videresendes til LNS.

Til slutt, når tilkoblingen er fullstendig autentisert og akseptert, opprettes et virtuelt PPP-grensesnitt. På det tidspunktet kan linkrammer (digitale dataoverføringsenheter i et datanettverk) fritt passere gjennom tunnelen. Rammene aksepteres av LNS, som deretter fjerner L2TP-krypteringen og behandler dem som vanlige rammer.

Noen tekniske detaljer om L2TP-protokollen

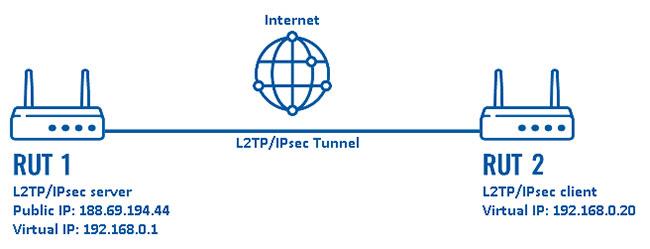

- L2TP er ofte paret med IPSec for å sikre datanyttelasten.

- Når paret med IPSec, kan L2TP bruke opptil 256-bits krypteringsnøkler og 3DES-algoritmen.

L2TP kombineres ofte med IPSec

- L2TP fungerer på tvers av plattformer og støttes på Windows- og macOS-enheter og operativsystemer.

– L2TPs doble kryptering gir bedre sikkerhet, men betyr også at den bruker mer ressurser.

- L2TP bruker vanligvis TCP-port 1701, men når den er sammenkoblet med IPSec, bruker den også UDP-porter 500 (for IKE - Internet Key Exchange), 4500 (for NAT) og 1701 (for L2TP-trafikk).

Hva er L2TP Passthrough?

Fordi L2TP-tilkoblinger vanligvis må ha tilgang til nettet via en ruter, må L2TP-trafikk kunne passere gjennom ruteren for at tilkoblingen skal fungere. L2TP Passthrough er i utgangspunktet en ruterfunksjon som lar deg aktivere eller deaktivere L2TP-trafikk på den.

Du bør også vite at - noen ganger - L2TP ikke fungerer bra med NAT (Network Address Translation) - en funksjon som sikrer at flere Internett-tilkoblede enheter som bruker et enkelt nettverk, kan bruke samme tilkobling og IP-adresse i stedet for flere enheter. Det er da L2TP Passthrough kommer godt med, ettersom å aktivere den på ruteren vil tillate L2TP å fungere godt med NAT.

Hvor god er L2TP-sikkerhet?

L2TP/IPSec er en sikker nok VPN-protokoll

Selv om L2TP-tunnelering ofte betraktes som en forbedring i forhold til PPTP, er det veldig viktig å forstå at L2TP-kryptering faktisk ikke eksisterer - protokollen bruker ingen kryptering. Derfor er det ikke smart å bruke L2TP-protokollen når du er online.

Det er derfor L2TP alltid er sammenkoblet med IPSec, som er en ganske sikker protokoll. Den kan bruke sterke krypteringssiffer som AES og bruker også dobbel innkapsling for å sikre dataene dine ytterligere. I hovedsak er den første trafikken innkapslet som en vanlig PPTP-forbindelse, og deretter finner en andre innkapsling sted takket være IPSec.

Det er imidlertid verdt å nevne at det går rykter om at L2TP/IPSec har blitt sprukket eller med vilje svekket av NSA. Foreløpig er det ingen klare bevis for disse påstandene, så alt avhenger til syvende og sist av om du tror det eller ikke. Du bør vite at Microsoft var den første partneren til NSAs PRISM-overvåkingsprogram.

Etter min mening er L2TP/IPSec en sikker nok VPN-protokoll, men du bør sørge for at du også bruker en pålitelig VPN-leverandør uten logger. I tillegg, hvis du håndterer svært sensitiv informasjon, er det bedre å bruke en sikrere protokoll i stedet eller prøve VPN-kaskadefunksjonen.

Hvor raskt er L2TP?

Av natur vil L2TP anses som veldig rask på grunn av mangelen på kryptering. Selvfølgelig er ulempene ved å ikke sikre tilkoblinger svært alvorlige og bør ikke ignoreres bare på bekostning av hastighetsfordeler.

Når det gjelder L2TP/IPSec, kan VPN-protokollen gi gode hastigheter, selv om du bør ha en rask bredbåndsforbindelse (rundt 100 Mbps eller mer) og en relativt kraftig CPU. Ellers kan du se noen hastighetsfall, men ikke noe for drastisk som vil ødelegge nettopplevelsen din.

Hvor enkelt er L2TP-oppsett?

På de fleste Windows- og macOS-enheter er oppsettet enkelt. Bare gå til Nettverksinnstillinger , følg noen få trinn for å sette opp og konfigurere L2TP-tilkoblingen. Det samme gjelder for L2TP/IPSec VPN-protokollen - vanligvis må du kanskje bare endre ett eller to alternativer for å velge IPSec -kryptering .

L2TP og L2TP/IPSec er ganske enkle å sette opp manuelt på enheter uten innebygd støtte. Du må kanskje følge noen ekstra trinn, men hele installasjonsprosessen vil ikke ta deg for lang tid eller kreve for mye kunnskap og innsats.

Hva er L2TP VPN?

Som navnet antyder, er L2TP VPN en VPN-tjeneste som gir brukere tilgang til L2TP-protokollen. Vær oppmerksom på at det er lite sannsynlig at du finner en VPN-leverandør som tilbyr tilgang til L2TP. Vanligvis vil du bare se leverandører som tilbyr L2TP/IPSec for å sikre at brukerdata og trafikk er sikker.

Imidlertid bør du ideelt sett velge en VPN-leverandør som tilbyr tilgang til flere VPN-protokoller. Å kunne bare bruke L2TP er vanligvis et dårlig tegn, og bare å ha tilgang til L2TP/IPSec er ikke så ille, men det er ingen grunn til å begrense deg til bare noen få alternativer.

Fordeler og ulemper med L2TP

Fordel

- L2TP kan kombineres med IPSec for å gi et godt nivå av online sikkerhet.

- L2TP er tilgjengelig på mange Windows- og macOS-plattformer fordi det er innebygd i dem. L2TP fungerer også på mange andre enheter og operativsystemer.

- L2TP er ganske enkelt å sette opp, og det samme gjelder for L2TP/IPSec.

Defekt

- L2TP har ikke egen kryptering. Den må være sammenkoblet med IPSec for å gi riktig nettsikkerhet.

- L2TP og L2TP/IPSec ble angivelig svekket eller sprukket av NSA - men det var ingen bevis.

- På grunn av dobbel innkapsling har L2TP/IPSec en tendens til å være litt ressurskrevende og er ikke ekstremt rask.

- L2TP kan blokkeres av NAT-brannmurer hvis den ikke er ytterligere konfigurert til å omgå dem.