Vi har allerede nevnt to typer XSS- utnyttelser : reflektert og lagret.De har alle det fellestrekket at farlig kode, etter å ha blitt satt inn, vil bli utført etter serverens respons, noe som betyr at feilen ligger på serverens side.server.server. Det er en annen type XSS-utnyttelse som går imot denne funksjonen, ondsinnet kode kjøres umiddelbart på klientsiden uten å gå gjennom serveren, kjent som DOM-basert XSS eller også kjent som type 0 XSS.

Først av alt må vi vite hva DOM er?

DOM, forkortelse for Document Object Model, er en standardform for W3C (http://www.w3.org/DOM/) foreslått for å hente og manipulere data fra strukturerte dokumenter som HTML og XML. Denne modellen representerer dokumenter som en hierarkisk trestruktur. Alle elementer i HTML og XML regnes som en node.

DOM-basert XSS er en XSS-utnyttelsesteknikk basert på å endre DOM-strukturen til dokumentet, spesielt HTML.

La oss se på et spesifikt eksempel nedenfor:

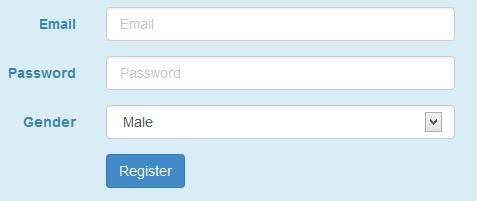

Et nettsted har følgende URL til registreringssiden:

example.com/register.php?message=Please fill in the form

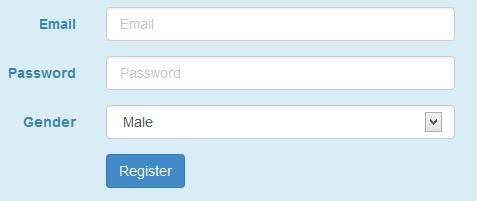

Når vi får tilgang til det, ser vi et veldig normalt skjema:

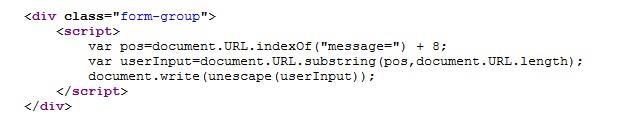

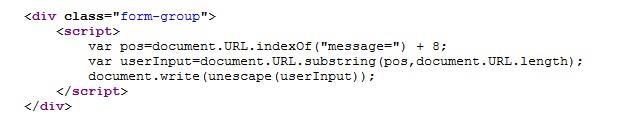

Du kan enkelt utlede meldingsparameteren som er sendt inn i varslingsinnholdet på skjemaet, se nøye på kildekoden til denne varslingen:

JavaScript-segmentet er ansvarlig for å hente verdien fra meldingsparameteren og skrive den ut. Fra denne slappe inndatakontrollen er det fullt mulig å lure brukere til å få tilgang til farlige nettadresser.

I stedet for å kaste:

message=Please fill in the form

så send:

message=GenderMaleFemale

function show(){alert();}

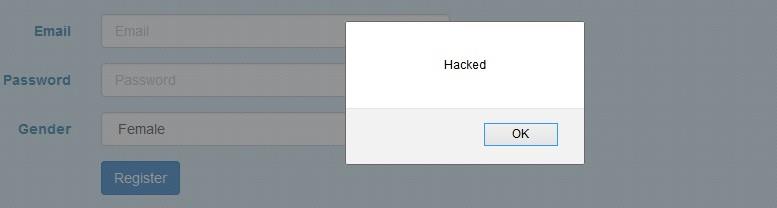

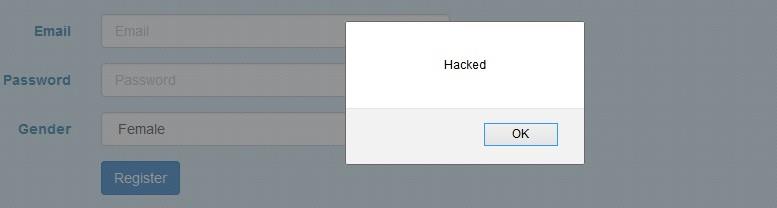

Da vil registreringsskjemaet se slik ut:

Brukere vil ikke være mistenksomme overfor en "normal" form som dette, og når de velger kjønn, vil skriptet bli utført:

Jeg skal forklare litt mer om verdien som sendes i meldingsparameteren:

GenderMaleFemale

function show(){alert();}

Hovedformålet er å utføre show()-funksjonen hver gang det er en onchage-hendelse på select-taggen. Show()-funksjonen her dukker ganske enkelt opp for å vise at skriptet har blitt utført. Men i virkeligheten vil hackere ofte bruke denne show()-funksjonen til å utføre et skript som overfører brukerens informasjonskapselverdi til en forhåndsbestemt server Lesere kan lese artikkelen Reflected XSS som nevner hvordan hackere lager Hvordan ser denne forespørselen ut?

Dette eksemplet gir oss to viktige konklusjoner. Først ble den ondsinnede koden kjørt umiddelbart etter å ha klikket på verdien i select-taggen, noe som betyr at den ble kjørt rett på klientsiden uten å gå gjennom serverens svar. For det andre har HTML-strukturen blitt endret med det beståtte skriptet. Og vi kan også se det faktiske utnyttelsesscenarioet, DOM Based er noe mer lik Reflected enn Stored XSS når det gjelder å lure brukere til å få tilgang til en URL innebygd med ondsinnet kode.

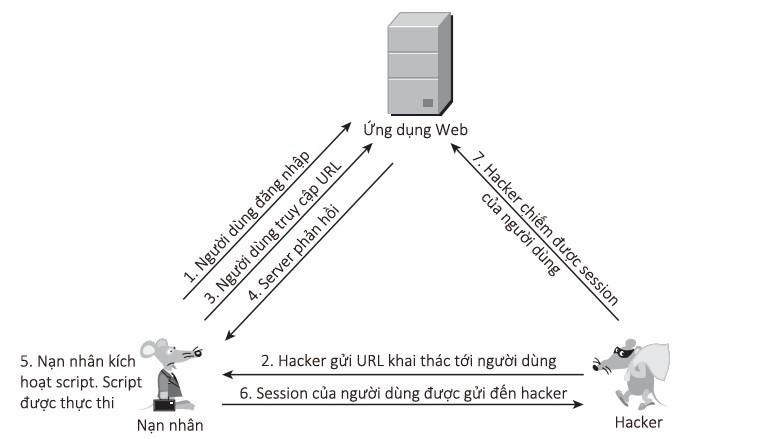

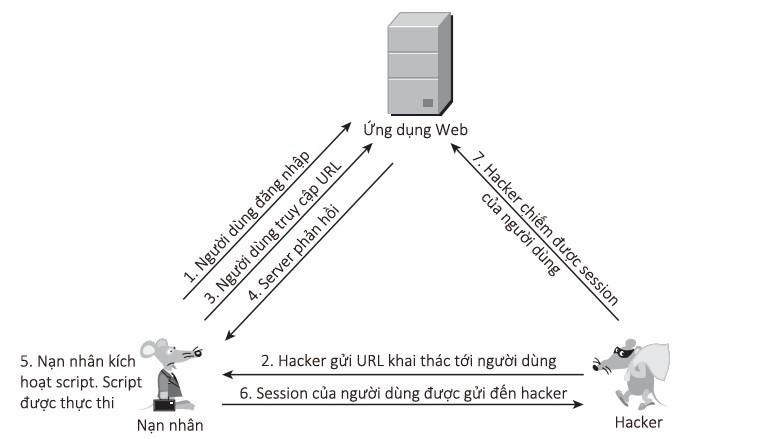

Følgende figur beskriver hvert trinn i implementeringen av den DOM-baserte XSS-angrepsteknikken:

Nedenfor er en video av et medlem av WhiteHat.vn-forumet som utfører en utnyttelse gjennom DOM Based XSS:

Lykke til!