Topp beste gratis og betalte Syslog Server-programvare for Windows

Syslog Server er en viktig del av en IT-administrators arsenal, spesielt når det gjelder å administrere hendelseslogger på et sentralisert sted.

Ransomware er så lite som et sandkorn, det er overalt. Og de kan kryptere mer enn du tror. Å få dine personlige filer ødelagt er et stort tap, men når Ransomware angriper kopiene dine, øker denne smerten enda mer.

Det finnes flere varianter av løsepengevare som angriper ikke bare harddisker, men også andre systemstasjoner, og skystasjoner er heller ikke ute av syne. Så det er på tide for deg å se nøyaktig hva sikkerhetskopier av filer er, samt hvor kopiene oppbevares.

Ransomware-angrep overalt

Vi vet at et løsepenge-angrep kan være ødeleggende. Ransomware er en spesiell hindring fordi målfilene er bilder, musikk, filmer og dokumenter av alle slag. Harddisken din inneholder personlige, jobb- og forretningsfiler som er hovedmål for kryptering. Når du er kryptert, vil du se en løsepengemelding som krever betaling - vanligvis i vanskelig å spore Bitcoin - for sikker utgivelse av filene dine.

Og selv da er det ingen garanti for at du vil motta krypteringspassordet eller dekrypteringsverktøyet.

CryptoLocker

CryptoLocker er en variant av krypteringsransomware som kan kryptere flere av harddiskene dine. Den dukket opp første gang i 2013, og spredte seg gjennom infiserte e-postvedlegg. Når CryptoLocker er installert på en datamaskin, kan den skanne harddisken for en spesifikk liste over filutvidelser. Videre skanner den alle stasjoner som er koblet til maskinen, enten det er USB eller nettverk.

En nettverksstasjon med lese-/skrivetilgang vil være kryptert akkurat som en harddisk. Det er en utfordring for virksomheter der ansatte får tilgang til delte nettverksmapper.

Heldigvis har sikkerhetsforskere gitt ut en kopi av CryptoLockers offerdatabase og matchet hver kryptering. De opprettet Decrypt CryptoLocker-portalen for å hjelpe ofre med å dekryptere filene sine.

Evolusjon: CryptoFortress

CryptoLocker dukket opp og hevdet å ha 500 000 ofre. Ifølge Keith Jarvis fra Dell SecureWorks kan CryptoLocker ha mottatt 30 millioner dollar i løpet av de første 100 dagene fra utpressingsoperasjonen (det ville gått opp til 150 millioner dollar hvis hvert offer betalte 300 dollar i løsepenger). Fjerning av CryptoLocker er imidlertid ikke begynnelsen på å hindre nettverksdriverkartlegging av løsepengeprogramvare.

CryptoFortress ble oppdaget i 2015 av sikkerhetsforsker Kafein. Den har utseendet og tilnærmingen til TorrentLocker, men en av de viktigste fremskrittene; den kan kryptere ikke-tilordnede nettverksdrivere.

Vanligvis henter ransomware en liste over tilordnede nettverksstasjoner, for eksempel C:, D:, E:, osv. Den skanner deretter stasjonene, sammenligner filtypene og krypterer dem. Krypter de tilsvarende filene. I tillegg teller CryptoFortress alle åpne Server Message Block (SMB) nettverksandeler og krypterer alle de finner.

Locky

Locky er en annen variant av løsepengevare, kjent for å endre individuelle filer til .locky, samt wallet.dat – Bitcoins lommebok. Locky retter seg også mot filer på datamaskiner eller filer på ikke-tilordnede nettverksdelinger, og endrer filer i prosessen. Dette kaoset gjør utvinningsprosessen vanskeligere.

Dessuten har ikke Locky en dekoder.

Ransomware på skyen

Ransomware omgår nettverkets og datamaskinens fysiske minne, og overskrider også skydata. Dette er en viktig sak. Skylagring blir ofte omtalt som et av de sikreste sikkerhetskopieringsalternativene, og holder dataene dine sikkerhetskopiert borte fra interne nettverksdelinger, og skaper isolasjon fra farene rundt. Men dessverre har ransomware-varianter forbigått denne sikkerheten.

I følge RightScales State of the Cloud-rapport bruker 82 % av virksomhetene en strategi for flere skyer. Og en ytterligere studie (Slideshare ebook) av Intuit viser at innen 2020 vil 78 % av små bedrifter bruke skyfunksjoner. Dette radikale skiftet fra store og små bedrifter gjør skytjenester til et hovedmål for løsepengevareleverandører.

Ransom_Cerber.cad

Leverandører av skadelig programvare vil finne en vei rundt dette problemet. Sosial engineering og e-postphishing er nøkkelverktøy, og de kan brukes til å omgå robuste sikkerhetskontroller. Trend Micro-sikkerhetsforskere fant en spesiell løsepengevarevariant kalt RANSOM_CERBER.CAD. Den er ment å målrette hjemme- og bedriftsbrukere av Microsoft 365, cloud computing og produktivitetsplattformer.

Cerber-varianten kan kryptere 442 filtyper ved å bruke en kombinasjon av AES-265 og RSA, endre Internet Explorer-soneinnstillinger på datamaskinen, fjerne skyggekopier, deaktivere Windows Startup Repair og avslutte Outlook-programmer, The bat!, Thunderbird og Microsoft Word.

Videre, og dette er atferd som presenteres av andre løsepengevarevarianter, spør Cerber om den geografiske plasseringen til det berørte systemet. Hvis vertssystemet er medlem av Samveldet av uavhengige stater (tidligere Sovjetunionens land som Russland, Moldova og Hviterussland), vil løsepengevaren avsluttes automatisk.

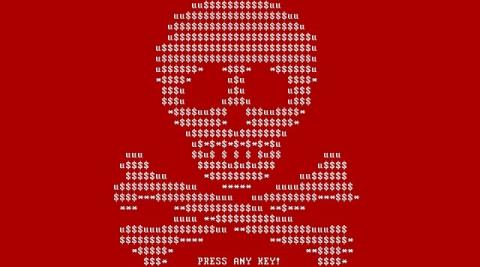

Skyen som et verktøy for forurensning

Ransomware Petya dukket først opp i 2016. Noen få bemerkelsesverdige ting om denne varianten er først, Petya kan kryptere hele Master Boot Record (MBR) til en personlig datamaskin, noe som får systemet til å krasje. Dette gjør hele systemet ubrukelig. Så, ved omstart, ble Petya løsepenger-seddel vist i stedet, med et bilde av en hodeskalle og en forespørsel om betaling i Bitcoin.

For det andre spredte Petya seg til flere systemer gjennom en infisert fil som er lagret på Dropbox, og ble maskert som et sammendrag. Koblingen er forkledd som applikasjonsdetaljer, når den faktisk kobler til en selvutpakkende kjørbar fil for å installere løsepengevaren.

Heldigvis fant en anonym programmerer en måte å knekke Petyas kryptering. Denne metoden er i stand til å oppdage krypteringsnøkkelen som trengs for å låse opp MBR og frigi fangede filer.

Å bruke skytjenester for å spre løsepengevare er forståelig. Brukere har blitt oppfordret til å bruke skylagringsløsninger for å sikkerhetskopiere data fordi det gir et ekstra lag med sikkerhet. Sikkerhet er nøkkelen til suksess for skytjenester. Likevel kan brukernes tillit til skysikkerhet utnyttes til dårlige formål.

Kort oppsummert

Skylagring, kartlagte eller ikke-tilordnede nettverksdrivere og systemfiler er fortsatt sårbare for løsepengeprogramvare. Dette er ikke lenger noe nytt. Imidlertid målretter distributører av skadelig programvare aktivt sikkerhetskopieringsfiler og øker angstnivået for brukere. Tvert imot, ytterligere forholdsregler må tas .

Hjemme- og bedriftsbrukere bør sikkerhetskopiere viktige filer til flyttbare harddisker. Å iverksette tiltak nå er handlingen som vil hjelpe deg å gjenopprette systemet etter en uønsket løsepengevareinfeksjon fra en ikke-klarert kilde.

Syslog Server er en viktig del av en IT-administrators arsenal, spesielt når det gjelder å administrere hendelseslogger på et sentralisert sted.

Feil 524: En tidsavbrudd oppstod er en Cloudflare-spesifikk HTTP-statuskode som indikerer at tilkoblingen til serveren ble stengt på grunn av et tidsavbrudd.

Feilkode 0x80070570 er en vanlig feilmelding på datamaskiner, bærbare datamaskiner og nettbrett som kjører operativsystemet Windows 10. Den vises imidlertid også på datamaskiner som kjører Windows 8.1, Windows 8, Windows 7 eller tidligere.

Blue screen of death-feil BSOD PAGE_FAULT_IN_NONPAGED_AREA eller STOP 0x00000050 er en feil som ofte oppstår etter installasjon av en maskinvareenhetsdriver, eller etter installasjon eller oppdatering av ny programvare, og i noen tilfeller er årsaken at feilen skyldes en korrupt NTFS-partisjon.

Video Scheduler Intern Error er også en dødelig blåskjermfeil, denne feilen oppstår ofte på Windows 10 og Windows 8.1. Denne artikkelen vil vise deg noen måter å fikse denne feilen på.

For å få Windows 10 til å starte opp raskere og redusere oppstartstiden, nedenfor er trinnene du må følge for å fjerne Epic fra Windows Startup og forhindre at Epic Launcher starter med Windows 10.

Du bør ikke lagre filer på skrivebordet. Det finnes bedre måter å lagre datafiler på og holde skrivebordet ryddig. Den følgende artikkelen vil vise deg mer effektive steder å lagre filer på Windows 10.

Uansett årsak, noen ganger må du justere skjermens lysstyrke for å passe til forskjellige lysforhold og formål. Hvis du trenger å observere detaljene i et bilde eller se en film, må du øke lysstyrken. Omvendt kan det også være lurt å senke lysstyrken for å beskytte batteriet til den bærbare datamaskinen.

Våkner datamaskinen din tilfeldig og dukker opp et vindu som sier "Søker etter oppdateringer"? Vanligvis skyldes dette programmet MoUSOCoreWorker.exe - en Microsoft-oppgave som hjelper til med å koordinere installasjonen av Windows-oppdateringer.

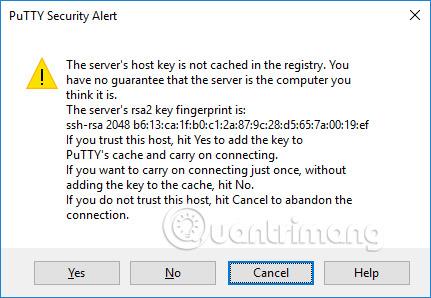

Denne artikkelen forklarer hvordan du bruker PuTTY-terminalvinduet på Windows, hvordan du konfigurerer PuTTY, hvordan du oppretter og lagrer konfigurasjoner og hvilke konfigurasjonsalternativer som skal endres.