I det siste har mange brukere abonnert på VPN- tjenester for personlig bruk slik at Internett-tilkoblingen deres hjemmefra er fullstendig kryptert. I en kontekst der kontoer alltid er i fare for å bli hacket når som helst som i dag, ønsker enhver bruker å utstyre seg med en sikkerhetsløsning . Når du har installert VPN-programvaren på datamaskinen din og koblet til via VPN, ser alt ut til å fungere veldig bra og brukerne kan føle seg litt tryggere.

Men for de som har litt teknisk kunnskap, er det uakseptabelt å la ting gå uten å faktisk bekrefte at kryptering er aktivert. Så mange mennesker har valgt å laste ned et nettverksverktøy som lar dem faktisk se hvordan data overføres frem og tilbake fra datamaskinen.

Prøv å teste ved å overføre noen datapakker når de ikke er koblet til VPN og gjør det samme når du er tilkoblet, og sammenlign. Det er veldig enkelt å se at dataene som overføres faktisk er krypterte når de sendes til VPN. Denne artikkelen vil vise deg hvordan du kan bekrefte om VPN-tilkoblingen din virkelig er kryptert eller ikke.

Hvis du ikke har mye teknisk kunnskap, ikke bekymre deg for mye. Alt du trenger å gjøre er å trykke på opptaksknappen, bla gjennom listen og undersøke litt tekst. Du kan ignorere alt annet fordi de er praktisk talt meningsløse hvis du ikke vet noe om datamaskiner og nettverk. På Mac vil vi bruke CocoaPacketAnalyzer og på PC vil vi bruke Wireshark .

(CocoaPacketAnalyzer nedlastingslenke: http://www.tastycocoabytes.com/cpa/)

Bekreft kryptering på Mac

Først laster du ned CocoaPacketAnalyzer på Mac-en og kjør den. Du vil se en oppstartsskjerm med fire store knapper.

Registrering er det du klikker på for å begynne å fange nettverkstrafikk . Hvis du lagrer en opptaksøkt, vil den bli kalt en sporingsfil, og du kan åpne dem på nytt senere ved å bruke den andre knappen. Men siden hensikten med denne artikkelen bare er å se om dataene faktisk er kryptert , vil vi ikke lagre noen fangstøkter.

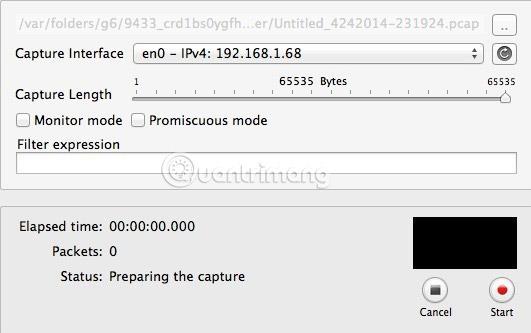

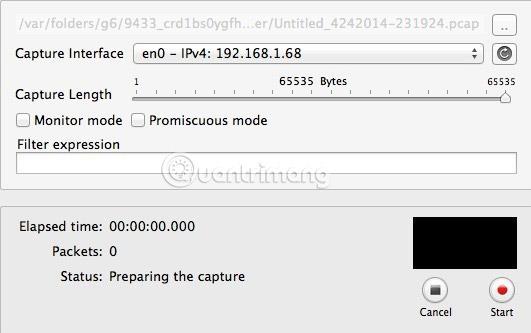

Før du utfører fangstoperasjonen, klikker du på Innstillinger for å angi hvordan dataene skal fanges. Klikk Capture øverst og den eneste innstillingen vi trenger å sjekke her er Capture Interface .

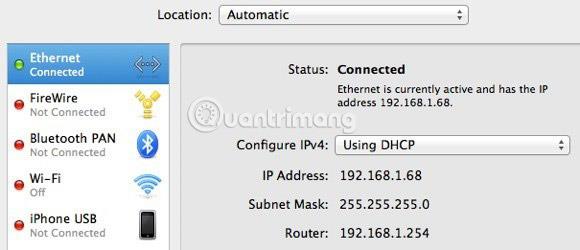

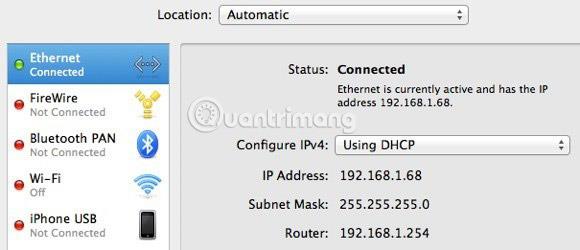

Først trykker du på den lille Oppdater- knappen til høyre for listeboksen. Når du klikker på denne boksen, vil du se noen få alternativer, som alle ser veldig forvirrende ut. De du må velge er alternativene som har IPv4 oppført med et nummer etter. Du trenger ikke velge alternativet som inneholder 127.0.0.1. Du må også velge IP-adressen hvis tilkobling du bruker for øyeblikket. Du kan finne ut denne IP-adressen ved å gå til Systemvalg og deretter klikke på Nettverk .

Klikk på den grønne prikkete tilkoblingen i listeboksen til venstre og sjekk deretter IP-adressefeltet på høyre side. Som du kan se, samsvarer 192.168.1.x med alternativet en0 - IP4 - 192.168.1.68 i programlisten. Gå nå videre og lukk vinduet Capture Preferences for å gå tilbake til startskjermen.

Gå videre og klikk på Capturing og du vil nå se en ny dialogboks der du kan velge noen innstillinger og deretter starte fangstoperasjonen.

Her trenger du ikke endre noe, så for å komme i gang trenger du bare å trykke på Start . Før du gjør dette, er det imidlertid et par ting du bør huske på. Først bør du prøve å lukke alle kjørende programmer på oppgavelinjen og bare åpne nettleservinduet. Nettverksfangst registrerer tonnevis med data, og selv bare noen få sekunder kan ha mer enn tusen rader med data registrert. Så for å gjøre ting enklere, lukk først alt unødvendig og bli kvitt så mange bakgrunnsprosesser som mulig, og klikk deretter på Start .

Etter å ha gjort det, last umiddelbart inn et nettsted eller to og klikk deretter Stopp. Du kan valgfritt velge en av nettadressene du har besøkt i nettleseren og så trenger du bare å trykke Enter for å laste inn sidene når du begynner å fange (noen sekunder er nok).

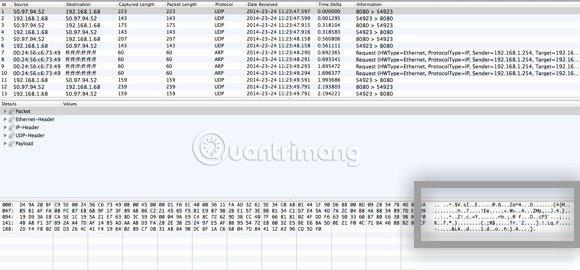

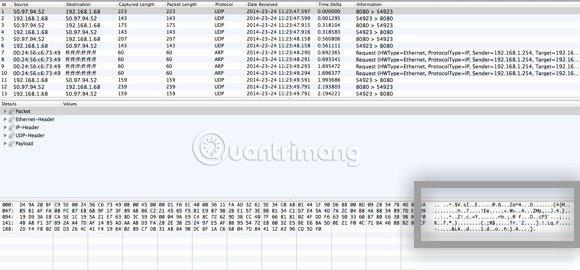

Når du trykker Stopp , vil du se et vindu som følgende:

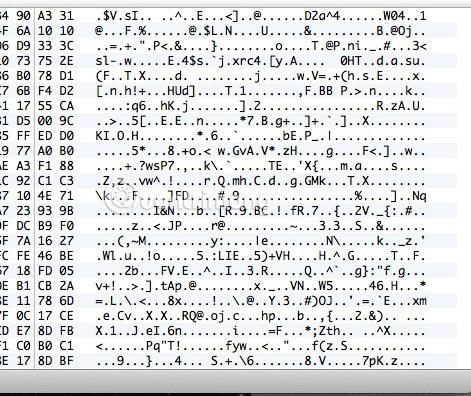

Nå er alt du trenger å gjøre å bla gjennom listen øverst, i tabellformatdelen , og se på dataene du ser i boksen nederst til høyre. Nå, i tusenvis av rader med data, kan du bare fortsette å trykke på pil ned-tasten raskt og se på hver dataendring nederst.

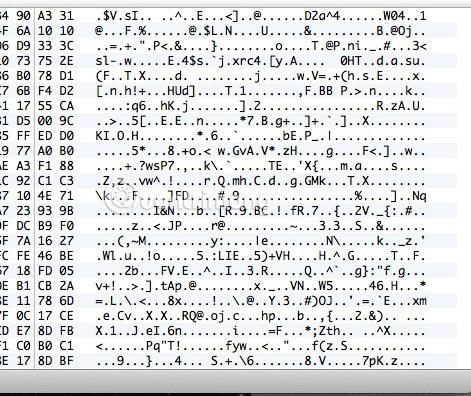

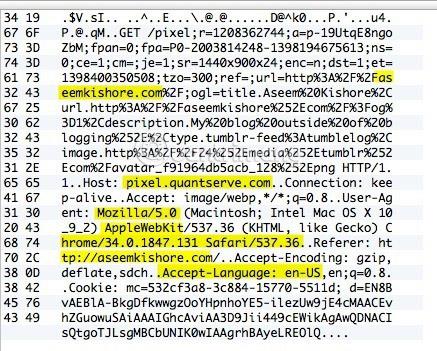

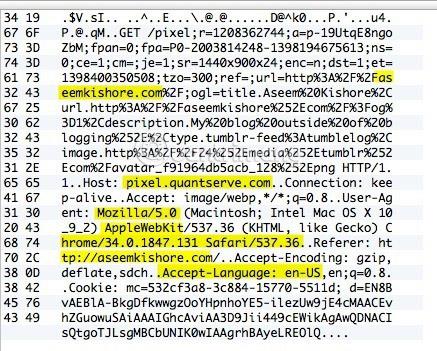

Hvis VPN-tilkoblingen din er virkelig kryptert, vil hver linje du ruller over vise data som den på bildet ovenfor. Hvis de er uleselige og bare en haug med tilfeldige tegn, er dataene dine kryptert. Med en kryptert tilkobling kan du ikke lese noen av disse tusenvis av datalinjer. La oss nå sammenligne hva du kan se på en ukryptert tilkobling, for eksempel når du ikke er koblet til en VPN:

Som du kan se ovenfor, kan du lese mye uten kryptering. I eksemplet kan du se denne brukeren besøkte aseemkishore.com ved hjelp av Mac og Safari og mer data. Ikke alle data er lesbare på en ukryptert tilkobling, men i de fleste tilfeller kan du se de faktiske dataene, HTML-koden, protokolloverskriftene osv. Som nevnt ovenfor, med en kryptert tilkobling vil du ikke kunne lese noen data.

Bekreft kryptering på PC

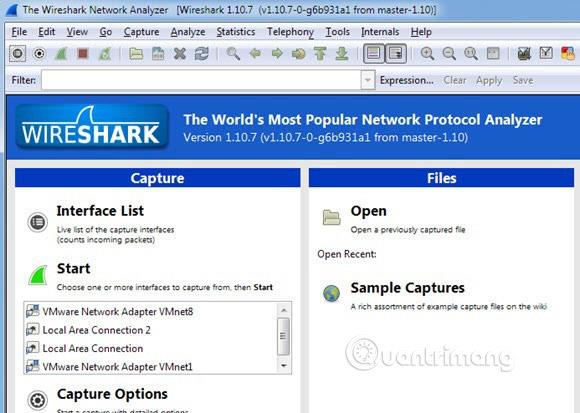

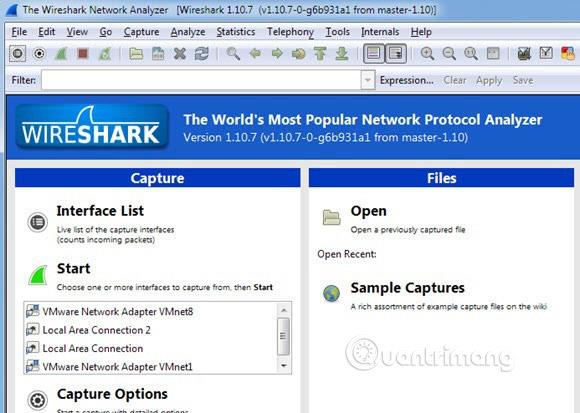

Testprosessen på PC er ganske lik testprosessen nevnt ovenfor, bortsett fra at du må bruke et annet program kalt Wireshark . Når den er lastet ned, start den og startskjermen vil se slik ut:

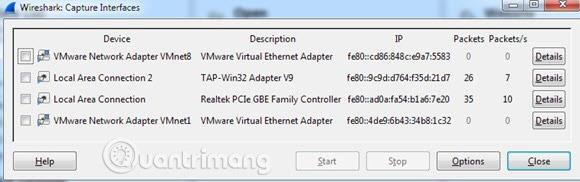

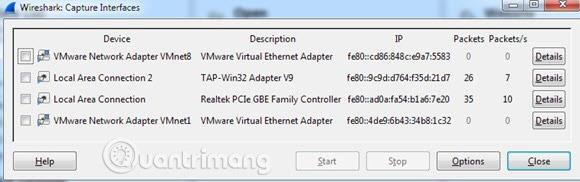

Akkurat som på en Mac, er det første du trenger å gjøre å velge nettverksgrensesnittet du vil fange data på. Klikk på Interface List og du vil se en liste over nettverksgrensesnitt. Wireshark kan være litt bedre enn CocoaPacketAnalyzer, ved at du faktisk kan se hvor mye data som overføres på hvert grensesnitt. Dette gjør det enkelt å vite hvilken forbindelse som er hovedforbindelsen.

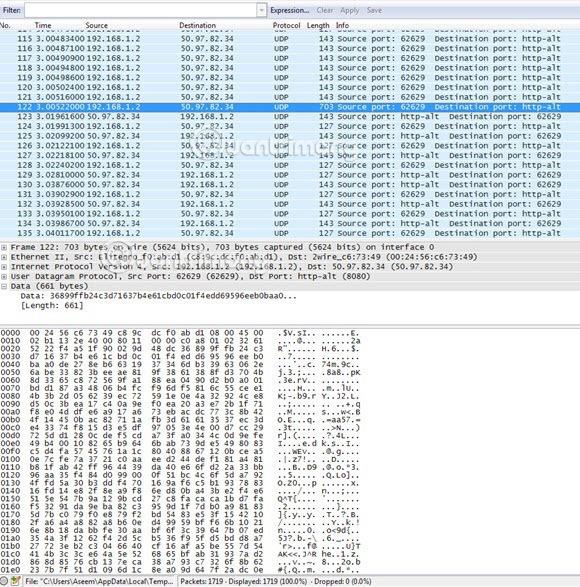

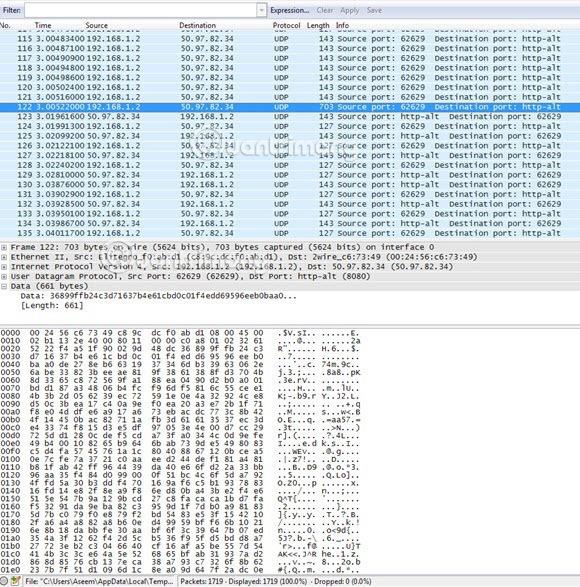

Gå videre og merk av i boksen ved siden av det aktuelle temaet, og klikk deretter Lukk . Nå, alt du trenger å gjøre er å klikke på Start- knappen (under grensesnittliste-knappen) og alt vil være klart for å komme i gang. Du trenger ikke å endre noen andre alternativer. Når du fullfører fangsten, vil du se en skjerm som dette:

Det kan hende du må utvide vinduet til fullskjerm og deretter justere bunn- og topprammene deretter, men som du kan se, er dataene i samme format som i CocoaPacketAnalyzer på Mac. Bla gjennom listen øverst og sjekk at de fullførte dataene definitivt er uleselige, noe som betyr at tilkoblingen din har blitt kryptert. Hvis du kan lese ord eller tekst, betyr det at dataene ikke er kryptert. Bla raskt gjennom minst noen hundre rader ved hjelp av piltastene.

Forhåpentligvis vil dette innlegget berolige deg nå som du vet at VPN-tilkoblingen din virkelig er sikkert kryptert! Hvis du har spørsmål eller støter på problemer mens du gjennomfører testen, legg igjen en kommentar i kommentarfeltet nedenfor, slik at vi kan hjelpe deg. Lykke til!

Se mer: