Dagens artikkel er en trinn-for-trinn-guide for hvordan du installerer og konfigurerer VPN på Windows Server 2019 . Denne artikkelen viser deg hvordan du enkelt kan sette opp en VPN-server for et lite miljø, avdelingskontor eller vertsserver. Denne VPN-serveren (Virtual Private Network) lar deg koble fra eksterne klienter eller brannmurer til Windows Server.

For å installere VPN på Windows Server 2019, følg ganske enkelt disse trinnvise instruksjonene:

Installer ekstern tilgangsrolle

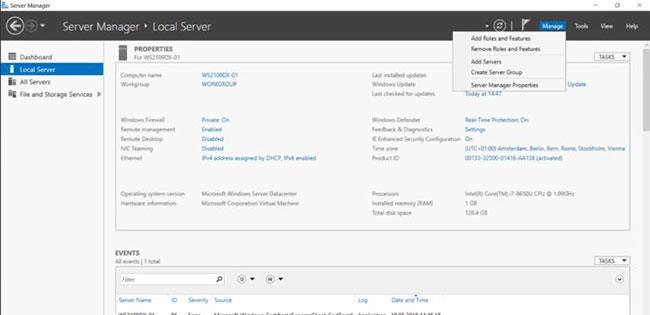

Først, installer Remote Access via Server Manager eller PowerShell .

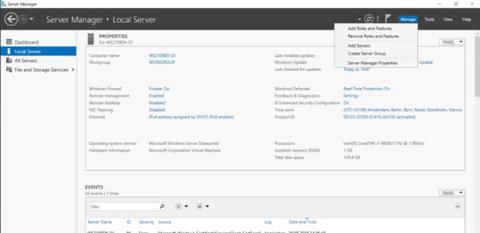

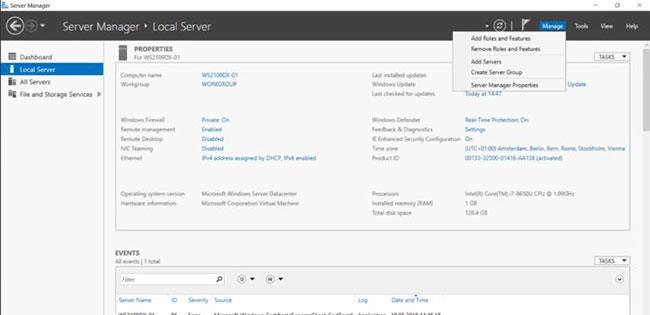

Åpne Server Manager og velg Legg til roller og funksjoner .

Velg Legg til roller og funksjoner

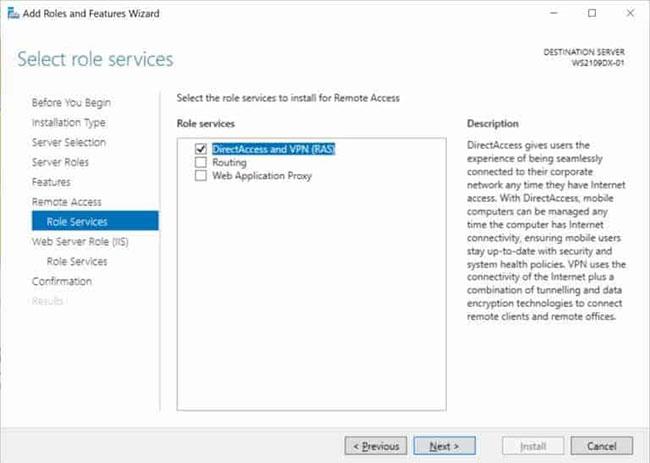

Velg Remote Access Rolle og klikk Neste ved å følge trinnene i veiviseren.

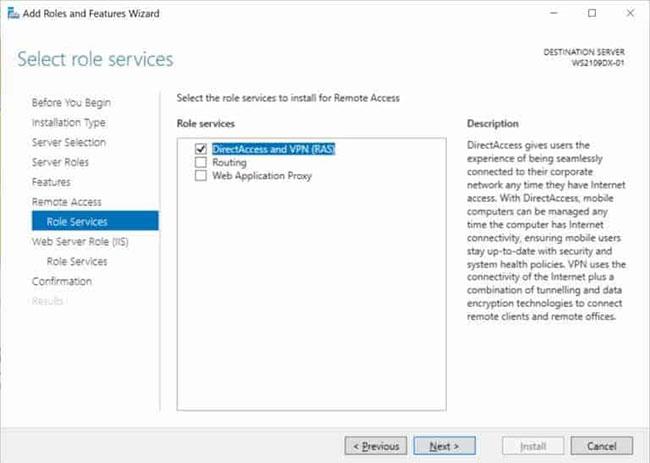

I trinnet Rolletjenester velger du DirectAccess og VPN (RAS) .

Velg DirectAccess og VPN (RAS)

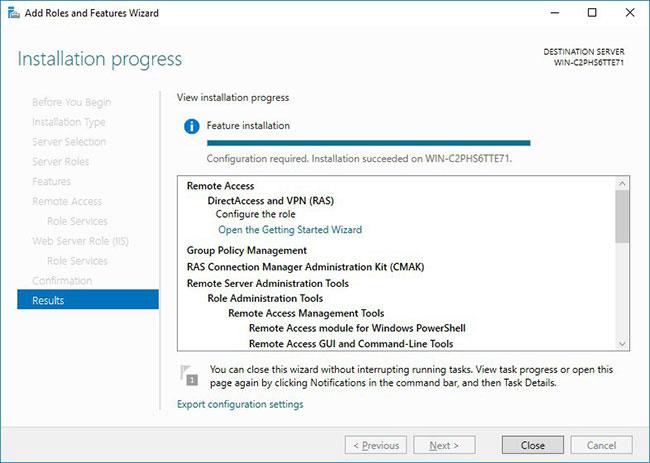

I det siste trinnet, velg Installer for å installere Remote Access-rollen.

Dette kan kreve en omstart av serveren.

Installer og konfigurer VPN på Windows Server 2019

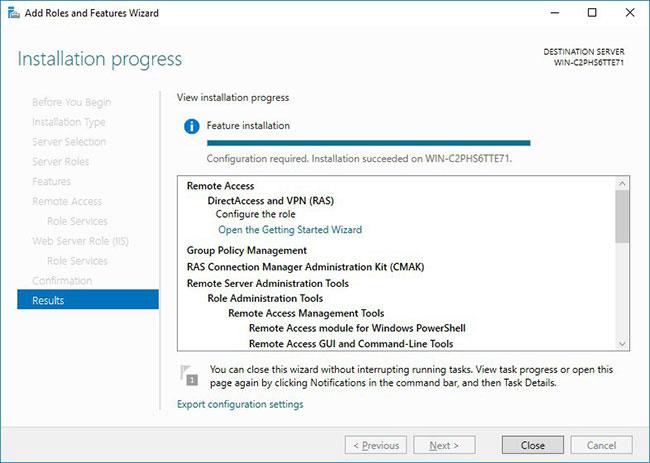

Etter vellykket installasjon kan du nå starte veiviseren for å installere og konfigurere VPN-server i Windows Server 2019.

Når funksjonene er installert, noe som kan ta en stund å fullføre, vil du se en Komme i gang-veiviser- kobling . Klikk Åpne Komme i gang-veiviseren .

Klikk Åpne Komme i gang-veiviseren

Dette vil åpne en ny veiviser som hjelper deg med å konfigurere serveren. På den første skjermen velger du Distribuer bare VPN .

Dette vil åpne administrasjonskonsollen for ruting og fjerntilgang .

Høyreklikk på servernavnet og klikk på Konfigurer og aktiver ruting og fjerntilgang .

Klikk på Konfigurer og aktiver ruting og fjerntilgang

På den nye veiviseren velger du Egendefinert konfigurasjon.

Velg VPN-tilgang.

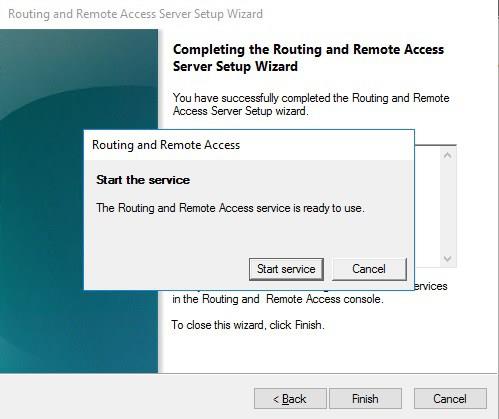

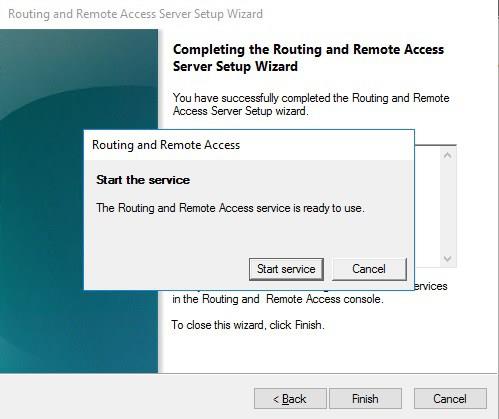

Etter å ha klikket på Fullfør , kan du nå starte Ruting and Remote Access -tjenesten .

Start Ruting og Remote Access-tjenesten

Konfigurer nettverket og brukerne for å få tilgang til VPN

Hvis det er en brannmur mellom Internett og Windows Server, må du åpne følgende brannmurporter for å videresende dem til Windows Server:

- For PPTP : 1723 TCP og Protocol 47 GRE (også kjent som PPTP Pass-through).

- For L2TP over IPSEC: 1701 TCP og 500 UDP.

- For SSTP : 443 TCP.

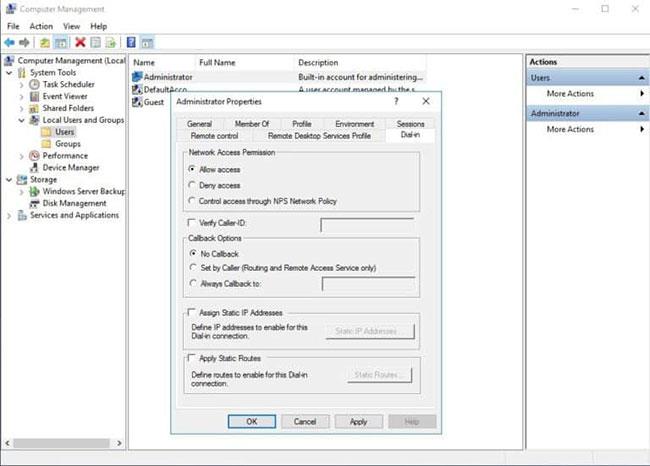

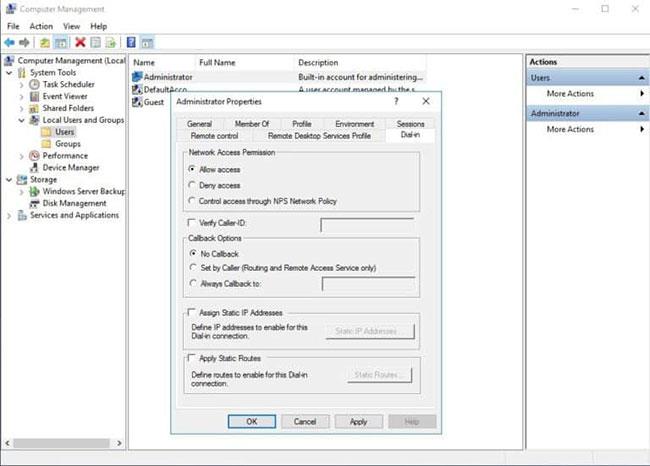

Etter installasjonen må brukere ha ekstern tilgang aktivert for å koble til VPN-serveren. På en frittstående server kan dette gjøres i Computer Management MMC. I et domenemiljø kan dette gjøres i brukeregenskapsdelen til en Active Directory- bruker.

Aktiver ekstern tilgang for å koble til VPN-serveren

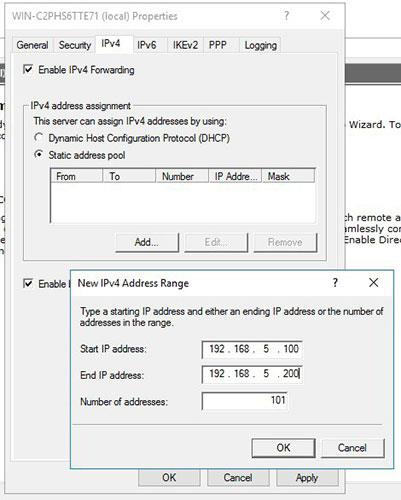

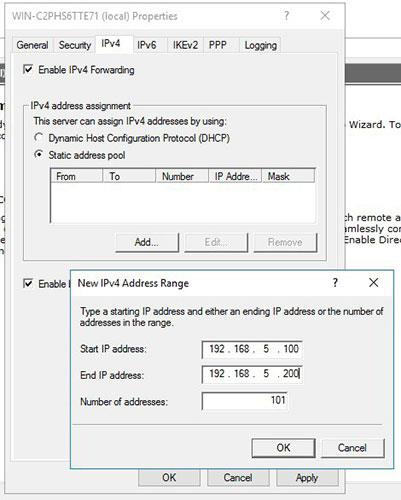

Hvis det ikke er noen DHCP-server i miljøet, må du legge til en statisk IP-adressegruppe (utvalg av adresser tilgjengelig for DHCP-klienter). Dette er ofte nødvendig hvis du har én enkelt server hos én tjenesteleverandør. I egenskapene til VPN-serveren kan du klikke på IPv4- fanen , aktivere og konfigurere det statiske adresseutvalget .

Aktiver og konfigurer statisk adressegruppe

Nå må du legge til en IP-adresse fra samme subnett som den statiske adressepoolen til serverens nettverksgrensesnitt, slik at brukere kan få tilgang til serveren.

Se mer: