Datapakker som overføres til og fra nummererte nettverksporter, er knyttet til spesifikke IP-adresser og endepunkter, ved hjelp av TCP- eller UDP-protokoller. Alle havner er i fare for å bli angrepet, ingen havner er helt trygge.

Mr. Kurt Muhl - RedTeams ledende sikkerhetskonsulent forklarte: "Alle underliggende porter og tjenester har risiko. Risikoen kommer fra versjonen av tjenesten, selv om den er konfigurert riktig. riktig eller satt et passord for tjenesten, er at passordet er sterkt nok? Andre faktorer inkluderer, er porten valgt av hackere å angripe, slipper du skadelig programvare gjennom porten. Kort sagt Igjen, det er mange faktorer som bestemmer sikkerheten til en port eller tjeneste."

CSO undersøker risikoen for nettverksporter basert på applikasjoner, sårbarheter og tilhørende angrep, og gir flere tilnærminger for å beskytte virksomheter mot ondsinnede hackere som misbruker disse sårbarhetene.

Hva gjør nettverksporter farlige?

Det er totalt 65 535 TCP-porter og ytterligere 65 535 UDP-porter, vi skal se på noen av de farligste portene. TCP-port 21 kobler FTP-servere til Internett. Disse FTP-serverne har mange store sårbarheter som anonym autentisering, kataloggjennomgang, skripting på tvers av nettsteder, noe som gjør port 21 til et ideelt mål for hackere.

Mens noen sårbare tjenester fortsetter å bruke verktøyet, var eldre tjenester som Telnet på TCP-port 23 iboende usikre til å begynne med. Selv om båndbredden er veldig liten, bare noen få byte om gangen, sender Telnet data fullstendig offentlig i klartekst. Austin Norby - informatiker ved det amerikanske forsvarsdepartementet sa: "Angripere kan lytte, se sertifikater, injisere kommandoer gjennom [man-in-the-middle] angrep og til slutt, utføre Remote Code Executions (RCE). (Dette er hans egen mening, representerer ikke synspunktene til noen byrå).

Mens noen nettverksporter skaper enkle hull for angripere å komme inn, lager andre perfekte rømningsveier. TCP/UDP-port 53 for DNS er et eksempel. Når de har infiltrert nettverket og oppnådd målet sitt, er alt hackeren trenger å gjøre for å få ut dataene å bruke eksisterende programvare for å gjøre dataene om til DNS-trafikk. "DNS blir sjelden overvåket og sjelden filtrert," sa Norby. Når angripere stjeler data fra en sikker virksomhet, sender de ganske enkelt dataene gjennom en spesialdesignet DNS-server som oversetter dataene tilbake til sin opprinnelige tilstand.

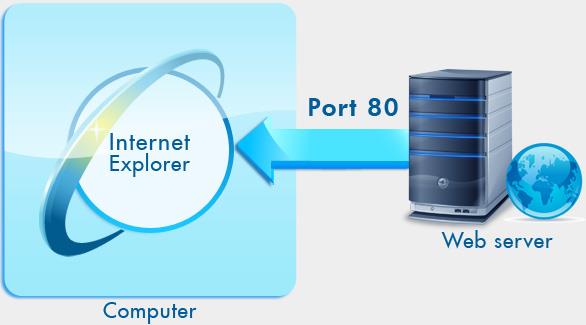

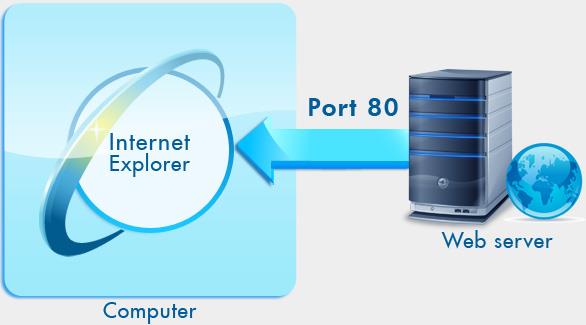

Jo flere porter som brukes, jo lettere er det å snike angrep inn i alle andre pakker. TCP-port 80 for HTTP støtter netttrafikk mottatt av nettleseren. I følge Norby inkluderer angrep på nettklienter via port 80 SQL-injeksjonshack, forfalskning av forespørsler på tvers av nettsteder, skripting på tvers av nettsteder og bufferoverflyt.

Angripere vil sette opp tjenestene sine på separate porter. De bruker TCP-port 1080 - brukes til kontakten som beskytter "SOCKS"-proxyer, til støtte for skadelig programvare og operasjoner. Trojanske hester og ormer som Mydoom og Bugbear har brukt port 1080 i angrep. Hvis en nettverksadministrator ikke setter opp en SOCKS-proxy, er dens eksistens en trussel, sa Norby.

Når hackere er i trøbbel, vil de bruke portnumre som lett kan huskes, for eksempel nummerserien 234, 6789, eller samme nummer som 666 eller 8888. Noen Backdoor- og trojanske hester åpnes og bruker TCP-port 4444 for å lytte , kommuniser, videresend ondsinnet trafikk fra utsiden og send ondsinnede nyttelaster. Noen annen skadelig programvare som også bruker denne porten inkluderer Prosiak, Swift Remote og CrackDown.

Netttrafikk bruker ikke bare port 80. HTTP-trafikk bruker også TCP-portene 8080, 8088 og 8888. Servere som kobles til disse portene er for det meste eldre bokser som er uadministrerte og ubeskyttede, noe som gjør dem sårbare. Sikkerheten øker over tid. Servere på disse portene kan også være HTTP-proxyer, hvis nettverksadministratorer ikke installerer dem, kan HTTP-proxyer bli et sikkerhetsproblem i systemet.

Eliteangripere brukte TCP- og UDP-porter 31337 for den berømte bakdøren - Back Orifice og andre skadevareprogrammer. På TCP-porten kan vi nevne: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night og BO-klienten, for eksempel på UDP-porten er Deep BO. I "leetspeak" - et språk som bruker bokstaver og tall, er 31337 "eleet", som betyr Elite.

Svake passord kan gjøre SSH og port 22 sårbare for angrep. Ifølge David Widen - systemingeniør hos BoxBoat Technologies: Port 22 - Secure Shell-port gir tilgang til eksterne skall på sårbar servermaskinvare, fordi her er autentiseringsinformasjonen vanligvis brukernavn og passord.standardpassord, lett å gjette. Korte passord, færre enn 8 tegn, bruker kjente fraser med en rekke tall som er for enkle for angripere å gjette.

Hackere angriper fortsatt IRC som kjører på portene 6660 til 6669. Widen sa: Ved denne porten er det mange IRC-sårbarheter, slik som Unreal IRCD som lar angripere utføre eksterne angrep, men disse er vanligvis normale angrep, ikke av stor verdi.

Noen porter og protokoller gir angripere større rekkevidde. For eksempel tiltrekker UDP-port 161 angripere på grunn av SNMP-protokollen, som er nyttig for å administrere nettverksbaserte datamaskiner, pollinginformasjon og sende trafikk gjennom denne porten. Muhl forklarer: SNMP lar brukere spørre serveren for å få brukernavn, filer delt på nettverket og mer informasjon. SNMP kommer ofte med standardstrenger som fungerer som passord.

Beskytt porter, tjenester og sårbarheter

I følge Widen kan bedrifter beskytte SSH-protokollen ved å bruke offentlig nøkkelautentisering, deaktivere pålogging som root og flytte SSH til et høyere portnummer slik at angripere ikke kan finne den. Hvis en bruker kobler til SSH på et portnummer så høyt som 25 000, vil det være vanskelig for en angriper å fastslå angrepsoverflaten til SSH-tjenesten.

Hvis bedriften din kjører IRC, slå på en brannmur for å beskytte den. Ikke la trafikk fra utenfor nettverket komme i nærheten av IRC-tjenesten, la Widen til. Tillat bare VPN-brukere på nettverket å bruke IRC.

Gjentatte portnumre og spesielt nummersekvenser representerer sjelden riktig bruk av porter. Når du ser disse portene blir brukt, sørg for at de er autentisert, sier Norby. Overvåk og filtrer DNS for å unngå lekkasjer og slutte å bruke Telnet og lukk port 23.

Sikkerhet på alle nettverksporter må inkludere forsvar i dybden. Norby sier: Lukk alle porter du ikke bruker, bruk vertsbaserte brannmurer på alle servere, kjør siste nettverksbaserte brannmur, overvåk og filtrer porttrafikk. Utfør vanlig nettverksportskanning for å sikre at det ikke er noen tapte sårbarheter på porten. Vær spesielt oppmerksom på SOCKS proxyer eller andre tjenester du ikke har satt opp ennå. Patch, reparer og styrk enhver enhet, programvare eller tjeneste som er koblet til nettverksporten til det ikke er gjenværende sårbarheter i nettverket ditt. Vær proaktiv når nye sårbarheter dukker opp i programvare (både gammel og ny) som angripere kan få tilgang til via nettverksporter.

Bruk de siste oppdateringene for enhver tjeneste du støtter, konfigurer den riktig, og bruk sterke passord og tilgangskontrolllister som vil hjelpe deg med å begrense hvem som har tilgang, sier MuHl. kan koble til porter og tjenester. Han la også til at: Havner og tjenester bør kontrolleres regelmessig. Når du bruker tjenester som HTTP og HTTPS, er det mye rom for tilpasning, noe som lett kan føre til feilkonfigurering og sikkerhetssårbarheter.

Trygg havn for risikohavner

Eksperter har kommet opp med forskjellige lister over høyrisikoporter basert på forskjellige kriterier som typen eller alvorlighetsgraden av truslene knyttet til hver port eller sårbarhetsnivået til tjenestene på visse porter. Men så langt er det fortsatt ingen komplett liste. For videre forskning kan du starte med listene på SANS.org, SpeedGuide.net og GaryKessler.net.

Artikkel forkortet fra "Sikring av risikable nettverksporter" publisert av CSO.