Internet Key Exchange eller IKE er en IPSec- basert tunnelprotokoll som gir en sikker VPN-kommunikasjonskanal og definerer automatiske midler for tilkobling og autentisering for IPSec sikre koblinger i henhold til måten de er beskyttet på.

Den første versjonen av protokollen (IKEv1) ble introdusert i 1998 og den andre versjonen (IKEv2) kom ut 7 år senere. Det er en rekke forskjeller mellom IKEv1 og IKEv2, den mest fremtredende er IKEv2s reduserte båndbreddekrav.

Detaljert introduksjon til IKEv2

Hvorfor bruke IKEv2?

- 256-biters datakryptering

- Distribuer IPSec for sikkerhet

- Stabil og konsekvent forbindelse

- MOBIKE-støtte sikrer bedre hastighet

IKEv2 bruker serversertifikatautentisering

Sikkerhet

IKEv2 bruker autentisering av serversertifikater, noe som betyr at den ikke vil foreta seg noe før den har bestemt forespørsels identitet. Dette mislykkes de fleste mann-i-midten- og DoS- angrep .

Pålitelighet

I den første versjonen av protokollen, hvis du prøvde å bytte til en annen Internett-tilkobling, for eksempel fra WiFi til mobilt Internett, med VPN aktivert , ville det avbryte VPN-tilkoblingen og kreve tilkobling på nytt.

Dette har visse uønskede konsekvenser som redusert ytelse og at den tidligere IP-adressen endres. Takket være pålitelighetsmålene som er brukt i IKEv2, har dette problemet blitt overvunnet.

I tillegg implementerer IKEv2 MOBIKE-teknologi, slik at den kan brukes av mobile brukere og mange andre. IKEv2 er også en av få protokoller som støtter Blackberry-enheter.

Hastighet

IKEv2s gode arkitektur og effektive informasjonsutvekslingssystem gir bedre ytelse. I tillegg er tilkoblingshastighetene betydelig høyere, spesielt på grunn av den innebygde NAT-traverseringsfunksjonen som gjør det mye raskere å omgå brannmurer og opprette tilkoblinger.

Funksjoner og tekniske detaljer

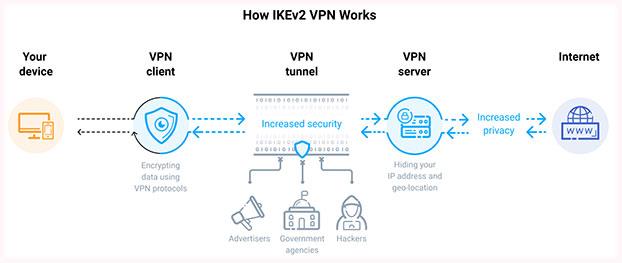

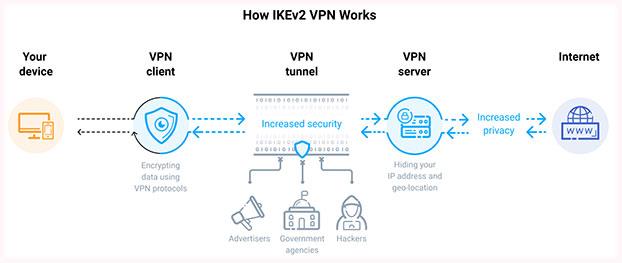

Målet med IKE er å skape den samme symmetriske nøkkelen for å kommunisere uavhengige parter. Denne nøkkelen brukes til å kryptere og dekryptere vanlige IP-pakker, brukt til å overføre data mellom peer VPN-er. IKE bygger en VPN-tunnel ved å autentisere begge parter og komme til enighet om kryptering og integritetsmetoder.

IKE er basert på underliggende sikkerhetsprotokoller, slik som Internet Security Association og Key Management Protocol (ISAKMP), A Versatile Secure Key Exchange Mechanism for internet (SKEME) og Oakley Key Determination Protocol.

Slik fungerer IKEv2

ISAKMP spesifiserer et rammeverk for autentisering og nøkkelutveksling, men definerer dem ikke. SKEME beskriver en fleksibel nøkkelutvekslingsteknikk som gir raske nøkkeloppdateringsmuligheter. Oakley lar autentiserte parter utveksle nøkkeldokumenter over en usikret tilkobling ved å bruke Diffie–Hellman-nøkkelutvekslingsalgoritmen. Denne metoden gir en perfekt hemmelig videresendingsmetode for nøkler, identitetsbeskyttelse og autentisering.

IKE-protokollen som bruker UDP-port 500 er perfekt for nettverksapplikasjoner der oppfattet ventetid er viktig, for eksempel spill og tale- og videokommunikasjon. Videre er protokollen knyttet til punkt-til-punkt-protokoller (PPP). Dette gjør IKE raskere enn PPTP og L2TP . Med støtte for AES- og Camellia-chiffer med 256-bits nøkkellengder, regnes IKE som en veldig sikker protokoll.

Fordeler og ulemper med IKEv2-protokollen

Fordel

- Raskere enn PPTP og L2TP

- Støtter avanserte krypteringsmetoder

- Stabil ved endring av nettverk og reetablering av VPN-forbindelser, når forbindelsen er midlertidig tapt

- Gir forbedret mobilstøtte

- Enkelt oppsett

Defekt

- Bruk av UDP-port 500 kan bli blokkert av enkelte brannmurer

- Ikke lett å bruke på serversiden

Se mer: