Topp beste gratis og betalte Syslog Server-programvare for Windows

Syslog Server er en viktig del av en IT-administrators arsenal, spesielt når det gjelder å administrere hendelseslogger på et sentralisert sted.

Hvis det er én ting som utgjør en trussel for alle teknologibrukere, er det skadelig programvare. Denne skadelige programvaren kan være ekstremt farlig og skadelig og er tilgjengelig i mange forskjellige former. Men hvordan ble skadevare så utbredt? Hva er de viktigste taktikkene og verktøyene nettkriminelle bruker for å infisere enheter?

1. Ondsinnede nedlastinger

I dag finnes det utallige typer programvare som du kan laste ned fra Internett . Men den utbredte tilgjengeligheten av programmer på så mange forskjellige nettsteder har skapt store muligheter for nettkriminelle til å finne måter å infisere enheter med skadevare så enkelt som mulig.

Hvis du ikke bruker et helt legitimt nettsted for å laste ned programvare, for eksempel utvikleren, risikerer du alltid å laste ned et ondsinnet program. Dette kan være noe potensielt mindre skadelig som adware, men kan også være så alvorlig som løsepengevare eller et skadelig virus.

Fordi folk ofte ikke sjekker om en fil er trygg før de laster den ned eller til og med vet hvilke røde flagg de bør se etter, er denne infeksjonsruten ekstremt populær blant kriminelle. Så hva kan du gjøre for å unngå å laste ned skadelige ting?

Først bør du sørge for at du kun laster ned filer fra pålitelige nettsteder. Noen ganger kan det være vanskelig å finne den rette filen å laste ned for ditt spesifikke operativsystem eller operativsystemversjon, men ikke la denne ulempen føre deg til et mistenkelig nettsted. Selvfølgelig kan det noen ganger være vanskelig å avgjøre om et nettsted er legitimt eller ikke, men du kan bruke nettsteder for lenkesjekker for å komme deg rundt dette hinderet.

I tillegg, hvis programvaren du leter etter vanligvis krever betaling og du ser en "gratis" versjon tilgjengelig for nedlasting, er dette ekstremt mistenkelig. Selv om det kan virke fristende å prøve ut gratisversjonen av et dyrt program, kan dette gjøre deg i en mye verre situasjon hvis det er skadelig programvare skjult i filen.

Du kan også bruke hvilken som helst antivirusprogramvare du har installert for å skanne filer før du laster ned, eller bruke skannenettsteder som VirusTotal for raskt å sjekke alle filer gratis.

2. E-post phishing

Phishing er en av de mest brukte formene for nettkriminalitet i dag. Dette er hovedsakelig fordi folk flest kan kontaktes via e-post, tekstmelding eller direktemelding. Fremfor alt kan cyberkriminelle enkelt lure ofre gjennom en phishing-melding ved å bruke overbevisende eller profesjonelt språk, samt riktig type format og bilder.

I en phishing-svindel sender en angriper målet sitt en melding som hevder å være en offisiell, pålitelig part. For eksempel kan en person motta en e-post fra postkontoret som informerer dem om at pakken deres er omdirigert og at de må oppgi viss informasjon for at den skal komme trygt frem. Denne typen nødkommunikasjon fungerer effektivt ved å presse mottakeren til å etterkomme avsenderens forespørsel.

I denne phishing-e-posten vil det være en lenke som målet blir bedt om å klikke på for å skrive inn detaljene sine, bekrefte en handling eller gjøre noe lignende. Men i virkeligheten er denne koblingen fullstendig ondsinnet. I nesten alle tilfeller vil nettstedet være designet for å stjele all data du oppgir, for eksempel kontaktinformasjon eller betalingsinformasjon. Men phishing kan også brukes til å spre skadelig programvare gjennom antatt "trygge" eller "offisielle" lenker som angripere sender deg. I dette tilfellet kan du ha satt deg selv i fare umiddelbart etter å ha klikket på lenken.

Igjen, et nettsted for koblingskontroll er veldig nyttig for din sikkerhet, spesielt når det kommer til nettfisking, siden det lar deg umiddelbart finne ut hvor sikker en gitt URL er .

Fremfor alt er det viktig å sjekke e-poster for skrivefeil, uvanlige avsenderadresser og mistenkelige vedlegg. For eksempel, hvis du mottok en e-post fra FedEx, men e-postadressen sier noe litt annerledes, for eksempel "f3dex", kan det hende du har å gjøre med et phishing-angrep. Å kjøre en så rask sjekk kan hjelpe deg med å unngå unødvendige risikoer.

3. Remote Desktop Protocol

Remote Desktop Protocol (RDP) er en teknologi som lar en brukers datamaskin koble seg direkte til en annen datamaskin via et nettverk. Selv om denne protokollen ble utviklet av Microsoft, kan den nå brukes på en rekke forskjellige operativsystemer, noe som gjør den tilgjengelig for nesten alle. Men som vanlig har nettkriminelle utviklet en måte å utnytte dette populære verktøyet på.

Noen ganger kan RDP være dårlig beskyttet eller stå åpen på et eldre system, noe som gir angripere den perfekte muligheten til å angripe. Svindlere finner disse usikre systemene ved å bruke populære skanneverktøy. Når en angriper finner en sårbar tilkobling og får tilgang til en ekstern datamaskin gjennom protokollen, kan de infisere datamaskinen med skadelig programvare og til og med eksfiltrere data fra enheten, infisert uten eierens tillatelse.

Ransomware har blitt et vanlig problem blant RDP-brukere. Faktisk viser Paloaltos 2020 Unit 42 Incident Response and Data Breach Report at, av de 1000 registrerte løsepengevareangrepene, brukte 50 % RDP som den første infeksjonsbæreren. Dette er en type skadelig programvare som krypterer offerets filer og holder dem som gisler til angriperens krav (vanligvis økonomiske) er oppfylt. Angriperen vil da gi offeret dekrypteringsnøkkelen, selv om det ikke er noen garanti for at de vil gjøre dette.

For å beskytte enheten din når du bruker RDP, er det viktig å bruke sterke passord, bruke tofaktorautentisering og oppdatere servere når det er mulig for å sikre at du bruker riktig programvare.

4. USB

Selv om det er lett å infisere en enhet med skadelig programvare eksternt, betyr det ikke at det fortsatt ikke kan gjøres fysisk. Hvis en angriper tilfeldigvis har direkte tilgang til offerets enhet, kan bruk av USB være en rask og enkel måte å få installert skadevare.

Ondsinnede USB-er er ofte utstyrt med ondsinnet kode som kan samle inn data som er tilgjengelig på offerets enhet. For eksempel kan en stasjon infisere en enhet med en keylogger , som kan spore alt offeret skriver, inkludert påloggingsinformasjon, betalingsdetaljer og sensitiv kommunikasjon.

Når du bruker en USB, kan en angriper i hovedsak laste ned alle typer skadelig programvare til enheten, inkludert løsepenge, spyware, virus og ormer . Dette er grunnen til at det er viktig å passordbeskytte alle enhetene dine og slå dem av eller låse dem når du ikke er i nærheten.

Du kan også deaktivere USB -portene hvis du må la datamaskinen være på mens du er borte.

I tillegg bør du unngå å bruke USB hvis innholdet du ikke kjenner, eller skanne noen stasjoner med antivirusprogramvare på forhånd.

Nettkriminelle fortsetter å utvikle nye måter å distribuere skadelig programvare og angripe ofre på. Det er viktig at du beskytter enheten din på alle mulige måter og dobbeltsjekker all programvare, filer og lenker før du laster ned eller får tilgang til dem. Små, enkle trinn som disse kan hjelpe deg med å beskytte deg mot ondsinnede enheter.

Syslog Server er en viktig del av en IT-administrators arsenal, spesielt når det gjelder å administrere hendelseslogger på et sentralisert sted.

Feil 524: En tidsavbrudd oppstod er en Cloudflare-spesifikk HTTP-statuskode som indikerer at tilkoblingen til serveren ble stengt på grunn av et tidsavbrudd.

Feilkode 0x80070570 er en vanlig feilmelding på datamaskiner, bærbare datamaskiner og nettbrett som kjører operativsystemet Windows 10. Den vises imidlertid også på datamaskiner som kjører Windows 8.1, Windows 8, Windows 7 eller tidligere.

Blue screen of death-feil BSOD PAGE_FAULT_IN_NONPAGED_AREA eller STOP 0x00000050 er en feil som ofte oppstår etter installasjon av en maskinvareenhetsdriver, eller etter installasjon eller oppdatering av ny programvare, og i noen tilfeller er årsaken at feilen skyldes en korrupt NTFS-partisjon.

Video Scheduler Intern Error er også en dødelig blåskjermfeil, denne feilen oppstår ofte på Windows 10 og Windows 8.1. Denne artikkelen vil vise deg noen måter å fikse denne feilen på.

For å få Windows 10 til å starte opp raskere og redusere oppstartstiden, nedenfor er trinnene du må følge for å fjerne Epic fra Windows Startup og forhindre at Epic Launcher starter med Windows 10.

Du bør ikke lagre filer på skrivebordet. Det finnes bedre måter å lagre datafiler på og holde skrivebordet ryddig. Den følgende artikkelen vil vise deg mer effektive steder å lagre filer på Windows 10.

Uansett årsak, noen ganger må du justere skjermens lysstyrke for å passe til forskjellige lysforhold og formål. Hvis du trenger å observere detaljene i et bilde eller se en film, må du øke lysstyrken. Omvendt kan det også være lurt å senke lysstyrken for å beskytte batteriet til den bærbare datamaskinen.

Våkner datamaskinen din tilfeldig og dukker opp et vindu som sier "Søker etter oppdateringer"? Vanligvis skyldes dette programmet MoUSOCoreWorker.exe - en Microsoft-oppgave som hjelper til med å koordinere installasjonen av Windows-oppdateringer.

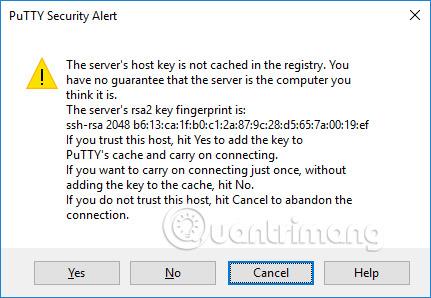

Denne artikkelen forklarer hvordan du bruker PuTTY-terminalvinduet på Windows, hvordan du konfigurerer PuTTY, hvordan du oppretter og lagrer konfigurasjoner og hvilke konfigurasjonsalternativer som skal endres.