Kā labot Jums nav atļaujas saglabāt šajā vietā operētājsistēmā Windows

Kad Windows parāda kļūdu “Jums nav atļaujas saglabāt šajā vietā”, tas neļaus jums saglabāt failus vajadzīgajās mapēs.

Šajā rakstā ir paskaidrots, kā izmantot PuTTY termināļa logu operētājsistēmā Windows, kā konfigurēt PuTTY, kā izveidot un saglabāt konfigurācijas un kuras konfigurācijas opcijas mainīt. Šajā rakstā ir apskatītas arī papildu tēmas, piemēram, publiskās atslēgas autentifikācijas konfigurēšana.

Lejupielādējiet un instalējiet

Programmatūru Windows platformai varat lejupielādēt šeit . Skatiet detalizētus instalēšanas norādījumus rakstā: Kā instalēt PuTTY operētājsistēmā Windows .

Palaidiet PuTTY un izveidojiet savienojumu ar serveri

Ja instalēšanas laikā izvēlaties izveidot darbvirsmas saīsni, varat atvērt programmatūru, vienkārši (divreiz) noklikšķinot uz šīs saīsnes. Ja nē, atveriet programmatūru no Windows izvēlnes Sākt.

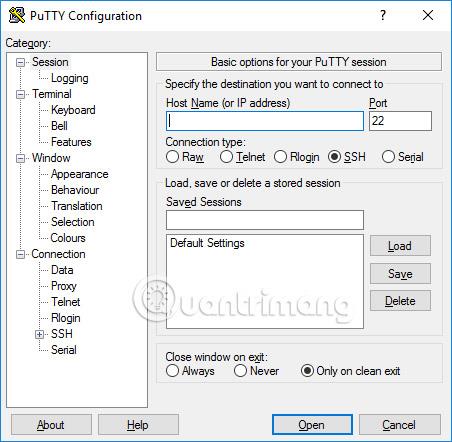

Kad programmatūra tiek startēta, tiek atvērts logs ar nosaukumu PuTTY konfigurācija . Šī loga kreisajā pusē ir konfigurācijas logs, centrā Host Name (vai IP adrese ) un citas opcijas, bet apakšējā labajā stūrī ir logs sesiju saglabāšanai.

Lai atvieglotu lietošanu, laukā Host Name ir jāievada tā resursdatora domēna nosaukums vai IP adrese, ar kuru vēlaties izveidot savienojumu, un noklikšķiniet uz Atvērt (vai nospiediet taustiņu Enter). Domēna nosaukums būs kaut kas līdzīgs studentiem.example.edu. IP adrese izskatīsies šādi: 78.99.129.32.

Ja jums nav servera

Ja jums nav servera, ar kuru izveidot savienojumu, varat izmēģināt Tectia SSH operētājsistēmā Windows vai OpenSSH operētājsistēmā Linux.

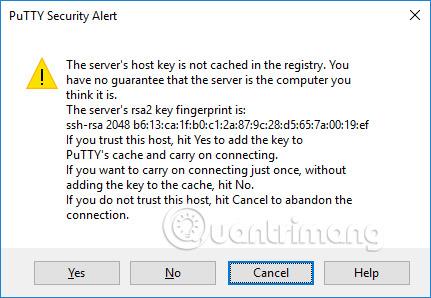

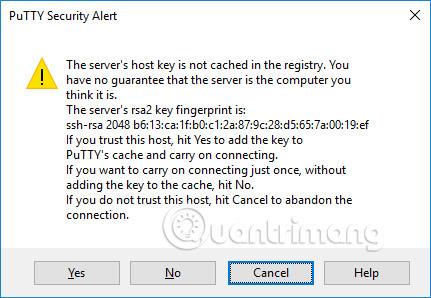

Drošības brīdinājuma dialoglodziņš

Kad pirmo reizi izveidojat savienojumu ar serveri, var tikt parādīts PuTTY drošības brīdinājuma dialoglodziņš par to, ka servera resursdatora atslēga netiek saglabāta reģistrā. Tas ir normāli, kad pirmo reizi izveidojat savienojumu ar serveri. Ja saņemat šo ziņojumu, veidojot savienojumu ar serveri, tas var nozīmēt arī to, ka kāds mēģina uzbrukt jūsu savienojumam un nozagt paroles, izmantojot uzbrukumu.

Bet, kā jau minēts, pirmo reizi izveidojot savienojumu, tas ir normāli, un jums vienkārši jānoklikšķina uz Jā. Ja nē, varat pārbaudīt parādīto atslēgas pirkstu nospiedumu un pārliecināties, ka tas ir tāds pats kā servera izmantotais pirksta nospiedums. Patiesībā gandrīz neviens to nedara, jo jebkurā gadījumā ir drošāk izmantot pareizu SSH atslēgu pārvaldības risinājumu.

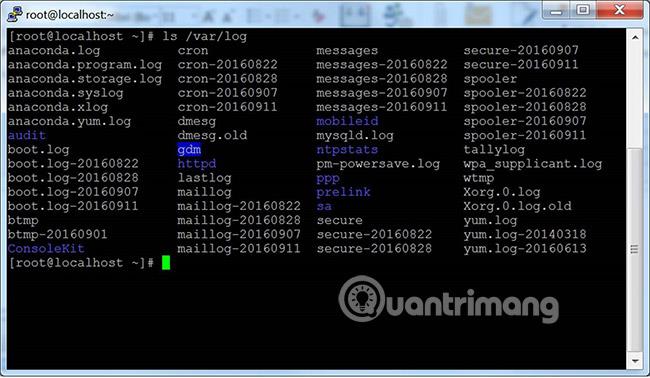

Termināļa logs un pieteikšanās informācija

Pēc drošības brīdinājuma jūs saņemsit termināļa logu. Pēc noklusējuma šis ir melns un ļoti bezgaumīgs logs. Vispirms tas prasīs jums lietotājvārdu un paroli. Pēc tam serverī tiks parādīta komandrinda.

Varat rakstīt termināļa logā. Tagad esat izveidojis savienojumu ar serveri, un viss, ko ierakstāt termināļa logā, tiks nosūtīts uz serveri. Šajā logā tiek parādīta arī servera atbilde. Varat palaist jebkuru teksta lietojumprogrammu serverī, izmantojot termināļa logu. Sesija tiek pārtraukta, kad izejat no servera komandrindas čaulas (parasti komandrindā ierakstot exit vai nospiežot Ctrl+D). Varat arī piespiest sesiju pārtraukt, aizverot termināļa logu.

Konfigurācijas opcijas un profili tiek saglabāti

Sākotnējā konfigurācijas logā ir daudz iespēju. Lielākā daļa no tiem nav nepieciešami tikai vispārējai lietošanai.

Osta

Porta lauks norāda TCP/IP portu, ar kuru izveidot savienojumu. SSH gadījumā tas ir ports, kurā darbojas SSH serveris. Parasti vērtība ir 22. Ja kāda iemesla dēļ jums ir nepieciešams izveidot savienojumu ar citu portu, vienkārši mainiet šo vērtību. Tomēr parasti tikai izstrādātāji maina šo vērtību uz kaut ko citu, bet daži uzņēmumi arī izmanto SSH serverus nestandarta portos vai palaiž vairākus SSH serverus vienā serverī dažādos portos.

Savienojuma veids

Savienojuma veida izvēle gandrīz nekad nav jāmaina. Vienkārši atstājiet to kā SSH. SSH ir drošs šifrēts sakaru protokols, kas paredzēts, lai nodrošinātu jūsu paroļu un datu maksimālu aizsardzību.

Neapstrādātus savienojumus izstrādātāji var izmantot, lai pārbaudītu TCP/IP ligzdas savienojumus (piemēram, izstrādājot tīkla lietojumprogrammas, kas klausās TCP/IP portos).

Telnet ir vecs protokols, kas gandrīz nekad netiek izmantots, ja vien nepārvaldāt aprīkojumu, kas ir vairāk nekā 10 gadus vecs. Telnet nav drošs. Paroles tīklā tiek sūtītas nešifrētas. Un, protams, uzbrucēji var viegli noklausīties informāciju un nozagt lietotājvārdus un paroles. Rlogin ir vecs protokols ar līdzīgām nepilnībām.

Seriālais ports ir vēl viens saziņas mehānisms datoru savienošanai ar perifērijas ierīcēm. Mūsdienās lielākajai daļai personālo datoru vairs nav seriālo portu, taču tos joprojām dažreiz izmanto, lai kontrolētu fiziskas ierīces, instrumentus, iekārtas vai sakaru iekārtas. Vēl viens seriālā porta lietojums ir operētājsistēmu vai iegultās programmatūras atkļūdošana.

Ielādējiet, saglabājiet vai dzēsiet saglabāto sesiju

Šajā sadaļā varat saglabāt iestatījumus kā profilu ar nosaukumu. Vienkārši ierakstiet sava jaunā profila nosaukumu lodziņā Saglabātās sesijas un noklikšķiniet uz Saglabāt , lai izveidotu jaunu profilu. Jūsu servera nosaukums un citi iestatījumi tiek saglabāti profilā.

Saglabātie profili tiek parādīti lielākā lodziņā zemāk. Sākotnēji tajā būs tikai noklusējuma iestatījumi. Jūsu saglabātais profils tiks iekļauts tur. Atlasiet profilu un noklikšķiniet uz Ielādēt , lai izmantotu iepriekš saglabāto profilu. Atlasiet profilu un noklikšķiniet uz Dzēst , lai dzēstu profilu, kas vairs nav vajadzīgs.

Aizveriet logu ar komandu iziet

Visbeidzot, termināļa loga aizvēršana ar komandu iziet norāda, vai termināļa logs tiek automātiski aizvērts, kad savienojums tiek pārtraukts. Tas ir ļoti maz jāmaina no noklusējuma vērtības Tikai tīras izejas gadījumā.

Konfigurācijas opcijas kreisajā logā

Citas opcijas varat atrast kreisajā rūtī ar nosaukumu Kategorija. Šeit atlasiet kategoriju, un labajā logā tiks parādītas šai kategorijai atbilstošās konfigurācijas opcijas. Parādītās opcijas sāk piederēt kategorijai Sesija.

Šeit ir aprakstītas tikai atbilstošās iespējas. Ir daudz iespēju, un lielākā daļa no tām nekad netiks izmantotas.

Termināļa iespējas

Šīs kategorijas opcijas ietekmē termināļa emulāciju un tastatūras kartēšanu. Tie lielākoties būs pašsaprotami, un tie šeit nav aplūkoti. Ļoti nedaudziem cilvēkiem ir jāpieskaras šīm opcijām. Daži lietotāji, iespējams, var mainīt veidu, kā tiek apstrādāta zvana rakstzīme, vai cilvēki, kas izmanto mazāk zināmas operētājsistēmas, var mainīt to, kas tiek nosūtīts ar atpakaļatkāpes taustiņu , vai dzēst rakstzīmi.

Opcijas termināļa logā

Opcijas, kas ietekmē termināļa loga izskatu un darbību. Ir arī iespējams norādīt, kā rakstzīmes tiek tulkotas izvadē, un izvēlēties loga fontus un krāsas.

Savienojuma iespējas

Starp savienojuma opcijām var būt noderīgas datu opcijas. Automātiskās pieteikšanās lietotājvārds identificēs pašlaik pieteikušos lietotāju, tāpēc vārds nebūs jāievada katru reizi, kad piesakāties. Starpniekservera opcija reti ir noderīga mājas lietotājiem, taču tā var būt nepieciešama uzņēmumos, kas neatļauj izejošos interneta savienojumus, neizmantojot SOCKS starpniekserverus vai citus līdzīgus mehānismus. Neuztraucieties, ja nezināt, kas ir SOCKS starpniekserveris , vienkārši izejiet no šīs sadaļas.

Telnet , Rlogin un Serial ieraksti satur tikai šo protokolu opcijas, un ļoti maz cilvēku tos izmanto.

Tomēr SSH opcijas dažiem cilvēkiem ir svarīgas un noderīgas. Parastam lietotājam vai studentam par tiem nav jāuztraucas. Bet, ja vēlaties izmantot publiskās atslēgas autentifikāciju, tie ir būtiski. Ņemiet vērā, ka jums ir jāatver SSH preferences, noklikšķinot uz mazās ikonas [+] . Pretējā gadījumā jūs neredzēsit visas iespējas.

Atslēgu apmaiņa, resursdatora atslēgas un šifra iespējas

Jūs gandrīz nekad nevēlaties pieskarties Kex (atslēgu apmaiņas), resursdatora atslēgām vai šifrēšanas opcijām. Viņiem visiem ir saprātīgas noklusējuma vērtības, un lielākā daļa cilvēku nezina pietiekami daudz par kodēšanu, lai izvēlētos labāko. Tāpēc vienkārši ignorējiet šīs iespējas, ja vien jūs patiešām nezināt, ko darāt.

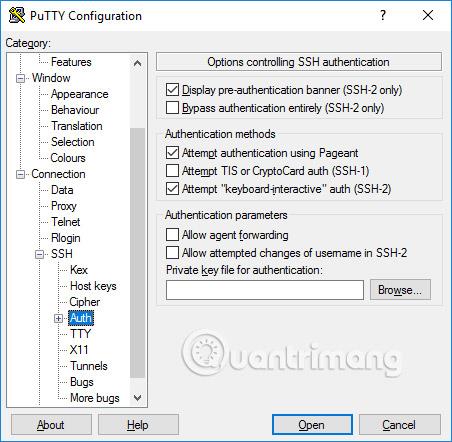

Autentifikācijas iespējas — publiskās atslēgas autentifikācija

Auth apakškoks satur vairākas iespējas, kas var būt noderīgas. Noklikšķinot uz Auth , tiek parādīts logs ar nosaukumu Opcijas , kas kontrolē SSH autentifikāciju. Lai iespējotu publiskās atslēgas autentifikāciju, vienkārši ģenerējiet SSH atslēgu un pēc tam noklikšķiniet uz pogas Pārlūkot autentifikācijas parametru lodziņā šī konfigurācijas loga vidū, labajā pusē. Pieredzējuši lietotāji, iespējams, vēlēsies atzīmēt izvēles rūtiņu Atļaut aģenta pārsūtīšanu , lai izmantotu uz atslēgu balstītu vienreizējo pierakstīšanos.

Lielākajai daļai lietotāju nav jāizveido SSH atslēga, un viņiem nav jāzina, kas ir publiskās atslēgas autentifikācija. Tomēr sistēmas administratoriem ir jāiemācās un arī jāiepazīst SSH atslēgu pārvaldība, kā arī jānodrošina, lai viņu organizācija ievieš nodrošināšanas un izbeigšanas procesus, kā arī pārbauda, vai ir atbilstošas SSH atslēgas.

Active Directory autentifikācija (GSSAPI/Kerberos)

Viena no lieliskajām PuTTY funkcijām ir tās atbalsts vienreizējai pierakstīšanai aktīvajā direktorijā. Tehniski tas izmanto Kerberos protokolu , izmantojot programmēšanas saskarni, ko sauc par GSSAPI. SSH protokolā šo mehānismu sauc par GSSAPI autentifikāciju. Biznesa lietotāji, kuri izmanto Kerberos autentifikāciju (piemēram, izmantojot Centrify vai Quest Authentication Services jeb Vintela), iespējams, vēlēsies izmantot šo vienreizējās pierakstīšanās iespēju. Citiem lietotājiem par to nav jāuztraucas. GSSAPI autentifikācijas iestatījumus varat atrast sadaļā SSH/Auth. Ņemiet vērā, ka jums ir jāpaplašina sadaļa Auth , noklikšķinot uz ikonas [+] , lai skatītu GSSAPI opcijas.

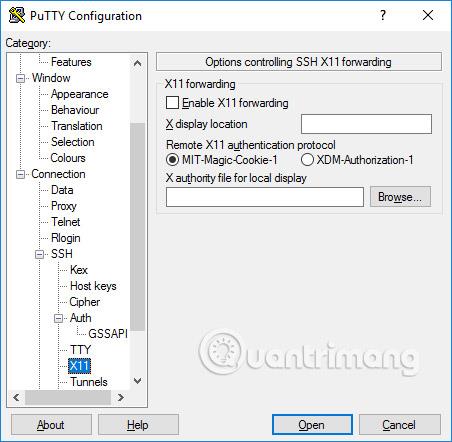

X11 pārsūtīšanas iespējas

X11 ir protokols un sistēma grafisko lietojumprogrammu palaišanai operētājsistēmās Unix un Linux . Tā atbalsta grafisko lietojumprogrammu darbināšanu attālināti, izmantojot ārējo tīklu.

PuTTY neievieš X11 serveri (displeja pusē), taču tas var darboties ar vairākiem citiem produktiem, kas ievieš X servera funkcionalitāti operētājsistēmā Windows. Populāra bezmaksas alternatīva ir XMing.

Lai izmantotu X11 serveri, atlasiet Iespējot X11 pārsūtīšanu un lodziņā X displeja atrašanās vieta ievadiet localhost:0.0 . Jums nav jāuztraucas par citiem iestatījumiem.

Tunelēšanas iespējas

Pēdējā konfigurācijas opciju kategorija, par kuru mēs runāsim, ir tuneļi. Tos izmanto, lai konfigurētu SSH tunelēšanu, kas pazīstama arī kā SSH porta pāradresācija. Šo paneli var izmantot, lai definētu savienojuma pārsūtīšanu. Pārejas tiek saglabātas profilos.

Lai pievienotu lokālo releju (tas ir, vietējās mašīnas TCP/IP ports tiek pārsūtīts uz attālās mašīnas portu vai iekārtu, kurai var piekļūt no attālās iekārtas), laukā Avota ports ierakstiet avota portu . galamērķis un osta (piemēram, www.dest.com:80) laukā Destination un atlasiet Local. Noklikšķiniet uz Pievienot.

Lai pievienotu attālo porta pārsūtīšanu (tas ir, attālās mašīnas TCP/IP portu, kas tiek pārsūtīts uz vietējās mašīnas portu vai iekārtu, kurai var piekļūt no vietējās mašīnas), norādiet avota portu . mērķa datorā un Galamērķis ir pieejams no vietējās mašīnas (jūsu datora).

Parasti jums nav jāpārbauda lokālie porti , kas pieņem savienojumus no citiem resursdatoriem, vai attālie porti. Tomēr, ja savienojums ar portu tiek pārsūtīts no tīkla, nevis no localhost (localhost), jums ir jāpārbauda šie porti. Pastāv neliels drošības risks, taču parasti tas nav problēma SSH tunelēšanas gadījumā . Tomēr jums vajadzētu saprast, ka ikviens, kurš var izveidot savienojumu ar attiecīgo datoru, var izveidot savienojumu arī ar pāradresācijas portu. Dažos gadījumos portu pāradresāciju var izmantot, lai apietu ugunsmūrus.

Redzēt vairāk:

Kad Windows parāda kļūdu “Jums nav atļaujas saglabāt šajā vietā”, tas neļaus jums saglabāt failus vajadzīgajās mapēs.

Syslog Server ir svarīga IT administratora arsenāla sastāvdaļa, it īpaši, ja runa ir par notikumu žurnālu pārvaldību centralizētā vietā.

Kļūda 524: iestājās taimauts ir Cloudflare specifisks HTTP statusa kods, kas norāda, ka savienojums ar serveri tika slēgts taimauta dēļ.

Kļūdas kods 0x80070570 ir izplatīts kļūdas ziņojums datoros, klēpjdatoros un planšetdatoros, kuros darbojas operētājsistēma Windows 10. Tomēr tas tiek parādīts arī datoros, kuros darbojas operētājsistēma Windows 8.1, Windows 8, Windows 7 vai vecāka versija.

Nāves zilā ekrāna kļūda BSOD PAGE_FAULT_IN_NONPAGED_AREA vai STOP 0x00000050 ir kļūda, kas bieži rodas pēc aparatūras ierīces draivera instalēšanas vai pēc jaunas programmatūras instalēšanas vai atjaunināšanas, un dažos gadījumos kļūdas cēlonis ir bojāts NTFS nodalījums.

Video plānotāja iekšējā kļūda ir arī nāvējoša zilā ekrāna kļūda. Šī kļūda bieži rodas operētājsistēmās Windows 10 un Windows 8.1. Šajā rakstā ir parādīti daži veidi, kā novērst šo kļūdu.

Lai paātrinātu Windows 10 sāknēšanu un samazinātu sāknēšanas laiku, tālāk ir norādītas darbības, kas jāveic, lai noņemtu Epic no Windows startēšanas un neļautu Epic Launcher palaist operētājsistēmā Windows 10.

Failus nevajadzētu saglabāt darbvirsmā. Ir labāki veidi, kā saglabāt datora failus un uzturēt kārtīgu darbvirsmu. Nākamajā rakstā tiks parādītas efektīvākas vietas, kur saglabāt failus operētājsistēmā Windows 10.

Lai kāds būtu iemesls, dažreiz jums būs jāpielāgo ekrāna spilgtums, lai tas atbilstu dažādiem apgaismojuma apstākļiem un mērķiem. Ja jums ir nepieciešams novērot attēla detaļas vai skatīties filmu, jums jāpalielina spilgtums. Un otrādi, iespējams, vēlēsities arī samazināt spilgtumu, lai aizsargātu klēpjdatora akumulatoru.

Vai jūsu dators nejauši pamostas un tiek parādīts logs ar uzrakstu “Pārbauda atjauninājumus”? Parasti tas ir saistīts ar programmu MoUSOCoreWorker.exe — Microsoft uzdevumu, kas palīdz koordinēt Windows atjauninājumu instalēšanu.